Trojan Horse คืออะไร ภัยเงียบที่เปิดประตูให้แฮ็กเกอร์

ภัยคุกคามไซเบอร์ในปัจจุบันไม่ได้มาในรูปแบบที่สังเกตได้ง่ายอีกต่อไป หนึ่งในรูปแบบที่อันตรายและแนบเนียนที่สุดคือ มารู้จักกับมัลแวร์ที่ปลอมตัวเป็นสิ่งที่ดูปลอดภัยเพื่อหลอกให้ผู้ใช้งานเปิดประตูให้แฮ็กเกอร์เข้าถึงระบบโดยไม่รู้ตัว ตั้งแต่การขโมยข้อมูลสำคัญ ไปจนถึงการควบคุมอุปกรณ์จากระยะไกล

บทความนี้จะพาคุณเจาะลึกว่า ม้าโทรจัน คืออะไร ทำงานอย่างไร มีกี่ประเภท พร้อมยกตัวอย่างเหตุการณ์สำคัญ และแนวทางป้องกันที่องค์กรควรรู้ เพื่อรับมือกับภัยคุกคามที่ซ่อนอยู่ได้อย่างมีประสิทธิภาพ

Trojan Horse คืออะไร

ม้าโทรจัน มีที่มาจากตำนานกรีกโบราณเกี่ยวกับม้าไม้เมืองทรอย โดยในโลกไซเบอร์นั้น โทรจันคือ มัลแวร์ชนิดหนึ่งที่ใช้วิธีซ่อนตัวตนอันตรายที่แท้จริงเอาไว้ภายใต้รูปลักษณ์ที่ดูปลอดภัย มันสามารถหลอกลวงผู้ใช้ด้วยการปลอมตัวเป็นซอฟต์แวร์หรือแอปพลิเคชันทั่วไปที่ดูน่าเชื่อถือ เมื่อผู้ใช้หลงเชื่อและติดตั้งลงในเครื่อง ชุดโค้ดที่ซ่อนอยู่ภายในก็จะเริ่มปฏิบัติการโจมตีและสร้างภัยคุกคามหลากหลายรูปแบบทันที

ด้วยการอำพรางตัวที่ยอดเยี่ยม ทำให้ม้าโทรจันกลายเป็นการโจมตีที่อันตรายอย่างยิ่ง เพราะมันถูกออกแบบมาเพื่อสร้างความเสียหายให้กับระบบคอมพิวเตอร์และเครือข่ายโดยที่เหยื่อแทบไม่รู้ตัว กว่าจะไหวตัวทัน แฮ็กเกอร์ก็สามารถเข้าควบคุมระบบหรือยึดไฟล์สำคัญขององค์กรไปเรียบร้อยแล้ว

แม้ว่ามัลแวร์ชนิดนี้จะไม่สามารถแพร่กระจายไปยังระบบอื่นได้ด้วยตัวเองเหมือนกับ Worm แต่จุดเด่นของมันคือการ "เปิดประตูบ้าน" ให้มัลแวร์ตัวอื่นๆ เข้ามาซ้ำเติม มันจึงมักกลายเป็นจุดเริ่มต้นของการโจมตีแบบเต็มรูปแบบ นอกจากนี้มันยังมีฟังก์ชันการทำงานที่น่ากลัว เช่น การขโมยข้อมูลความลับ การปรับเปลี่ยนหรือปิดกั้นการเข้าถึงข้อมูลสำคัญ ไปจนถึง Keylogging เพื่อขโมยรหัสผ่าน

ประวัติการโจมตีด้วยม้าโทรจัน: ย้อนรอยเหตุการณ์สำคัญที่โลกไม่ลืม

ประวัติศาสตร์ของมัลแวร์ชนิดนี้เต็มไปด้วยการพัฒนาที่ก้าวกระโดด จากจุดเริ่มต้นที่เป็นเพียงโปรแกรมทดลอง สู่การเป็นเครื่องมือจารกรรมระดับโลกที่สร้างความเสียหายมหาศาล ดังเหตุการณ์สำคัญต่อไปนี้

- ทศวรรษ 1970: ยุคบุกเบิกของโทรจัน ซึ่งส่วนใหญ่ปรากฏในรูปแบบของโปรแกรมทดสอบหรือซอฟต์แวร์ที่เน้นการกลั่นแกล้งกันขำๆ มีกลไกเรียบง่าย โดยมีจุดประสงค์หลักเพื่อพิสูจน์ช่องโหว่ของระบบมากกว่าการหวังผลกำไรทางการเงิน

- ทศวรรษ 1990: เริ่มเข้าสู่ยุคอันตราย เมื่อผู้ไม่หวังดีเริ่มฝังมัลแวร์ชนิดนี้ลงใน Shareware และไฟล์แนบอีเมล เพื่อเป้าหมายในการขัดขวางการทำงานของระบบและสร้างความรำคาญใจ

- ปี 2011 (Zeus): หนึ่งใน Banking Trojan ที่โด่งดังที่สุดในโลก Zeus ถูกออกแบบมาเพื่อจารกรรมข้อมูล Credentials และทำธุรกรรมทางการเงินที่ทุจริต สร้างความเสียหายอย่างหนักให้กับสถาบันการเงินทั่วโลก

- ปี 2014 (Emotet): เริ่มต้นจากการจารกรรมข้อมูลในธนาคาร สู่การวิวัฒนาการเป็นแพลตฟอร์มมัลแวร์แบบโมดูลาร์ที่ทรงพลัง สามารถส่งต่อ Payload อันตรายอื่นๆ เช่น Ransomware ผ่านอีเมลฟิชชิ่งได้อย่างมีประสิทธิภาพ

- ปัจจุบัน: ถูกยกระดับสู่การโจมตีแบบเจาะจงเป้าหมายต่อองค์กรขนาดใหญ่ โดยผสมผสานทั้งการจารกรรมข้อมูลและการเรียกค่าไถ่ ด้วยโครงสร้างโปรแกรมที่ตรวจจับได้ยากขึ้นกว่าเดิมหลายเท่า

ลักษณะการทำงานในปัจจุบัน

เพื่อให้เห็นภาพการทำงาน เราต้องเข้าใจก่อนว่า มัลแวร์ประเภทเน้นการล่อหลอกเป็นหลัก แม้มันจะขยายพันธุ์เองไม่ได้เหมือนไวรัสชนิดอื่น แต่มันคือผู้นำทางชั้นยอดที่คอยเปิดทางสะดวกให้มัลแวร์ตัวร้ายอื่นๆ เข้าสู่ระบบเครือข่ายภายใน

กระบวนการโจมตีมักเริ่มต้นจากเทคนิค Social Engineering ที่แฮ็กเกอร์ใช้เพื่อล่อให้เราดาวน์โหลดไฟล์อันตราย ซึ่งวิธีที่นิยมที่สุดคือการส่งไฟล์แนบมากับอีเมล Phishing โดยทำทีว่าเป็นเอกสารสำคัญจากบริษัทที่น่าเชื่อถือ เมื่อไฟล์ถูกรัน ม้าโทรจันจะเริ่มทำงานทันทีโดยมีหน้าที่หลักคือการขโมยข้อมูล ปรับเปลี่ยนโครงสร้างระบบ หรือแม้แต่แอบบันทึกการทำงานทุกอย่างบนเครื่องคอมพิวเตอร์ของคุณ

ที่น่ากลัวกว่านั้นคือการระบาดบนอุปกรณ์มือถือ ซึ่งมักจะแฝงมากับแอปพลิเคชันนอก Store โดยมักจะหลบเลี่ยงการตรวจจับและแอบขอสิทธิ์การเข้าถึงข้อมูลในระดับสูง หากผู้ใช้กดตอบรับ "เชื่อถือแหล่งที่มา" โดยไม่ตรวจสอบ แฮ็กเกอร์จะสามารถควบคุมสมาร์ทโฟนได้จากระยะไกล เข้าถึงแอปฯ ธนาคาร และดึงข้อมูลส่วนตัวไปได้ทั้งหมดอย่างง่ายดาย

นอกจากเทคนิคการหลอกลวงทั่วไปแล้ว ยังมีการใช้เทคนิคขั้นสูงที่เรียกว่า Process Injection เพื่อซ่อนตัวจากการตรวจจับของโปรแกรมแอนตี้ไวรัส โดยการฉีดโค้ดอันตรายเข้าไปในกระบวนการทำงานของโปรแกรมที่ปลอดภัยและกำลังทำงานอยู่จริงในระบบ ซึ่งเทคนิคนี้ถูกจัดอยู่ในฐานข้อมูลมาตรฐานสากลอย่าง MITRE ATT&CK T1055

ทำความรู้จักประเภทของม้าโทรจันที่พบบ่อยที่สุด

- Backdoor Trojan: หนึ่งในประเภทที่พบบ่อยที่สุด โดยจะทำการสร้าง "ประตูหลังบ้าน" ในระบบเสมือน เพื่อให้แฮ็กเกอร์เข้าถึงอุปกรณ์จากระยะไกลและติดตั้งมัลแวร์เพิ่มเติมได้ตามต้องการ

- DDoS Trojan: ออกแบบมาเพื่อโจมตีเครือข่ายโดยเฉพาะ ด้วยการสั่งการให้อุปกรณ์ที่ติดเชื้อส่งคำขอจำนวนมหาศาลไปยังเซิร์ฟเวอร์เป้าหมาย จนทำให้ระบบล่มและหยุดชะงัก

- Downloader Trojan: ทำหน้าที่เหมือนหน่วยสนับสนุน โดยมุ่งเป้าไปที่เครื่องที่ติดมัลแวร์อยู่แล้วเพื่อดาวน์โหลดและติดตั้งมัลแวร์เวอร์ชันใหม่ล่าสุด หรือ Adware เพิ่มเติม

- Game-thief Trojan: มุ่งเน้นไปที่เหล่าเกมเมอร์ออนไลน์ เพื่อขโมยข้อมูลบัญชีผู้ใช้หรือรายละเอียดทางการเงินที่ผูกไว้กับตัวเกม

- Infostealer Trojan: ถูกออกแบบมาเพื่อภารกิจเดียวคือการเจาะหาข้อมูลลับที่มีค่า โดยเฉพาะความลับทางการค้าขององค์กรและธุรกิจ

- Mailfinder Trojan: สร้างมาเพื่อรวบรวมรายชื่อที่อยู่อีเมลและข้อมูลการติดต่อจากอุปกรณ์ที่ติดเชื้อ เพื่อนำไปใช้ในการส่งสแปมหรือขยายผลการโจมตี Phishing

- Remote Access Trojan (RAT): สร้างการเชื่อมต่อเพื่อให้แฮ็กเกอร์ควบคุมระบบได้เบ็ดเสร็จ สามารถสอดแนมหรือใช้เป็นช่องทางส่ง Ransomware เพื่อเรียกค่าไถ่

- USB Baiting: เทคนิคการล่อลวงด้วยแฟลชไดรฟ์ที่ติดมัลแวร์ โดยการนำไปวางทิ้งไว้ในที่สาธารณะเพื่อให้ผู้ที่เก็บได้นำไปเสียบใช้งาน

ผลกระทบเมื่อโทรจันเล็ดลอดเข้าไปในระบบของคุณ

หากเครื่องคอมพิวเตอร์หรือเครือข่ายขององค์กรถูกมัลแวร์ตัวนี้บุกรุก ผลลัพธ์ที่ตามมาอาจสร้างความเสียหายร้ายแรงเกินกว่าจะคาดคิด โดยผลกระทบหลักๆ ได้แก่:

- Steal data: ข้อมูลสำคัญอย่าง Usernames, Passwords, รายละเอียดทางการเงิน และไฟล์ส่วนตัวจะถูกรวบรวมและส่งออกไปยังเซิร์ฟเวอร์ของแฮ็กเกอร์

- Enable remote access: มัลแวร์จะแก้ไขไฟล์ระบบหรือ Registry Entries เพื่อสร้างช่องโหว่ ให้ผู้ไม่หวังดีเข้ามาควบคุมเครื่องได้ตลอดเวลา

- Spy on users: มีการแอบบันทึกการกดแป้นพิมพ์ (Keylogging) บันทึกภาพหน้าจอ หรือดักฟังการสื่อสารทุกรูปแบบ

- Deliver payloads: ทำหน้าที่เป็นสะพานไฟนำพา Ransomware หรือโปรแกรมโฆษณาเข้ามาติดตั้งเพิ่ม

- Move laterally: เมื่อยึดเครื่องแรกได้แล้ว มักจะมีการพยายามแพร่กระจายภายในเครือข่ายองค์กรเพื่อโจมตีระบบสำคัญอื่นๆ ต่อไป

ความยืดหยุ่นของเทคนิคเหล่านี้ทำให้การตรวจจับเป็นเรื่องยาก หากองค์กรไม่มีระบบ Proactive Monitoring ที่มีประสิทธิภาพเพียงพอ

สังเกตอย่างไรว่าคุณกำลังถูกโจมตี

ความสำเร็จของภัยร้ายนี้ขึ้นอยู่กับกระบวนการ Social Engineering หรือการหลอกให้เหยื่อตายใจ ซึ่งในปัจจุบันมีความแนบเนียนสูงมาก วิธีการแพร่กระจายหลักที่ควรระวังคือ:

- Phishing Emails: อีเมลที่ปลอมแปลงว่ามาจากแหล่งที่น่าเชื่อถือ พร้อมไฟล์แนบหรือลิงก์ที่เป็นกับดัก

- Malicious Websites & Drive-By Downloads: การเข้าชมเว็บไซต์ที่ถูกเจาะระบบอาจทำให้ติดมัลแวร์ได้ทันทีผ่านช่องโหว่ของเบราว์เซอร์ โดยที่คุณไม่ต้องคลิกอะไรเลย

- Cracked or Pirated Software: โปรแกรมเถื่อนหรือเกมสายดาร์กมักเป็นแหล่งกบดานชั้นดีของมัลแวร์ชนิดนี้

- Fake Updates: ป๊อปอัปแจ้งเตือนการอัปเดตซอฟต์แวร์ปลอมที่หลอกให้คุณติดตั้งไฟล์อันตราย

สัญญาณเตือนภัยที่ต้องเฝ้าระวัง:

ลองสังเกตอาการผิดปกติเหล่านี้ หากพบควรรีบดำเนินการตรวจสอบทันที:

- คอมพิวเตอร์ทำงานช้าลงอย่างกะทันหัน และประสิทธิภาพลดลงอย่างเห็นได้ชัด

- ระบบล่มบ่อยครั้ง พบหน้าจอฟ้า (BSOD) หรือเครื่องค้างโดยไม่ทราบสาเหตุ

- การตั้งค่าเบราว์เซอร์และอินเทอร์เน็ตเปลี่ยนแปลง เช่น Homepage ถูกเปลี่ยนเอง

- มีป๊อปอัปโฆษณาประหลาดปรากฏขึ้น แม้จะไม่ได้เปิดใช้งานเบราว์เซอร์

- ซอฟต์แวร์ Antivirus ถูกปิดการทำงาน และไม่สามารถเปิดกลับมาได้

- พบกิจกรรมบนเครือข่ายที่อธิบายไม่ได้ มีการรับส่งข้อมูลทั้งที่ไม่ได้ใช้งานโปรแกรมใดๆ

วิธีป้องกันและการรับมือการโจมตีจากโทรจันอย่างมีประสิทธิภาพ

นอกจากเริ่มสังเกตสัญญาณ ก็ต้องใช้แนวทางแบบครอบคลุมทั้งการป้องกัน และการตอบสนองเพื่อ Recover ดังนี้:

กลยุทธ์การป้องกัน

- อัปเดตระบบสม่ำเสมอ: เพื่อปิดช่องโหว่ (Patch vulnerabilities) ของระบบปฏิบัติการและแอปพลิเคชัน

- Antivirus and endpoint protection: ใช้โปรแกรมแอนตี้ไวรัสที่รองรับการสแกนแบบ Real-time

- การอบรมผู้ใช้งาน: สร้างความเข้าใจเรื่อง Phishing และอันตรายจากการดาวน์โหลดไฟล์ที่ไม่รู้จัก

- Access controls: จำกัดสิทธิ์ Admin เพื่อลดความรุนแรงหากมัลแวร์หลุดเข้าไปรันในระบบ

- ระบบป้องกันบนคลาวด์: ใช้ระบบกรองอีเมลและ Application Allowlisting เพื่อสกรีนไฟล์และเว็บไซต์ที่อาจเป็นอันตราย

การตอบสนอง และ Recovery

หากยืนยันได้ว่าระบบติดเชื้อ ให้รีบแยกระบบที่ได้รับผลกระทบออกทันทีเพื่อหยุดการแพร่กระจายแบบ Lateral movement จากนั้นทำการสแกนมัลแวร์แบบเต็มรูปแบบ ตรวจสอบ Log กิจกรรมเพื่อหาต้นตอ และกู้คืนข้อมูลจาก Backup ที่ปลอดภัย พร้อมเฝ้าระวังพฤติกรรมผิดปกติที่อาจเกิดขึ้นซ้ำหลังการทำความสะอาดระบบแล้ว

เสริมเกราะป้องกันและรับมือการโจมตีด้วย DataSecurity Plus

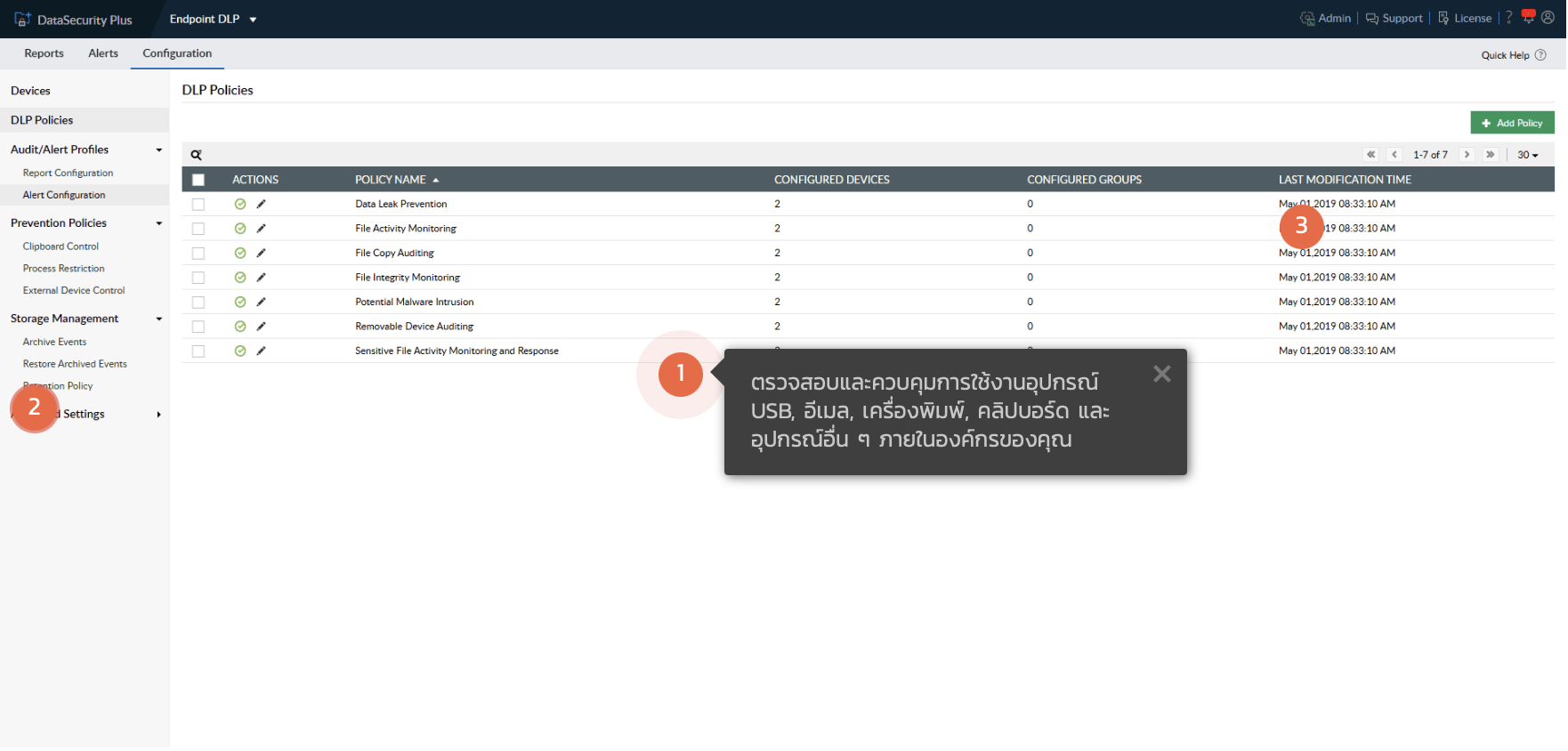

ท่ามกลางสถานการณ์ที่ผู้ไม่หวังดีพยายามใช้เทคนิคหลอกล่อและอาศัยความอยากรู้อยากเห็นของผู้ใช้งานเพื่อลักลอบนำม้าโทรจันเข้ามาการเฝ้าระวังและหมั่นตรวจสอบความน่าเชื่อถือของไฟล์และลิงก์จึงเป็นเรื่องสำคัญพื้นฐาน แต่เพื่อให้การป้องกันมีประสิทธิภาพสูงสุดในระดับองค์กร การเลือกใช้เครื่องมืออย่าง DataSecurity Plus จะเข้ามาช่วยจัดการในส่วนเทคนิคเชิงลึกได้อย่างครอบคลุม ดังนี้:

ควบคุมและจำกัดการรัน Process ที่ไม่น่าเชื่อถือ

หนึ่งในกลยุทธ์สำคัญของระบบ Data Leak Prevention (DLP) ที่มีประสิทธิภาพ คือการควบคุม Executable files)อย่างเข้มงวด โดย DataSecurity Plus จะช่วยบล็อกไม่ให้ผู้ใช้งานรันไฟล์ติดตั้งหรือโปรแกรมที่อยู่ในตำแหน่งสุ่มเสี่ยง หรือสั่งระงับการทำงานของไฟล์ต้องสงสัยที่อาจเป็นโทรจันได้โดยสมบูรณ์

หนึ่งในกลยุทธ์สำคัญของระบบ Data Leak Prevention (DLP) ที่มีประสิทธิภาพ คือการควบคุม Executable files)อย่างเข้มงวด โดย DataSecurity Plus จะช่วยบล็อกไม่ให้ผู้ใช้งานรันไฟล์ติดตั้งหรือโปรแกรมที่อยู่ในตำแหน่งสุ่มเสี่ยง หรือสั่งระงับการทำงานของไฟล์ต้องสงสัยที่อาจเป็นโทรจันได้โดยสมบูรณ์

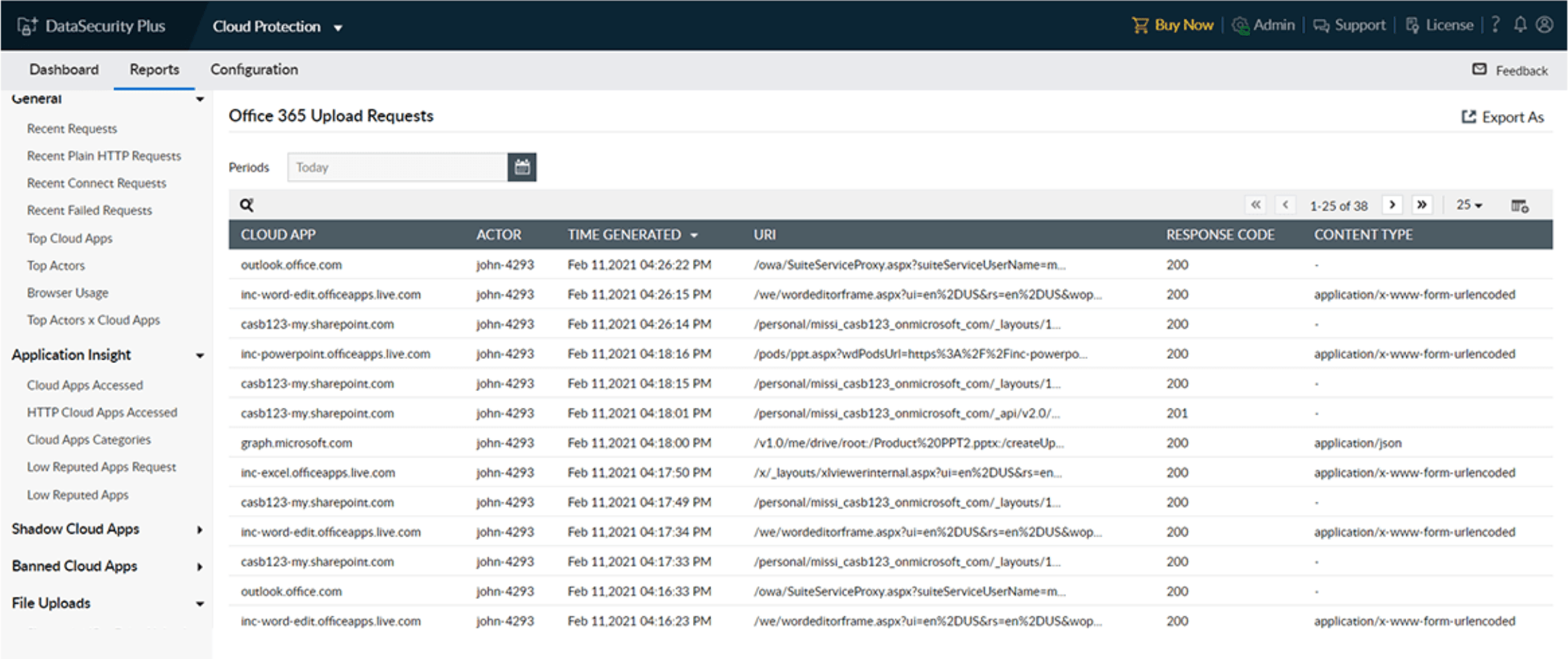

ตรวจสอบและควบคุมการเข้าถึงแอปพลิเคชันที่มีความเสี่ยง

ด้วยฟีเจอร์ Cloud Application Control ระบบจะทำการคัดกรองและบล็อกการเข้าถึงแอปพลิเคชันบนคลาวด์ที่มีชื่อเสียงไม่ดี หรือแอปฯ ที่ถูกระบุว่ามีการแฝงตัวของมัลแวร์และเทคนิค Phishing โดยอัตโนมัติ เพื่อป้องกันไม่ให้ ไวรัสถูกดึงเข้าสู่ระบบตั้งแต่ต้นทาง

สกัดกั้นการดาวน์โหลดไฟล์ที่ไม่ปลอดภัย

ป้องกันความเสี่ยงจากการดาวน์โหลดมัลแวร์โดยไม่ตั้งใจ ด้วยการสั่งระงับการดาวน์โหลดไฟล์จากแอปพลิเคชันคลาวด์ที่ไม่ได้รับอนุญาต หรือแหล่งข้อมูลที่ไม่ชัดเจน ซึ่งมักจะเป็นช่องทางหลักที่ในการนำพาภัยคุกคามเข้ามา

คัดกรอง URL ที่เป็นอันตรายหรือหลอกลวง

ระบบ URL Filtering จะช่วยป้องกันไม่ให้พนักงานในองค์กรเผลอเข้าไปในเว็บไซต์ที่เป็นอันตรายหรือเว็บปลอม ที่มักจะใช้เป็นแหล่งโฮสต์ตัวติดตั้ง ม้าโทรจัน หรือหน้าต่างแจ้งเตือนการอัปเดตซอฟต์แวร์ปลอม ซึ่งเป็นเทคนิคยอดนิยมที่แฮ็กเกอร์ใช้ในการเจาะระบบในปัจจุบัน

การผสมผสานระหว่างการสร้างความตระหนักรู้ให้แก่บุคลากร และการใช้เทคโนโลยีที่แม่นยำอย่าง DataSecurity Plus จะช่วยให้ระบบเครือข่ายของคุณมีความปลอดภัยที่ยั่งยืน และพร้อมรับมือกับทุกวิวัฒนาการของมัลแวร์ในอนาคต

พร้อมรับประสบการณ์การมี Data Security ที่ดีได้ที่นี่! ลงทะเบียนทดลองใช้งานฟรี 30 วัน เพื่อยกระดับการป้องกันองค์กรของคุณให้พ้นจากเงื้อมมือของมัลแวร์ทุกรูปแบบ

ติดตามข่าวสารเพิ่มเติมได้ที่

Linkedin : https://www.linkedin.com/company/manageenginethailand

Facebook: https://www.facebook.com/manageenginethailand