PDPA คืออะไร? ความเสี่ยงที่องค์กรต้องรู้ ก่อนความเชื่อมั่นพังในพริบตา

ในยุคที่ข้อมูลเปรียบเสมือนสินทรัพย์ที่มีค่าที่สุดของธุรกิจ พระราชบัญญัติคุ้มครองข้อมูลส่วนบุคคล หรือ PDPA จึงไม่ใช่เพียงข้อบังคับทางกฎหมายที่น่ากังวล แต่คือมาตรฐานสำคัญในการสร้างความเชื่อมั่นให้กับลูกค้าและยกระดับธรรมาภิบาลขององค์กรไทยในเวทีโลก การทำความเข้าใจขอบเขตของข้อมูลส่วนบุคคล บทบาทหน้าที่ของ Data Controller และ Data Processor รวมถึงขั้นตอนการจัดเก็บและประมวลผลที่ถูกต้องตามหลักการ Privacy Policy จึงเป็นสิ่งจำเป็นที่ผู้บริหารและฝ่ายไอทีต้องให้ความสำคัญ เพราะการละเมิดเพียงครั้งเดียวอาจนำมาซึ่งความเสียหายต่อชื่อเสียงและค่าปรับมหาศาล บทความนี้จะเจาะลึกทุกแง่มุมว่าจริงจริงแล้ว PDPA คืออะไร ตั้งแต่พื้นฐานไปจนถึงแนวทางการบริหารจัดการความเสี่ยงด้วยเทคโนโลยีสมัยใหม่ เพื่อให้องค์กรของคุณก้าวสู่ยุคดิจิทัลได้อย่างมั่นคงและปลอดภัยจากการถูกละเมิดข้อมูล

PDPA คืออะไร? ทำไมองค์กรไทยต้องรู้

PDPA (Personal Data Protection Act) หรือ พระราชบัญญัติคุ้มครองข้อมูลส่วนบุคคล พ.ศ. 2562 คือกฎหมายที่ตราขึ้นเพื่อคุ้มครองสิทธิของเจ้าของข้อมูล ไม่ให้ถูกนำไปใช้ ประมวลผล หรือเปิดเผยโดยมิชอบไม่ว่าจะเป็นข้อมูลลูกค้า พนักงาน หรือคู่ค้า ซึ่งในบริบทของธุรกิจไทย PDPA เปรียบเสมือนบรรทัดฐานใหม่ที่บังคับให้องค์กรทุกขนาดต้องปรับตัวในการบริหารจัดการข้อมูลอย่างเป็นระบบ เหตุผลสำคัญที่องค์กรไทยต้องรู้และปฏิบัติตาม ไม่ใช่เพียงเพื่อหลีกเลี่ยงโทษปรับทางอาญาและทางแพ่งที่สูงถึงหลักล้านบาทเท่านั้น แต่ยังเป็นการสร้าง Digital Trust หรือความเชื่อมั่นให้แก่ลูกค้าว่าข้อมูลของพวกเขาจะถูกดูแลอย่างปลอดภัย ช่วยเสริมสร้างภาพลักษณ์แบรนด์ให้ดูเป็นมืออาชีพและโปร่งใสในยุคที่การรั่วไหลของข้อมูลเป็นความเสี่ยงอันดับต้นๆ ของการทำธุรกิจ

ความหมายของ PDPA ในบริบทของธุรกิจไทย

ในบริบทของธุรกิจไทย PDPA ไม่ได้เป็นเพียงข้อกฎหมาย แต่คือ "กติกาการจัดการข้อมูล" ที่เปลี่ยนผ่านจากการเก็บข้อมูลตามความพอใจ มาสู่การเก็บข้อมูลตามสิทธิและวัตถุประสงค์ที่ชัดเจน สำหรับธุรกิจไทย PDPA หมายถึงการมีหน้าที่และความรับผิดชอบในการดูแลข้อมูลตั้งแต่ต้นน้ำจนถึงปลายน้ำ ตั้งแต่การขอความยินยอม การจัดเก็บที่ปลอดภัย ไปจนถึงการทำลายข้อมูลเมื่อหมดความจำเป็น

การปฏิบัติตามกฎหมายนี้เปรียบเสมือนการสร้างมาตรฐานความปลอดภัยสากลให้กับองค์กร ช่วยให้ธุรกิจไทยสามารถทำธุรกรรมร่วมกับคู่ค้าทั่วโลก ได้อย่างราบรื่น

PDPA ครอบคลุมข้อมูลส่วนบุคคลประเภทใดบ้าง

ตามพระราชบัญญัติคุ้มครองข้อมูลส่วนบุคคล ข้อมูลที่ได้รับความคุ้มครองจะถูกแบ่งออกเป็น 2 ประเภทหลักแบ่งตามความอ่อนไหวของข้อมูล แต่ละองค์กรต้องบริหารจัดการด้วยระดับความระมัดระวังที่ต่างกัน ดังนี้:

- ข้อมูลส่วนบุคคลทั่วไป (General Personal Data): คือข้อมูลที่สามารถระบุตัวตนของเจ้าของข้อมูลได้ไม่ว่าทางตรงหรือทางอ้อม เช่น ชื่อ-นามสกุล, เลขบัตรประชาชน, เบอร์โทรศัพท์, อีเมล, ที่อยู่, วันเดือนปีเกิด, รวมถึงข้อมูลทางออนไลน์อย่าง IP Address หรือคุกกี้ (Cookies)

- ข้อมูลส่วนบุคคลอ่อนไหว (Sensitive Personal Data): เป็นข้อมูลที่มีความละเอียดอ่อนและเสี่ยงต่อการถูกเลือกปฏิบัติหรือส่งผลกระทบต่อเจ้าของข้อมูลอย่างรุนแรงหากถูกนำไปใช้ผิดวัตถุประสงค์ เช่น เชื้อชาติ, เผ่าพันธุ์, ความคิดเห็นทางการเมือง, ความเชื่อในลัทธิ ศาสนา, พฤติกรรมทางเพศ, ประวัติอาชญากรรม, ข้อมูลสุขภาพ, ข้อมูลสหภาพแรงงาน, และ ข้อมูลชีวภาพ (Biometrics) เช่น ลายนิ้วมือ หรือการสแกนใบหน้า

ใครบ้างที่ต้องปฏิบัติตาม PDPA

องค์กรหรือบุคคลใดก็ตามที่มีการเก็บ ใช้ หรือเปิดเผยข้อมูลส่วนบุคคลในประเทศไทย จำเป็นต้องปฏิบัติตามกฎหมาย PDPA ไม่ว่าจะเป็นบริษัทเอกชน หน่วยงานรัฐ องค์กรไม่แสวงหากำไร หรือธุรกิจออนไลน์ ทั้งขนาดเล็กและขนาดใหญ่ รวมถึงองค์กรต่างชาติที่ให้บริการหรือมีการเก็บข้อมูลของบุคคลที่อยู่ในประเทศไทยด้วย นอกจากนี้ ผู้ที่ทำหน้าที่เป็นทั้ง Data Controller และ Data Processor ต่างก็มีหน้าที่และความรับผิดชอบตามที่กฎหมายกำหนด เพื่อให้การจัดการข้อมูลส่วนบุคคลเป็นไปอย่างถูกต้องและปลอดภัย ดังนั้นองค์กรจำเป็นต้องมีการ Monitor,

ใครบ้างที่ได้รับการยกเว้นจาก PDPA ในประเทศไทย

แม้ PDPA จะครอบคลุมเกือบทุกกิจกรรมที่เกี่ยวข้องกับข้อมูลส่วนบุคคล แต่กฎหมายก็ได้มีการกำหนด "ข้อยกเว้น" ไว้ในบางกรณี เพื่อให้เกิดความสมดุลระหว่างการคุ้มครองสิทธิกับการดำเนินชีวิตประจำวัน หรือภารกิจที่จำเป็นเพื่อประโยชน์สาธารณะ โดยมีกรณีสำคัญที่ได้รับการยกเว้นดังนี้:

กรณีการใช้ข้อมูลส่วนบุคคลเพื่อกิจกรรมส่วนตัว

ข้อยกเว้นที่ใกล้ตัวที่สุดคือ การเก็บรวบรวม ใช้ หรือเปิดเผยข้อมูลเพื่อประโยชน์ส่วนตัว หรือเพื่อกิจกรรมในครอบครัว ของบุคคลธรรมดา ตัวอย่างเช่น การที่ท่านถ่ายรูปครอบครัวแล้วโพสต์ลงโซเชียลมีเดียส่วนตัว หรือการจดบันทึกเบอร์โทรศัพท์เพื่อนลงในสมุดบันทึกส่วนบุคคล กิจกรรมเหล่านี้ไม่ถือเป็นกิจกรรมทางธุรกิจหรือเชิงพาณิชย์ จึงไม่อยู่ภายใต้ข้อบังคับของ PDPA เพื่อไม่ให้กฎหมายเข้ามาแทรกแซงการใช้ชีวิตตามปกติของผู้คนมากจนเกินไป

ข้อยกเว้นเฉพาะตามที่กฎหมายกำหนด

นอกจากกิจกรรมส่วนตัวแล้ว PDPA ยังยกเว้นการบังคับใช้ในบางแง่มุมสำหรับหน่วยงานหรือกิจกรรมที่มีกฎหมายเฉพาะรองรับ หรือมีความจำเป็นเร่งด่วน เช่น:

- หน่วยงานของรัฐเพื่อความมั่นคง: กิจกรรมที่เกี่ยวข้องกับการรักษาความมั่นคงของรัฐ ความปลอดภัยสาธารณะ หรือการป้องกันและปราบปรามการฟอกเงิน

- กิจกรรมของสื่อมวลชน งานศิลปกรรม หรือวรรณกรรม: การใช้ข้อมูลเพื่อการนำเสนอข่าวหรือสร้างสรรค์งานศิลปะตามจริยธรรมแห่งวิชาชีพหรือเพื่อประโยชน์สาธารณะ โดยที่ยังคงต้องมีมาตรการรักษาความปลอดภัยข้อมูลตามสมควร

- สภาผู้แทนราษฎร วุฒิสภา และรัฐสภา: การพิจารณาวินิจฉัยตามอำนาจหน้าที่ของสภาฯ

- การพิจารณาพิพากษาคดีของศาล: และการดำเนินงานของเจ้าหน้าที่ในกระบวนการพิจารณาคดี การบังคับคดี และการวางทรัพย์

- ข้อมูลของผู้วายชนม์: เนื่องจาก PDPA คือการคุ้มครองเฉพาะ "บุคคลธรรมดาที่มีชีวิตอยู่" เท่านั้น ข้อมูลของผู้ที่เสียชีวิตไปแล้วจึงไม่อยู่ภายใต้การคุ้มครองของกฎหมายฉบับนี้

องค์ประกอบสำคัญของ PDPA ที่องค์กรต้องเข้าใจ

การปฏิบัติตาม PDPA อย่างมีประสิทธิภาพ เริ่มต้นจากการเข้าใจบทบาทและความรับผิดชอบที่กฎหมายกำหนดไว้อย่างชัดเจน PDPA ไม่ได้มุ่งเน้นเพียงการปกป้องข้อมูลเท่านั้น แต่กำหนดกรอบการทำงานที่ชัดเจนสำหรับทุกฝ่ายที่เกี่ยวข้องกับข้อมูลส่วนบุคคล ตั้งแต่ผู้ที่กำหนดวัตถุประสงค์ในการใช้ข้อมูล ผู้ที่ประมวลผลข้อมูล ไปจนถึงเจ้าของข้อมูลเอง นอกจากนี้ กฎหมายยังวางหลักการสำคัญในการจัดเก็บ ใช้ และเปิดเผยข้อมูลอย่างโปร่งใสและเหมาะสม องค์กรที่เข้าใจองค์ประกอบเหล่านี้จะสามารถบริหารจัดการข้อมูลได้อย่างเป็นระบบ ลดความเสี่ยงด้านกฎหมาย และสร้างความเชื่อมั่นให้กับลูกค้าและผู้มีส่วนได้ส่วนเสียในระยะยาว ดังนั้นการมีเครื่องมืออย่าง Log360 ของ Manageengine ในการช่วยให้องค์กรปฎิบัติตาม PDPA ได้ง่ายและครอบคลุม

บทบาทของผู้ควบคุมข้อมูลส่วนบุคคล (Data Controller)

ผู้ควบคุมข้อมูลส่วนบุคคล หรือ Data Controller คือ "หัวใจสำคัญ" ของการปฏิบัติตาม PDPA เนื่องจากเป็นบุคคลหรือนิติบุคคลที่มีอำนาจหน้าที่สูงสุดใน การตัดสินใจ เกี่ยวกับการเก็บรวบรวม ใช้ หรือเปิดเผยข้อมูลส่วนบุคคล หากองค์กรของคุณเป็นคนกำหนดว่า "จะเก็บข้อมูลไปทำไม" และ "จะใช้ข้อมูลอย่างไร" ดังนั้นองค์กรของคุณคือ Data Controller ซึ่งมีหน้าที่รับผิดชอบหลัก คือ

- กำหนดวัตถุประสงค์และฐานทางกฎหมาย: ต้องระบุให้ชัดเจนว่าเก็บข้อมูลเพื่ออะไร เช่น เพื่อทำสัญญา หรือเพื่อการตลาด และใช้ฐานทางกฎหมายใดรองรับ

- แจ้งและขอความยินยอม: ต้องจัดทำนโยบายความเป็นส่วนตัว (Privacy Notice) เพื่อแจ้งรายละเอียดให้เจ้าของข้อมูลทราบ และขอความยินยอม (Consent) ในกรณีที่กฎหมายกำหนด

- รักษาความมั่นคงปลอดภัย: จัดให้มีมาตรการเชิงเทคนิคและเชิงบริหารจัดการที่เหมาะสม เพื่อป้องกันข้อมูลรั่วไหล การเข้าถึงโดยมิชอบ หรือการสูญหาย

- ตอบสนองต่อสิทธิของเจ้าของข้อมูล: มีหน้าที่ดำเนินการตามคำร้องขอของเจ้าของข้อมูล เช่น การขอเข้าถึง ลบ หรือแก้ไขข้อมูล ภายในระยะเวลาที่กฎหมายกำหนด

- แจ้งเหตุละเมิด: หากเกิดเหตุข้อมูลรั่วไหล Data Controller ต้องแจ้งสำนักงานคณะกรรมการคุ้มครองข้อมูลส่วนบุคคล (สคส.) ภายใน 72 ชั่วโมงนับแต่ทราบเหตุ

บทบาทของผู้ประมวลผลข้อมูลส่วนบุคคล (Data Processor)

ผู้ประมวลผลข้อมูลส่วนบุคคล หรือ Data Processor คือ บุคคลหรือนิติบุคคลที่ทำการประมวลผลข้อมูลส่วนบุคคล ตามคำสั่งและในนามของ Data Controller เท่านั้น โดยที่ตัวผู้ประมวลผลข้อมูลส่วนบุคคลเองไม่มีอำนาจในการตัดสินใจนำข้อมูลไปใช้เพื่อวัตถุประสงค์อื่นนอกเหนือจากที่ตกลงกันไว้ บทบาทนี้มักพบในรูปแบบของ Outsource หรือผู้ให้บริการภายนอก เช่น บริษัทรับทำเงินเดือน, ผู้ให้บริการ Cloud Hosting, หรือเอเจนซีการตลาด ซึ่งมีหน้าที่สำคัญภายใต้ PDPA ดังนี้:

- ดำเนินการตามคำสั่งอย่างเคร่งครัด: ต้องประมวลผลข้อมูลตามขอบเขตที่ Data Controller กำหนดไว้ในสัญญาเท่านั้น หากนำข้อมูลไปใช้นอกเหนือคำสั่ง จะถือว่าเป็น Data Controller เองและต้องรับผิดชอบความเสี่ยงทั้งหมด

- รักษาความปลอดภัยของข้อมูล: ต้องมีมาตรการป้องกันการเข้าถึงข้อมูลที่เหมาะสม เพื่อไม่ให้ข้อมูลสูญหายหรือถูกเข้าถึงโดยผู้ไม่มีสิทธิ

- จัดทำบันทึกรายการประมวลผล (RoPA): ต้องบันทึกรายการประมวลผลที่ได้รับมอบหมายเพื่อตรวจสอบได้เสมอ

- แจ้งเหตุละเมิดต่อ Data Controller: เมื่อพบว่ามีข้อมูลรั่วไหลหรือถูกบุกรุก ต้องรีบแจ้งให้ Data Controller ทราบทันทีเพื่อให้ดำเนินการตามกฎหมายต่อไป

สิทธิของเจ้าของข้อมูลส่วนบุคคล (Data Subject Rights)

ภายใต้กฎหมาย PDPA "เจ้าของข้อมูล" (Data Subject) หรือลูกค้าและพนักงานของคุณ ไม่ได้เป็นเพียงผู้ให้ข้อมูล แต่ยังมีอำนาจในการควบคุมข้อมูลส่วนบุคคลของตนเองผ่านสิทธิตามกฎหมาย 8 ประการ ซึ่งองค์กรต้องจัดเตรียมช่องทางและกระบวนการ (DSAR - Data Subject Access Request) เพื่อตอบสนองต่อการใช้สิทธิเหล่านี้ภายในระยะเวลาที่กฎหมายกำหนด ซึ่งโดยปกติคือ 30 วัน โดยสิทธิมีดังนี้

- สิทธิได้รับการแจ้งให้ทราบ (Right to be Informed): ต้องทราบรายละเอียดการเก็บข้อมูล วัตถุประสงค์ และระยะเวลาการจัดเก็บ

- สิทธิขอเข้าถึงข้อมูลส่วนบุคคล (Right of Access): ขอสำเนาข้อมูลที่องค์กรเก็บไว้ หรือขอให้เปิดเผยถึงการได้มาซึ่งข้อมูลที่ตนไม่ได้ให้ความยินยอม

- สิทธิในการขอให้โอนย้ายข้อมูล (Right to Data Portability): ขอให้องค์กรส่งหรือโอนข้อมูลไปยังผู้ควบคุมข้อมูลอื่นในรูปแบบที่อ่านออกได้ด้วยเครื่องมืออัตโนมัติ

- สิทธิในการคัดค้านการประมวลผล (Right to Object): คัดค้านการเก็บรวบรวม ใช้ หรือเปิดเผยข้อมูลในบางกรณี เช่น เพื่อการตลาดแบบตรง

- สิทธิขอให้ลบหรือทำลายข้อมูล (Right to Erasure / Right to be Forgotten): ขอให้ลบหรือทำลายข้อมูลเมื่อหมดความจำเป็น หรือเมื่อเจ้าของข้อมูลถอนความยินยอม

- สิทธิขอให้ระงับการใช้ข้อมูล (Right to Restrict Processing): ขอให้ระงับการใช้ข้อมูลชั่วคราวแทนการลบ ในระหว่างที่มีการตรวจสอบความถูกต้องหรือการคัดค้าน

- สิทธิในการขอให้แก้ไขข้อมูล (Right to Rectification): ขอให้แก้ไขข้อมูลให้ถูกต้อง เป็นปัจจุบัน และไม่ก่อให้เกิดความเข้าใจผิด

- สิทธิในการเพิกถอนความยินยอม (Right to Withdraw Consent): ถอนความยินยอมที่เคยให้ไว้เมื่อใดก็ได้ โดยต้องทำได้ง่ายพอๆ กับตอนให้ความยินยอม

ความสำคัญของ PDPA ต่อองค์กรและภาพลักษณ์แบรนด์

ในยุคดิจิทัลที่ผู้บริโภคตระหนักถึงคุณค่าของข้อมูลส่วนบุคคลมากขึ้น PDPA มีบทบาทสำคัญในการสร้างและรักษาความเชื่อมั่นของลูกค้า องค์กรที่จัดการข้อมูลอย่างโปร่งใส แจ้งวัตถุประสงค์ชัดเจน และมีมาตรการปกป้องข้อมูลที่เหมาะสม จะช่วยให้ลูกค้ารู้สึกมั่นใจในการให้ข้อมูลและใช้บริการในระยะยาว ในทางกลับกัน หากเกิดการละเมิดข้อมูลหรือใช้งานข้อมูลโดยไม่เหมาะสม อาจส่งผลกระทบต่อภาพลักษณ์แบรนด์และความไว้วางใจของลูกค้าอย่างรุนแรง ดังนั้น การปฏิบัติตาม PDPA จึงไม่ใช่เพียงการทำตามกฎหมาย แต่เป็นกลยุทธ์สำคัญในการสร้างความสัมพันธ์และความภักดีของลูกค้าในโลกดิจิทัล

PDPA กับความเชื่อมั่นของลูกค้าในยุคดิจิทัล

ในยุคที่ลูกค้ามีทางเลือกมากและตระหนักถึงความเป็นส่วนตัวมากขึ้น การปฏิบัติตาม PDPA อย่างจริงจังช่วยเสริมสร้างความเชื่อมั่นให้กับลูกค้าอย่างเป็นรูปธรรม องค์กรที่สื่อสารการใช้ข้อมูลอย่างโปร่งใส ให้สิทธิในการควบคุมข้อมูล และมีมาตรการป้องกันข้อมูลที่เหมาะสม จะทำให้ลูกค้ารู้สึกมั่นใจและกล้าใช้บริการในระยะยาว ในทางตรงกันข้าม เหตุการณ์ข้อมูลรั่วไหลหรือการใช้ข้อมูลโดยไม่ได้รับความยินยอม อาจทำลายความไว้วางใจและส่งผลกระทบต่อภาพลักษณ์แบรนด์อย่างหลีกเลี่ยงไม่ได้ ดังนั้น PDPA จึงเป็นทั้งกฎหมายและเครื่องมือสำคัญในการสร้างความสัมพันธ์ที่ยั่งยืนกับลูกค้าในยุคดิจิทัล

ความเสี่ยงทางกฎหมายและค่าปรับหากไม่ปฏิบัติตาม

การเพิกเฉยต่อ PDPA นำมาซึ่งบทลงโทษที่รุนแรงและครอบคลุมในหลายมิติ ซึ่งส่งผลกระทบโดยตรงต่อเสถียรภาพทางการเงินและอิสรภาพของบุคลากรในองค์กร โดยโทษภายใต้กฎหมายฉบับนี้ถูกแบ่งออกเป็น 3 ประเภทหลัก คือ ความรับผิดทางแพ่ง ที่องค์กรอาจถูกฟ้องเรียกค่าสินไหมทดแทนจริงและค่าเสียหายเชิงลงโทษโทษทางอาญา สำหรับกรณีที่ทำให้เจ้าของข้อมูลเสียหายหรือเพื่อแสวงหาประโยชน์โดยมิชอบ ซึ่งอาจมีโทษจำคุกสูงสุดถึง 1 ปี หรือปรับสูงสุด 1 ล้านบาท และสุดท้ายคือ โทษทางปกครอง ซึ่งเป็นค่าปรับที่สูงถึง 5 ล้านบาท ตามความรุนแรงของความผิด เช่น การไม่ขอความยินยอมหรือการปล่อยให้ข้อมูลรั่วไหลโดยไม่มีมาตรการป้องกันที่เพียงพอ

ตัวอย่างเหตุการณ์ PDPA ในองค์กรไทย

เหตุการณ์ถุงขนมโตเกียว

เหตุการณ์นี้เกิดขึ้นในปี พ.ศ. 2568 เมื่อมีการแชร์ภาพในโลกโซเชียลที่เผยให้เห็นว่าถุงใส่ขนมโตเกียวใบหนึ่งทำมาจากกระดาษรีไซเคิลที่เป็น "เวชระเบียนจริง" ของโรงพยาบาลเอกชนแห่งหนึ่ง โดยบนกระดาษปรากฏข้อมูลส่วนบุคคลที่อ่อนไหว (Sensitive Data) อย่างชัดเจน ทั้งชื่อ-นามสกุล เลขบัตรประชาชน และรายละเอียดการรักษาโรคของคนไข้ ทำให้คณะกรรมการคุ้มครองข้อมูลส่วนบุคคล (สคส.) เข้าตรวจสอบและพบว่าโรงพยาบาลในฐานะผู้ควบคุมข้อมูล (Data Controller) ขัดมาตรการรักษาความมั่นคงปลอดภัยอย่างร้ายแรง เนื่องจากปล่อยให้เอกสารที่ควรถูกทำลายหลุดรอดออกไปผ่านบริษัทรับกำจัดเอกสารภายนอกที่ขาดการกำกับดูแลที่เข้มงวด ส่งผลให้โรงพยาบาลถูกสั่งปรับทางปกครองเป็นเงิน 1.2 ล้านบาท ในช่วงเดือนสิงหาคมของปีเดียวกัน เพื่อเป็นบรรทัดฐานว่าองค์กรต้องรับผิดชอบข้อมูลส่วนบุคคลตลอดวงจรชีวิต ตั้งแต่การจัดเก็บไปจนถึงขั้นตอนการทำลายที่ต้องมั่นใจว่าข้อมูลจะไม่สามารถกู้คืนหรือรั่วไหลสู่สาธารณะได้อีกต่อไป

เหตุการณ์ปรับบริษัทเอกชนชื่อดัง

กรณีศึกษาที่นับว่าเป็นประวัติศาสตร์การบังคับใช้กฎหมายในไทยเกิดขึ้นเมื่อเดือน สิงหาคม พ.ศ. 2567 เมื่อบริษัทเอกชนรายใหญ่แห่งหนึ่ง(ไม่มีการเปิดเผยชื่อ) ถูกคณะกรรมการคุ้มครองข้อมูลส่วนบุคคล (สคส.) สั่งปรับทางปกครองเป็นเงินรวมสูงถึง 7 ล้านบาท จากเหตุการณ์ข้อมูลลูกค้าหลุดรั่วไหลไปยังแก๊งคอลเซ็นเตอร์ โดยผลการสอบสวนพบว่าองค์กรมีการละเลยหน้าที่สำคัญหลายประการ ทั้งการ ไม่แต่งตั้งเจ้าหน้าที่คุ้มครองข้อมูลส่วนบุคคล (DPO) ตามที่กฎหมายกำหนด ขาดมาตรการรักษาความมั่นคงปลอดภัยเชิงเทคนิคที่เหมาะสมเพื่อป้องกันการเข้าถึงข้อมูลจากภายนอก และที่สำคัญคือมีการแจ้งเหตุละเมิดข้อมูลล่าช้าเกินกว่ากรอบเวลา 72 ชั่วโมงที่กฎหมายระบุไว้ เหตุการณ์นี้จึงเป็นเครื่องเตือนใจอย่างดีว่า องค์กรไทยไม่สามารถละเลยการวางโครงสร้างพื้นฐานด้านความปลอดภัยและการปฏิบัติตามขั้นตอนทางกฎหมายได้แม้เพียงขั้นตอนเดียว

ขั้นตอนการปฏิบัติตาม PDPA สำหรับองค์กร

การปฏิบัติตาม PDPA ไม่ใช่เพียงการจัดทำนโยบายหรือเอกสารให้ถูกต้องตามกฎหมายเท่านั้น แต่เป็นกระบวนการที่ต้องครอบคลุมตลอดวงจรของข้อมูลส่วนบุคคล ตั้งแต่การเก็บรวบรวม การใช้หรือประมวลผล การรักษาความปลอดภัย ไปจนถึงการส่งต่อและกำกับดูแลข้อมูลอย่างเป็นระบบ องค์กรจึงจำเป็นต้องมีแนวทางปฏิบัติที่ชัดเจนในแต่ละขั้นตอน เพื่อให้การจัดการข้อมูลเป็นไปอย่างโปร่งใส ลดความเสี่ยงด้านกฎหมาย และสอดคล้องกับการทำงานจริงของธุรกิจ ส่วนถัดไปนี้จะสรุปขั้นตอนสำคัญที่องค์กรควรดำเนินการเพื่อให้สอดคล้องกับ PDPA อย่างมีประสิทธิภาพและยั่งยืน

STEP 1: การเก็บรวบรวมข้อมูลส่วนบุคคล

ก้าวแรกที่สำคัญที่สุดในการปฏิบัติตาม PDPA คือการจัดการข้อมูลตั้งแต่ "จุดเริ่มต้น" ที่ข้อมูลไหลเข้าสู่องค์กร โดยหัวใจสำคัญคือการสร้างความโปร่งใสและการได้รับความยินยอมอย่างถูกต้อง เพื่อให้เจ้าของข้อมูลทราบว่าข้อมูลของตนจะถูกนำไปใช้อย่างไร ซึ่งประกอบด้วยส่วนงานสำคัญ ดังนี้:

- การจัดทำนโยบายความเป็นส่วนตัว (Privacy Policy) และการแจ้งเจ้าของข้อมูล

องค์กรต้องจัดทำ Privacy Policy หรือ Privacy Notice ที่มีเนื้อหาเข้าใจง่ายและเข้าถึงได้สะดวก เพื่อแจ้งให้เจ้าของข้อมูลทราบถึงวัตถุประสงค์ในการเก็บรวบรวม ประเภทข้อมูลที่จัดเก็บ ระยะเวลาการเก็บรักษา และช่องทางในการใช้สิทธิต่างๆ การแจ้งนี้ต้องเกิดขึ้น "ก่อนหรือในขณะ" เก็บข้อมูลเสมอ เว้นแต่จะมีฐานทางกฎหมายอื่นรองรับเพื่อให้การจัดเก็บนั้นชอบด้วยกฎหมาย

- การจัดการข้อมูลผ่านเว็บไซต์ แอปพลิเคชัน และ Third Party

สำหรับช่องทางดิจิทัล องค์กรต้องติดตั้ง Cookie Consent Banner เพื่อขออนุญาตก่อนเริ่มเก็บข้อมูลพฤติกรรมผู้ใช้งาน และหากมีการใช้เครื่องมือจากภายนอก (Third Party) เช่น Google Analytics หรือ Facebook Pixel ต้องตรวจสอบให้มั่นใจว่าเครื่องมือเหล่านั้นมีการส่งต่อข้อมูลที่สอดคล้องกับมาตรฐานความปลอดภัย และมีการระบุไว้ในนโยบายอย่างชัดเจนว่าข้อมูลจะถูกส่งไปยังใครบ้าง

- การจัดเก็บและใช้ข้อมูลพนักงานอย่างถูกต้องตาม PDPA

ฝ่ายบุคคล คือส่วนที่เก็บข้อมูลส่วนบุคคลจำนวนมากและมีความละเอียดอ่อนสูง องค์กรต้องคัดแยกข้อมูลพนักงานที่จำเป็นต่อการปฏิบัติตามสัญญาจ้าง เช่น การทำประกันสังคม หรือการจ่ายเงินเดือน ออกจากข้อมูลที่ต้องขอความยินยอมเป็นพิเศษ เช่น การเก็บลายนิ้วมือเพื่อเข้างาน หรือข้อมูลสุขภาพในการตรวจร่างกายประจำปี โดยต้องมีการจัดทำ Employee Privacy Notice แยกส่วนเพื่อสร้างความเข้าใจที่ตรงกันระหว่างองค์กรและบุคลากร

STEP 2: การใช้หรือประมวลผลข้อมูลส่วนบุคคล

หลังจากเก็บรวบรวมข้อมูลส่วนบุคคลแล้ว ขั้นตอนการใช้หรือประมวลผลข้อมูลถือเป็นช่วงที่มีความเสี่ยงสูงต่อการละเมิด PDPA มากที่สุด องค์กรต้องมั่นใจว่าการใช้ข้อมูลเป็นไปตามวัตถุประสงค์ที่แจ้งไว้ ไม่ขยายขอบเขตการใช้งานโดยพลการ และมีการควบคุมการเข้าถึงข้อมูลอย่างเหมาะสม การกำหนดแนวทางปฏิบัติที่ชัดเจนจะช่วยลดความเสี่ยงด้านกฎหมายและป้องกันการใช้ข้อมูลในทางที่ไม่เหมาะสม

- แนวทางปฏิบัติที่องค์กรควรทำเพื่อหลีกเลี่ยงการละเมิด PDPA

องค์กรควรกำหนดนโยบายและขั้นตอนการใช้ข้อมูลที่ชัดเจน เช่น การจำกัดสิทธิ์การเข้าถึงเฉพาะผู้ที่เกี่ยวข้อง การอบรมพนักงานให้เข้าใจการใช้ข้อมูลอย่างถูกต้อง และการตรวจสอบการใช้งานข้อมูลอย่างสม่ำเสมอ เพื่อป้องกันการนำข้อมูลไปใช้เกินวัตถุประสงค์หรือรั่วไหลโดยไม่ได้ตั้งใจ

- การกำหนดวัตถุประสงค์และขอบเขตการใช้ข้อมูลอย่างชัดเจน

การใช้หรือประมวลผลข้อมูลส่วนบุคคลต้องมีวัตถุประสงค์ที่ชัดเจนและสอดคล้องกับที่ได้แจ้งเจ้าของข้อมูลไว้ตั้งแต่ต้น องค์กรควรกำหนดขอบเขตการใช้ข้อมูลให้เหมาะสมกับภารกิจทางธุรกิจ และหลีกเลี่ยงการเก็บหรือใช้ข้อมูลเพิ่มเติมโดยไม่มีฐานทางกฎหมายรองรับ เพื่อให้การจัดการข้อมูลเป็นไปอย่างโปร่งใสและสอดคล้องกับ PDPA

STEP 3: มาตรการรักษาความมั่นคงปลอดภัยของข้อมูลส่วนบุคคล

เมื่อองค์กรมีข้อมูลส่วนบุคคลอยู่ในครอบครอง หน้าที่ถัดมาที่สำคัญไม่แพ้การขอความยินยอมคือการสร้าง "ป้อมปราการ" เพื่อปกป้องข้อมูลเหล่านั้น มาตรการรักษาความมั่นคงปลอดภัย (Security Measures) ไม่ได้หมายถึงแค่การติดตั้งแอนตี้ไวรัส แต่คือการวางระบบนิเวศทั้งทางเทคนิคและทางบริหารจัดการเพื่อป้องกันความเสี่ยงที่อาจเกิดขึ้นได้ทุกเมื่อ

- ความสำคัญของการป้องกันข้อมูลรั่วไหลในระบบไอที

ข้อมูลรั่วไหล (Data Breach) เพียงครั้งเดียวอาจหมายถึงการล่มสลายของความน่าเชื่อถือที่สร้างมานับสิบปี ในทางไอที องค์กรต้องให้ความสำคัญกับหลักการ CIA Triad คือการรักษาความลับ (Confidentiality), ความถูกต้องครบถ้วน (Integrity) และความพร้อมใช้งาน (Availability) ของข้อมูล การป้องกันข้อมูลรั่วไหลช่วยลดความเสี่ยงจากการถูกโจมตีโดยมัลแวร์เรียกค่าไถ่ (Ransomware) และป้องกันไม่ให้ข้อมูลถูกนำไปขายในตลาดมืด ซึ่งหากเกิดเหตุขึ้น องค์กรไม่เพียงแต่ต้องเสียค่าปรับตาม PDPA แต่ยังอาจต้องเผชิญกับการหยุดชะงักของธุรกิจครั้งใหญ่

- การใช้เทคโนโลยีเพื่อควบคุมและตรวจสอบการเข้าถึงข้อมูล

เทคโนโลยีคือเครื่องมือหลักที่จะช่วยให้การกำกับดูแลข้อมูลเป็นไปอย่างอัตโนมัติและแม่นยำ องค์กรควรนำมาตรการเหล่านี้มาปรับใช้ เช่น Access Control & Least Privilege หรือ การกำหนดสิทธิ์ให้พนักงานเข้าถึงข้อมูล, Encryption หรือ การเข้ารหัสข้อมูลทั้งในขณะที่จัดเก็บ (At Rest) และระหว่างการรับส่ง (In Transit) และ Activity Logging & Monitoring หรือ การบันทึก Log การเข้าถึงข้อมูล เพื่อให้สามารถตรวจสอบย้อนกลับได้ว่าใครเข้าถึงข้อมูลอะไร

STEP 4: การส่งต่อหรือเปิดเผยข้อมูลส่วนบุคคล

การแบ่งปันข้อมูลส่วนบุคคลต้องดำเนินการอย่างระมัดระวังเป็นพิเศษภายใต้ขอบเขตที่ชัดเจน โดยภายในองค์กรต้องยึดหลักการเข้าถึงข้อมูลเท่าที่จำเป็นตามนโยบายภายใน ส่วนการส่งต่อข้อมูลสู่ภายนอกหรือระบบคลาวด์ องค์กรต้องแจ้งให้เจ้าของข้อมูลทราบล่วงหน้าและจัดทำสัญญาประมวลผลข้อมูล (DPA) เพื่อกำกับดูแลผู้ให้บริการอย่างเคร่งครัด นอกจากนี้ หากมีการโอนข้อมูลไปต่างประเทศ จำเป็นต้องตรวจสอบมาตรฐานความปลอดภัยของปลายทางและคัดเลือกผู้ให้บริการที่ได้รับมาตรฐานสากล เพื่อลดความเสี่ยงจากการรั่วไหลและปฏิบัติให้ถูกต้องตามหลักเกณฑ์ของ PDPA

STEP 5: การกำกับดูแลข้อมูลส่วนบุคคล (Personal Data Governance)

การกำกับดูแลข้อมูลส่วนบุคคลเป็นขั้นตอนที่ช่วยให้องค์กรสามารถปฏิบัติตาม PDPA ได้อย่างต่อเนื่องและยั่งยืน ไม่ใช่เพียงการแก้ไขปัญหาเป็นครั้งคราว แต่เป็นการวางโครงสร้างการบริหารจัดการข้อมูลที่ชัดเจน ครอบคลุมทั้งนโยบาย กระบวนการ และความรับผิดชอบของแต่ละฝ่าย เพื่อให้การจัดการข้อมูลส่วนบุคคลสอดคล้องกับกฎหมายและเป้าหมายทางธุรกิจ เช่น การจัดทำ Data Governance Framework สำหรับองค์กรที่จะช่วยกำหนดแนวทางในการจัดเก็บ ใช้ เปิดเผย และปกป้องข้อมูลอย่างเป็นระบบ รวมถึงการกำหนดบทบาทหน้าที่ มาตรฐานการทำงาน และกระบวนการตรวจสอบ เพื่อให้องค์กรสามารถควบคุมการใช้ข้อมูลและลดความเสี่ยงด้าน PDPA ได้อย่างมีประสิทธิภาพ

PDPA กับความเสี่ยงด้าน Data Breach ที่องค์กรไม่ควรมองข้าม

ในยุคดิจิทัลการละเมิดข้อมูลส่วนบุคคล (Data Breach) ไม่ใช่เรื่องของ "ถ้าจะเกิด" แต่เป็นเรื่องของ "เมื่อไหร่จะเกิด" เมื่อมีการรั่วไหลเกิดขึ้น ภาระความรับผิดชอบทั้งหมดจะตกอยู่ที่องค์กรตามกฎหมาย PDPA ทันที

การตรวจสอบ (Monitoring) การควบคุม (Controlling) และการตอบสนองต่อเหตุการณ์ (Incident Response) จึงเป็นหัวใจสำคัญ เพราะหากองค์กรสามารถตรวจพบเหตุผิดปกติได้เร็วและมีมาตรการยับยั้งที่ทันท่วงที จะช่วยลดความรุนแรงของความเสียหายและลดมูลค่าค่าปรับทางปกครองได้มหาศาล ในทางกลับกัน หากองค์กรปล่อยให้เกิดเหตุโดยไม่มีระบบบันทึก Log หรือไม่มีแผนเผชิญเหตุ นอกจากจะเสียชื่อเสียงแล้ว ยังถือเป็นการละเลยการปฏิบัติตาม "มาตรการรักษาความมั่นคงปลอดภัยที่เหมาะสม" อีกด้วย

โซลูชั่นที่ช่วยให้องค์กรลดความเสี่ยง PDPA และ Data Breach

เพื่อให้การปฏิบัติตาม PDPA เป็นไปอย่างมีประสิทธิภาพและไม่เป็นภาระต่อทีมไอทีมากเกินไป การนำเครื่องมือเฉพาะทางด้าน Log Management และ SIEM มาใช้ จึงเป็นหัวใจสำคัญในการสร้าง "ระบบเฝ้าระวัง" ที่ช่วยให้องค์กรสามารถตรวจสอบ ตรวจจับ และรายงานเหตุการณ์ละเมิดข้อมูลได้อย่างถูกต้องตามที่กฎหมายกำหนด

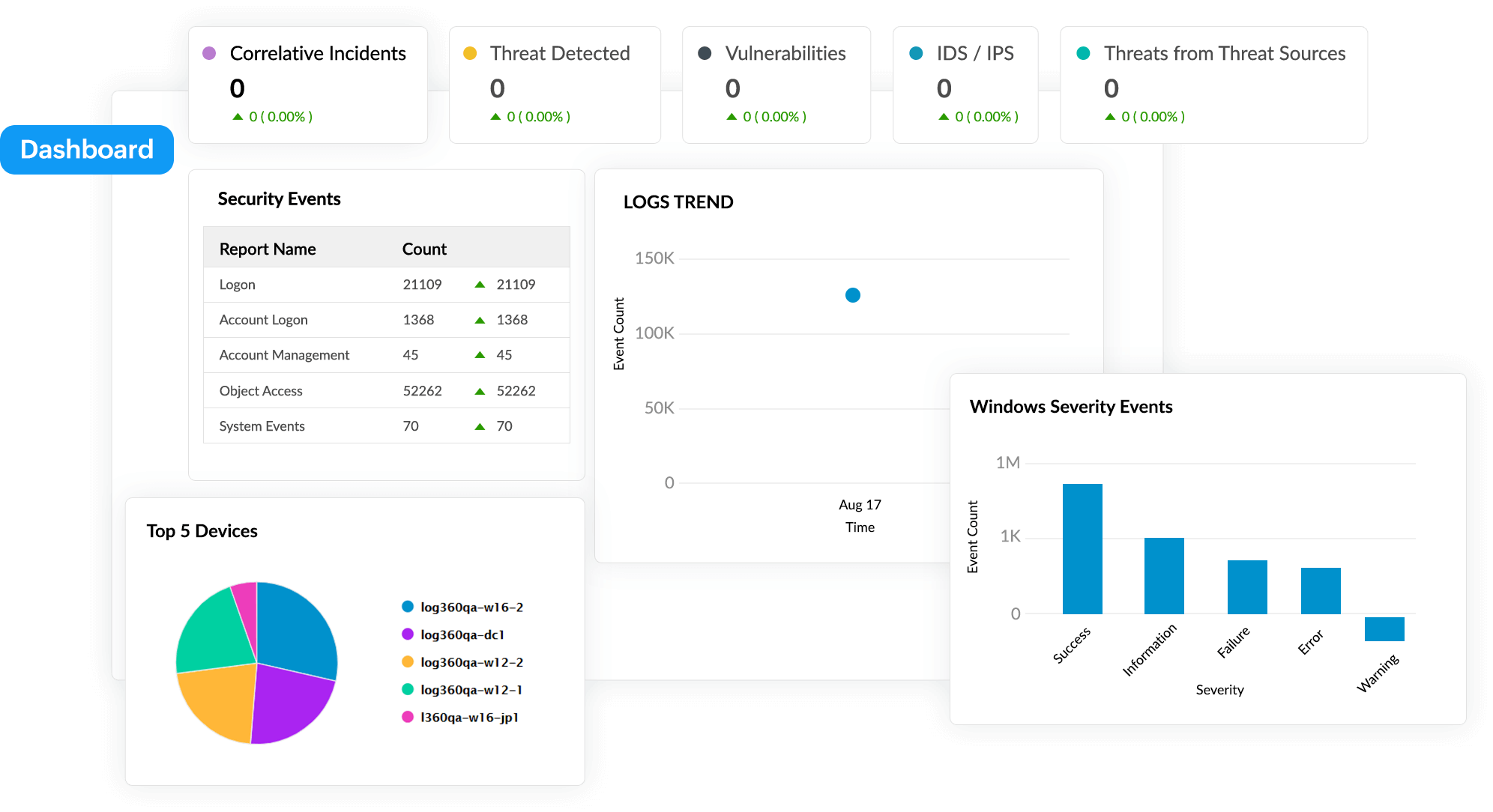

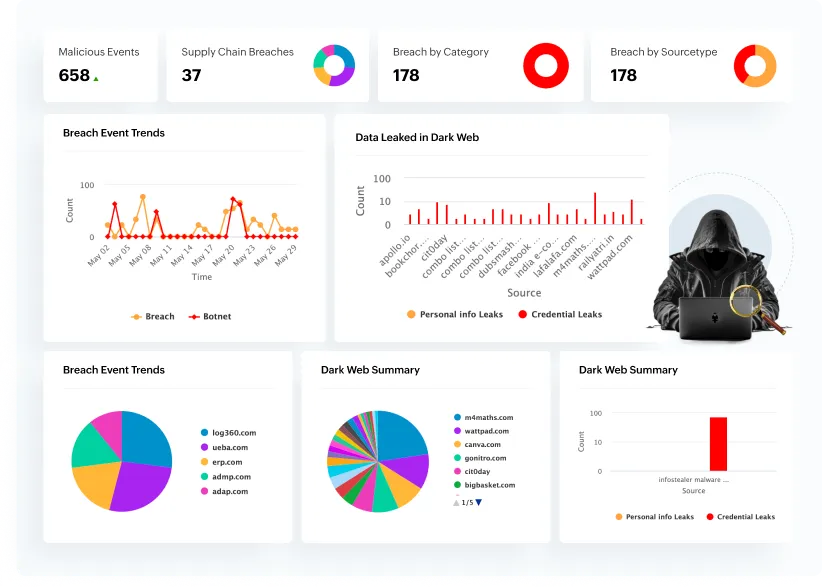

Log360 ของ Manageengine เป็นโซลูชัน SIEM แบบครบวงจรที่ออกแบบมาเพื่อตอบโจทย์ PDPA โดยเฉพาะ โดยเน้นการทำงานใน 3 มิติหลักที่ช่วยลดความเสี่ยงจากการถูกปรับและข้อมูลรั่วไหล:

- Comprehensive Data Auditing & RoPA Support: ตามมาตรา 39 ของ PDPA องค์กรต้องทำบันทึกรายการกิจกรรม Log360 ช่วยเก็บบันทึก Log ทุกการเคลื่อนไหวของข้อมูลส่วนบุคคล ใครเป็นคนเข้าถึง, แก้ไข หรือลบข้อมูล จากฐานข้อมูลและไฟล์เซิร์ฟเวอร์ ทำให้องค์กรมีหลักฐานพร้อมแสดงต่อเจ้าหน้าที่ตรวจสอบได้ทันที

- Real-time Threat Detection & Alerting: เมื่อเกิดเหตุละเมิดข้อมูล องค์กรต้องแจ้งสคส. ภายใน 72 ชั่วโมง Log360 ใช้ระบบ AI และ Machine Learning ในการวิเคราะห์พฤติกรรมผิดปกติ (UEBA) เช่น มีพนักงานดึงข้อมูลลูกค้าออกไปจำนวนมากในเวลาวิกาล ระบบจะทำการแจ้งเตือนแบบ Real-time เพื่อให้ทีมไอทีเข้าระงับเหตุได้ทันท่วงที ก่อนจะกลายเป็นเหตุ Data Breach ขนาดใหญ่

- Incident Response & Compliance Reporting: ระบบมาพร้อมกับ Template รายงานความปลอดภัยที่สอดคล้องกับมาตรฐานสากลและกฎหมายคุ้มครองข้อมูลส่วนบุคคล ช่วยให้การสรุปเหตุการณ์ละเมิดข้อมูลเป็นเรื่องง่าย ลดขั้นตอนการทำงานของ DPO และทีมไอทีในการรวบรวมพยานหลักฐานดิจิทัล

เริ่มต้นปกป้องข้อมูลของคุณตั้งแต่วันนี้ด้วยการทดลองใช้ Log360 ฟรี 30 วัน ได้ที่นี่

References :

Thai PBS — “สคส. สั่งปรับหน่วยงานรัฐ-เอกชน กรณีข้อมูลส่วนบุคคลรั่วไหลบนถุงขนมโตเกียว” (พ.ศ. 2568)

Bangkok Post — “PDPC levies fines of B15m in 5 data breach cases” (พ.ศ. 2568)

ติดตามข่าวสารเพิ่มเติมได้ที่

Linkedin : https://www.linkedin.com/company/manageenginethailand

Facebook: https://www.facebook.com/manageenginethailand