ปกป้องข้อมูลที่มีความอ่อนไหวไม่ให้ถูกเปิดเผยหรือถูกขโมย ด้วยเครื่องมือป้องกันการรั่วไหลของข้อมูล (DLP) จาก DataSecurity Plus

- ป้องกันข้อมูลรั่วไหล

- การป้องกันอุปกรณ์ภายนอก

- การตอบสนองเหตุการณ์แบบอัตโนมัติ

- การป้องกันที่รับรู้ตามเนื้อหา

- การตรวจสอบการใช้งาน Workstation

- ความปลอดภัยบนคลาวด์

ป้องกันข้อมูลรั่วไหล

- รับประกันว่าอุปกรณ์จัดเก็บข้อมูลแบบถอดได้ที่ใช้งานภายในองค์กรเป็นอุปกรณ์ที่ปลอดภัย โดยใช้รายการบล็อก (blocklist) เพื่อจำกัดการใช้อุปกรณ์ที่ไม่ได้รับการตรวจสอบความปลอดภัย

- ป้องกันการเปิดเผยข้อมูลโดยบล็อกการคัดลอกไฟล์ที่มีความเสี่ยงสูงไปยังอุปกรณ์ USB หรือผ่านการแชร์ไฟล์ในเครือข่ายภายในและภายนอก

- ควบคุมการใช้งานของอุปกรณ์ปลายทางต่าง ๆ ได้อย่างละเอียด เช่น Wi-Fi, Bluetooth, ไดรฟ์ CD/DVD และอื่น ๆ

- ป้องกันไม่ให้ไฟล์ที่มีข้อมูลอ่อนไหวสูง — เช่น PII หรือ ePHI — ถูกแชร์ผ่านอีเมล (Outlook) ในรูปแบบไฟล์แนบ

- ตรวจจับพฤติกรรมผู้ใช้ที่ผิดปกติและหยุดการส่งออกไฟล์ผ่านอุปกรณ์จัดเก็บข้อมูลภายนอก

- ลบหรือกักกันไฟล์ หยุดการถ่ายโอนข้อมูลผ่าน USB หรือเลือกใช้มาตรการแก้ไขอัตโนมัติอื่น ๆ เพื่อป้องกันการรั่วไหลของข้อมูล

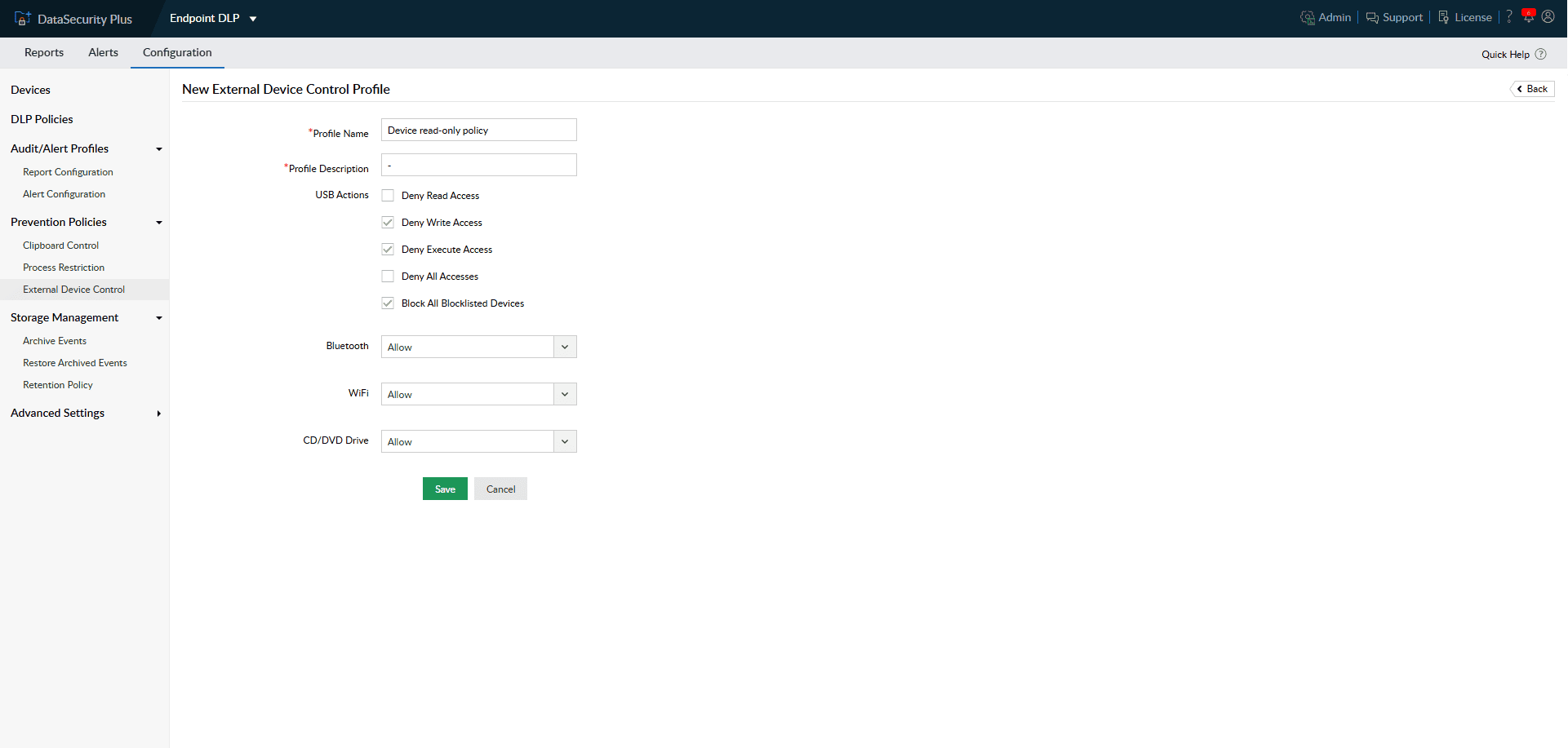

การป้องกันอุปกรณ์ภายนอก

- ตรวจสอบและจัดทำรายงานการใช้งานสื่อจัดเก็บข้อมูลแบบถอดได (Removable Storage) รวมถึงกิจกรรมการถ่ายโอนข้อมูลทั้งหมดที่เกี่ยวข้องกับอุปกรณ์เหล่านั้น

- กำหนดการควบคุมเฉพาะสำหรับอุปกรณ์จัดเก็บข้อมูลภายนอก เช่น การอนุญาตให้เข้าถึงแบบอ่านอย่างเดียว (Read-Only) สำหรับอุปกรณ์ที่น่าสงสัย หรือการป้องกันไม่ให้ไฟล์ที่สามารถรันได้ (Executables) ทำงานบน USB

- ใช้รายการบล็อก (Blocklist) เพื่อระบุและจำแนกว่าอุปกรณ์ใดไม่ควรถูกใช้งาน เพื่อลดความเสี่ยงจากการโจมตี

- ล็อกพอร์ตอุปกรณ์ต่อพ่วง (Peripheral ports) เพื่อตอบสนองต่อพฤติกรรมผู้ใช้ที่เป็นอันตราย และป้องกันกิจกรรมที่อาจนำไปสู่การรั่วไหลของข้อมูล

- ตรวจสอบได้ว่าใครเชื่อมต่ออุปกรณ์ใดเข้ากับจุดปลายทางขององค์กร (เช่น USB, กล้อง, microSD และอื่น ๆ) รวมถึงเวลาที่เชื่อมต่อและตำแหน่งที่มา

- ติดตามและวิเคราะห์ทุกครั้งที่มีการคัดลอกไฟล์สำคัญไปยังหรือจากอุปกรณ์จัดเก็บข้อมูลแบบถอดได

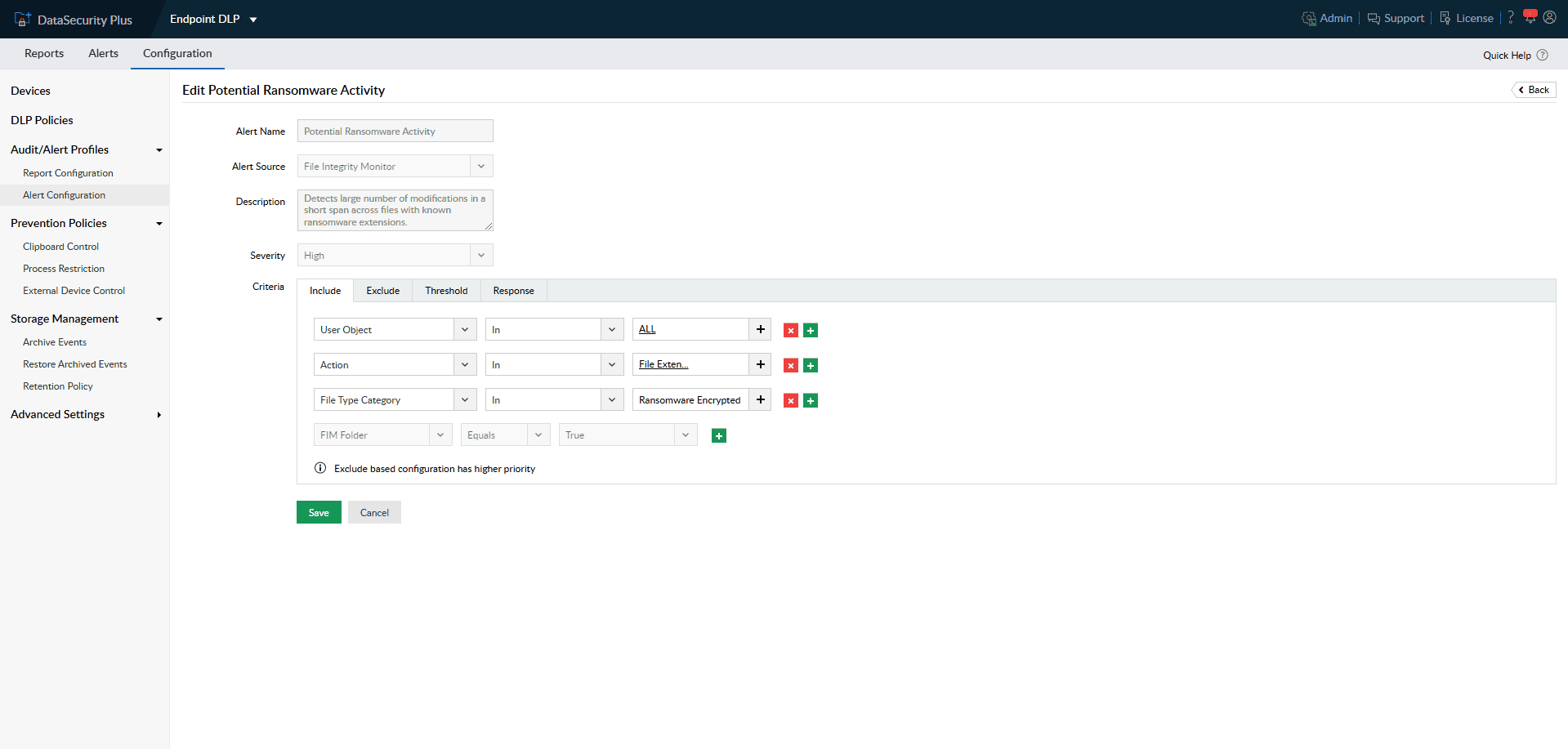

การตอบสนองต่อเหตุการณ์อัตโนมัติ (Automated incident response)

- ล็อกพอร์ต USB ทันทีเมื่อผู้ใช้พยายามเคลื่อนย้ายเนื้อหาที่ถูกจำกัดผ่านอุปกรณ์นั้น พร้อมตรวจสอบและปลดบล็อกได้จากหน้า UI ของผลิตภัณฑ์เมื่อปัญหาได้รับการแก้ไขแล้ว

- ตรวจสอบและแก้ไขเหตุการณ์ด้านความปลอดภัยที่สำคัญ ด้วยตัวเลือกการแก้ไขที่กำหนดไว้ล่วงหน้า เช่น การลบหรือกักกันไฟล์

- ตรวจจับและยับยั้งการโจมตีของแรนซัมแวร์อย่างรวดเร็ว โดยแยกอุปกรณ์ปลายทางที่น่าสงสัยออกตั้งแต่เริ่มต้น พร้อมรับการแจ้งเตือนแบบทันทีที่ผู้ใช้สามารถกำหนดเองได้

- ตรวจสอบการแจ้งเตือนและวิเคราะห์ความถูกต้อง บริบท ขอบเขตของความเสียหาย และระดับความรุนแรงของปัญหาความปลอดภัย ก่อนตัดสินใจเลือกแผนการแก้ไข

- ใช้นโยบาย DLP ที่ตั้งค่าไว้ล่วงหน้าเพื่อตรวจจับและลดความเสี่ยงจากปัญหาความปลอดภัยขั้นรุนแรง โดยติดตามตัวชี้วัดการบุกรุก (indicators of compromise)

- แสดงข้อความแจ้งเตือนแบบป็อปอัปบนหน้าจอ เพื่อแจ้งและเตือนผู้ใช้เกี่ยวกับการละเมิดนโยบายที่มีความสำคัญ

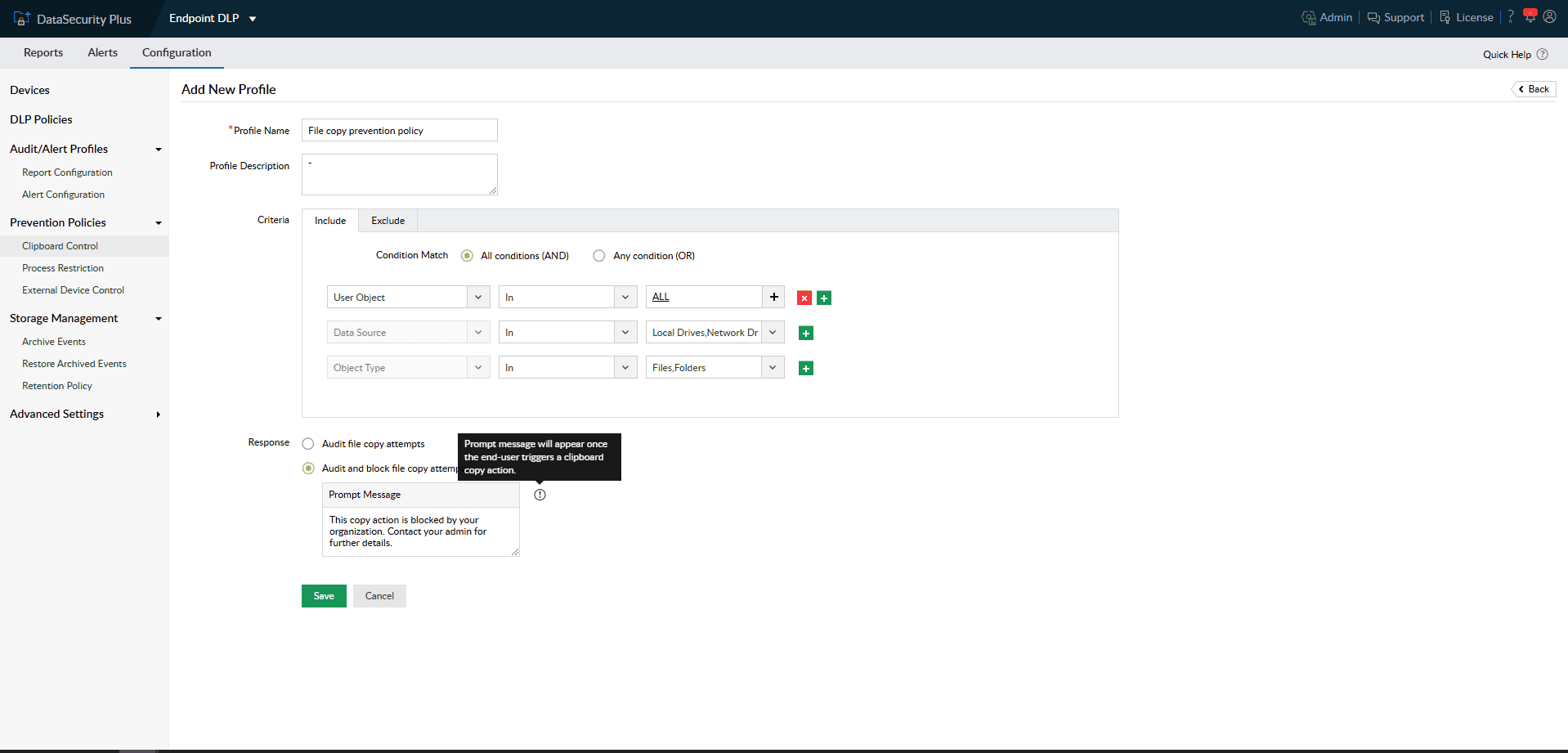

การปกป้องข้อมูลตามเนื้อหา (Content-aware protection)

- กำหนดว่าไฟล์และโฟลเดอร์ใดสามารถหรือไม่สามารถแชร์ผ่านอุปกรณ์ปลายทางได้ รวมถึงระบุว่าอุปกรณ์ใดควรถูกจำกัดการใช้งาน

- ผสานการค้นหาข้อมูล (Data Discovery) เข้ากับความสามารถของ DLP เพื่อรักษาความปลอดภัยและวิเคราะห์ไฟล์ที่มีข้อมูลส่วนบุคคล (PII/ePHI/PCI) พร้อมรายละเอียดเกี่ยวกับเจ้าของไฟล์ ผู้ที่เข้าถึงล่าสุด และข้อมูลอื่น ๆ

- จัดหมวดหมู่ไฟล์ตามระดับความอ่อนไหว เช่น สาธารณะ (Public), ส่วนตัว (Private), ลับ (Confidential) หรือจำกัดการเข้าถึง (Restricted) เพื่อช่วยปกป้องไฟล์สำคัญที่มีความเสี่ยง

- ระบุและบังคับใช้ระดับการรักษาความปลอดภัยที่เหมาะสมกับข้อมูลอ่อนไหวขององค์กร เพื่อให้สอดคล้องกับข้อกำหนดของ GDPR, HIPAA, CCPA และกฎหมายอื่น ๆ ได้อย่างง่ายดาย

- ติดตามการเข้าถึงและการเปลี่ยนแปลงทั้งหมดที่เกิดขึ้นกับเนื้อหาทางธุรกิจที่สำคัญ ตรวจจับความผิดปกติ เช่น การคัดลอก ลบ หรือเปลี่ยนชื่อไฟล์อย่างรวดเร็ว ซึ่งอาจบ่งชี้ถึงการปลอมแปลงไฟล์

- กำหนด นำไปใช้ และจัดการนโยบายการป้องกันการสูญหายของข้อมูล (DLP) ทั้งหมดได้จากศูนย์กลางเดียว

การตรวจสอบการใช้งานของเวิร์กสเตชัน (Workstation Auditing)

- ตรวจสอบการเข้าถึงและการแก้ไขไฟล์ทั้งหมด — รวมถึงการสร้าง ลบ เปลี่ยนชื่อ แก้ไขสิทธิการเข้าถึง และอื่น ๆ — บนอุปกรณ์ Windows ของคุณแบบเรียลไทม์

- ตรวจสอบกิจกรรมอีเมล (Outlook) และบันทึกข้อมูลว่าใครเป็นผู้ส่ง ถึงใคร แนบไฟล์อะไร หัวเรื่องคืออะไร ส่งเมื่อใด และจากที่ใด

- เก็บบันทึกการตรวจสอบอย่างละเอียดเกี่ยวกับกิจกรรมการคัดลอกและวางไฟล์ ทั้งในเครือข่าย เวิร์กสเตชัน และอุปกรณ์จัดเก็บข้อมูลภายนอก

- รับรองความสมบูรณ์ของไฟล์ระบบและไฟล์โปรแกรมสำคัญ โดยติดตามและแจ้งเตือนเมื่อมีการแก้ไขที่มีความเสี่ยงสูง

- รวบรวมรายละเอียดกิจกรรมเกี่ยวกับไฟล์ทั้งหมดที่เกิดขึ้นผ่านเว็บเบราว์เซอร์ เช่น การอัปโหลดหรือดาวน์โหลดไฟล์โดยพนักงาน

- ตรวจสอบการใช้งานเครื่องพิมพ์ภายในเครือข่าย วิเคราะห์ว่าใครพิมพ์ไฟล์ใดและเมื่อใด พร้อมตรวจจับอย่างรวดเร็วเมื่อพนักงานพิมพ์เอกสารที่ละเมิดนโยบาย DLP

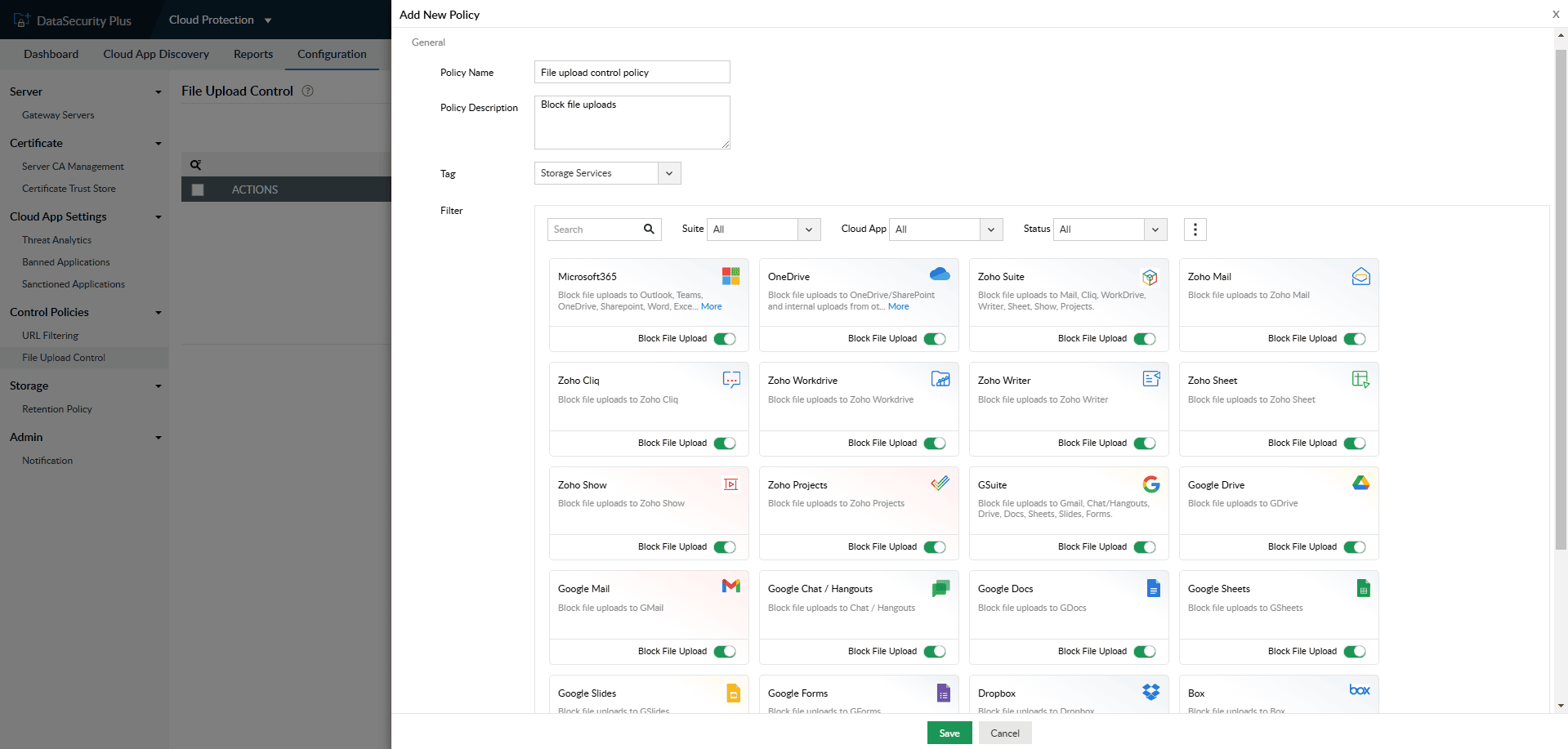

ความปลอดภัยบนคลาวด์ (Cloud Security)

- จำกัดไม่ให้พนักงานเข้าถึงเว็บไซต์ที่ไม่ปลอดภัย เช่น เว็บไซต์ที่มีมัลแวร์ ฟิชชิง สปายแวร์ และภัยคุกคามอื่น ๆ โดยบังคับใช้นโยบายกรอง URL อย่างเข้มงวด

- ตรวจสอบการใช้งานของแอปพลิเคชันคลาวด์ที่ไม่ได้รับอนุญาต (shadow cloud apps) รวมถึงอุปกรณ์ที่เข้าถึงแอปเหล่านั้นบ่อยที่สุด เพื่อประเมินความเสี่ยงที่อาจเกิดขึ้นต่อความปลอดภัยขององค์กร

- ติดตามรูปแบบการแชร์ข้อมูลผ่านแอปบนเว็บ เช่น SharePoint, Exchange, OneDrive, DropBox, Box และอื่น ๆ พร้อมรายละเอียดว่าใครเป็นผู้ร้องขอ เวลา และสถานที่ที่เข้าถึง

- ตรวจสอบความพยายามที่ล้มเหลวในการเข้าถึงแอปพลิเคชันคลาวด์ทั้งที่ได้รับอนุญาตและไม่ได้รับอนุญาตภายในองค์กร

- วิเคราะห์คำขอที่ส่งไปยังแอปคลาวด์ที่ไม่มีการเข้ารหัส ถูกแบน หรือมีชื่อเสียงต่ำ เพื่อหาสัญญาณของการใช้งานผิดวัตถุประสงค์หรือการถูกโจมตี

- ควบคุมการใช้งานบริการเว็บที่ไม่จำเป็น และบล็อกแอปคลาวด์ที่ทำให้ประสิทธิภาพการทำงานลดลง เช่น โซเชียลมีเดีย วิดีโอสตรีมมิง เกมออนไลน์ และอื่น ๆ

เครื่องมือป้องกันการรั่วไหลของข้อมูลขั้นสูง (DLP) เพื่อค้นหาและยับยั้งภัยคุกคามต่อข้อมูลในอุปกรณ์ปลายทาง

ป้องกันการรั่วไหลของข้อมูลที่เชื่อมโยงกับอุปกรณ์ USB, โปรแกรม Outlook, การแชร์ไฟล์, การคัดลอกข้อมูลในคลิปบอร์ด และอื่น ๆ

- ซอฟต์แวร์ DLP (ป้องกันข้อมูลรั่วไหล)

- การป้องกันอุปกรณ์ภายนอก

- การตอบสนองเหตุการณ์แบบอัตโนมัติ

- การป้องกันที่รับรู้ตามเนื้อหา

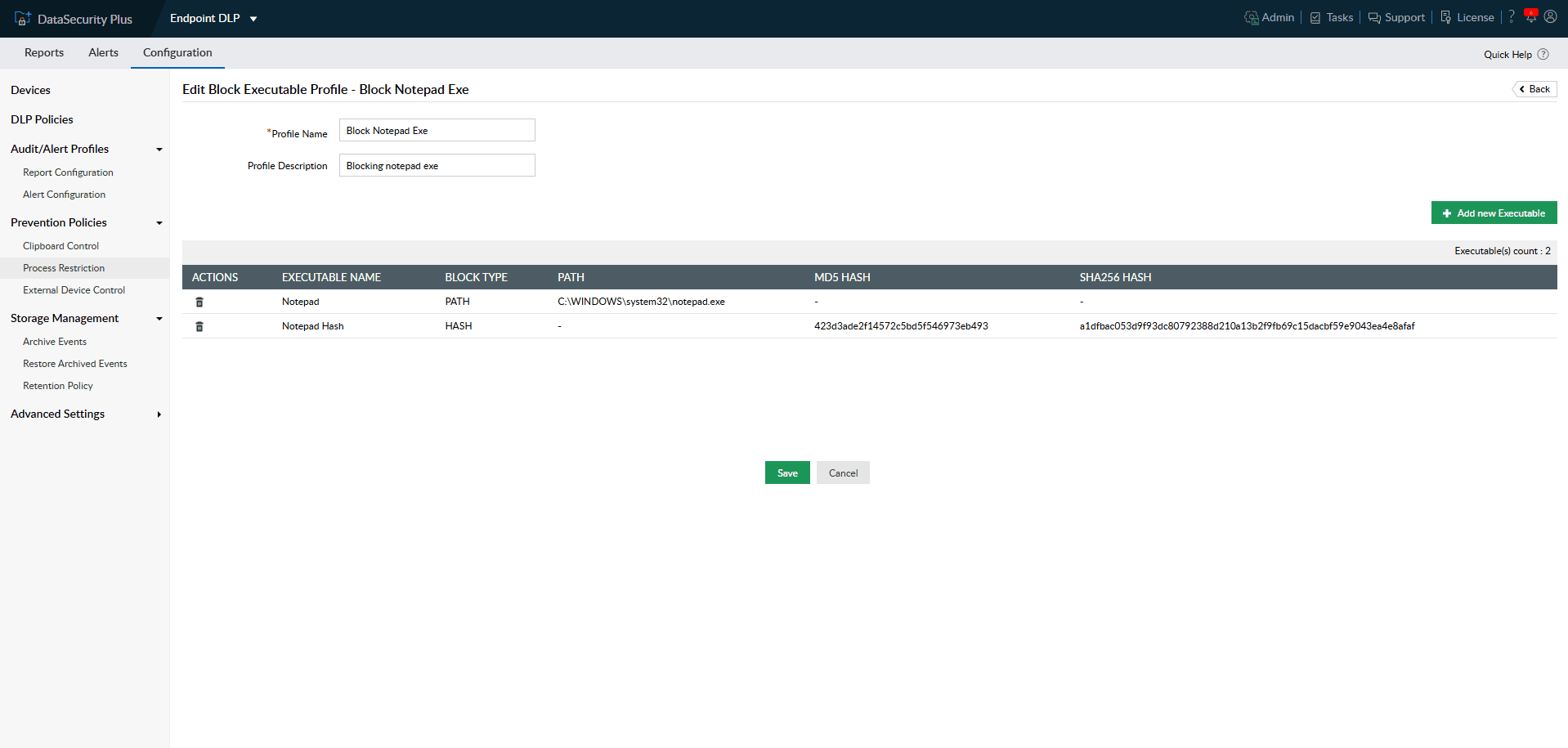

- การจำกัดการทำงานของ Process

- DLP บนคลาวด์

ตรวจสอบและควบคุมการใช้งานอุปกรณ์ USB, อีเมล, เครื่องพิมพ์, คลิปบอร์ด และอุปกรณ์อื่น ๆ ภายในองค์กรของคุณ

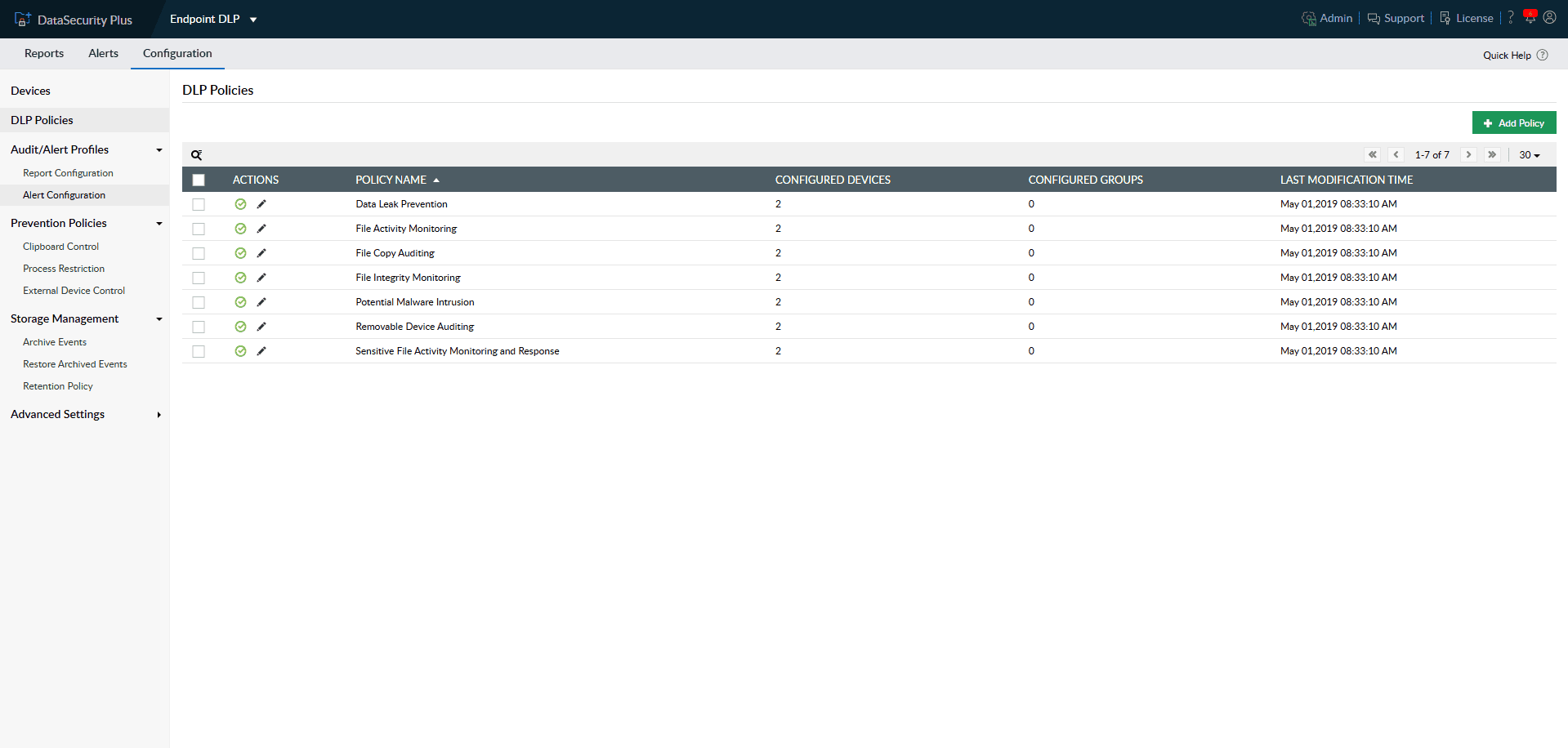

ความปลอดภัยที่ตั้งค่าไว้ล่วงหน้า

เพิ่มความรวดเร็วในการตรวจจับเหตุการณ์ด้านความปลอดภัยด้วยนโยบาย DLP ที่ตั้งค่าไว้ล่วงหน้าหลายแบบ ซึ่งช่วยตอบสนองต่อการเคลื่อนย้ายข้อมูลโดยไม่ได้รับอนุญาต การบุกรุกของมัลแวร์ และภัยคุกคามอื่น ๆ

ใช้กลยุทธ์เชิงป้องกัน

ป้องกันเหตุการณ์ด้านความปลอดภัยก่อนที่จะเกิดขึ้น โดยการบล็อกการคัดลอกไฟล์ที่ไม่ได้รับอนุญาต ป้องกันไม่ให้ไฟล์ที่มีความเสี่ยงสูงถูกเรียกใช้งาน และมาตรการอื่น ๆ

1.การควบคุมข้อมูลที่มีประสิทธิภาพมากขึ้น: ตรวจสอบและควบคุมการใช้งานอุปกรณ์ USB, อีเมล, เครื่องพิมพ์, คลิปบอร์ด และอุปกรณ์อื่น ๆ ภายในองค์กรของคุณ

2.ความปลอดภัยที่ตั้งค่าไว้ล่วงหน้า: เพิ่มความรวดเร็วในการตรวจจับเหตุการณ์ด้านความปลอดภัยด้วยนโยบาย DLP ที่ตั้งค่าไว้ล่วงหน้าหลายแบบ ซึ่งช่วยตอบสนองต่อการเคลื่อนย้ายข้อมูลโดยไม่ได้รับอนุญาต การบุกรุกของมัลแวร์ และภัยคุกคามอื่น ๆ

3.ใช้กลยุทธ์เชิงป้องกัน: ป้องกันเหตุการณ์ด้านความปลอดภัยก่อนที่จะเกิดขึ้น โดยการบล็อกการคัดลอกไฟล์ที่ไม่ได้รับอนุญาต ป้องกันไม่ให้ไฟล์ที่มีความเสี่ยงสูงถูกเรียกใช้งาน และมาตรการอื่น ๆ

ควบคุมการใช้งาน USB

ควบคุมและจำกัดการทำงานของอุปกรณ์จัดเก็บข้อมูลภายนอกอย่างละเอียด เช่น การอ่าน เขียน และการรันไฟล์

จัดการอุปกรณ์ปลายทาง

กำหนดว่ากลุ่มผู้ใช้ใดสามารถเข้าถึงอุปกรณ์ปลายทางต่าง ๆ ได้ เช่น เราเตอร์ Wi-Fi, อะแดปเตอร์ Bluetooth, ไดรฟ์ CD/DVD, ไดรฟ์ฟลอปปี้ และอุปกรณ์อื่น ๆ

จำกัดการใช้อุปกรณ์ที่อยู่ในรายการบล็อก

สร้างรายการบล็อกของอุปกรณ์ (blocklist) เพื่อห้ามใช้อุปกรณ์ที่น่าสงสัยหรือยังไม่ได้รับการตรวจสอบภายในระบบของคุณ

1.ควบคุมการใช้งาน USB: ควบคุมและจำกัดการทำงานของอุปกรณ์จัดเก็บข้อมูลภายนอกอย่างละเอียด เช่น การอ่าน เขียน และการรันไฟล์

2.จัดการอุปกรณ์ปลายทาง: กำหนดว่ากลุ่มผู้ใช้ใดสามารถเข้าถึงอุปกรณ์ปลายทางต่าง ๆ ได้ เช่น เราเตอร์ Wi-Fi, อะแดปเตอร์ Bluetooth, ไดรฟ์ CD/DVD, ไดรฟ์ฟลอปปี้ และอุปกรณ์อื่น ๆ

3.จำกัดการใช้อุปกรณ์ที่อยู่ในรายการบล็อก: สร้างรายการบล็อกของอุปกรณ์ (blocklist) เพื่อห้ามใช้อุปกรณ์ที่น่าสงสัยหรือยังไม่ได้รับการตรวจสอบภายในระบบของคุณ

เปิดใช้งานการจัดการภัยคุกคาม

ประเมินและจัดการเหตุการณ์ละเมิดนโยบายที่มีความร้ายแรง โดยใช้สคริปต์ที่กำหนดเอง หรือใช้ตัวเลือกการแก้ไขเริ่มต้น เช่น การลบหรือกักกันไฟล์

ควบคุมการโจมตีของแรนซัมแวร์

ตรวจจับการติดเชื้อแรนซัมแวร์ในระบบภายใน และเริ่มรันสคริปต์แบบกำหนดเองเพื่อปิดเครื่องที่ติดเชื้อ ตัดอุปกรณ์ที่เสียหายออกจากเครือข่าย และอื่นๆ

1. เปิดใช้งานการจัดการภัยคุกคาม: ประเมินและจัดการเหตุการณ์ละเมิดนโยบายที่มีความร้ายแรง โดยใช้สคริปต์ที่กำหนดเอง หรือใช้ตัวเลือกการแก้ไขเริ่มต้น เช่น การลบหรือกักกันไฟล์

2.Contain ransomware attacks: Detect ransomware infections across local systems and initiate custom scripts to shut down the infected system, disconnect corrupted devices from the network, and more

กำหนดข้อจำกัดในการคัดลอกไฟล์

ติดตามการเคลื่อนไหวของไฟล์ที่มีความอ่อนไหวสูง และกำหนดนโยบายเพื่อจำกัดการคัดลอกไฟล์ทั้งในเครื่องและในเครือข่าย

มุ่งเน้นในสิ่งที่สำคัญที่สุด

ระบุการเคลื่อนไหวของไฟล์ที่มีการจำแนกประเภทเป็นข้อมูลจำกัด (restricted) ผ่านอุปกรณ์จัดเก็บข้อมูลแบบถอดได้ อีเมล เครื่องพิมพ์ และช่องทางอื่น ๆ

1. กำหนดข้อจำกัดในการคัดลอกไฟล์: ติดตามการเคลื่อนไหวของไฟล์ที่มีความอ่อนไหวสูง และกำหนดนโยบายเพื่อจำกัดการคัดลอกไฟล์ทั้งในเครื่องและในเครือข่าย

2.มุ่งเน้นในสิ่งที่สำคัญที่สุด: ระบุการเคลื่อนไหวของไฟล์ที่มีการจำแนกประเภทเป็นข้อมูลจำกัด (restricted) ผ่านอุปกรณ์จัดเก็บข้อมูลแบบถอดได้ อีเมล เครื่องพิมพ์ และช่องทางอื่น ๆ

ป้องกันการติดตั้งมัลแวร์โดยไม่ได้ตั้งใจ

ป้องกันไม่ให้ผู้ใช้หรือกลุ่มผู้ใช้เรียกใช้ไฟล์โปรแกรมหรือสคริปต์ที่ไม่ได้รับอนุญาต ซึ่งอาจเป็นอันตรายต่อระบบ

ควบคุมการใช้งานแอปพลิเคชัน

แก้ไขปัญหาที่เกี่ยวข้องกับ Shadow IT โดยบล็อกไม่ให้แอปพลิเคชันหรือกระบวนการบางอย่างทำงานในระบบ

1.ป้องกันการติดตั้งมัลแวร์โดยไม่ได้ตั้งใจ: ป้องกันไม่ให้ผู้ใช้หรือกลุ่มผู้ใช้เรียกใช้ไฟล์โปรแกรมหรือสคริปต์ที่ไม่ได้รับอนุญาต ซึ่งอาจเป็นอันตรายต่อระบบ

2.ควบคุมการใช้งานแอปพลิเคชัน: แก้ไขปัญหาที่เกี่ยวข้องกับ Shadow IT โดยบล็อกไม่ให้แอปพลิเคชันหรือกระบวนการบางอย่างทำงานในระบบ

บล็อกการถ่ายโอนไฟล์ที่ไม่ปลอดภัย

เลือกบล็อกการอัปโหลดไฟล์จากแอปพลิเคชันคลาวด์ต่าง ๆ ที่องค์กรของคุณระบุว่าไม่ได้รับอนุญาตหรือมีความเสี่ยงเป็นอันตราย

การควบคุมเนื้อหาแบบรอบด้าน

บล็อกการเข้าถึงแอปและบริการคลาวด์ทั้งหมด บล็อกโดเมนเฉพาะ บล็อกการถ่ายโอนไฟล์ไปยังหรือจากบริการจัดเก็บข้อมูล และมาตรการอื่น ๆ เพิ่มเติม

1.บล็อกการถ่ายโอนไฟล์ที่ไม่ปลอดภัย: เลือกบล็อกการอัปโหลดไฟล์จากแอปพลิเคชันคลาวด์ต่าง ๆ ที่องค์กรของคุณระบุว่าไม่ได้รับอนุญาตหรือมีความเสี่ยงเป็นอันตราย

2.การควบคุมเนื้อหาแบบรอบด้าน: บล็อกการเข้าถึงแอปและบริการคลาวด์ทั้งหมด บล็อกโดเมนเฉพาะ บล็อกการถ่ายโอนไฟล์ไปยังหรือจากบริการจัดเก็บข้อมูล และมาตรการอื่น ๆ เพิ่มเติม

ด้วยเครื่องมือ DLP ของ DataSecurity Plus คุณสามารถ:

- 01 บล็อกไม่ให้ไฟล์ที่มีข้อมูลอ่อนไหวถูกย้ายผ่านอุปกรณ์ USB หรืออีเมล (Outlook)

- 02 ล็อกพอร์ต USB เฉพาะส่วนที่ต้องการ และปลดล็อกได้อย่างง่ายดายผ่านหน้าจอ UI

- 03 ตรวจสอบได้ว่าใครกำลังคัดลอกข้อมูลอะไรจากเครื่องของตนไปยังอุปกรณ์ USB

- 04 ระบุได้ว่าใครกำลังเข้าถึงข้อมูลที่มีความอ่อนไหวสูงขององค์กร และเข้าถึงจากที่ใด

- 05 ตรวจสอบและสืบค้นได้ว่าใครเป็นผู้พิมพ์ข้อมูลประเภทใด และจากตำแหน่งใด

- 06 จำกัดการใช้งาน Wi-Fi, Bluetooth, ไดรฟ์ CD/DVD, โปรแกรม keylogger และอื่น ๆ

- 07 ติดตาม ควบคุม และจำกัดการรันของแอปพลิเคชันที่น่าสงสัยหรือมีความเสี่ยงสูง

- 08 เฝ้าตรวจสอบกิจกรรมเกี่ยวกับไฟล์บนเว็บเบราว์เซอร์ เพื่อค้นหาการอัปโหลดหรือดาวน์โหลดที่อาจไม่ปลอดภัย

- 09 เตือนผู้ใช้ที่ทำการกระทำที่ไม่ได้รับอนุญาตเกี่ยวกับไฟล์โดยอัตโนมัติผ่านข้อความป็อปอัป

- 10 กำหนดให้อุปกรณ์จัดเก็บข้อมูลแบบถอดได้อยู่ในโหมดอ่านอย่างเดียว (read-only)

ขอรับใบเสนอราคา โซลูชันป้องกันการรั่วไหลของข้อมูล (Data leak prevention)

ขอบคุณ! ผู้เชี่ยวชาญด้านโซลูชันของเราจะติดต่อกลับไปหาคุณในเร็วๆ นี้

โซลูชันอื่น ๆ จาก DataSecurity Plus

การตรวจสอบเซิร์ฟเวอร์ไฟล์ (File server auditing)

ตรวจสอบ วิเคราะห์ และรายงานการเข้าถึงและการแก้ไขไฟล์ทั้งหมดบนเซิร์ฟเวอร์แบบเรียลไทม์

อ่านต่อการวิเคราะห์ไฟล์ (File Analysis)

วิเคราะห์สิทธิการเข้าถึงไฟล์ ปรับปรุงการใช้พื้นที่จัดเก็บข้อมูลให้มีประสิทธิภาพ และจัดการไฟล์ขยะ

อ่านต่อการประเมินความเสี่ยงของข้อมูล (Data risk assessment)

ค้นหาข้อมูลส่วนบุคคลที่มีความอ่อนไหว และจัดประเภทไฟล์ตามระดับความเสี่ยงของช่องโหว่

อ่านต่อการป้องกันบนคลาวด์ (Cloud protection)

รายงานการใช้งานทราฟฟิกเว็บขององค์กร และควบคุมการใช้แอปพลิเคชันบนเว็บ

อ่านต่อดูโซลูชันเพิ่มเติม (View more solutions)

เรียนรู้เพิ่มเติมเกี่ยวกับโซลูชันอื่น ๆ ที่นำเสนอโดย DataSecurity Plus

อ่านต่อแหล่งข้อมูลที่คุณอาจสนใจ

EBook

เสริมความสมบูรณ์ให้กับกลยุทธ์ DLP ของคุณด้วยคู่มือฉบับละเอียดเกี่ยวกับการวางแผนระบบป้องกันการสูญหายของข้อมูลอย่างมีประสิทธิภาพ