Um ataque de ransomware é uma técnica de ataque sofisticada na qual o hacker assume o controle de um computador, bloqueia seus dados e exige um resgate da vítima, prometendo restaurar o acesso aos dados mediante pagamento. O pagamento geralmente é exigido na forma de criptomoedas, como o Bitcoin, para ocultar a identidade e localização do invasor.

O ransomware normalmente entra em uma rede por meio de um e-mail de phishing e se espalha lateralmente pela rede instalando o software malicioso.

Quando o ransomware entra em um sistema, ele criptografa os dados nele. O ataque utiliza algoritmos de criptografia simples usando a mesma chave de criptografia e descriptografia. Entretanto, o ransomware mais forte usa criptografia de chave pública/privada. Ao usar chaves separadas para criptografia e descriptografia, o usuário não conseguirá recuperar os arquivos, a menos que o invasor as forneça após o resgate ser pago.

Quando os invasores obtêm acesso ao sistema, o malware bloqueia o acesso ao sistema e começa a criptografar os arquivos. Quando isso ocorre, nenhum software de segurança ou restauração do sistema pode devolvê-los, a menos que a vítima pague o resgate em troca da chave de descriptografia. Mesmo que as vítimas paguem este resgate, não há garantia de que os criminosos cibernéticos devolverão os arquivos.

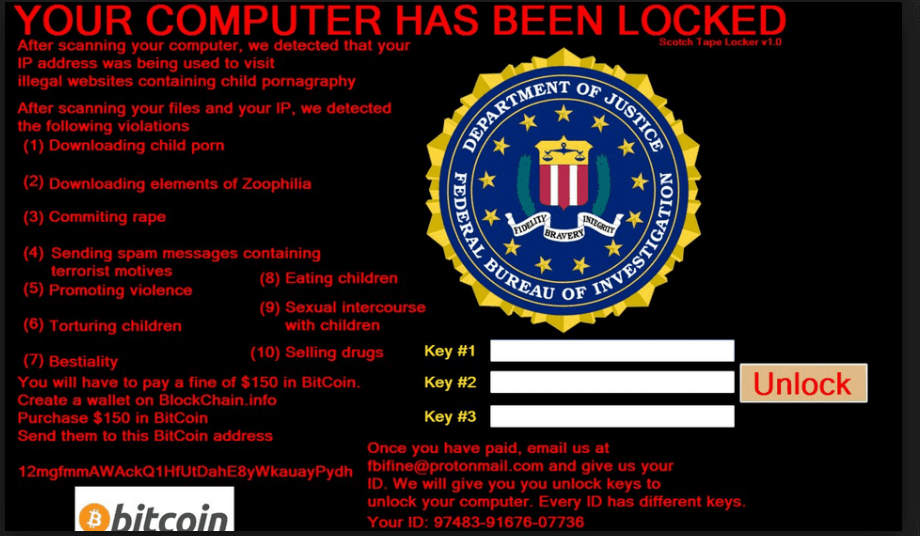

Ao iniciar o computador, uma janela será exibida, geralmente acompanhada de um selo oficial do FBI ou do Departamento de Justiça dos EUA, informando que uma atividade ilegal foi detectada no seu computador e que seu sistema permanecerá instável a menos que você pague o valor exigido no aviso.

Desconectar: Isso é feito para evitar a propagação da infecção para o resto da rede. Identificar e desconectar o dispositivo infectado da Internet e de quaisquer outros dispositivos é algo necessário para a segurança da rede da empresa.

Limpar: Algumas instâncias de ransomware podem ser removidas usando software antivírus ou antimalware.

Recuperar dados usando backups: Ao reinstalar o sistema operacional e restaurar os arquivos dos seus backups, você poderá recuperar seus arquivos mais importantes.

Denunciar o crime: Entre em contato com as autoridades policiais para reportar que você foi vítima de um ataque de ransomware. Saber mais sobre as vítimas e suas experiências com ransomware ajudará as autoridades a determinar quem está por trás do ataque e como eles estão identificando ou focando as vítimas.

O processo de remoção de uma infecção de ransomware depende do tipo de ransomware que infectou o sistema. Na pressa de recuperar o acesso à sua rede, as organizações recorrem ao pagamento de resgates exorbitantes aos hackers. No entanto, o FBI desaconselha essa abordagem pois isso poderá encorajar os grupos de ameaças cibernéticas a realizar outros ataques contra você ou outras organizações.

Algumas medidas para remover a infecção de ransomware incluem:

Isolar o dispositivo infectado e identificar o tipo de infecção de ransomware

Algumas cepas de ransomware são projetadas para criptografar arquivos dentro de um dispositivo e se infiltrar em vários dispositivos na rede local sem mostrar sinais de infecção. Por esse motivo, é fundamental isolar o dispositivo afetado desconectando-o das conexões com e sem fio na rede da empresa e dos dispositivos de armazenamento externos. Buscar ajuda da sua equipe de segurança de TI ou de um especialista terceirizado em segurança cibernética para revisar todos os sistemas na rede é um bom ponto de partida.

Implantar ferramentas de descriptografia de ransomware

Com base no tipo de ransomware, como ele se propaga e quais tipos de arquivos ele criptografa, as opções de remoção variam. Uma ferramenta de descriptografia de ransomware pode descriptografar seus arquivos e dados para que você possa acessá-los novamente.

Restaurar arquivos de backups de dados

Caso a descriptografia for descartada, você poderá recuperar dados dos backups mais recentes. Após formatar o disco e restaurar o backup limpo, o vírus será removido do seu sistema com sucesso. Manter-se atualizado sobre os patches recomendados para o sistema e o software antivírus ajudará a reduzir as chances de softwares maliciosos entrarem no seu sistema.

Há várias maneiras de evitar que ataques de ransomware ocorram.

Na melhor das hipóteses, um ataque de ransomware pode resultar na paralisação dos serviços enquanto a equipe de TI tenta fazer o sistema voltar à normalidade. Dependendo da gravidade do ataque e medidas de segurança implementadas pela organização, a extensão dos danos pode variar. Outras consequências a serem consideradas incluem:

Aqui está um resumo dos cinco ataques de ransomware mais populares que ocorreram nos últimos anos.

O WannaCry surgiu pela primeira vez em 2017 e afetou centenas de milhares de computadores em cerca de 150 países, incluindo muitos sistemas do National Health Services (NHS) da Inglaterra e Escócia.

O Petya está ativo desde 2016 e infectou organizações na Ucrânia e Rússia antes de se espalhar para empresas na América do Sul, EUA e Ásia. Este malware impede o acesso dos usuários a todo o disco rígido criptografando a tabela de arquivos mestre (MFT), de maneira que o sistema de arquivos se torna ilegível e o Windows não inicializa.

O CryptoLocker foi lançado no final de 2013. Ele foi projetado para atacar o sistema operacional Windows criptografando todos os arquivos no sistema usando uma chave pública, que pode ser descriptografada usando uma chave privada exclusiva. O vírus exibirá telas de aviso indicando que os dados serão destruídos caso os usuários não pagarem um resgate para obter a chave privada.

O Locky é um tipo de ransomware que foi lançado pela primeira vez em 2016. Os invasores enviam e-mails infectados com ransomware solicitando pagamento por meio de uma fatura no formato de um documento corrompido do Microsoft Word que executa macros infecciosas. O malware direciona o usuário para um site malicioso, que exige que ele pague um alto resgate para desbloquear os arquivos criptografados.

O TelsaCrypt foi detectado pela primeira vez em 2015. Ele tem como alvo arquivos de jogos de computador, como jogos salvos, perfis de usuários, replays gravados etc. Uma vez criptografados, os hackers exigem um resgate da vítima dentro de um limite de tempo. Quando a vítima paga o resgate, ela pode baixar uma chave de descriptografia que restaurará seus arquivos. Caso contrário, eles serão perdidos permanentemente.

O ransomware é simples de criar e distribuir, oferecendo aos criminosos cibernéticos um modelo de negócios de risco extremamente baixo e alta recompensa para monetizar o malware. Combine isso com o fato de que a maioria das empresas e pessoas não estão preparadas para enfrentar um ataque de ransomware, e não é de se admirar que o ransomware tenha se tornado o segundo problema mais urgente de segurança cibernética mundialmente.

You will receive weekly cybersecurity news soon!

2022 Zoho Corporation Pvt. Ltd. All rights reserved.