Última atualização em: 9 de jlho de 2025

Você já recebeu um novo colaborador no primeiro dia de trabalho e percebeu que ele ainda não tinha um laptop ou workstation disponível? Ou descobriu, meses depois, que um ex-colaborador continuava com acesso à rede ou a sistemas da organização? Você não está sozinho! Quarenta e oito por cento das empresas reconhecem que ex-colaboradores ainda mantêm acesso a dados corporativos, enquanto 24% das organizações afirmam que seus processos de onboarding levam mais de um mês para serem concluídos!

Esses números revelam dois extremos de processos que deveriam ser simples, recorrentes e fáceis de executar no gerenciamento de serviços. E há um ponto importante: não é possível corrigir apenas um deles esperando que o outro se resolva por conta própria. Onboarding e offboarding apresentam desafios distintos e precisam ser tratados de forma integrada.

Neste guia, abordamos os desafios mais comuns enfrentados pelas equipes de TI durante o onboarding e o offboarding de colaboradores e exploramos as melhores práticas para tornar esses processos mais ágeis e eficientes. Vamos começar.

O onboarding de colaboradores consiste em um conjunto de atividades coordenadas cujo objetivo é integrar um novo profissional à organização, ajudá-lo a entender suas responsabilidades, adaptar-se aos processos internos e garantir que tenha, desde o primeiro dia, as ferramentas e os acessos necessários para desempenhar suas funções.

Para as equipes de TI, o onboarding envolve fornecer dispositivos, acessos e suporte adequados para que o colaborador consiga iniciar suas atividades sem atrasos. Esse processo depende de uma ação coordenada entre áreas como RH, TI, facilities, jurídico e financeiro para garantir uma integração fluida à organização.

Um processo de onboarding bem estruturado ajuda as organizações a:

- Acelerar a produtividade, ao evitar que colaboradores percam tempo aguardando credenciais, dispositivos ou aprovações.

- Melhorar a colaboração entre TI, RH e outras equipes, reduzindo silos e eliminando tarefas manuais repetitivas.

- Manter a segurança, ao garantir o provisionamento correto de acessos de acordo com a função exercida.

O onboarding deveria ser um processo bem ajustado, rápido, coordenado e replicável. Na prática, porém, as equipes de TI enfrentam diversos obstáculos que comprometem a produtividade, conforme descrito a seguir.

Operações isoladas entre departamentos

O onboarding envolve áreas como RH, TI, segurança, jurídico e financeiro, cada uma responsável por diferentes etapas. Sem uma colaboração eficaz, há um risco elevado de atividades importantes serem ignoradas. A ausência de SLAs e OLAs claramente definidos para cada tarefa também contribui para atrasos e perda de prioridade em atividades críticas.

Em muitos casos, a equipe de TI só recebe a notificação sobre a chegada de um novo colaborador no próprio primeiro dia de trabalho. Isso gera uma corrida de última hora para configurar contas, acessos e dispositivos. Em outros cenários, espera-se que o provisionamento de TI ocorra dentro de um prazo específico após a notificação, mas, sem um SLA formal, os atrasos tornam-se inevitáveis.

Como resultado, as expectativas entre as equipes não se alinham, processos acabam duplicados ou ignorados, e surgem ineficiências e lacunas de segurança.

Conversas intermináveis, pouca clareza

A coleta de requisitos de TI para novos colaboradores costuma depender de longas trocas de e-mails, formulários dispersos ou chamadas frequentes. A cada nova contratação, a equipe de TI precisa levantar informações específicas de acordo com a função. No processo de onboarding de um novo colaborador, surgem perguntas como:

- Que tipo de hardware o colaborador precisa para executar suas atividades?

- Quais softwares devem ser instalados?

- Quais permissões de acesso devem ser concedidas?

Ter essas informações desde o início reduziria o tempo gasto e evitaria atrasos desnecessários. No entanto, na prática, muitas equipes de TI dedicam horas à coleta manual desses dados por meio de conversas fragmentadas via e-mail, o que desacelera o processo e aumenta o risco de falhas de comunicação.

Provisionamento excessivo sem controle adequado

Na tentativa de colocar os colaboradores em atividade o mais rápido possível, as equipes de TI podem conceder acessos mais elevados do que o necessário. Sem controles claros de provisionamento por função, isso resulta em excesso de permissões, amplia os riscos de segurança e dificulta o gerenciamento de acessos ao longo do tempo.

Alta frequência de onboarding de prestadores de serviço

Prestadores de serviço e colaboradores temporários entram e saem da organização com muito mais frequência do que colaboradores efetivos. Sem um processo escalável e preparado para alto volume, as equipes de TI enfrentam dificuldades para acompanhar esse ritmo, especialmente quando se exige o mesmo nível de controle de acesso e qualidade no atendimento.

Tempo e esforço excessivos em tarefas manuais

Os processos de onboarding envolvem diversas áreas da organização e vão muito além de uma única etapa. Quando dependem de atividades manuais, as chances de erro aumentam de forma significativa, abrindo espaço para riscos de segurança decorrentes de falhas humanas. Desde a criação de contas até a atribuição de dispositivos, o provisionamento manual consome tempo, exige esforço elevado e costuma causar atrasos.

Imagine a contratação simultânea de centenas de prestadores de serviço e a necessidade de executar manualmente tarefas como criação de contas, configuração de acessos, preparação de estações de trabalho, instalação de softwares e outras atividades operacionais. Além de sobrecarregar a TI com tarefas repetitivas, um único erro, como a concessão de acesso indevido, pode resultar em incidentes de segurança e problemas de conformidade.

Um onboarding eficiente depende de processos consistentes, coordenação entre áreas e automação aliada à orquestração de múltiplas tarefas. Veja como as equipes de TI podem alcançar isso:

Eliminar silos com gerenciamento de serviços corporativos

Adote uma ferramenta de ESM que ofereça visibilidade e colaboração entre departamentos. Uma plataforma unificada garante que todas as partes interessadas, como RH, TI, jurídico, facilities e financeiro, permaneçam alinhadas e responsáveis ao longo de todo o processo de onboarding.

Padronizar o onboarding com um catálogo de serviços centralizado

Implemente um portal de autoatendimento com um catálogo de serviços centralizado e templates de solicitação. Isso permite que o RH e os gestores registrem pedidos de onboarding de forma estruturada, reduz a troca excessiva de mensagens e garante que a TI entregue os recursos corretos dentro do prazo esperado.

Coletar informações contextuais com formulários dinâmicos

Utilize regras de formulários dinâmicos para adaptar as solicitações conforme variáveis como departamento, função ou modelo de trabalho (remoto, híbrido ou presencial). Dessa forma, todas as informações relevantes são coletadas desde o início, o que acelera o atendimento das solicitações e reduz falhas de comunicação.

Garantir provisionamento no prazo com workflows por função

Crie workflows predefinidos conforme o perfil de contratação, como tempo integral, meio período, prestadores de serviço ou estagiários, para assegurar que cada pessoa receba os acessos e as ferramentas corretos sem atrasos. Aprovações, tarefas e notificações podem ser disparadas automaticamente conforme datas de início, funções ou departamentos. Defina SLAs claros para cada etapa do onboarding e utilize alertas e lembretes para assegurar o cumprimento dos prazos e identificar itens em atraso.

Orquestrar workflows para integrar sistemas distintos

Utilize mecanismos de orquestração de workflows para automatizar tarefas comuns de onboarding, como criação de contas no AD, configuração de e-mail, instalação de softwares e atribuição de dispositivos, sem necessidade de intervenção manual. Isso garante um provisionamento consistente e pontual, com menor esforço operacional.

Alinhar o onboarding ao gerenciamento de ativos de TI

Integre o workflow de onboarding ao gerenciamento de ativos e ao inventário de TI. Assim, dispositivos e licenças podem ser atribuídos aos novos colaboradores com total rastreabilidade, o que elimina suposições e facilita a recuperação desses ativos durante o offboarding.

Preparar o processo para escalabilidade com personalização low-code

Utilize plataformas low-code para criar módulos personalizados, automatizar cenários mais complexos e adaptar os workflows de onboarding às necessidades do negócio. Essa abordagem suporta operações em alto volume, reduz pontos de contato manuais, minimiza erros e sustenta o crescimento sem aumentar a carga operacional.

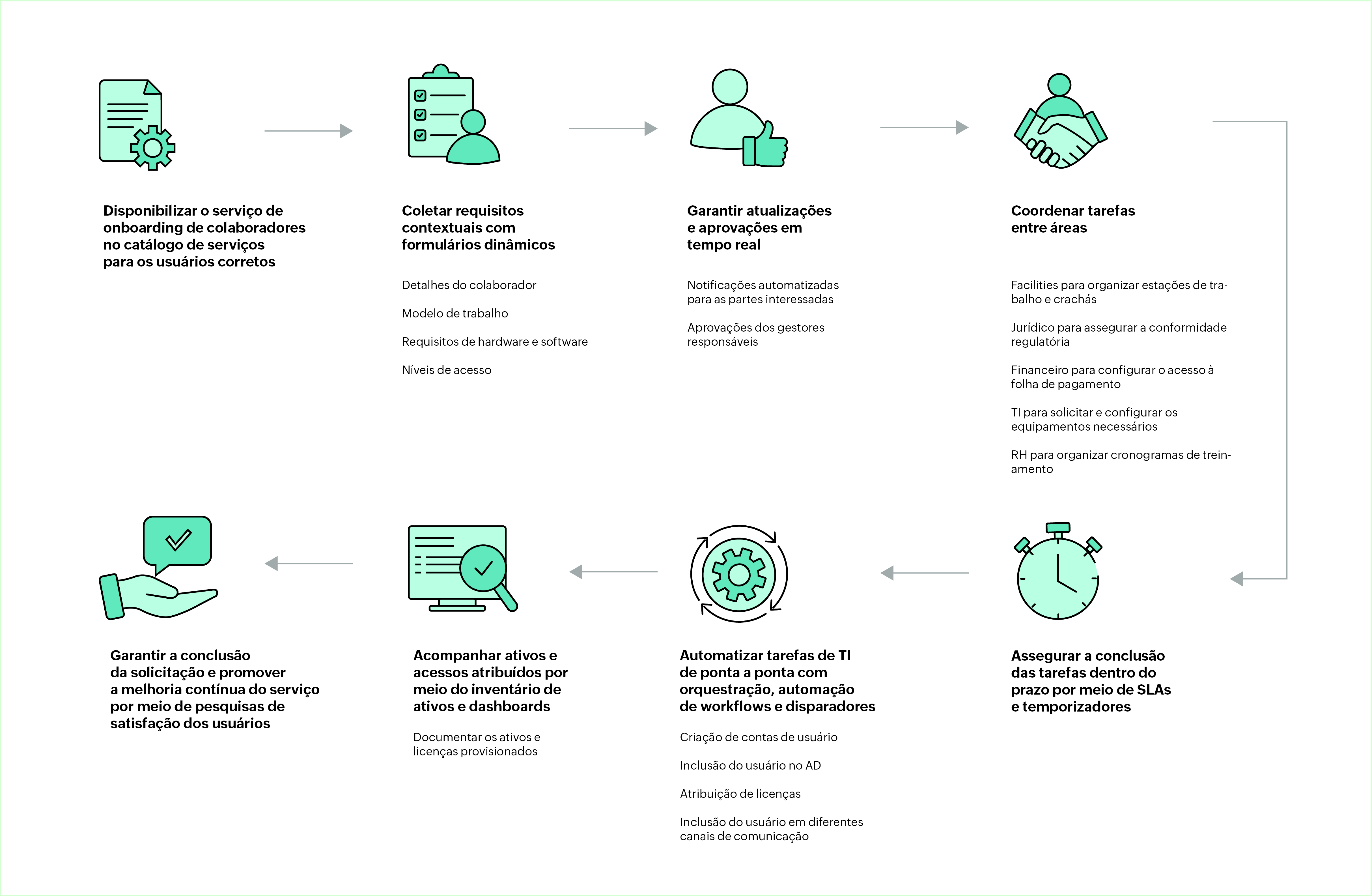

Agora que analisamos os desafios mais comuns e as melhores práticas para superá-los, é hora de observar como esses conceitos se traduzem em um workflow estruturado de onboarding. A seguir, apresentamos um exemplo que mostra como as equipes de TI podem oferecer uma experiência de onboarding segura, eficiente e escalável, ao alinhar as equipes envolvidas, automatizar as transições entre etapas e garantir visibilidade ao longo de todo o processo.

1. Início da solicitação

O RH acessa o portal de ESM e inicia a solicitação de onboarding por meio de um template predefinido. Em cenários mais avançados, essa etapa pode ocorrer de forma automatizada por meio da integração com o HRMS, acionando o workflow de onboarding assim que um novo colaborador é criado no sistema.

2. Coleta de requisitos contextuais com formulários dinâmicos

Os campos do formulário de onboarding se adaptam conforme a função, o departamento, a localização e o modelo de trabalho do colaborador, por meio de regras de formulário. Isso mantém o formulário enxuto e relevante e, ao mesmo tempo, fornece à equipe de TI informações contextuais, como especificações de hardware, requisitos de software e níveis de acesso, em um único fluxo e sem múltiplas interações desnecessárias.

3. Coordenação de tarefas entre áreas

A solicitação enviada aciona um workflow automatizado e predefinido, que distribui tarefas entre todos os departamentos envolvidos. Cada tarefa conta com OLAs e temporizadores definidos e monitorados de forma centralizada, o que assegura responsabilidade e cumprimento dos prazos. Lembretes automáticos e regras de escalonamento ajudam a evitar atrasos e mantêm o onboarding dentro do cronograma do início ao fim. Esses workflows podem ser personalizados com scripts low-code e disparadores que automatizam ações específicas, tornando o processo mais preciso e flexível.

- TI: provisionamento de contas, equipamentos e softwares

- Facilities: organização de estações de trabalho e crachás

- Jurídico e financeiro: configuração de conformidade regulatória, como acordos de confidencialidade (NDAs), e acesso à folha de pagamento

4. Automação do provisionamento de TI nos bastidores

Utilize mecanismos de orquestração de workflows para automatizar tarefas de provisionamento em backend e assegurar que sejam executadas na ordem correta, sem intervenção manual.

- Contas de usuário são criadas no Active Directory.

- Softwares são implementados com configurações previamente aprovadas.

- Acessos por função são provisionados conforme políticas definidas.

Isso torna o processo mais rápido, preciso e escalável. Com a automação de ponta a ponta, o tempo de provisionamento diminui, os erros são reduzidos e as equipes de TI deixam de executar tarefas repetitivas.

5. Atualizações e aprovações em tempo real

Notificações são enviadas automaticamente às partes interessadas sempre que tarefas são atribuídas, concluídas ou apresentam atrasos. Aprovações para acessos elevados ou softwares fora do padrão seguem fluxos definidos por função. Widgets personalizados permitem visualizar o status das tarefas, aprovações pendentes e indicadores-chave de onboarding, o que garante visibilidade e controle completos.

6. Acompanhamento de ativos e acessos com total visibilidade

Dispositivos e licenças de software atribuídos ao colaborador são registrados e acompanhados no módulo de gerenciamento de ativos. Para evitar indisponibilidade de equipamentos ou licenças, os níveis de inventário são monitorados em tempo real, o que permite aquisições proativas. A documentação dos recursos provisionados também facilita consultas futuras.

7. Garantia de conclusão e encerramento

Após a finalização de todas as tarefas, ocorre uma revisão final para confirmar que tudo está corretamente configurado. Quando aplicável, uma pesquisa de satisfação pode ser acionada para coletar feedback do novo colaborador e apoiar a melhoria contínua do serviço.

O sucesso de qualquer processo de onboarding depende, em grande parte, da rapidez e da segurança com que a TI consegue habilitar um novo colaborador. A seguir, apresentamos um checklist de atividades para apoiar as equipes de TI na execução de um onboarding eficiente e bem-sucedido.

| Tarefa | Ação |

|---|---|

Provisionamento de ativos | Atribuir e registrar todos os dispositivos necessários, crachás e outros ativos de TI no sistema de gerenciamento de ativos. |

Provisionamento de acesso a sistemas | Configurar as contas de usuário do novo colaborador em aplicações corporativas, redes e sistemas internos. |

Criação de conta de e-mail | Criar e configurar a conta de e-mail do colaborador. |

Concessão de privilégios necessários | Atribuir permissões de acesso a arquivos, aplicações e sistemas internos de acordo com a função desempenhada. |

Proteção das contas | Gerar e compartilhar as credenciais de login após aplicar as políticas de segurança de senha e habilitar a autenticação multifator (MFA). |

Configuração de perfis de usuário | Configurar o perfil do colaborador no Active Directory e incluí-lo nos grupos e canais de comunicação necessários. |

Configuração de estações de trabalho | Instalar e configurar os softwares exigidos, o acesso à VPN e as definições de segurança nos dispositivos atribuídos ao colaborador. |

Designar treinamentos de TI | Disponibilizar materiais de onboarding ou sessões de treinamento sobre as melhores práticas de segurança, políticas de TI e ferramentas internas. |

O offboarding de colaboradores refere-se ao processo formal de encerramento do vínculo entre o profissional e a organização, seja por pedido de demissão, desligamento ou aposentadoria. Quando executado de forma adequada, esse processo assegura uma transição tranquila e, ao mesmo tempo, protege os dados, os acessos e os ativos da empresa.

Para a TI, contar com um processo estruturado de offboarding é fundamental pelos seguintes motivos:

- Garante a revogação oportuna de acessos, a recuperação de dispositivos corporativos e o tratamento adequado de dados sensíveis, o que evita acessos não autorizados e reduz o risco de incidentes de segurança.

- Facilita a transferência de conhecimento e a documentação de atividades em andamento, o que ajuda as equipes a manter a continuidade operacional.

- Assegura a devolução de ativos pertencentes à organização.

- Simplifica os workflows de desligamento, reduz o esforço manual de RH, TI e outras áreas, assegura conformidade com políticas internas e elimina interações desnecessárias.

- Viabiliza a coleta de feedback por meio de pesquisas de desligamento, que ajudam a identificar problemas recorrentes e a definir estratégias para melhorar a retenção.

O offboarding pode parecer mais simples do que o onboarding, já que envolve principalmente a remoção de acessos. No entanto, do ponto de vista da segurança, ele é ainda mais crítico. Embora muitos dos desafios operacionais discutidos na seção de onboarding, como equipes que trabalham de forma isolada e processos manuais, também se apliquem aqui, o offboarding traz seu próprio conjunto de desafios específicos de segurança. Vamos abordá-los um por um.

Prazos extremamente curtos para a TI

Durante o offboarding, as equipes de TI costumam ter uma janela de tempo muito limitada para revogar acessos a sistemas, proteger dados e recuperar ativos da empresa. Essa situação é ainda mais crítica em desligamentos involuntários ou com aviso prévio mínimo. A urgência se agrava quando não há uma visão clara e atualizada de todos os acessos do colaborador, o que pode resultar em etapas ignoradas, contas esquecidas e riscos significativos de segurança caso os acessos não sejam removidos a tempo.

Falta de visibilidade centralizada

Com a adoção crescente de ambientes híbridos, multi-cloud e ferramentas SaaS de terceiros, as equipes de TI podem perder facilmente o controle de todas as contas às quais um colaborador teve acesso ao longo de seu vínculo com a organização. Muitos desses acessos permanecem fora do radar, especialmente quando colaboradores se cadastram em ferramentas usando credenciais corporativas ou quando há uso de sistemas de shadow IT. Essa falta de visibilidade dificulta a revogação completa dos acessos e pode deixar brechas abertas, expondo dados sensíveis mesmo após a saída do colaborador.

Ausência de trilha de auditoria quando algo dá errado

O offboarding normalmente envolve várias tarefas coordenadas, como desativação de contas, recuperação de ativos corporativos e transferência de responsabilidades. Quando esse processo não é gerenciado de forma centralizada, torna-se difícil rastrear o que foi feito, por quem e em que momento. Sem uma trilha de auditoria consistente, fica complicado confirmar se todas as etapas foram cumpridas e identificar falhas caso um incidente de segurança ocorra posteriormente. A falta de registros também dificulta auditorias de conformidade e a responsabilização, já que a organização não consegue comprovar que seus processos de offboarding foram seguidos corretamente.

O offboarding pode parecer simples, mas envolve riscos elevados, especialmente em relação à segurança da informação, à conformidade e à continuidade operacional. A seguir, estão algumas das melhores práticas que ajudam as equipes de TI a conduzir esse processo de forma adequada:

Iniciar um workflow estruturado de offboarding

Dê início ao processo de offboarding por meio de workflows predefinidos e ajustados aos diferentes tipos de colaboradores. Esses fluxos devem acionar as tarefas corretas no momento adequado, incluindo desprovisionamento de acessos, coleta de dispositivos, recuperação de licenças e notificações às partes interessadas. Um workflow padronizado garante consistência, reduz riscos e evita falhas.

Viabilizar a coordenação entre áreas

Assim como no onboarding, o offboarding envolve múltiplas áreas, como RH, TI, segurança, jurídico e financeiro, cada uma com responsabilidades específicas. Centralizar a solicitação de offboarding em uma plataforma de ESM permite a atribuição eficiente de tarefas, o acompanhamento de status e a colaboração entre equipes, evitando que etapas sejam esquecidas.

Automatizar a revogação de acessos e o desprovisionamento

A desativação rápida de contas e permissões é essencial. Utilize workflows de orquestração para automatizar a revogação de acessos em sistemas como Active Directory, VPNs, e-mail e ferramentas SaaS. A automação dessas ações com base na data de desligamento assegura execução imediata e reduz a exposição a riscos de segurança.

Acompanhar e recuperar ativos atribuídos com total visibilidade

Além de garantir a devolução de todo o hardware fornecido e a liberação de licenças, assinaturas e armazenamento associados ao colaborador desligado, é fundamental vincular essas tarefas ao sistema de gerenciamento de ativos. Isso assegura o rastreamento preciso de cada item, com clareza sobre titularidade e status de devolução, melhora a precisão do inventário e reduz perdas. Também contribui para manter uma trilha de auditoria adequada, o que facilita auditorias, atende exigências de conformidade e comprova o cumprimento das políticas internas.

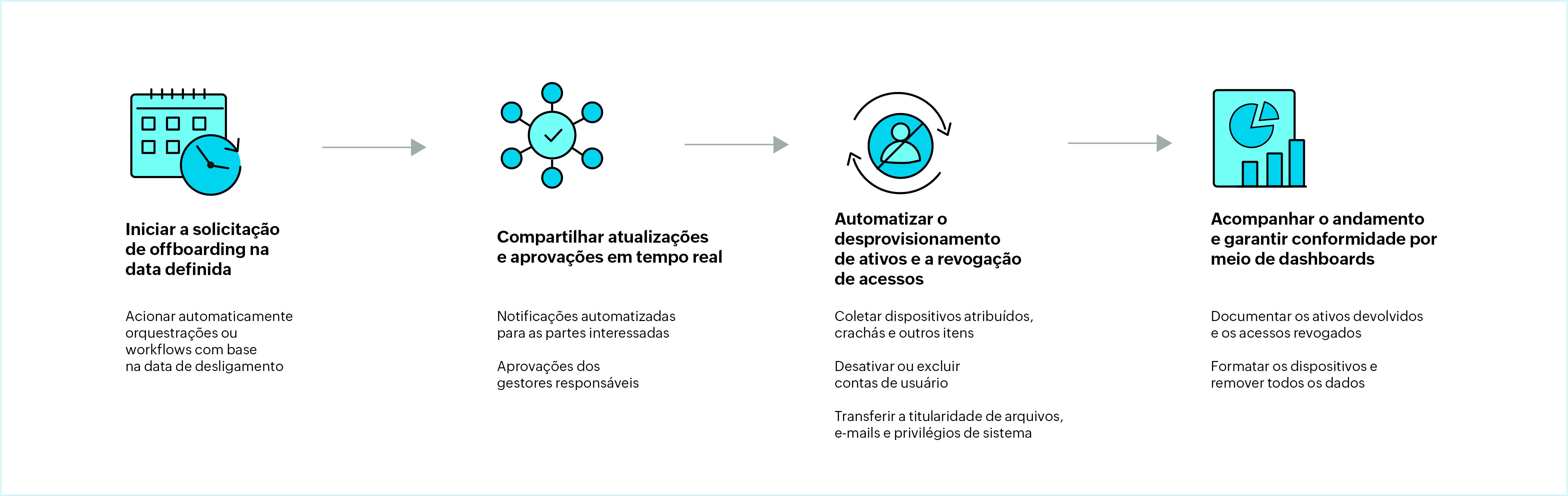

Após mapear o cenário de offboarding, vamos estudar um workflow estruturado para garantir um desligamento seguro e em conformidade do colaborador que está deixando a organização. O workflow a seguir demonstra como as equipes podem simplificar os procedimentos de desligamento, proteger dados sensíveis e garantir clareza de responsabilidades do início ao fim.

1. Acionamento automático do processo

Um gestor ou membro do RH inicia manualmente a solicitação de offboarding por meio do portal de ESM. No caso de prestadores de serviço, o offboarding pode ser acionado automaticamente com base nas datas de término predefinidas. De qualquer forma, é fundamental que o processo seja iniciado no momento correto para garantir que todas as etapas subsequentes ocorram sem atrasos.

2. Envolvimento das partes interessadas adequadas

Assim que a solicitação de offboarding é criada, as ações do workflow entram em execução para envolver as partes interessadas corretas e assegurar alinhamento entre todos. Essa etapa inclui um ponto de verificação obrigatório com o gestor direto, responsável por revisar a solicitação e aprovar sua validade.

3. Automação do desprovisionamento na sequência correta

Utilize mecanismos de orquestração de workflows para revogar automaticamente acessos a aplicações corporativas, e-mail, dispositivos e pastas compartilhadas. As ações de desprovisionamento seguem uma sequência predefinida, como:

- Contas de usuário são desativadas no Active Directory ou no Entra ID.

- Licenças de software são recuperadas.

- Acessos por função são removidos de sistemas críticos.

Acessos sensíveis e contas privilegiadas devem ser identificados e tratados com atenção adicional. Essas automações eliminam atrasos, reduzem o risco de exposição e garantem que cada solicitação de offboarding seja tratada de forma consistente e segura.

4. Acompanhamento do progresso e garantia de conformidade

O RH e as demais partes interessadas acompanham o andamento do offboarding em tempo real por meio de dashboards e widgets que exibem o progresso das tarefas, ações pendentes e eventuais violações de SLA. Antes do encerramento da solicitação, uma revisão final confirma a devolução dos dispositivos, a revogação completa dos acessos e a conclusão de todos os itens do checklist. Com regras de encerramento bem definidas, cada etapa do offboarding permanece devidamente registrada e alinhada às políticas internas de TI e RH, o que facilita auditorias e o atendimento a requisitos de conformidade.

O offboarding de TI representa a última linha de defesa para proteger a organização e encerrar o ciclo do colaborador de forma adequada. A seguir, apresentamos um checklist com as principais atividades de TI necessárias para revogar acessos com segurança e recuperar todos os ativos envolvidos.

| Tarefa | Ação |

|---|---|

Recuperação de ativos corporativos | Coletar e registrar todos os dispositivos atribuídos, crachás e outros ativos de TI no sistema de gerenciamento de ativos. |

Revogação de acessos a sistemas | Desativar as contas de usuário do colaborador desligado em todas as aplicações, redes e sistemas corporativos. |

Bloqueio de e-mails recebidos | Impedir o recebimento de novos e-mails na conta do colaborador e configurar, quando necessário, respostas automáticas ou redirecionamento para o responsável em questão. |

Reatribuição de responsabilidades | Transferir a titularidade de arquivos, e-mails e privilégios de sistema para o gestor responsável ou outro membro designado da equipe. |

Proteção das contas | Redefinir credenciais e aplicar controles adicionais para impedir acessos não autorizados. |

Exclusão de perfis de usuário | Excluir de forma definitiva a conta do colaborador de todos os sistemas. |

O onboarding e o offboarding de colaboradores sempre foram processos complexos e sensíveis. Embora um processo bem estruturado ajude a simplificar os workflows, a adoção de IA amplia significativamente a eficiência operacional ao remover gargalos e entraves burocráticos na transição de colaboradores.

Com a evolução da IA agêntica, o onboarding e o offboarding passam a operar com maior autonomia. Agentes de IA conseguem coletar e validar dados de colaboradores, acionar workflows de onboarding ou offboarding, acompanhar tarefas pendentes com as partes interessadas, atualizar materiais de treinamento e executar diversas outras atividades de forma independente, sem a necessidade de intervenção manual. Isso mantém os processos em funcionamento contínuo e libera as equipes de TI para focar nas prioridades estratégicas.

Veja algumas formas pelas quais a IA já contribui para reduzir a carga das equipes:

- Executar a triagem inteligente de tickets, com classificação, priorização e atribuição automática das solicitações aos técnicos específicos.

- Gerar resumos imediatos de tickets ao extrair informações essenciais, como tipo de vínculo, datas de entrada ou saída, requisitos de acesso e recursos necessários, evitando análises manuais extensas.

- Reduzir a dependência de interações manuais com o service desk por meio de agentes virtuais com IA, que oferecem suporte imediato para demandas de TI e RH.

Leia este artigo para entender como a IA pode transformar os workflows de onboarding de colaboradores em TI.

O ServiceDesk Plus é a plataforma unificada de gerenciamento de serviços orientada por IA que simplifica toda a jornada de entrada, movimentação e saída de colaboradores ao automatizar cada etapa do processo e manter as equipes corporativas alinhadas. Por meio de tecnologias proprietárias e integrações com LLMs públicos, o ServiceDesk Plus oferece recursos avançados de IA que aceleram o atendimento das solicitações.

Além disso, capacidades como automação de workflow com um único clique garantem o provisionamento e o desprovisionamento de acessos, a criação ou revogação de contas e a atribuição de ativos de forma fluida. O ServiceDesk Plus também oferece integrações nativas com soluções de gerenciamento de identidade e acesso, como o ADManager Plus e o PAM360, assegurando jornadas de colaboradores mais seguras.

Transforme o onboarding e o offboarding em experiências estruturadas, seguras e eficientes com o ServiceDesk Plus. Experimente gratuitamente por 30 dias ou agende uma demo hoje mesmo!