Vulnerability Manager Plus

Endpoint Central

Réduisez la surface d’attaque en dépassant la simple gestion des vulnérabilités et des menaces (in)visibles !

La meilleure stratégie de gestion de la surface d’attaque dépasse la résolution des failles de sécurité. Endpoint Central améliore la productivité, optimise la disponibilité, garantit la conformité réglementaire et renforce la résilience globale face aux cybermenaces.

La stratégie Zero Trust offre un contrôle étroit de l’accès, le principe du privilège minimum assurant que seuls les utilisateurs autorisés peuvent accéder aux ressources critiques.

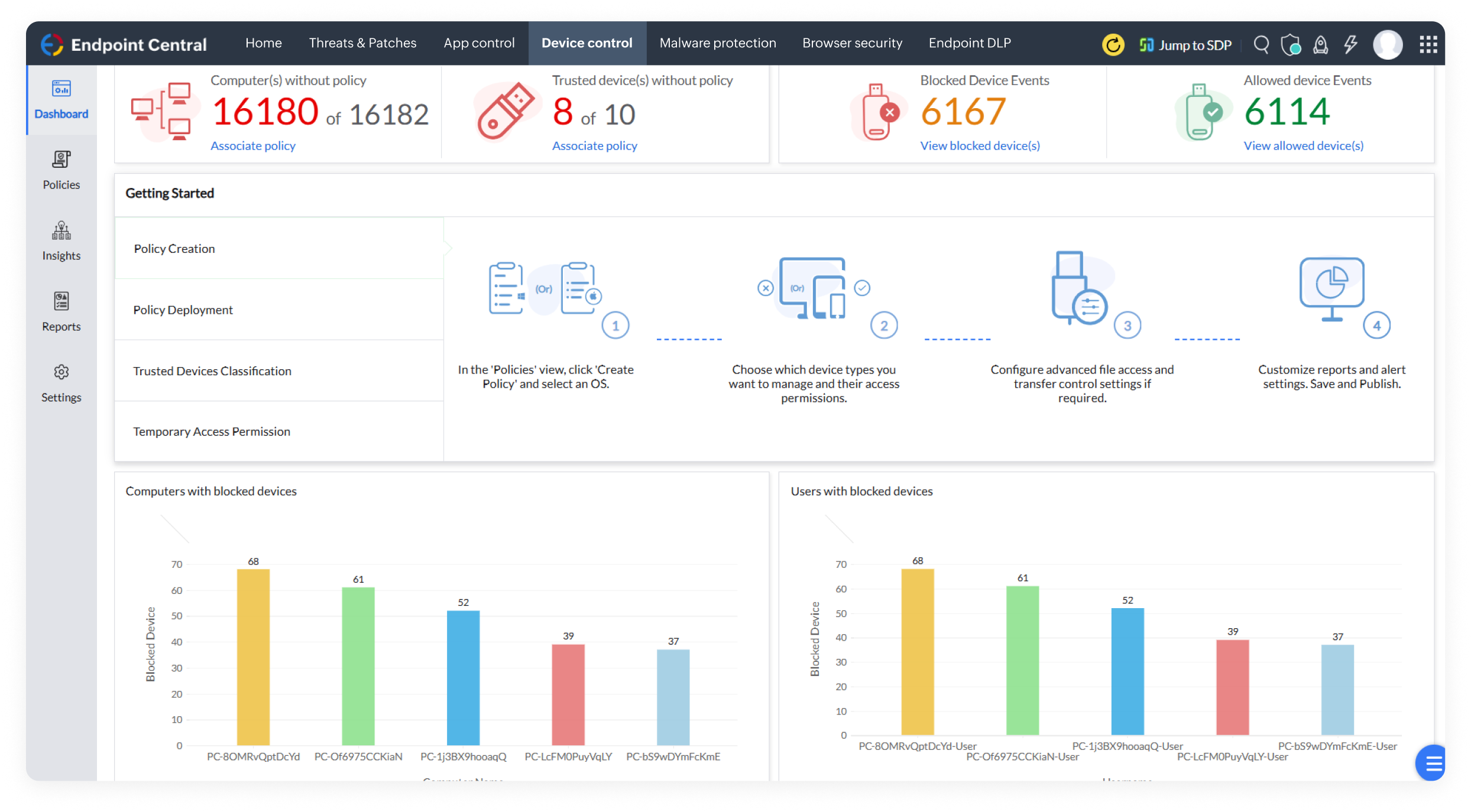

N’octroyez un accès aux ressources de l’entreprise qu’aux périphériques vérifiés via la stratégie Zero Trust de la solution. Appareils non approuvés Interdits instantanément !

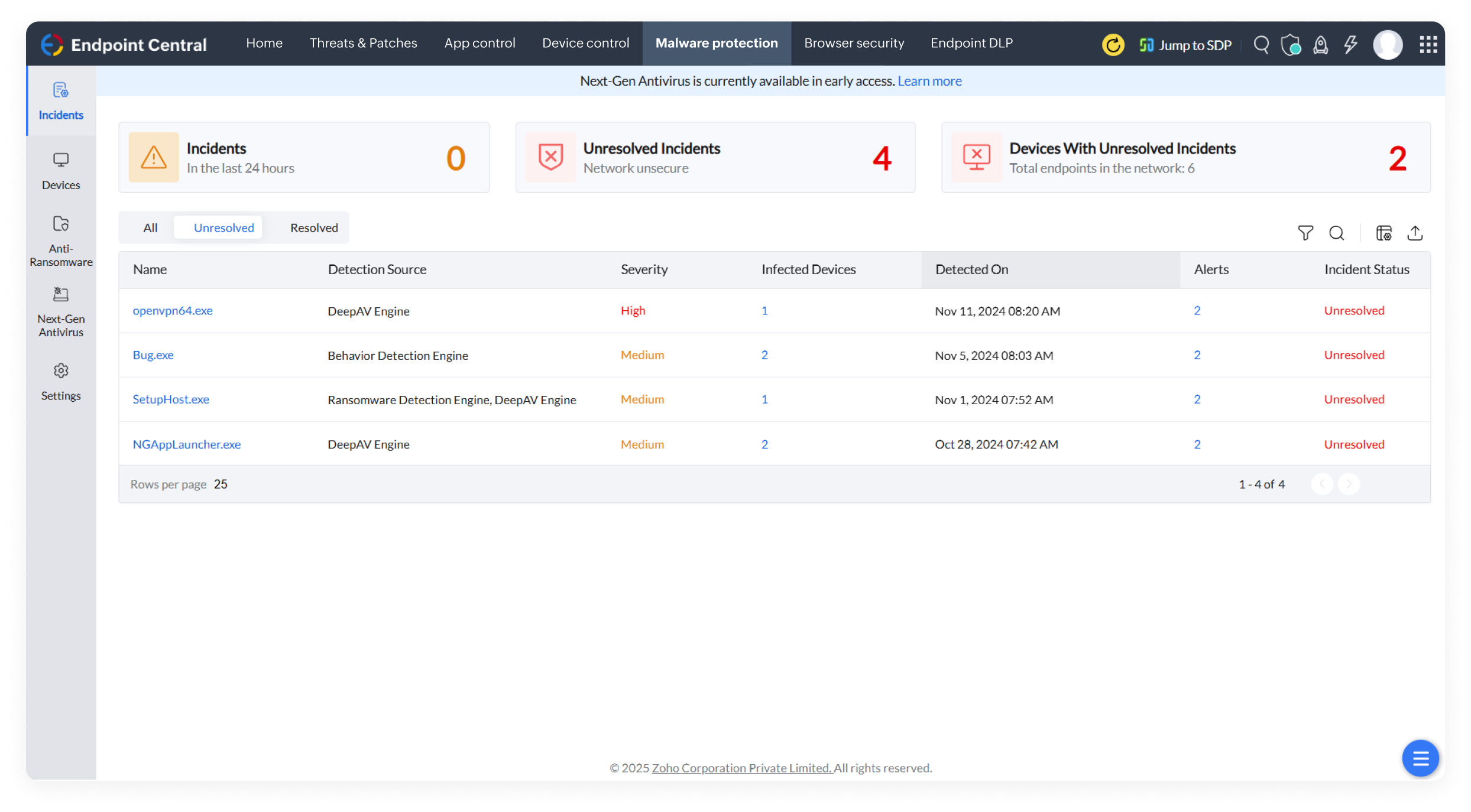

Détectez et bloquez même les logiciels malveillants furtifs et inédits grâce à l’antivirus nouvelle génération qui dépasse la gestion des menaces par signature pour agir en temps réel et restaurer instantanément les données.

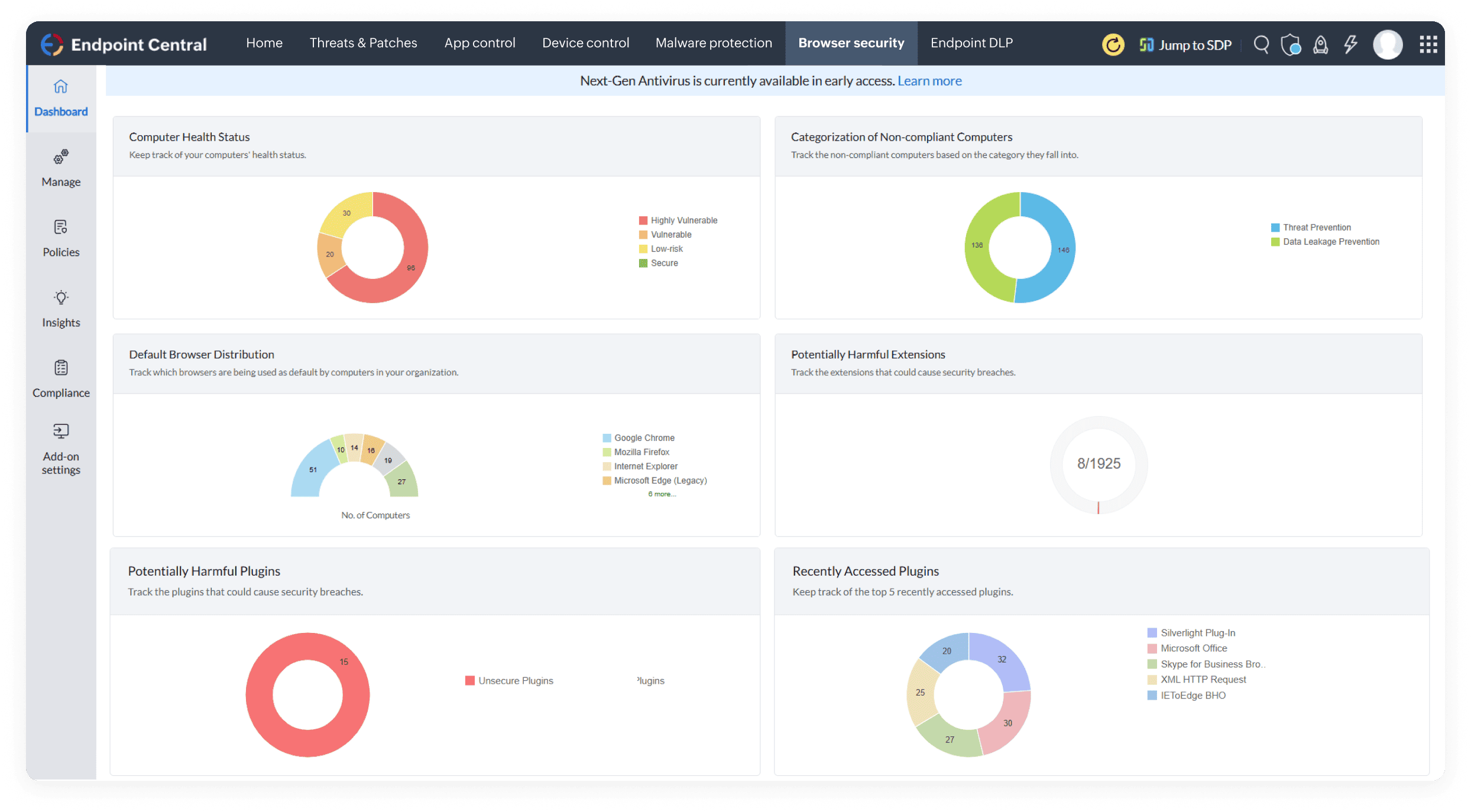

Protégez la navigation avec des stratégies de sécurité des navigateurs pour que les utilisateurs puissent surfer sur le Web en toute confiance, sachant que leur activité en ligne bénéficie d’une protection rigoureuse.

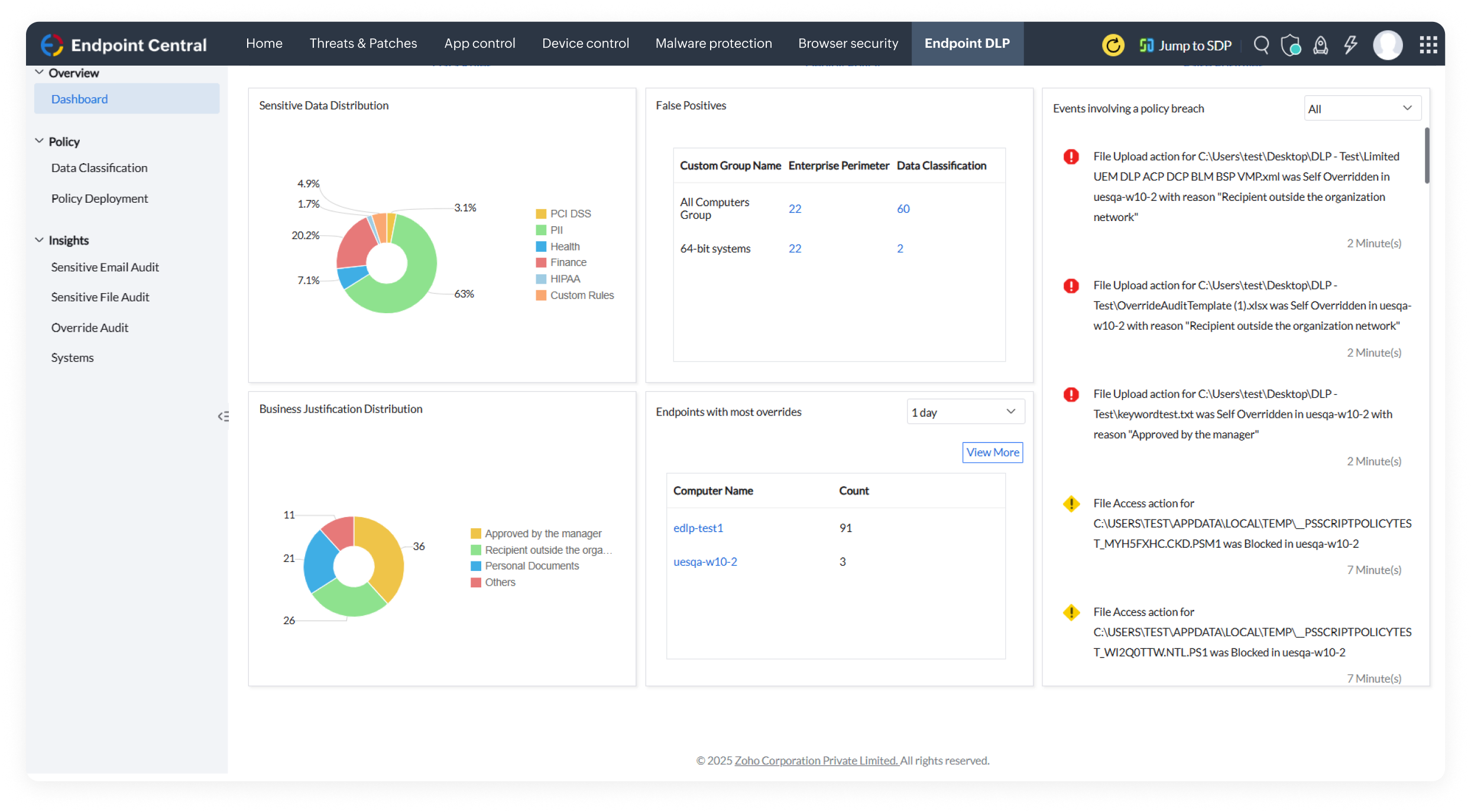

Verrouiller les vecteurs d'exfiltration de données avec une visibilité et un contrôle totaux sur le cloud, les e-mails et les terminaux avec un cryptage des données et des politiques granulaires.

Bloquez les vecteurs d’exfiltration de données avec un suivi et un contrôle complets du cloud, du courrier et des terminaux, grâce au chiffrement des données et à des stratégies granulaires.

Gérez BitLocker et FileVault dans une console centrale, appliquez d’autres stratégies de protection et couvrez tout le cycle de vie des clés de récupération.

Classez et verrouillez les données sensibles des terminaux avec des règles comme les données personnelles, les mots-clés, la correspondance de contenu et les expressions régulières.

Appliquez des stratégies à divers périphériques, surveillez leur activité, n’autorisez que les appareils approuvés, octroyez un accès temporaire au besoin et suivez les mouvements de fichiers via des copies miroir créées par l’agent, stockées dans le chemin de partage réseau.

Séparez les données d’entreprise de celles personnelles sur l’appareil d’un individu en les plaçant dans des conteneurs distincts, ce qui permet à l’entreprise de gérer et sécuriser ses ressources sans porter atteinte à la vie privée de ses employés.

Empêchez un accès non autorisé aux données sensibles en créant des stratégies pour limiter leur mouvement, n’autorisant l’accès que dans des domaines ou via des appareils approuvés et bloquant l’impression ou la capture d’écran.

Activez le module complémentaire anti-rançongiciel sans configuration préalable et sécurisez immédiatement vos terminaux.

Identifiez les ransomwares plus rapidement avec une précision de 99 %, réduisant le temps de réponse et limitant les dommages.

Isolez instantanément les appareils compromis, vérifiez les menaces et collectez des informations exploitables pour renforcer votre posture de sécurité.

Assurez la continuité de votre activité grâce à une restauration en un clic, en récupérant les fichiers à partir de leur dernière copie instantanée et en minimisant les interruptions liées à une attaque.

Assurez une protection continue même sans connexion Internet et surveillez les appareils sans dépendre de mises à jour fréquentes des signatures.

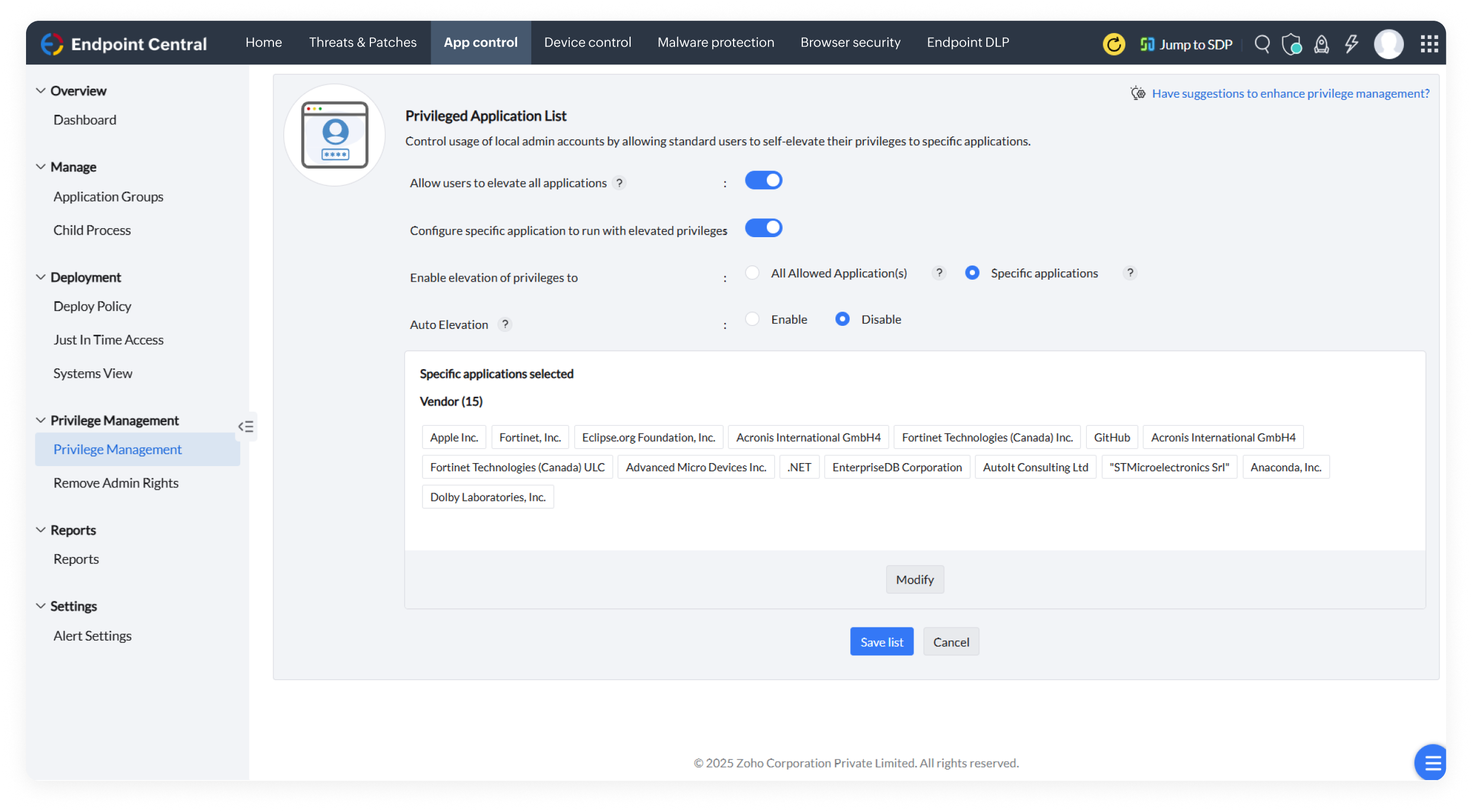

Configurez une liste d’applications approuvées autorisées à s’exécuter sur les terminaux et bloquez les applications non autorisées pouvant compromettre la sécurité et la productivité.

Limitez l’exécution des processus enfants aux seules applications de confiance et bloquez les autres, afin de réduire les risques d’activités malveillantes et renforcer la protection des terminaux.

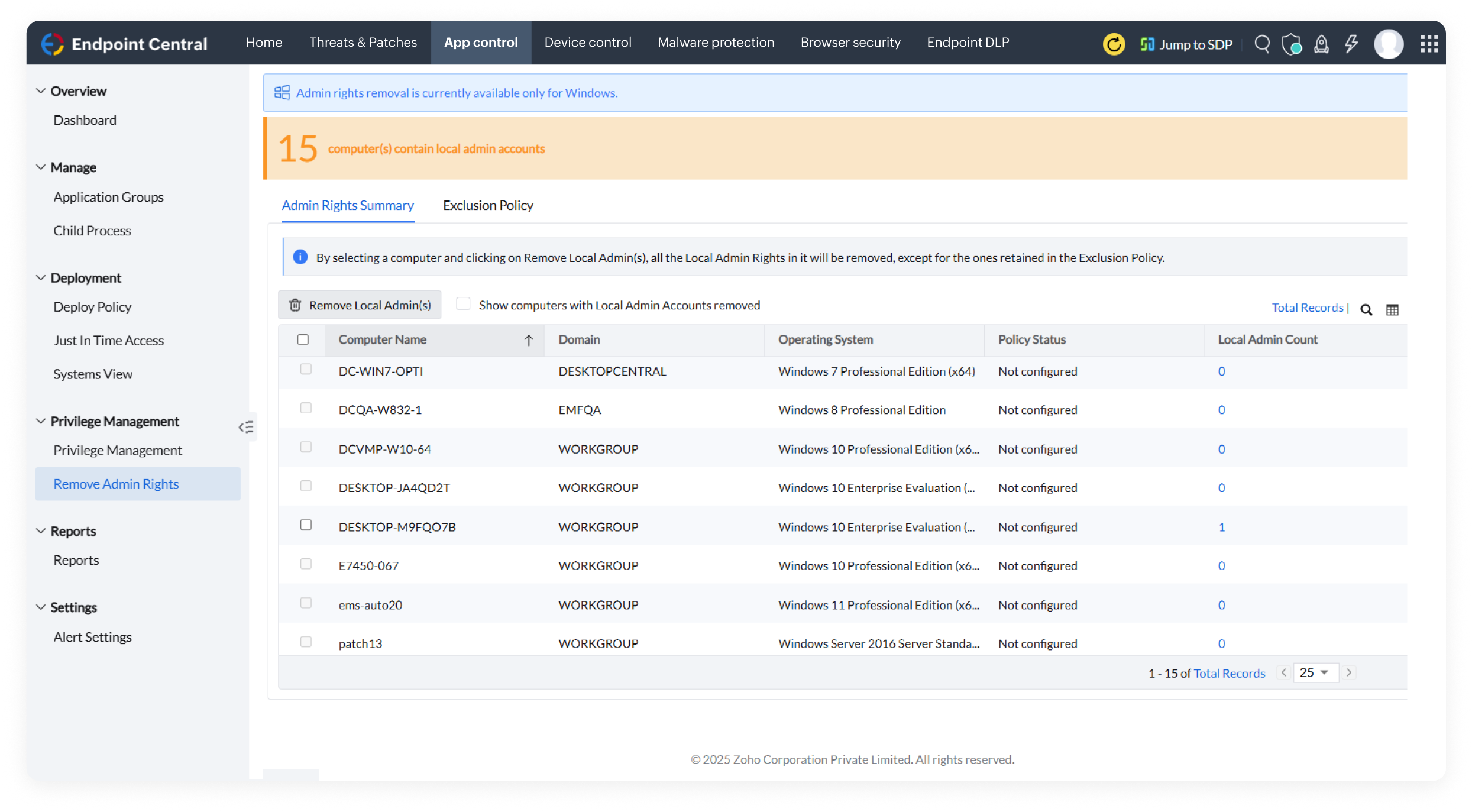

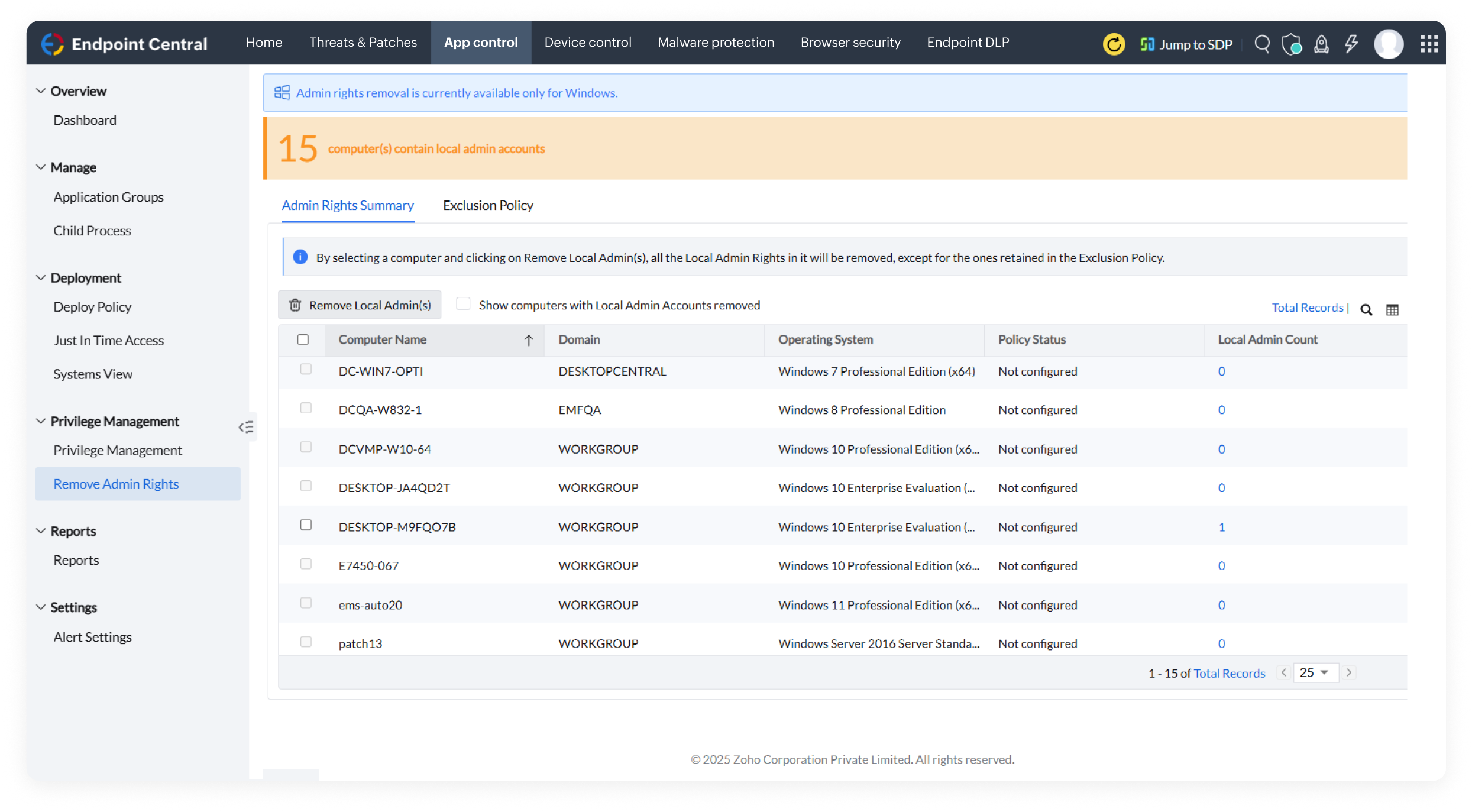

En s’appuyant sur le principe du moindre privilège (PoLP), attribuez les droits appropriés aux utilisateurs autorisés et supprimez les droits d’administrateur local superflus, sans impacter leur capacité à réaliser leurs tâches quotidiennes.

Réduisez le risque de menaces internes en permettant aux utilisateurs d’accéder aux applications critiques uniquement pendant une durée définie, tout en autorisant une élévation de privilèges en libre-service basée sur une justification appropriée.

Réduisez le risque de menaces internes en permettant aux utilisateurs d’accéder aux applications critiques uniquement pour une durée définie, tout en autorisant une élévation de privilèges en libre-service basée sur une justification appropriée.

Déployez des configurations de navigateur personnalisées sur l’ensemble des terminaux afin de renforcer la sécurité en alignant les paramètres avec les exigences spécifiques de votre organisation.

Sécurisez votre navigateur en bloquant les extensions ou modules complémentaires suspects pouvant être malveillants, et en n’autorisant que les extensions fiables et utiles.

Configurez des sites de confiance accessibles via les navigateurs standards, tout en isolant les sites non fiables dans des navigateurs virtuels, afin d’empêcher la propagation de logiciels malveillants et garantir des sessions de navigation sécurisées.

Créez un environnement de navigation sécurisé en ajoutant des filtres web qui bloquent les téléchargements de certains types de fichiers et empêchent l’accès aux sites web malveillants.

Dirigez les utilisateurs vers des navigateurs compatibles pour un accès fluide aux applications web héritées, garantissant une fonctionnalité complète et une expérience de navigation sans interruption.

Obtenez un suivi complet des détails logiciels et matériels (par exemple, système d’exploitation, fabricant, âge et type d’appareil) des terminaux.

Réduisez les budgets informatiques en gérant les licences avec des outils de contrôle de logiciel, suivant les détails d’utilisation et planifiant les renouvellements de licences.

Surveillez les appareils sortants ou entrants dans le périmètre géographique configuré et lancez des actions automatiques comme l’activation du mode perdu ou l’effacement des données de l’appareil, pour maintenir la sécurité des données de l’entreprise.

Économisez l’énergie grâce à des configurations d’alimentation adaptées sur les appareils lorsqu’ils restent inactifs, créant un écosystème informatique respectueux de l’environnement.

Gérez le contenu sensible de l’entreprise dans un référentiel central et diffusez, actualisez ou supprimez-le instantanément sur tous les appareils gérés, y compris ceux personnels.

Accédez de manière sécurisée aux terminaux via des connexions à distance basées sur le web, avec des options de partage de fichiers et d’assombrissement de l’écran utilisateur pour préserver sa confidentialité.

Exploitez des outils système tels que le nettoyage de disque, le Wake-on-LAN, l’arrêt à distance, la défragmentation et bien d’autres, pour un dépannage efficace.

Résolvez plus rapidement les problèmes complexes grâce à la prise en charge de plusieurs techniciens au sein d’une même session.

Enregistrez et conservez chaque session à distance à des fins de conformité, de formation ou d’audit.

Assistez les utilisateurs grâce à des canaux de communication flexibles (texte, appel vocal et vidéo) et prenez en charge à distance plusieurs écrans depuis un seul système, de manière fluide.

Déployez des logiciels sans effort grâce à des modèles prédéfinis avec des options d’installation et de désinstallation intégrées, pour gagner du temps et réduire les efforts.

Déployez facilement des logiciels grâce à des modèles prédéfinis et configurez les options d’installation et de désinstallation dans les packages logiciels, afin de gagner du temps et de réduire les efforts.

Distribuez et installez silencieusement les applications, et mettez à jour automatiquement les applications mobiles sur un grand nombre de dispositifs, afin qu’aucune mise à jour critique ne soit manquée.

Installez les applications avec des permissions préconfigurées, assurez des appareils prêts à l’emploi dès leur mise en service, et empêchez toute modification non autorisée des autorisations afin de rester conforme et sécurisé.

Allégez la charge de votre équipe IT en permettant aux employés d’installer de manière autonome les applications et correctifs approuvés par l’organisation.

Simplifiez la gestion des mises à jour en permettant aux administrateurs système de déployer des mises à jour testées et effectuées en temps voulu, sans interrompre les performances des appareils ni compromettre la sécurité des données.

Capturez les systèmes d’exploitation depuis des terminaux actifs ou éteints grâce à des techniques d’imagerie en ligne et hors ligne.

Utilisez des modèles prêts à l’emploi et préconfigurés selon les rôles ou les départements pour simplifier le déploiement du système d’exploitation à travers les équipes.

Sans aucune intervention manuelle, déployez des systèmes d’exploitation sur un grand nombre de machines distantes simultanément, en utilisant des options flexibles telles que le Preboot Execution Environment (PXE), USB ou ISO.

Gagnez du temps pour vos équipes IT grâce à la sauvegarde des profils utilisateurs et leur déploiement sur de nouvelles machines ou lors du remplacement d’appareils, en éliminant les tâches manuelles fastidieuses.

Utilisez une image maître unique pour déployer sur plusieurs systèmes, avec des pilotes compatibles ajoutés dynamiquement en fonction de la configuration matérielle spécifique de chaque machine cible.