MFA basée sur la machine

La MFA basée sur la machine est un paramètre destiné à protéger les machines critiques pour l'entreprise au sein d'une organisation en empêchant leur compromission.

Note : La MFA basée sur la machine nécessite la Édition Professionnelle de ADSelfService Plus avec Endpoint MFA. Si vous ne disposez pas de

Comment fonctionne la MFA basée sur la machine ?

Lorsqu'une MFA basée sur la machine est appliquée à une machine particulière, tout utilisateur accédant à la machine doit prouver son identité grâce à la MFA pour se connecter avec succès. Les authenticators MFA dans l'invite seront basés sur MFA pour la connexion machine section. Ces paramètres diffèrent des paramètres MFA machine basés sur la politique, car ils sont destinés à sécuriser les machines sensibles en toutes circonstances, c'est-à-dire que la MFA sera appliquée sur les machines sélectionnées

Note : Pour configurer des paramètres basés sur la politique s'appliquant aux utilisateurs et non aux machines, veuillez

ici.

Lorsque ce paramètre est activé, les utilisateurs ne seront pas autorisés à se connecter à la machine sur laquelle la MFA basée sur la machine est appliquée si :

- Le serveur ADSelfService Plus n'est pas accessible.

- Le compte utilisateur est restreint dans ADSelfService Plus.

- L'utilisateur n'appartient à aucune politique configurant la MFA pour la connexion machine.

- L'utilisateur ne s'est pas inscrit pour aucun des authenticators configurés dans la section MFA pour la connexion machine (tant MFA en ligne qu'hors ligne), peu importe si l'option Inscription forcée est activée pour la politique utilisateur.

- La limite de consommation de licence utilisateur a été dépassée ou Endpoint MFA n'a pas été acheté. Pour cliquez ici.

Cependant, les utilisateurs ayant sélectionné le paramètre Faire confiance à cette machine sur l'écran de connexion seront autorisés à se connecter à la machine sans effectuer de MFA pour la durée spécifiée après leur première

Note : Assurez-vous de mettre à jour l'agent de connexion aux dernières versions suivantes pour Ignorer la MFA lorsque le serveur ADSelfService Plus est arrêté ou inaccessible option est activée.

Étapes pour appliquer la MFA basée sur la machine

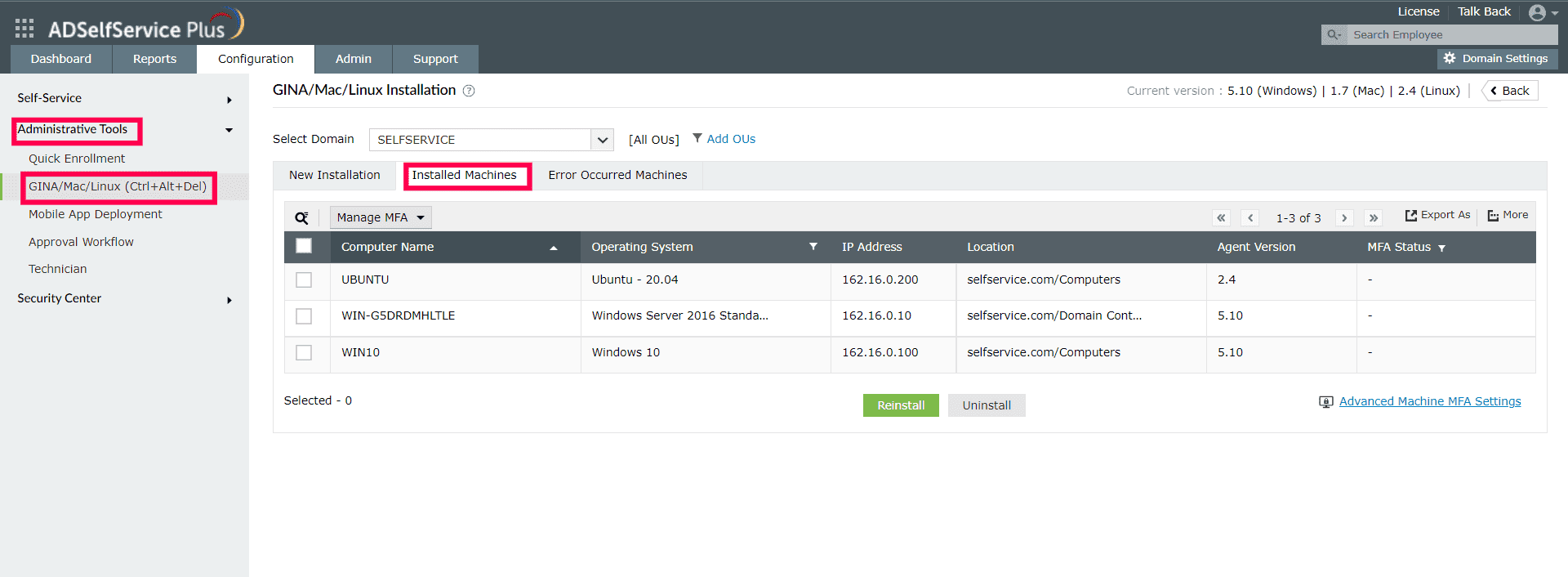

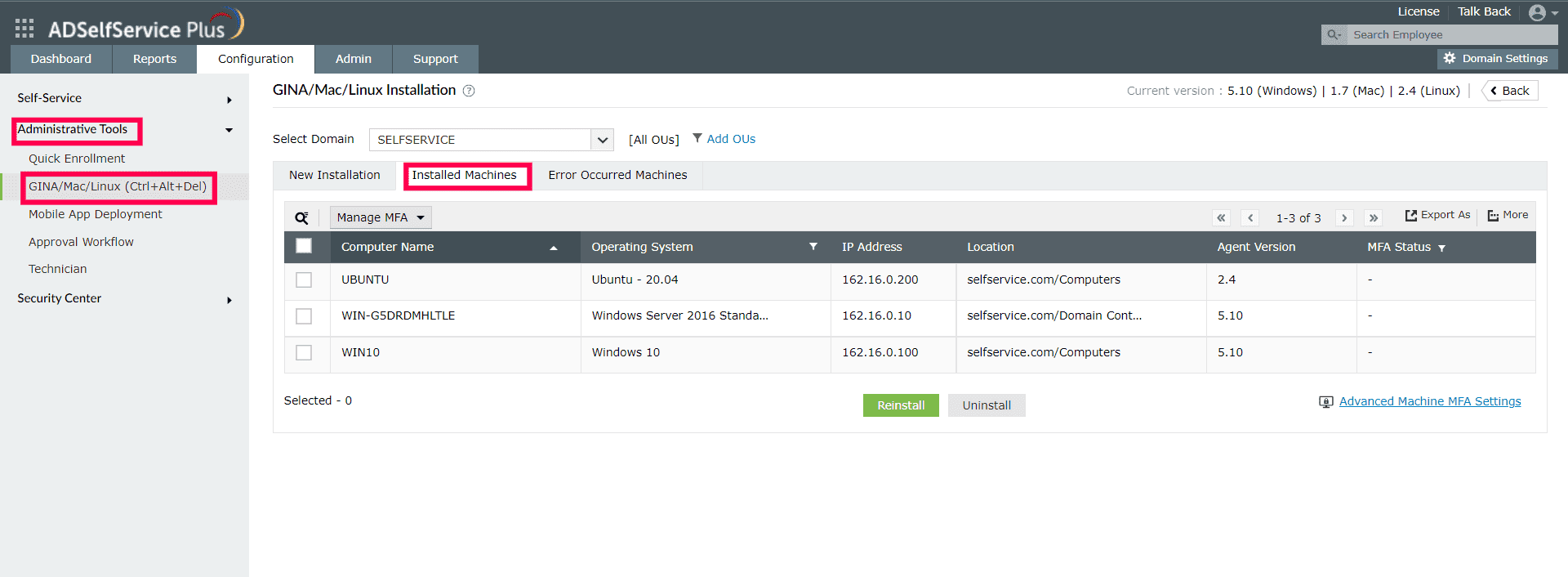

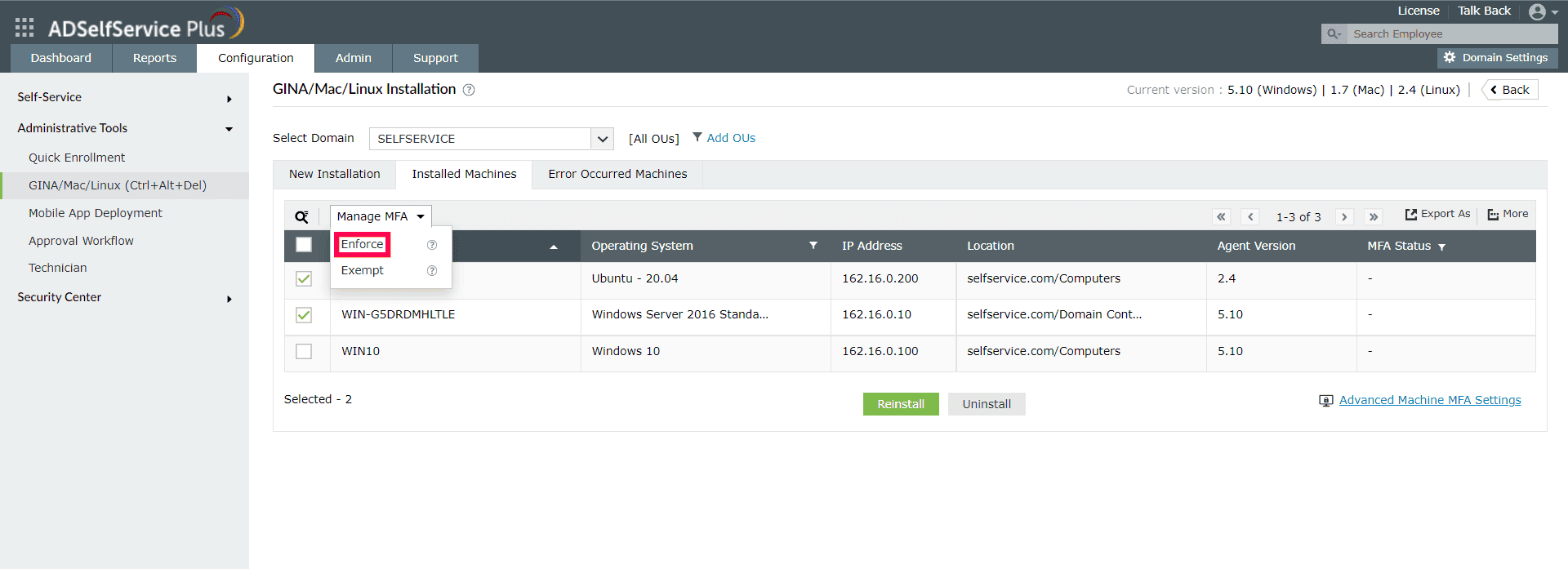

- Accédez à Configuration > Outils d'administration > GINA/Mac/Linux (Ctrl+Alt+Del) > Installation GINA/Mac/Linux > Machines installées.

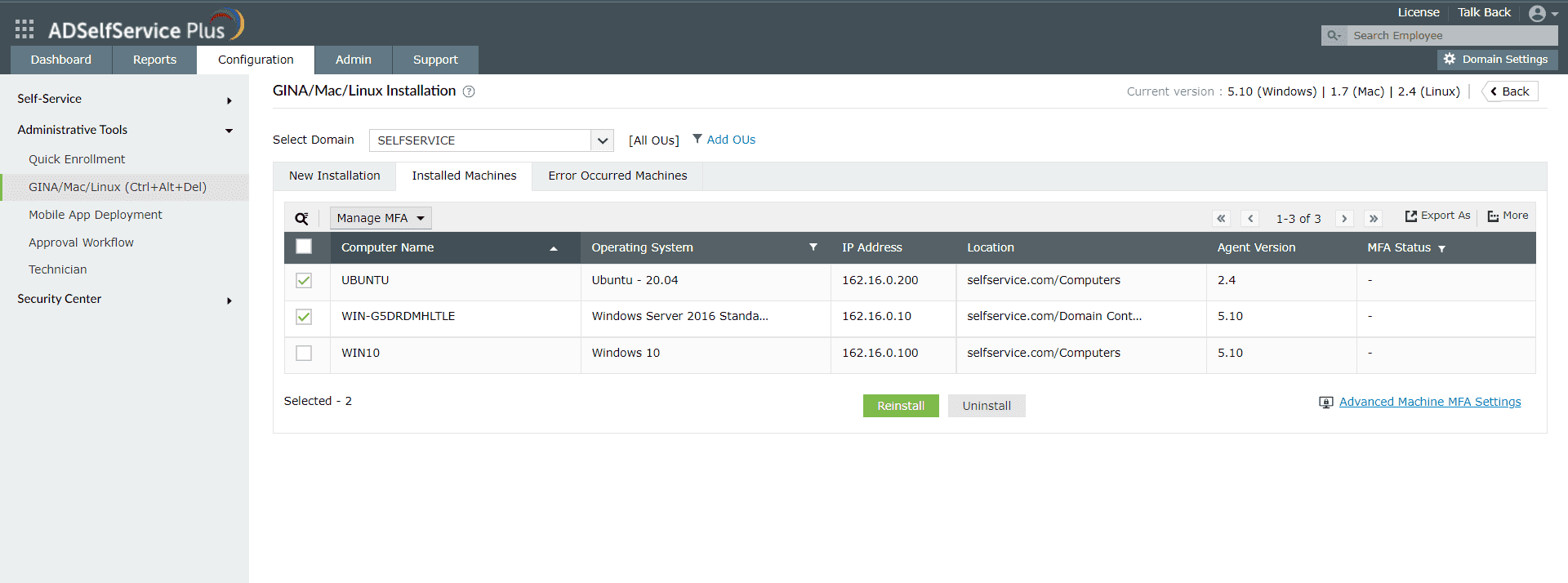

- Sélectionnez le domaine dans la liste déroulante.

- Sélectionnez les machines sur lesquelles vous souhaitez appliquer la MFA basée sur la machine.

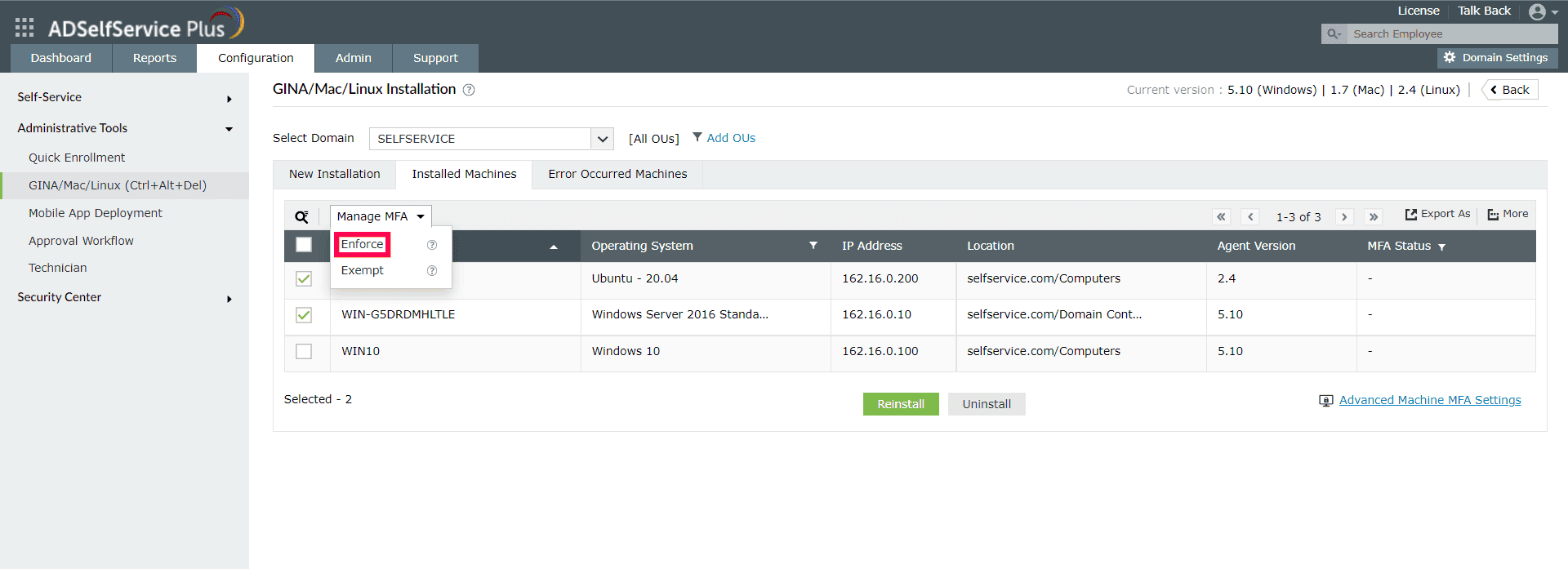

- Cliquez sur Gérer la MFA et sélectionnez Appliquer.

Étapes pour exempter une machine de la MFA basée sur la machine

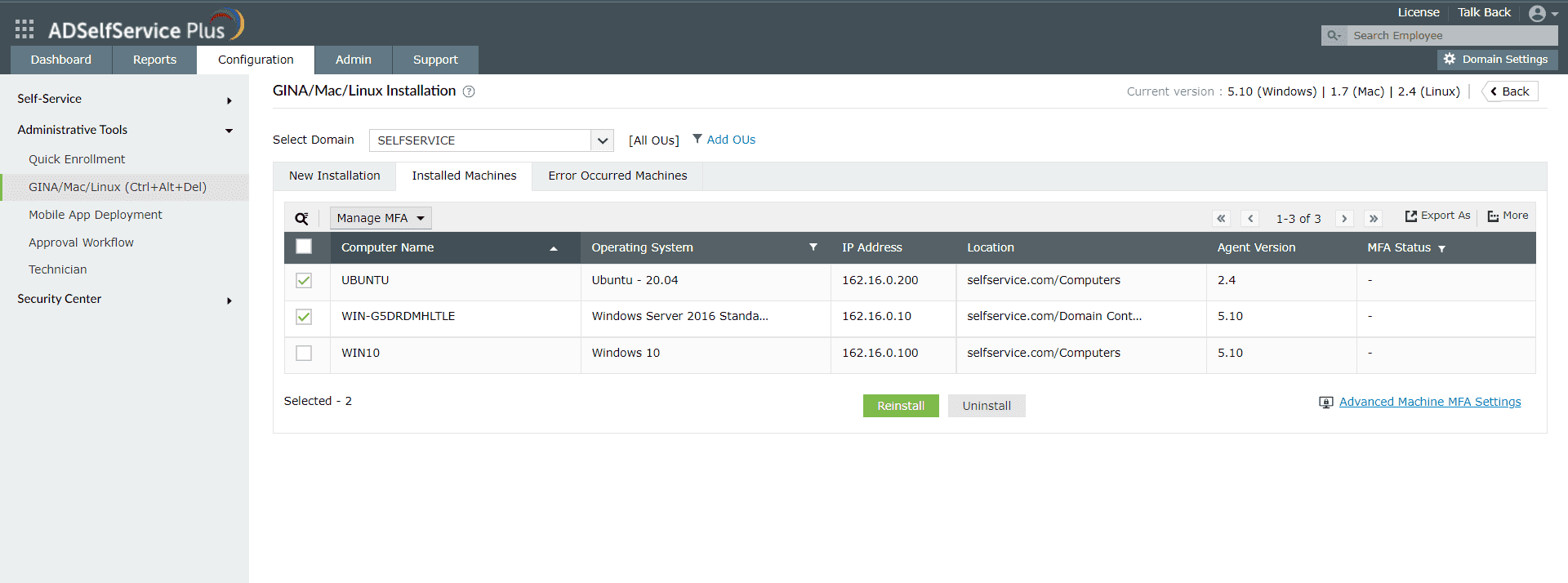

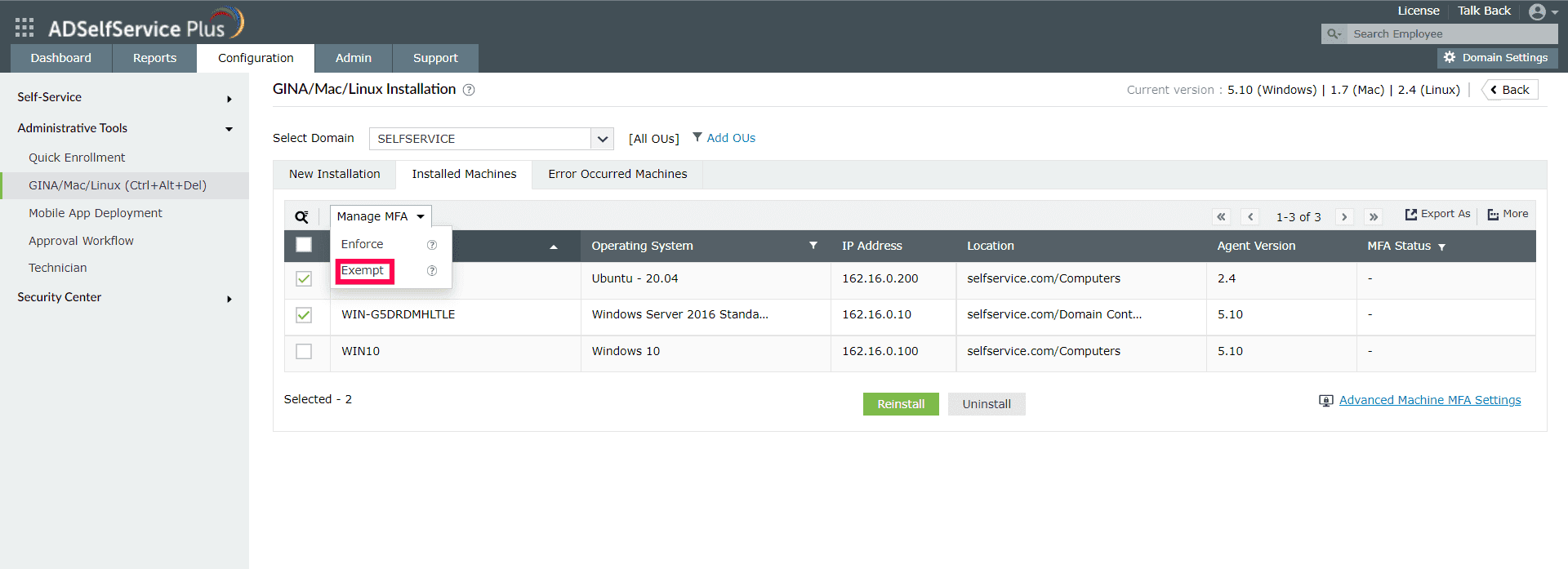

- Accédez à Configuration > Outils d'administration > GINA/Mac/Linux (Ctrl+Alt+Del) > Installation GINA/Mac/Linux > Machines installées.

- Sélectionnez le domaine dans la liste déroulante.

- Sélectionnez les machine que vous souhaitez exempter de la MFA basée sur la machine.

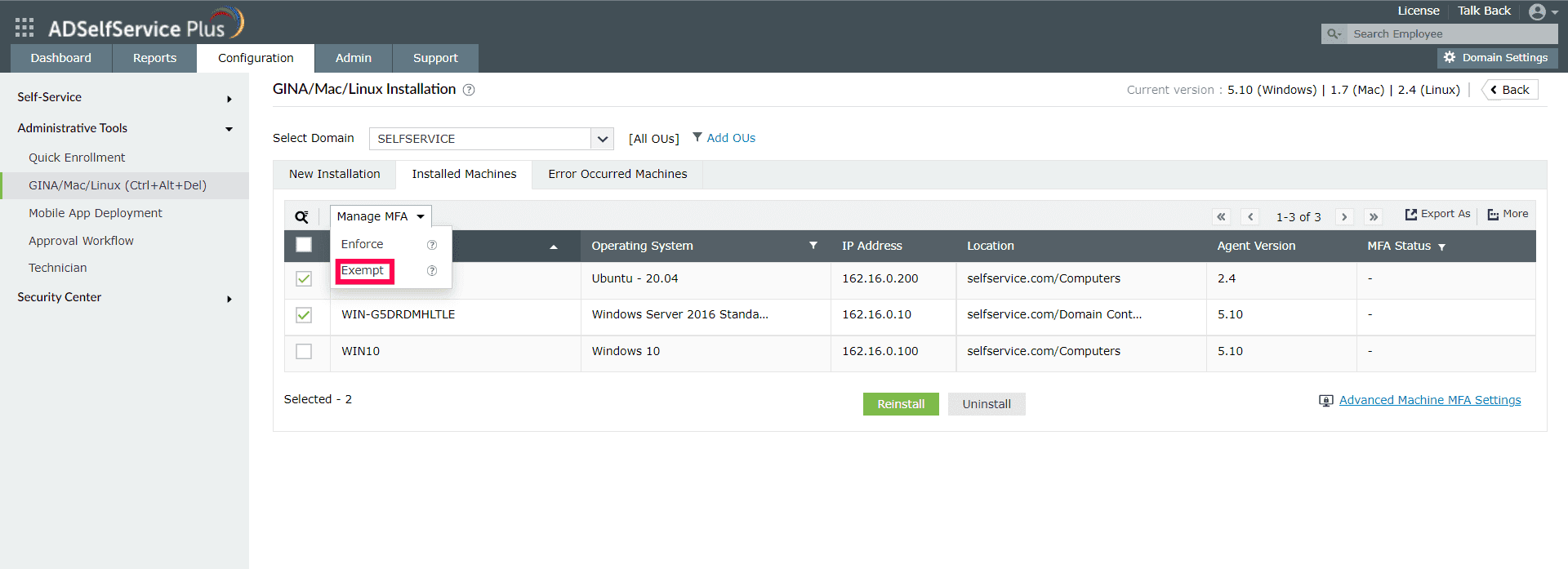

- Cliquez sur Gérer la MFA déroulez la liste et sélectionnez Exempter.

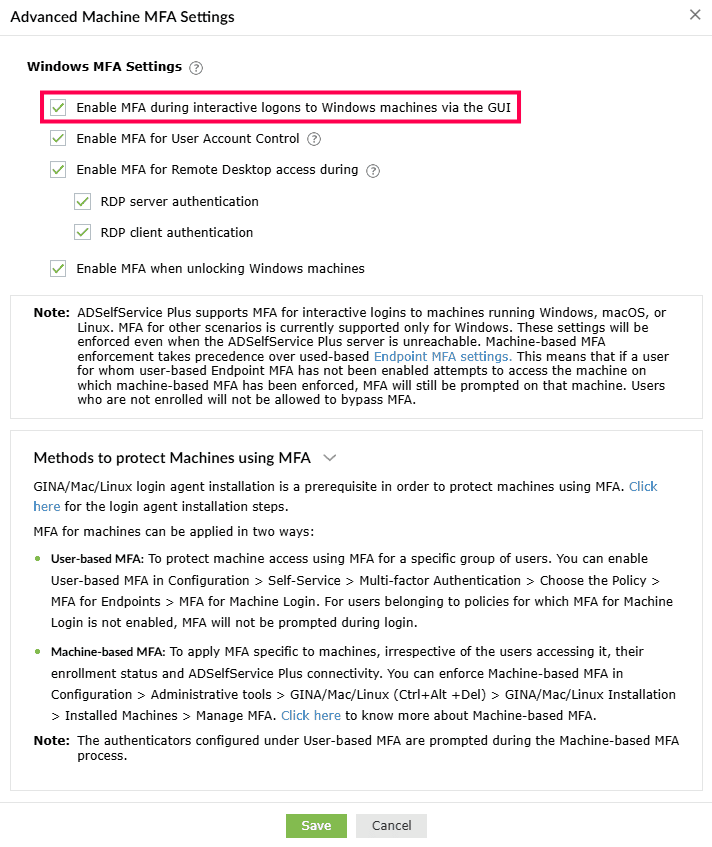

Paramètres avancés de la MFA machine

ADSelfService Plus permet aux administrateurs d'activer la MFA lors de scénarios d'utilisation spécifiques pour les machines Windows. Pour demander cette fonctionnalité pour Mac ou Linux, cliquez ici.

Note: La fonctionnalité MFA machine avancée nécessite la édition Professionnelle de ADSelfService Plus avec Endpoint MFA. Si vous ne disposez pas de ces éléments, la MFA sera contournée sur les machines Windows.

Les authenticators dans les invites pour les scénarios activés seront basés sur les facteurs MFA configurés MFA pour la connexion machine . Les paramètres activés ici seront appliqués à toutes les machines Windows

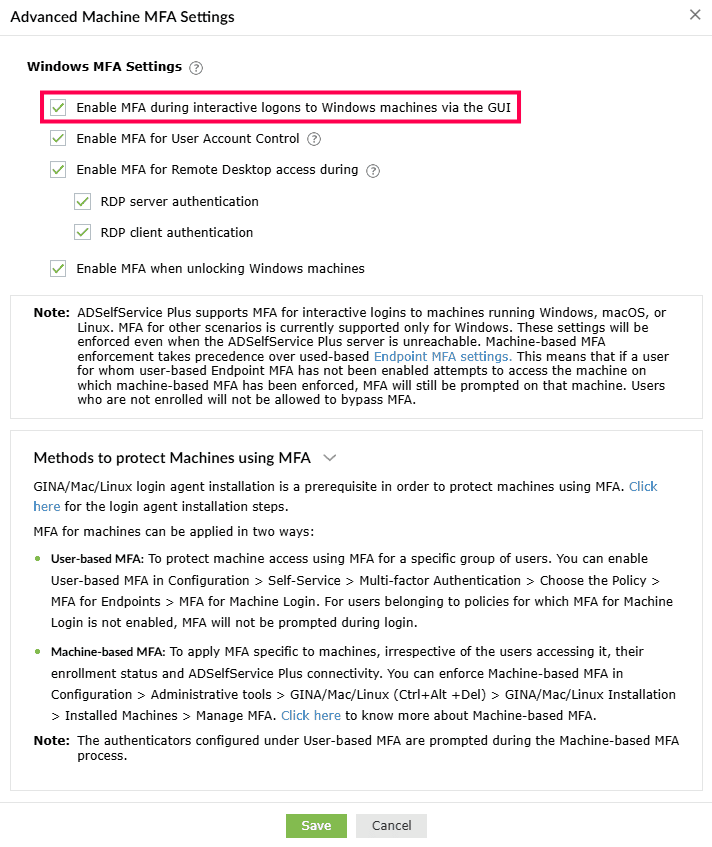

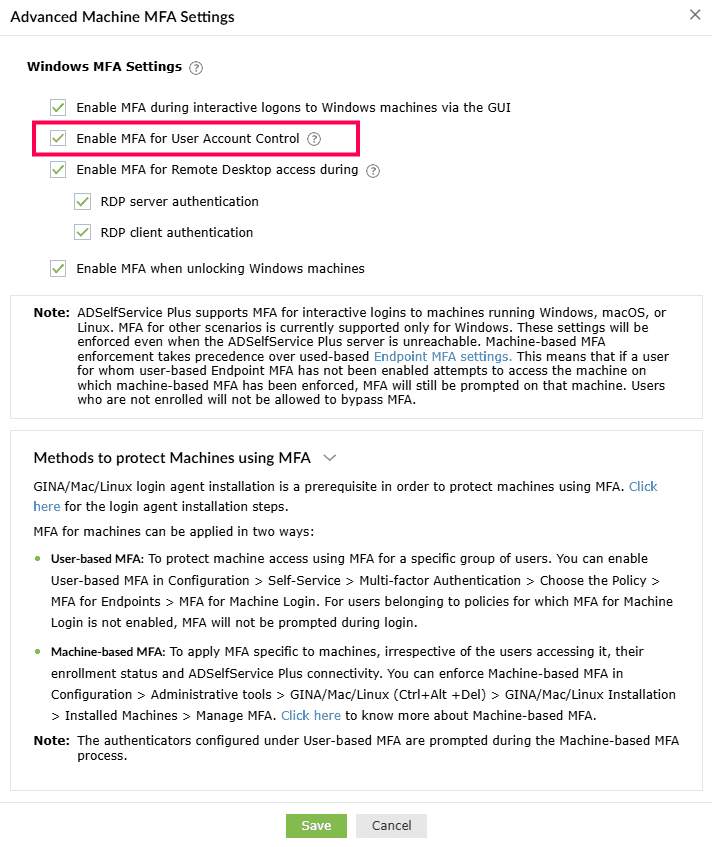

Paramètres MFA Windows

- Activer la MFA lors des connexions interactives aux machines Windows via l'interface graphique :

Lorsque ce paramètre est activé, la MFA sera requise lors des connexions interactives ou basées sur GUI sur

Note : La MFA pour les connexions interactives aux serveurs Windows nécessite la édition Professionnelle de ADSelfService Plus avec Endpoint MFA. Si vous ne

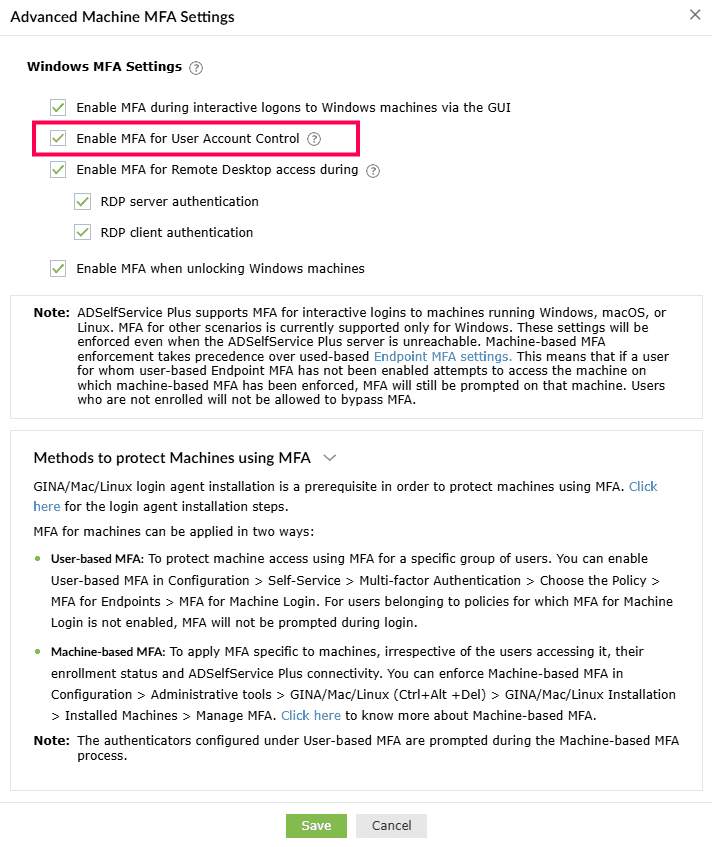

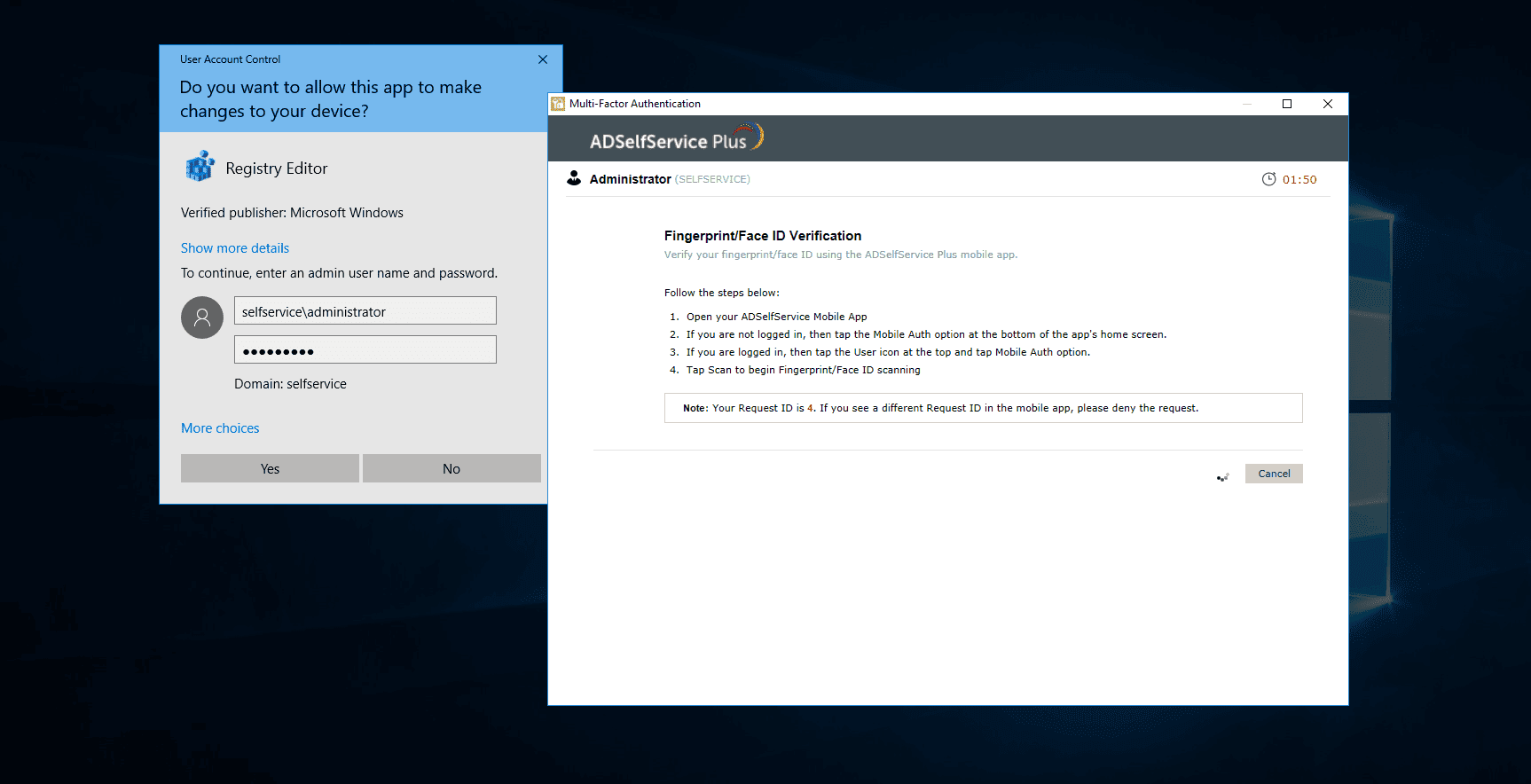

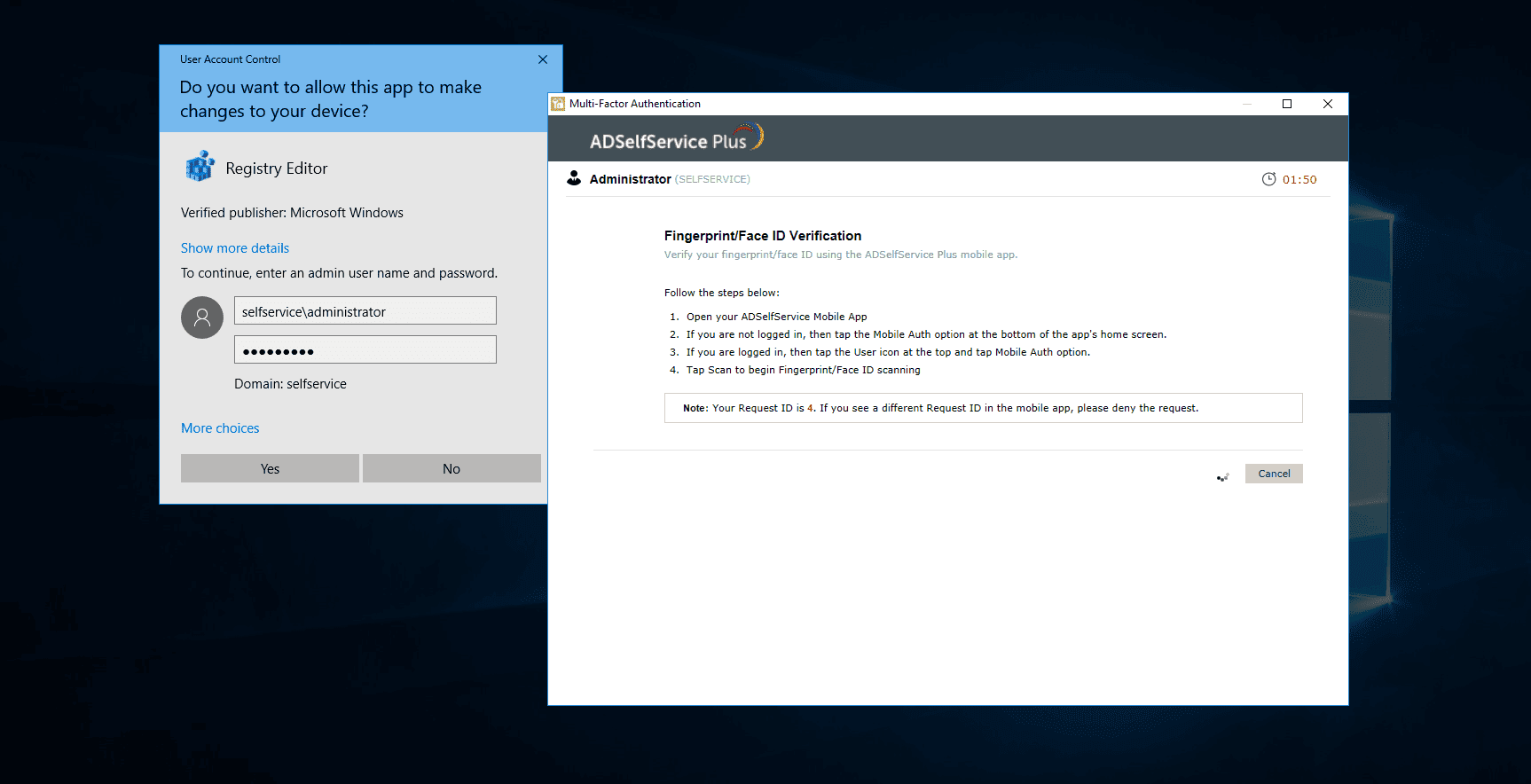

- Activer la MFA pour le contrôle de compte utilisateur : Ce paramètre active la MFA pour toutes les invites de crédential UAC (contrôle de compte utilisateur), et l'utilisateur

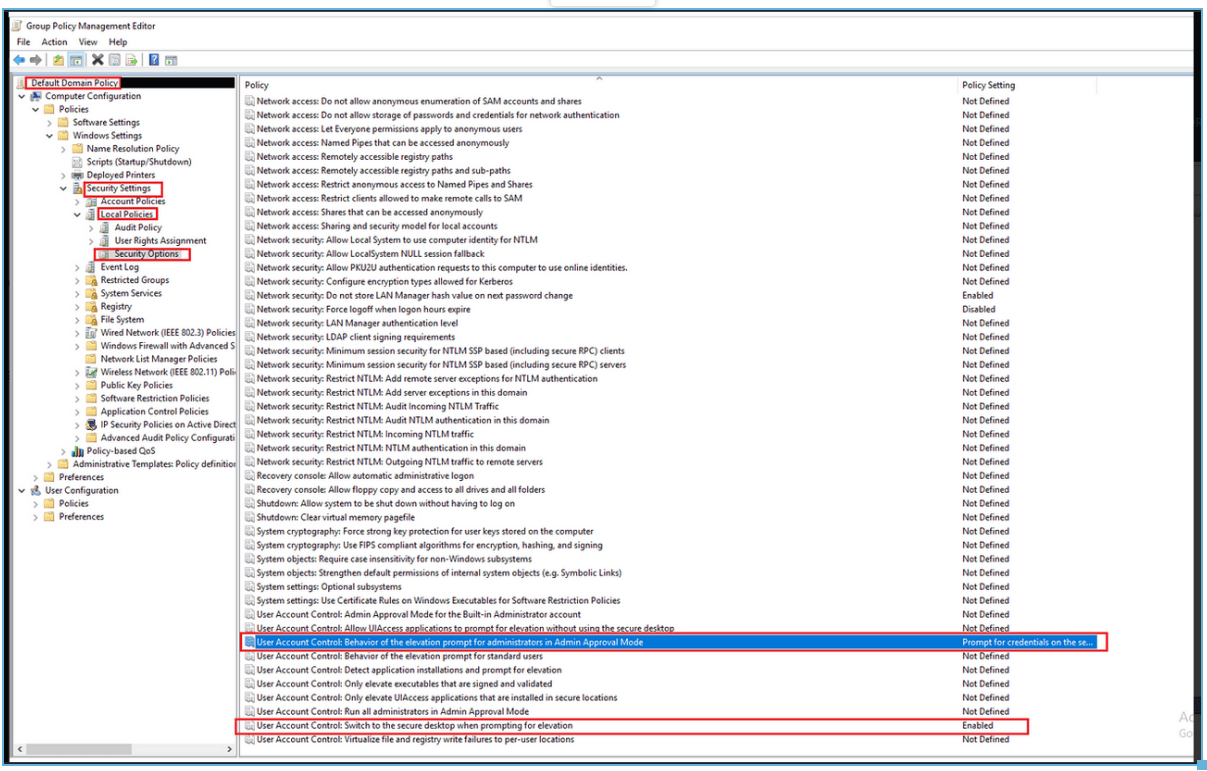

Prérequis

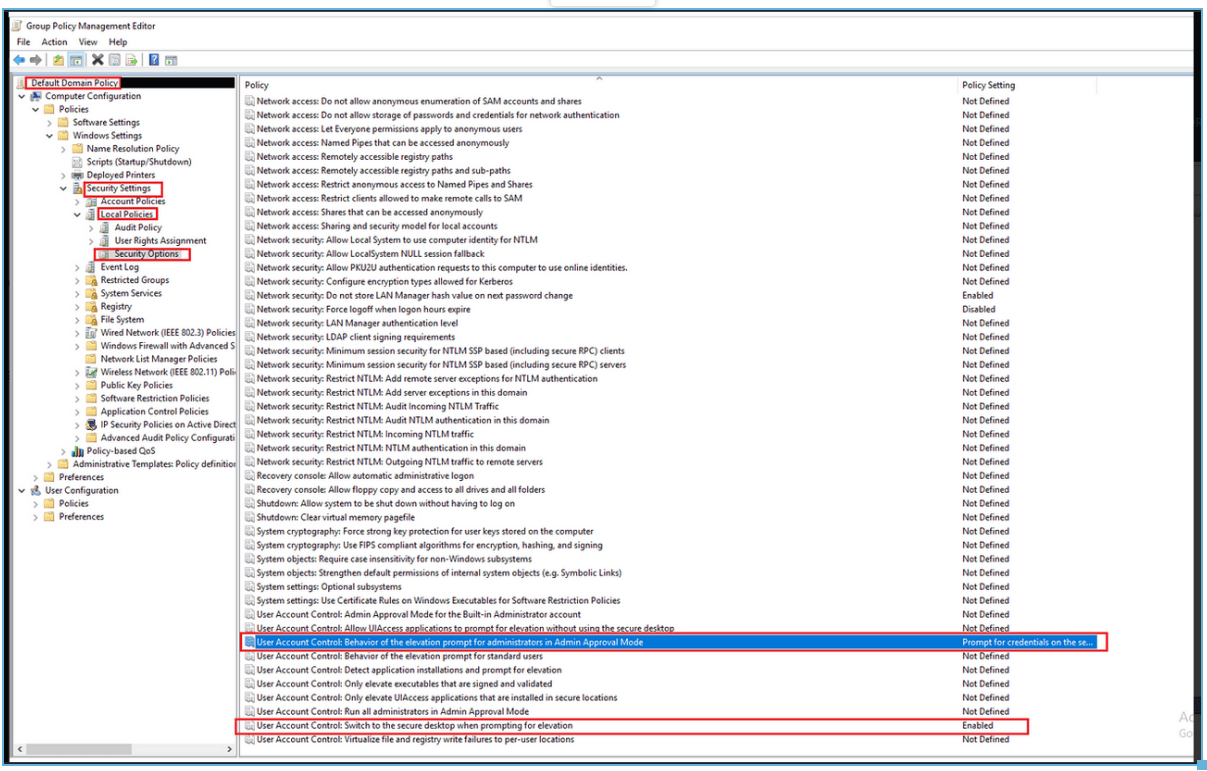

Avant de configurer la MFA pour l'UAC, connectez-vous à un contrôleur de domaine avec des privilèges d'administrateur de domaine et assurez-vous

- Ouvrez l'éditeur de gestion de stratégie de groupe (GPMC) et naviguez jusqu'à Configuration ordinateur > Paramètres Windows > Paramètres de sécurité > Stratégies locales > Options de sécurité.

- Configurez ces paramètres de stratégie :

- Contrôle de compte utilisateur : comportement de l'invite d'élévation pour les administrateurs en mode d'approbation → Définir sur « Demander des informations d’identification sur le bureau sécurisé »

- Contrôle de compte utilisateur : passer au bureau sécurisé lors d'une invitation à l'élévation →

Définir sur Activé

- Une fois terminé, activez l'option Activer MFA pour le contrôle de compte utilisateur dans ADSelfService Plus.

- Ce paramètre est compatible avec Windows 7 et versions ultérieures ainsi que Windows Server 2008 et versions ultérieures. Il est

Note : La MFA pour l'UAC sur machines Windows nécessite la édition Professionnelle de ADSelfService Plus avec Endpoint MFA. Si vous ne

Note : Les actions effectuées en sélectionnant l'option Exécuter en tant qu'un autre utilisateur

ne nécessiteront pas les informations d'identification comme demandé par d'autres actions UAC.

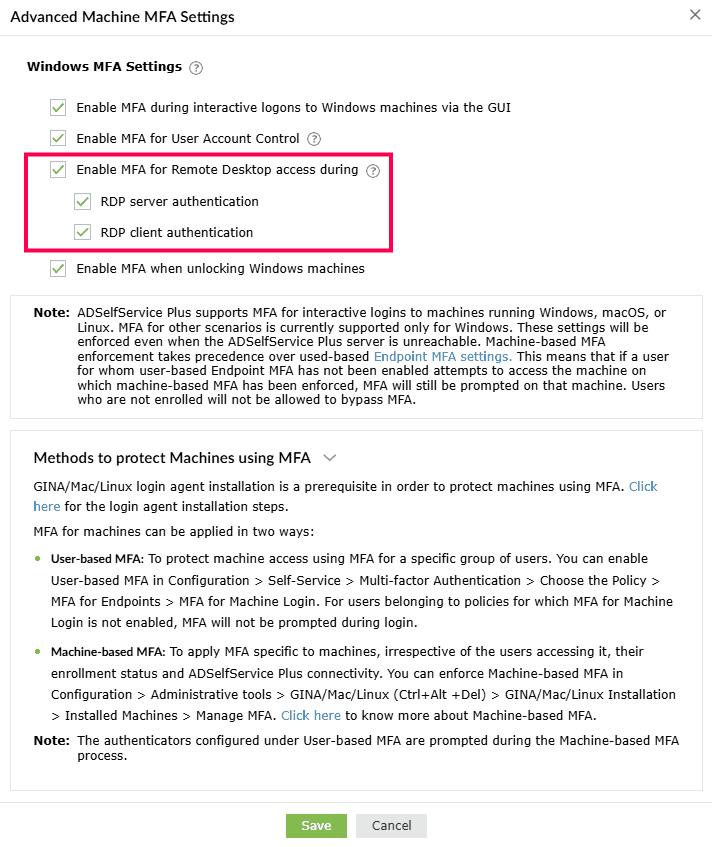

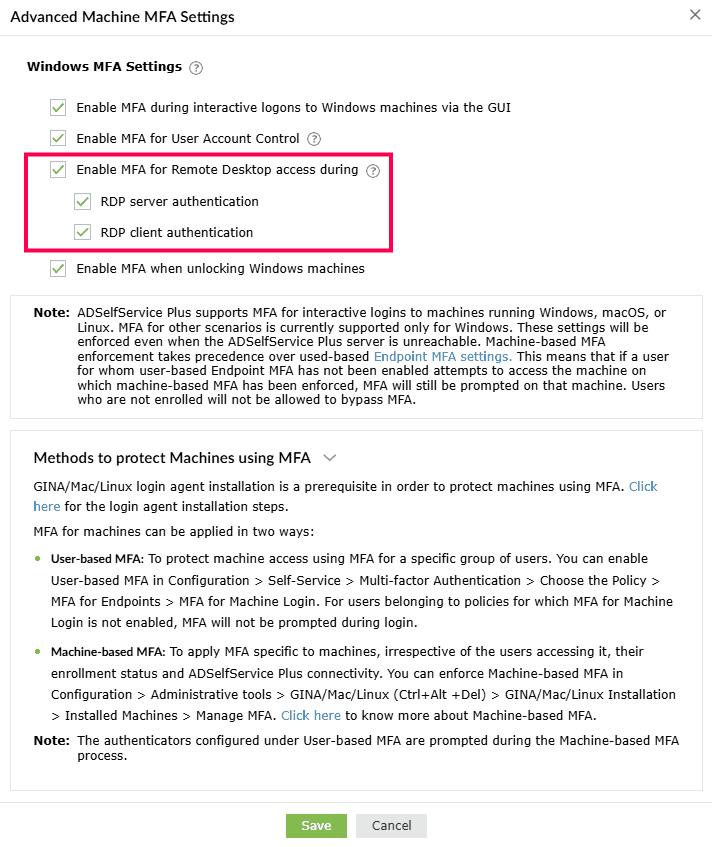

- Activer la MFA pour l'accès Bureau à distance sur les machines Windows pendant : L'administrateur peut configurer la MFA pour qu'elle soit requise lors de l'établissement de connexions avec des machines via le RDP. Cela

Note : La MFA pour l'accès RDP aux machines Windows nécessite la édition Professionnelle de ADSelfService Plus avec Endpoint MFA. Si vous ne

Il existe deux façons de configurer la MFA pour l'accès Bureau à distance :

- Authentification du serveur RDP : Lorsque ce paramètre est activé, toutes les connexions Bureau à distance entrantes vers les machines Windows où l'agent de connexion ADSelfService Plus est installé seront

- Pour activer ce paramètre, sélectionnez Activer la MFA pour l'accès Bureau à distance sur les machines Windows pendant et cochez Authentification du serveur RDP.

- Authentification du client RDP : Ce paramètre peut être activé pour requérir la MFA pour toutes les connexions Bureau à distance sortantes à partir de machines jointes au domaine, via l'application Remote Desktop Windows (mstsc.exe) sur les machines où l'agent de connexion ADSelfService Plus est installé.

Note: L'authentification client RDP n'est pas prise en charge pour les utilisateurs locaux sur les machines jointes au domaine et les machines autonomes (groupe de travail).

Note : Activer à la fois l'authentification serveur RDP et client RDP peut entraîner une double vérification si l'agent de connexion ADSelfService Plus est installé à la fois sur les machines serveur et client. Par exemple, si Google Authenticator est l'authentificateur MFA configuré, et si l'authentification serveur et client RDP sont activées, l'utilisateur devra effectuer une vérification d'identité en utilisant le code à la fois avant et après l'établissement de la connexion avec la machine distante.

- Pour activer la MFA pour l'authentification client RDP, connectez-vous à un Contrôleur de Domaine avec des privilèges d'Administrateur de Domaine et assurez-vous que les paramètres de stratégie de groupe suivants sont appliqués aux ordinateurs cibles :

- Ouvrez l'éditeur de gestion de stratégie de groupe (GPMC) et naviguez jusqu'à Configuration ordinateur > Modèles d'administration > Composants Windows > Services Bureau à distance > Hôte de session Bureau à distance > Sécurité.

- Double-cliquez sur Exiger une authentification utilisateur pour les connexions à distance en utilisant, et cochez Activé.

- Cliquez sur Appliquez et Enregistrez vos paramètres.

Pour exiger la MFA pour les connexions Remote Desktop dans un environnement AD multi-forêts, il doit y avoir une relation d'approbation entre les deux domaines. Les approbations de domaine peuvent être ajoutées entre forêts soit via une approbation de forêt (c.-à-d. une relation d'approbation au niveau de la forêt) soit via une approbation externe (c.-à-d. une relation d'approbation au niveau du domaine). Pour les étapes de configuration d'une relation d'approbation, veuillez vous référer à ce document.

Note : Avec l'authentification client RDP, vous pouvez protéger l'accès distant en utilisant la MFA uniquement pour les utilisateurs accédant à la machine depuis Internet ou d'autres adresses IP publiques via Remote Desktop Gateway (RD Gateway) en configurant une règle d'accès conditionnel avec des restrictions IP. En savoir plus sur

l'accès conditionnel ici.

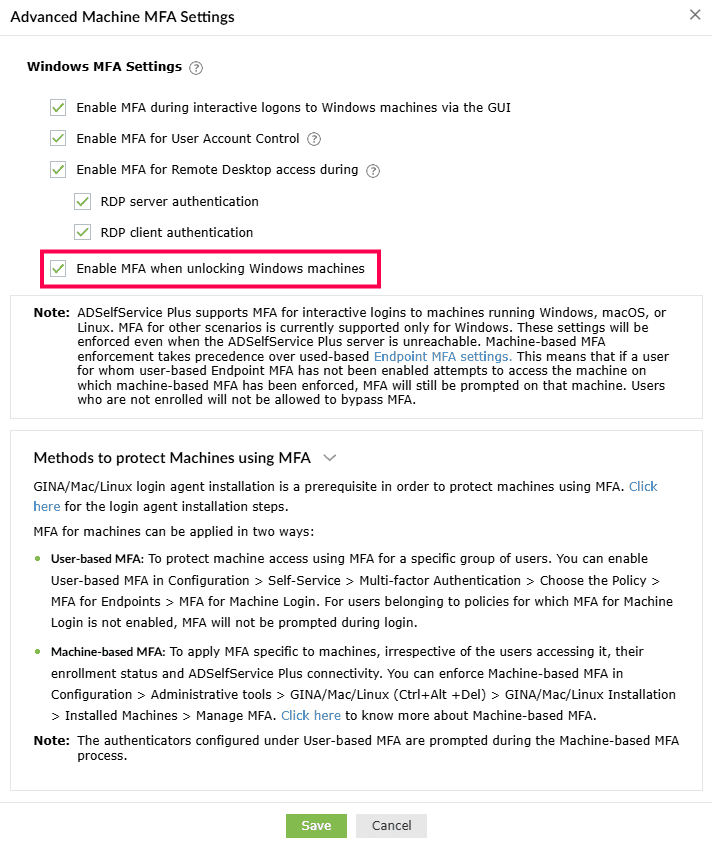

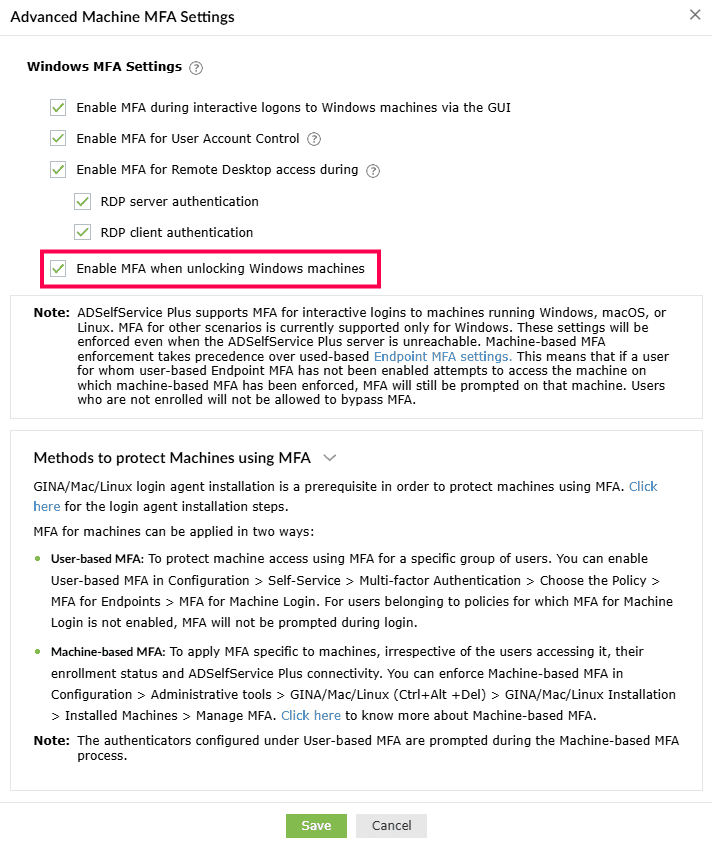

- Activer la MFA lors du déverrouillage des machines Windows : L'activation de ce paramètre imposera la MFA lors du déverrouillage de la machine Windows.

Note : La MFA pour le déverrouillage des machines Windows nécessite le édition Professionnelle de ADSelfService Plus avec Endpoint MFA. Si vous ne les avez pas, la MFA sera contournée lors du déverrouillage des machines Windows.

Vous ne trouvez pas ce que vous cherchez ?

-

Visitez notre communauté

Publiez vos questions dans le forum.

-

Demander des ressources supplémentaires

Envoyez-nous vos besoins.

-

Besoin d'aide pour la mise en œuvre ?

Essayez OnboardPro