Permissões de Active Directory e como gerenciá-las de forma eficaz

As permissões de Active Directory (AD) muitas vezes parecem mais complicadas do que realmente são. Se você é um administrador de TI tentando entender quais usuários podem acessar o quê, como o acesso flui entre as unidades organizacionais (OUs) e como manter as permissões organizadas e previsíveis, saiba que não está sozinho.

As permissões de AD estão no centro da gestão de identidades e acessos, e configurá-las corretamente é fundamental tanto para a segurança quanto para as operações diárias da sua organização.

Aqui está um guia claro e simples sobre como funcionam as permissões, como os grupos de segurança ajudam, como a herança define o acesso e como a delegação de AD ajuda você a conceder permissões e manter o controle.

O que são permissões do AD?

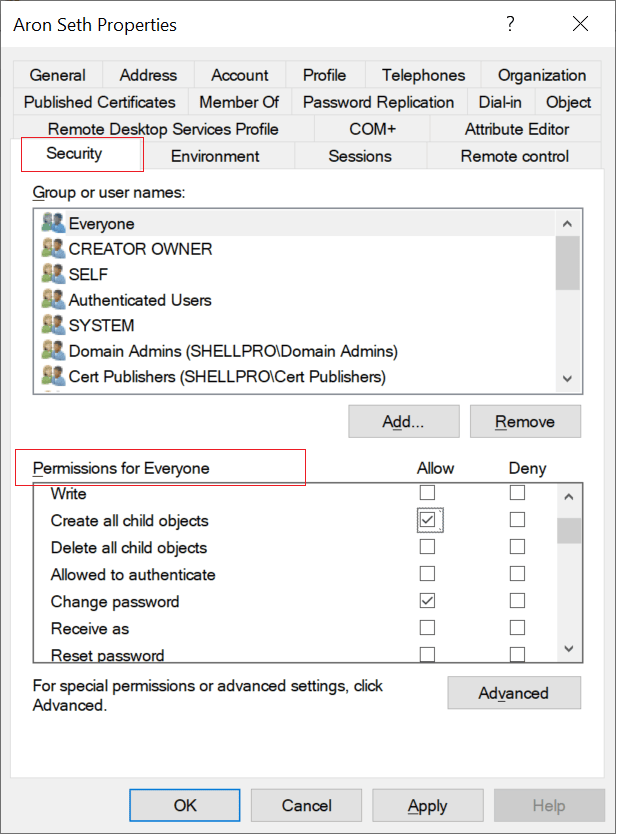

Cada objeto no AD possui um pequeno conjunto de regras associado a ele, que determina quem pode ler, modificar, excluir ou controlar esse objeto. Esses conjuntos de regras são chamados de listas de controle de acesso (ACLs).

Dentro de cada ACL, há registros chamados de entradas de controle de acesso (ACEs). Cada ACE especifica:

A quem a permissão se aplica.

O que esse usuário ou grupo tem (ou não) permissão para fazer.

Aqui estão alguns exemplos:

Um grupo de help desk pode redefinir senhas de usuários.

Uma equipe de suporte a desktops pode adicionar computadores ao domínio.

Os administradores de RH podem modificar apenas usuários relacionados ao RH.

Todo objeto de AD verifica sua ACL antes de permitir uma ação. Entenda isso, e as permissões começam a fazer sentido.

Por que usar grupos de segurança para permissões de AD?

Novos administradores de AD costumam atribuir permissões diretamente às contas de usuário porque parece rápido e fácil, mas essas permissões tornam-se difíceis de gerenciar à medida que as pessoas mudam de equipe ou saem da empresa. Enquanto os usuários mudam, os grupos permanecem os mesmos.

É por isso que o AD foi projetado para o acesso baseado em grupos. Como administrador, você concede permissões a um grupo, adiciona usuários a ele, e o acesso permanece consistente sem que você precise vasculhar entradas no nível do objeto.

Para que isso funcione bem, você precisa dos tipos certos de grupos de segurança, e somente eles fornecem controle de acesso (os grupos de distribuição não). O AD oferece três escopos para grupos de segurança e cada um desempenha uma função diferente no projeto de acesso.

Grupos globais servem para agrupar usuários dentro do mesmo domínio, como sua equipe financeira ou o pessoal de RH.

Grupos locais do domínio servem para atribuir permissões a recursos como “HR_Folder_Readers” ou “Workstation_Admins”.

Grupos universais funcionam melhor em ambientes com vários domínios ou vários locais.

A maioria dos ambientes AD bem estruturados segue a estrutura AGDLP:

Usuário → Grupo global → Grupo local do domínio → Permissões sobre o recurso

Isso mantém as permissões dos grupos de segurança de AD previsíveis, escaláveis e fáceis de auditar.

Tipos de permissões no AD

Agora que estabelecemos as bases das permissões de AD, vamos examinar os tipos de permissões com os quais os administradores de TI trabalham diariamente.

Tipo de permissão | O que controla | Exemplos | Onde você configura isso no AD |

Permissões nível OU | Ações permitidas dentro de uma OU específica |

| No ADUC, clique com o botão direito do mouse na OU > Propriedades > Segurança |

Permissões nível objeto | Acesso a um objeto específico de usuário, grupo ou computador |

| ADUC > Objeto > Propriedades > Segurança |

Acesso a arquivos e pastas usando o NTFS e permissões de compartilhamento | Ler, Modificar, Controle total (NTFS + Compartilhamento combinados) | Explorador de Arquivos > Pasta > Propriedades > Abas de Segurança/Compartilhamento | |

Permissões Especiais | Controle detalhado ou avançado |

| ADUC > Objeto > Segurança > Avançado |

Permissões de AD vs. direitos dos usuários AD

Há mais uma distinção que todo administrador precisa ter clara antes de trabalhar com acessos: a diferença entre permissões e direitos de usuário. Muitos problemas de resolução de falhas surgem da confusão entre esses dois conceitos, por isso é importante mantê-los separados desde o início.

As permissões controlam o que você pode fazer com objetos de AD. Os direitos de usuário (privilégios) controlam o que você pode fazer em um dispositivo ou domínio.

Exemplos de direitos de usuário incluem:

Fazer login local

Desligar o sistema

Adicionar uma estação de trabalho ao domínio

Fazer login como serviço

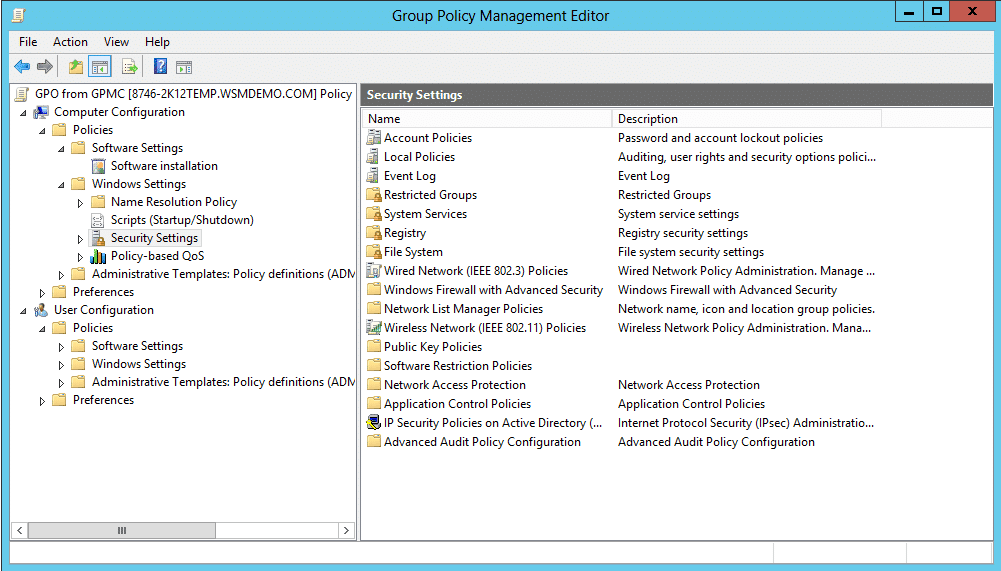

As permissões podem ser visualizadas na guia “Segurança” dos objetos no ADUC, enquanto os direitos do usuário são configurados e revisados na Política de Grupo (Configuração do computador > Configurações do Windows > Configurações de segurança > Políticas locais > Atribuição de direitos de usuário).

Como permissões são herdadas no AD

Permissões no AD não são isoladas. Elas se propagam de cima para baixo, das OUs pai para as OUs filho e para os objetos dentro delas. Isso é chamado de herança. Quando você atribui permissões a uma OU de nível superior, todas as OUs interligadas e objetos recebem essas permissões automaticamente, a menos que algo interrompa esse fluxo.

É por isso que, às vezes, os usuários têm acesso a recursos que você nunca atribuiu explicitamente. Compreender isso ajuda a evitar o aumento gradual de acesso e até reduz a chance de escalonamento não intencional de privilégios.

Se você deseja impedir a herança de permissões, pode desativar a herança em um objeto. Para isso, abra as Propriedades do objeto, selecione a aba de Segurança > Avançado e escolha a opção para desativar a herança. Ao fazer isso, você pode converter as permissões herdadas em permissões explícitas ou removê-las completamente.

A desativação da herança deve ser usada com moderação, pois cria exceções na sua estrutura, mas é útil quando você precisa de um controle rigoroso sobre contas ou OUs confidenciais.

Como gerenciar permissões no AD

Você pode gerenciar permissões no AD usando as seguintes ferramentas:

ADUC

PowerShell

ADManager Plus

ADAC

Console de Gerenciamento de Política de Grupo (GPMC)

icals

Como visualizar e editar permissões no ADUC

Abra o Active Directory Users and Computers (ADUC).

Selecione Exibir no menu superior.

Ative os Recursos Avançados.

Clique com o botão direito do mouse no objeto que deseja inspecionar e selecione Propriedades.

Vá para a aba de Segurança para ver as permissões.

Clique em Adicionar para escolher o usuário ou grupo ao qual deseja atribuir permissões.

Selecione as permissões necessárias (por exemplo, Leitura, Gravação, Redefinir Senha, Criar Objetos de Computador).

Clique em Avançado se precisar de permissões mais detalhadas ou especiais.

Clique em Aplicar e, em seguida, em OK para salvar as alterações.

Como visualizar ou atualizar permissões usando o PowerShell

O PowerShell oferece visibilidade e controle em grande escala. Ele é útil para gerenciar várias unidades organizacionais (OUs), definir permissões consistentes ou automatizar tarefas rotineiras.

Para visualizar as permissões:

(Get-Acl "AD:OU=Sales,DC=contoso,DC=com").Access

Para delegar permissões:

$OU = "OU=Workstations,DC=example,DC=com"

$User = "example\UserA"

$acl = Get-ACL "AD:$OU"

$rule = New-Object System.DirectoryServices.ActiveDirectoryAccessRule `

(New-Object System.Security.Principal.NTAccount($User),

"CreateChild, WriteProperty",

"Allow",

[GUID]"bf967a86-0de6-11d0-a285-00aa003049e2")

$acl.AddAccessRule($rule)

Set-ACL -Path "AD:$OU" -AclObject $acl

Como gerenciar permissões no ADAC

Abra o Centro de Administração do Active Directory (ADAC).

Navegue até o conteúdo ou objeto desejado.

Clique com o botão direito do mouse no objeto e selecione Propriedades.

Role até o final da página e clique em Exibir recursos avançados caso a guia Segurança não esteja visível.

Vá para a aba Segurança > Avançado.

Selecione Adicionar, escolha um usuário ou grupo e atribua permissões.

Salve as alterações e, opcionalmente, aplique herança aos objetos filhos.

Clique em OK > Aplicar > OK.

Como atribuir permissões de segurança usando o Console de Gerenciamento de Política de Grupo (GPMC)

Este método é útil para controlar o acesso a pastas e as configurações do registro/segurança por meio de políticas.

Abra o Console de Gerenciamento de Política de Grupo (GPMC).

Clique com o botão direito do mouse no domínio ou na OU de destino.

Selecione “Criar um GPO neste domínio e linká-lo aqui...”

Abra o GPO > Configuração do Computador ou Configuração do Usuário.

Navegue até Políticas > Configurações do Windows > Configurações de Segurança.

Use Sistema de Arquivos para atribuir ACLs de pastas e Registro para configurar ACLs específicas do registro.

Defina as permissões necessárias e clique em OK para salvar.

Nos computadores clientes, execute gpupdate/force ou aguarde a atualização da política.

Como atribuir permissões por meio de icals

Abra o Prompt de Comando como administrador e execute o seguinte comando:

icacls "C:\Path\To\Folder" /grant Domain\Group:(R)

icacls "C:\Path\To\Folder" /grant Domain\Group:(M)

icacls "C:\Path\To\Folder" /grant Domain\Group:(OI)(CI)(M)

icacls "C:\Path\To\Folder" /save C:\backup_acl.txt /t

icacls "C:\" /restore C:\backup_acl.txt

Melhores práticas para gerenciar permissões de AD

Manter as permissões do AD previsíveis e seguras requer alguns hábitos essenciais. Essas práticas ajudam a evitar a desorganização, reduzir os riscos de acesso e facilitar o gerenciamento do diretório à medida que ele cresce.

1. Delegue apenas o necessário

Conceda às equipes apenas as permissões necessárias, como a redefinição de senhas ou a adição de computadores, sem conceder direitos administrativos completos.

2. Use grupos para acesso a pastas compartilhadas

Aplique NTFS e permissões de compartilhamento a grupos locais do domínio e adicione grupos globais como membros. Evite conceder permissões de pasta diretamente aos usuários.

3. Proteja grupos privilegiados

Revise frequentemente a composição de grupos como Administradores do Domínio e Administradores Corporativos. Adicione usuários apenas quando necessário.

4. Faça auditorias regulares do acesso dos usuários

Revisões programadas ajudam a identificar acessos herdados, grupos aninhados, contas inativas e entradas de bloqueio que complicam o diagnóstico de problemas.

5. Evite permissões diretas em contas individuais

Conceda acesso por meio de grupos. Permissões diretas são fáceis de esquecer e difíceis de monitorar.

6. Use templates para provisionamento de usuários

Modelos predefinidos ajudam a criar contas consistentes com permissões e associações a grupos corretas.

7. Monitore a acumulação de privilégios

Verifique se os usuários mantêm permissões das quais não precisam mais devido a mudanças de função ou grupos aninhados.

8. Controle as mudanças de permissão

Fique atento a mudanças em grupos privilegiados, acesso a pastas, herança e permissões no nível OU.

9. Automatize o AD sempre que possível

A automação auxilia no provisionamento, na desativação de usuários, nas revisões periódicas de acesso e na limpeza de permissões obsoletas.

10. Realize revisões de acesso orientadas por conformidade

Normas como NIST CSF, SOX, HIPAA e o GDPR exigem que as organizações revisem regularmente quem tem acesso a dados confidenciais e justifiquem o motivo. Manter as permissões de AD estruturadas e documentadas agiliza essas auditorias e reduz o risco de violações de conformidade.

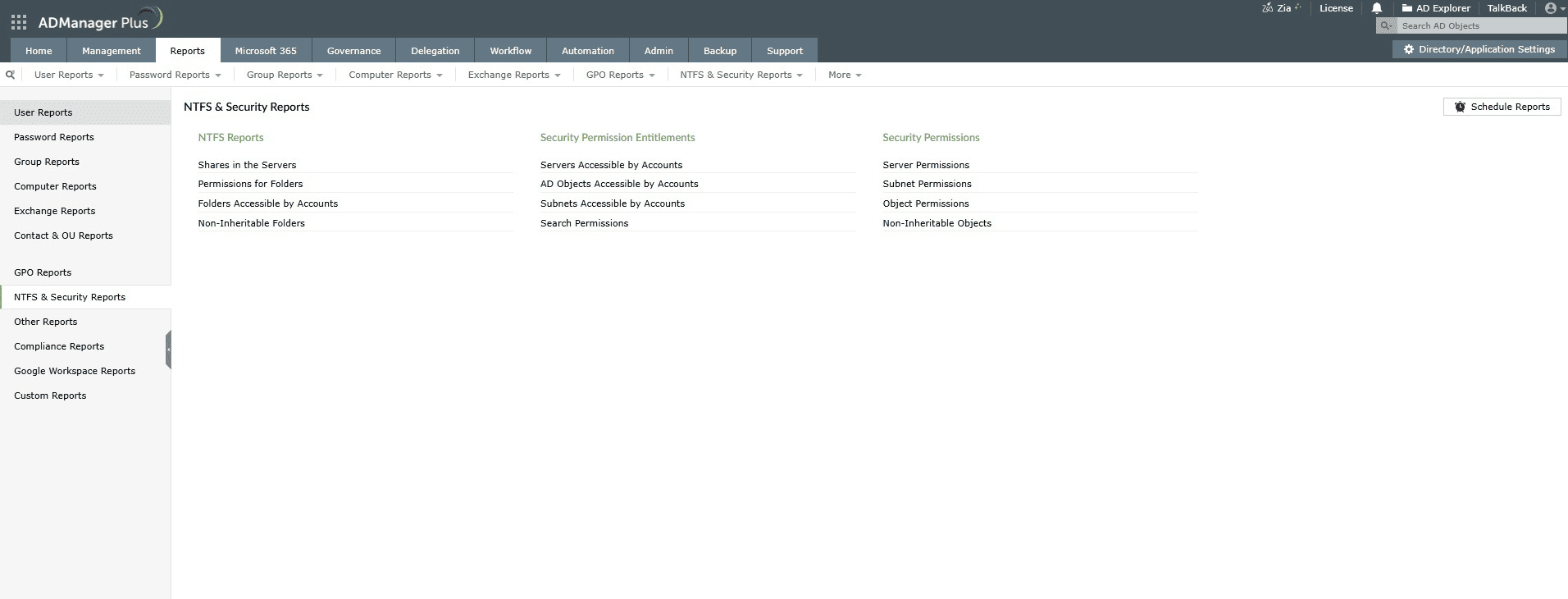

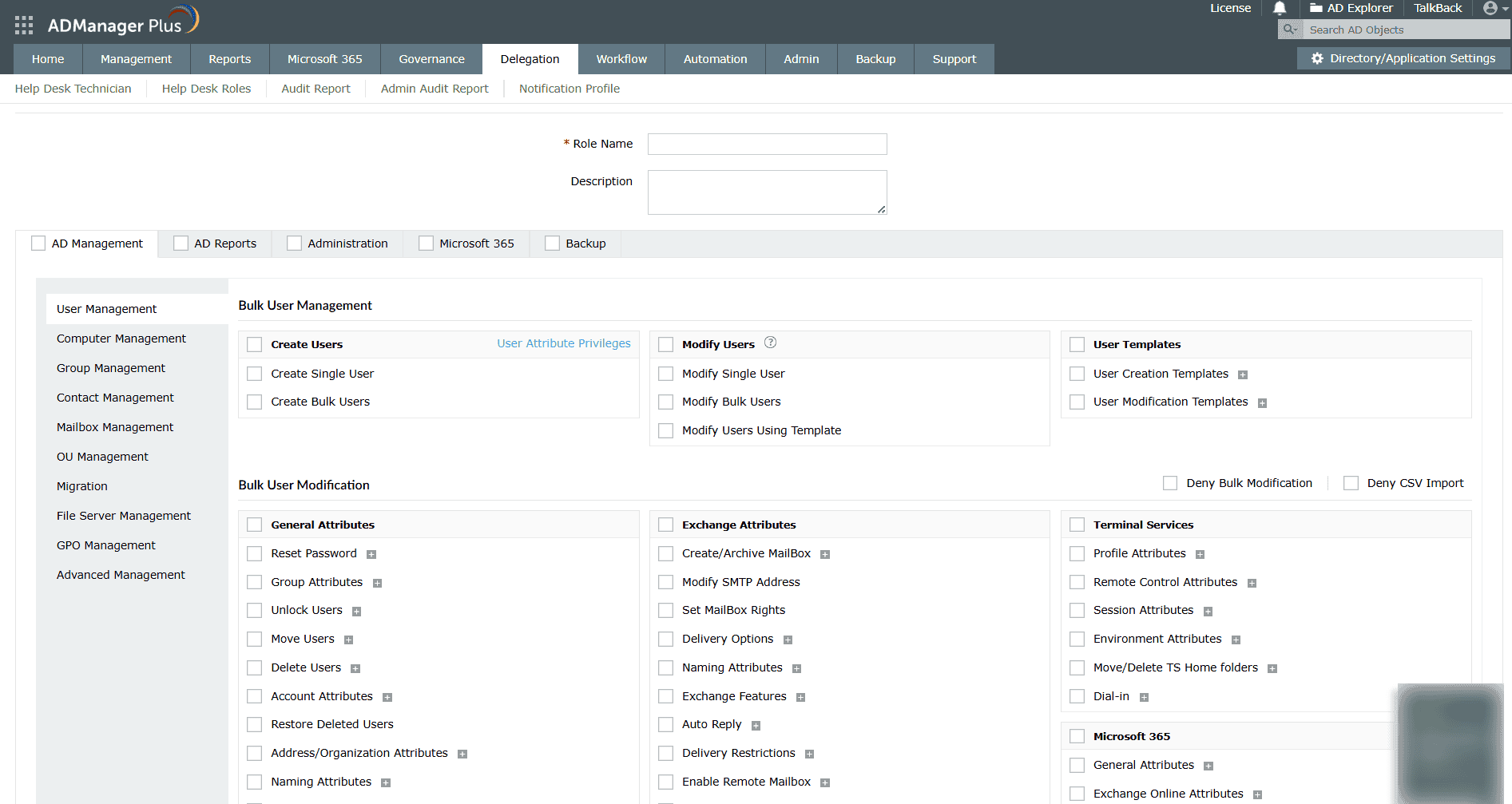

Como simplificar o gerenciamento de permissões de AD usando o ADManager Plus

As permissões de AD são gerenciáveis, mas mantê-las organizadas ao longo do tempo exige estrutura, consistência e visibilidade. É aí que o ADManager Plus ajuda a trazer ordem, clareza e consistência. Em vez de ficar alternando entre o ADUC, o PowerShell, servidores de arquivos e planilhas, você conta com um único console que cuida de tudo de ponta a ponta.

Gerencie grupos usando templates

Os grupos definem o acesso. Os templates garantem a consistência. Você pode aplicar padrões de nomenclatura, escopos, membros padrão e atributos pré-preenchidos que evitam a dispersão de permissões.

Provisionamento e desprovisionamento com templates

A criação manual de usuários frequentemente leva a permissões inconsistentes e atributos ausentes. Com modelos personalizáveis, cada novo usuário recebe o seguinte:

Afiliações a grupos.

Atributos.

Posicionamento de OU.

Restrições.

O desprovisionamento também se torna mais simples, garantindo que o acesso seja totalmente removido quando alguém sai da empresa.

Relatórios detalhados de permissões

O ADManager Plus oferece mais de 200 relatórios pré-definidos que abrangem associações a grupos aninhados, atividades de login e relatórios de auditoria em conformidade com as normas.

Delegação granular baseada em funções

O ADManager Plus permite delegar permissões no nível OU, de usuário ou de grupo sem conceder amplos direitos de administrador e mantém tudo transparente, permitindo que você visualize e audite todas as permissões delegadas em um único local. Isso garante que o acesso seja previsível e fácil de controlar à medida que as equipes crescem.

Revisões de acesso programadas

As revisões regulares de acesso são um requisito de conformidade. O ADManager Plus as programa automaticamente, as envia aos gerentes e acompanha as aprovações ou revogações.

Automação de AD

O ADManager Plus elimina o trabalho de atualizações manuais ao automatizar operações rotineiras de AD e encaminhar ações confidenciais por meio de fluxos de trabalho de aprovação, ajudando a evitar o desvio de permissões e a manter uma governança de AD organizada e confiável.

Orquestração

Quando alguém muda de departamento, o acesso antigo muitas vezes permanece, causando o acúmulo de privilégios. O ADManager Plus corrige isso respondendo a eventos, como uma mudança de departamento no HRMS ou um atributo atualizado no AD, e removendo automaticamente associações a grupos desatualizadas, atribuindo as novas corretas e atualizando seu acesso em todos os sistemas.

Gerenciamento de exposição a riscos

O ADManager Plus destaca contas privilegiadas e padrões de permissão incomuns para que você possa identificar pontos fracos com rapidez.

Gerenciamento de permissões de arquivos

As permissões de NTFS e compartilhamentos são notoriamente difíceis de gerenciar manualmente. O ADManager Plus simplifica esse processo com:

Relatórios de permissões efetivas.

Atualizações em massa de permissões.

Clonagem de permissões de pastas.

Revogação de acesso.

Auditorias de servidores de arquivos.

Perguntas frequentes

1. Qual é a diferença entre as permissões de Controle total e de Modificação?

O Controle total inclui todas as permissões da Modificação, mas com dois recursos adicionais: os usuários podem alterar permissões (ou seja, editar ACLs) e assumir a propriedade de arquivos ou pastas.

As permissões de Modificação abrangem ações cotidianas como ler, gravar, excluir e executar arquivos, mas não permitem alterar permissões ou propriedade. Por isso, a permissão de Modificação é mais segura para usuários comuns, enquanto a de Controle Total deve ser restrita a administradores para reduzir riscos de segurança.

Exemplo: se um membro da equipe precisar atualizar documentos em uma pasta de projeto compartilhada, a permissão de Modificação é suficiente; ele pode abrir, editar, salvar e excluir arquivos. Mas se tivesse permissões de Controle Total, poderia também alterar quem mais tem acesso ou até mesmo tornar-se o proprietário da pasta, bloqueando o acesso de outras pessoas.

2. Como posso restaurar as permissões padrão do AD?

Redefinir permissões com o PowerShell geralmente envolve extrair a DACL padrão da definição do esquema do objeto e aplicá-la de volta à conta do usuário, grupo ou computador.

Scripts criados com base no Reset-ADPermission ou em lógica semelhante buscam a string SDDL padrão do esquema e, em seguida, a reaplicam usando os cmdlets Set-Acl ou do módulo ActiveDirectory. Isso restaura as permissões originais do objeto e também pode redefinir a propriedade para Administradores de Domínio, se necessário.

Confiar em scripts é mais seguro do que correções manuais, pois garante redefinições consistentes e precisas em vários objetos.

3. Como gerenciar permissões entre domínios?

Utilize a abordagem AGDLP: crie grupos globais baseados em funções dentro de cada domínio, coloque esses grupos globais em um grupo local do domínio no domínio do recurso e, em seguida, atribua permissões a esse grupo local. Essa configuração permite que usuários de diferentes domínios acessem pastas compartilhadas ou outros recursos com segurança, sem expor contas individuais.

Se um recurso precisar de acesso de leitura e gravação, crie grupos globais separados para cada nível e aninhe-os nos grupos locais de domínio apropriados.

Gerencie permissões do AD com facilidade usando o ADManager Plus

Como solucionar problemas de herança?

Verifique se a herança está bloqueada no objeto (Propriedades > Segurança > Avançado e desmarque a opção “Desativar herança”, se estiver marcada). Verifique se as permissões do objeto pai foram propagadas corretamente e aplique hotfixes em todo o domínio caso os controladores de domínio (DCs) apresentem problemas de delegação ou herança, especialmente no emulador de PDC.

Use as ferramentas de Acesso Efetivo no ADUC para confirmar o fluxo e os comandos repadmin /replsummary para verificar a integridade da replicação.

Observação:

A aba Segurança não aparecerá no ADUC a menos que a opção Recursos Avançados esteja ativada. Para ativá-la, abra o ADUC, vá até Exibir e selecione Recursos Avançados. Feito isso, você verá a aba Segurança nas propriedades de usuários, computadores e outros objetos, permitindo que você gerencie as permissões normalmente.

Evite problemas de acesso que podem prejudicar a sua empresa. Automatize, otimize e monitore todas as identidades AD com o ADManagerPlus!

Leia o artigo original aqui.

Nota: Encontre a revenda da ManageEngine certa. Entre em contato com a nossa equipe de canais pelo e-mail latam-sales@manageengine.com.

Importante: a ManageEngine não trabalha com distribuidores no Brasil.