Traga seu próprio dispositivo (BYOD) — Definição

BYOD significa bring your own device (traga seu próprio dispositivo). É uma tendência crescente que as organizações permitam que os funcionários usem seus dispositivos pessoais para trabalhar, em vez de apenas os dispositivos de propriedade da empresa.

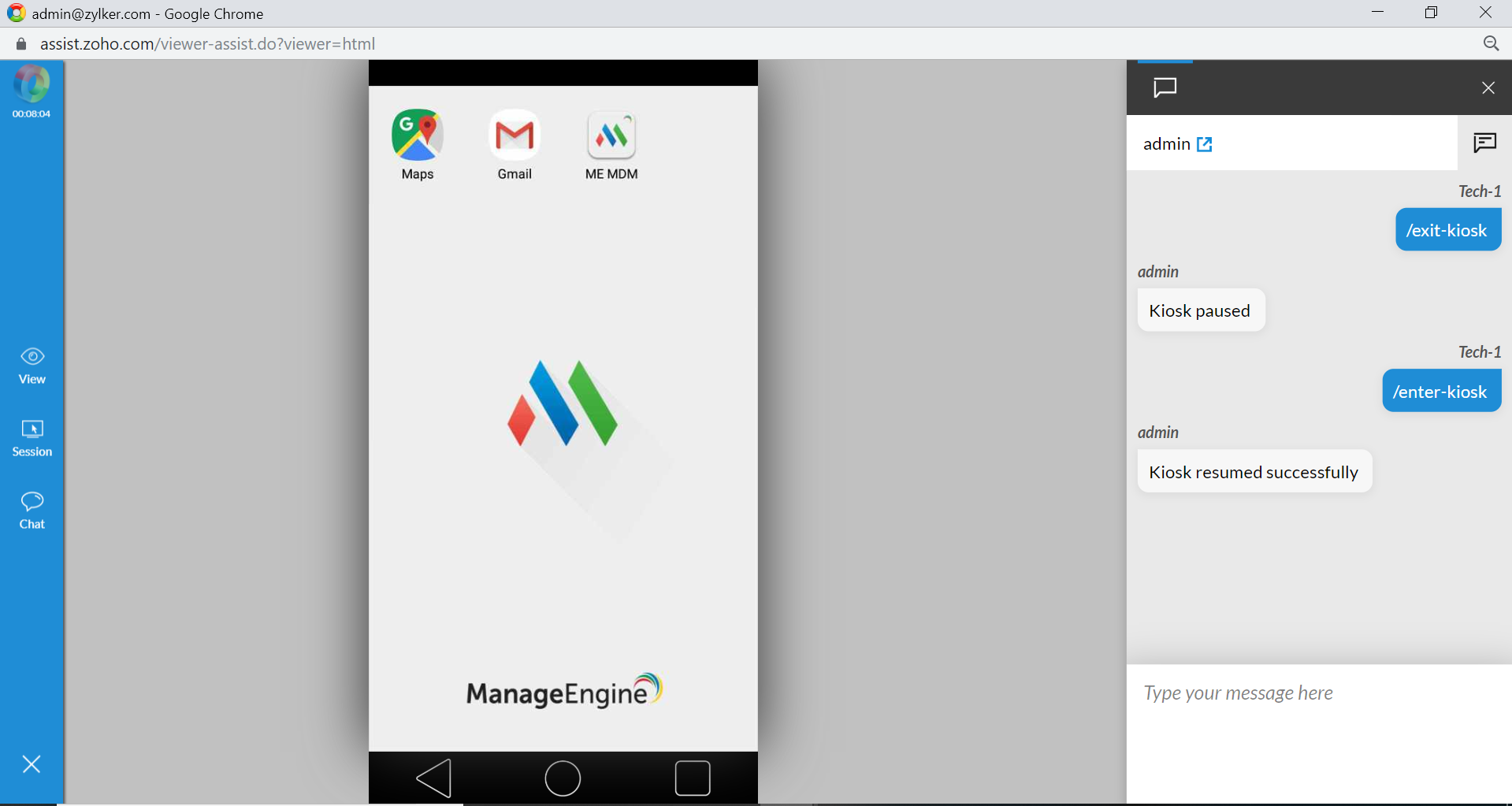

Vamos ver como as organizações podem simplificar o gerenciamento de BYOD e proteger os dados corporativos em dispositivos de propriedade pessoal (BYOD) usando o Mobile Device Manager Plus — a solução BYOD da ManageEngine

Este documento engloba o seguinte:

- Traga seu próprio dispositivo (BYOD) — Definição

- Como funciona o BYOD?

- Traga seu próprio dispositivo (BYOD) — Segurança e Políticas

- Vantagens do BYOD (traga seu próprio dispositivo)

- Desvantagens do BYOD

- Por que o gerenciamento de BYOD é importante?

- Como proteger as implantações de BYOD

O que é BYOD?

BYOD, ou traga seu próprio dispositivo, é uma tendência crescente de consumerização em TI, ou seja, os funcionários usam seus dispositivos pessoais para trabalhar. Outras variações de BYOD incluem trazer seu próprio notebook (BYOL), trazer seu próprio computador (BYOC), trazer suas próprias aplicações (BYOA) e trazer seu próprio PC (BYOPC). Isso significa que as empresas agora estão incentivando seus funcionários a usar seus dispositivos pessoais, como notebooks, dispositivos móveis ou tablets, para acessar dados corporativos quando estiver em movimento.

Como funciona o BYOD?

Com o BYOD, os dispositivos móveis que antes eram considerados como TI de sombra ou dispositivos que não eram suportados pela TI da empresa agora estão se tornando parte integrante de todas as organizações. O BYOD ainda é uma maneira de melhorar a produtividade dos funcionários trabalhando em movimento. No entanto, ele traz inúmeros desafios de segurança. Para enfrentar os desafios trazidos pelo BYOD, as empresas precisam desenvolver uma política de BYOD para simplificar esse gerenciamento e aumentar a segurança das implantações do BYOD.

Traga seu próprio dispositivo (BYOD) — Segurança e Políticas

Uma das principais vantagens do BYOD é que ele melhora a produtividade dos funcionários, permitindo que os usuários acessem dados corporativos quando estiverem em movimento. Mas, também aumenta as chances de acesso não autorizado a dados e violações de dados, já que os dispositivos móveis são sujeitos a perda ou roubo e também podem ser conectados a redes não seguras. É por isso que as organizações que estão planejando adotar o BYOD devem analisar todos os desafios introduzidos por esse recurso e definir um plano de ação para executar uma política de BYOD em sua organização que possa proteger seus dados corporativos.

A política BYOD inclui considerações importantes de segurança, como o tipo de dispositivos aprovados pela empresa, as pessoas que podem usar a tendência BYOD e os dados que podem ser acessados a partir desses dispositivos. O sucesso da tendência de BYOD em uma empresa depende completamente de como a política de BYOD é projetada e implementada.

Gerenciamento de BYOD com uma solução BYOD

Embora o desenvolvimento de uma política BYOD possa permitir à sua empresa fortalecer a segurança do BYOD, também é importante que as empresas tomem precauções para gerenciar o BYOD. O gerenciamento de BYOD normalmente envolve a integração dos dispositivos, garantindo que eles tenham as políticas, aplicações e conteúdo necessários, solucionando problemas de dispositivos, gerenciando atualizações do sistema operacional e desprovisionando aplicações do dispositivo quando o usuário sai da empresa. Com um número crescente de empresas usando BYOD, o gerenciamento dos dispositivos pessoais dos usuários — ou gerenciamento de BYOD — está se tornando tão vital quanto o gerenciamento dos dispositivos corporativos. Com a ajuda de um software BYOD, as empresas podem gerenciar os dispositivos pessoais dos funcionários e aprovar os dispositivos que podem acessar dados corporativos

Vantagens e benefícios do BYOD (Bring Your Own Device, traga seu próprio dispositivo)

Aqui estão alguns benefícios do BYOD e como ele ajuda as empresas a melhorar a produtividade dos funcionários.

- Sem curva de aprendizado: Como os funcionários já estão familiarizados com esses dispositivos, não há absolutamente nenhuma curva de aprendizado e os usuários podem começar a trabalhar imediatamente. Essa familiaridade tecnológica ajuda a melhorar a satisfação e a eficiência dos funcionários.

- Acesso remoto a dados corporativos: O uso de dispositivos pessoais garante acesso ininterrupto aos dados da empresa e, portanto, aumenta a produtividade dos funcionários, podendo trabalhar de qualquer lugar e a qualquer momento.

- Custo-benefício: Quando os funcionários trazem seus dispositivos pessoais, a organização não precisa adquirir novos dispositivos, o que reduz a sobrecarga que a empresa precisa suportar.

Desvantagens de uma configuração de BYOD

Para criar uma política de BYOD eficaz, as empresas devem primeiro entender os desafios associados à segurança e ao gerenciamento de BYOD.

- Segurança: Como os dados da empresa são armazenados com dados e aplicações pessoais, aumenta a probabilidade de compartilhamento não autorizado dos dados.

- Perda de dispositivo: Embora os dispositivos corporativos normalmente estejam confinados às instalações da empresa, isso não se aplica aos dispositivos pessoais, tornando-os mais vulneráveis a roubo e perda. Isso aumenta as chances de acesso não autorizado aos dados.

- Diferenças entre dispositivo: Os dispositivos corporativos fornecidos pelas empresas geralmente são adquiridos de um único ou dois fornecedores OEM. No entanto, em uma configuração BYOD em que os funcionários usam seus dispositivos pessoais, as empresas devem tomar precauções para gerenciar diferentes tipos de dispositivos móveis.

- Privacidade: Do ponto de vista dos funcionários, as empresas que controlam seus dispositivos para gerenciamento podem ser consideradas uma violação de sua privacidade.

Por esse motivo, é importante que as empresas criem uma política restrita de BYOD ou, melhor ainda, forneçam uma solução de gerenciamento para dispositivos móveis que possa lidar com os riscos ocultos de segurança e gerenciamento de BYOD.

Por que o gerenciamento de BYOD é importante?

Embora a concepção de uma política de BYOD e a orientação aos usuários sobre as melhores práticas de BYOD possam reduzir as chances de violação e de acesso não autorizado aos dados, as organizações também devem pensar no gerenciamento global de dispositivos de propriedade pessoal. Os administradores de TI devem garantir que as políticas de segurança necessárias foram tomadas e que os usuários não podem acessar os dados corporativos usando dispositivos não autorizados. É aqui que o gerenciamento BYOD desempenha um papel fundamental.

TA maneira mais fácil de gerenciar as implementações BYOD é usando uma solução BYOD. Ela fornece às organizações um console unificado para gerenciar os dispositivos, aplicar políticas de segurança, distribuir as aplicações aprovadas pela empresa e compartilhar o conteúdo corporativo necessário com os dispositivos. Ela também ajuda os administradores de TI a simplificarem a manutenção e o desprovisionamento das aplicações dos dispositivos quando os funcionários deixam a organização, garantindo que todos os dados corporativos sejam eliminados deles.

O Device Manager Plus da ManageEngine funciona como uma solução BYOD que permite gerenciar com segurança dispositivos corporativos e pessoais a partir de um único console.

Como proteger seus próprios dispositivos no modelo BYOD com o Mobile Device Manager Plus?

O Mobile Device Manager Plus é uma solução completa de gerenciamento de dispositivos móveis que as empresas podem usar como um BYOD MDM para simplificar o gerenciamento de dispositivos corporativos e BYOD a partir de um único console. Ele também permite que as empresas melhorem a segurança de BYOD, protegendo os dados corporativos armazenados nesses dispositivos. Os seguintes recursos do Mobile Device Manager Plus ajudam a resolver os desafios de gerenciamento e segurança de BYOD.

- Integração simples e rápida

- Gerenciamento eficiente de dispositivos pessoais

- Proteger os dados corporativos sem comprometer a privacidade do usuário

- Pré-configurar políticas de acesso e de segurança

- Gerenciando aplicações corporativas

- Manutenção e segurança do dispositivo

- Integração simples e rápida

- Gerenciamento eficiente de dispositivos pessoais

- Proteger os dados corporativos sem comprometer a privacidade do usuário

- Pré-configurar políticas de acesso e de segurança

- Gerenciando aplicações corporativas

- Manutenção do dispositivo

Deseja proteger suas implantações de BYOD?

Experimente a solução BYOD MDM da ManageEngine, Mobile Device Manager Plus, por 30 dias gratuitamente e simplifique o gerenciamento de BYOD em sua empresa enquanto protege os dados corporativos.