Accès basé sur l’identité aux applications privées

Permettez aux équipes distantes et hybrides d’accéder aux applications internes tout en garantissant que seuls les utilisateurs vérifiés et les appareils approuvés

Disponible en module complémentaire pour Endpoint Central en local

Accès privé contextuel

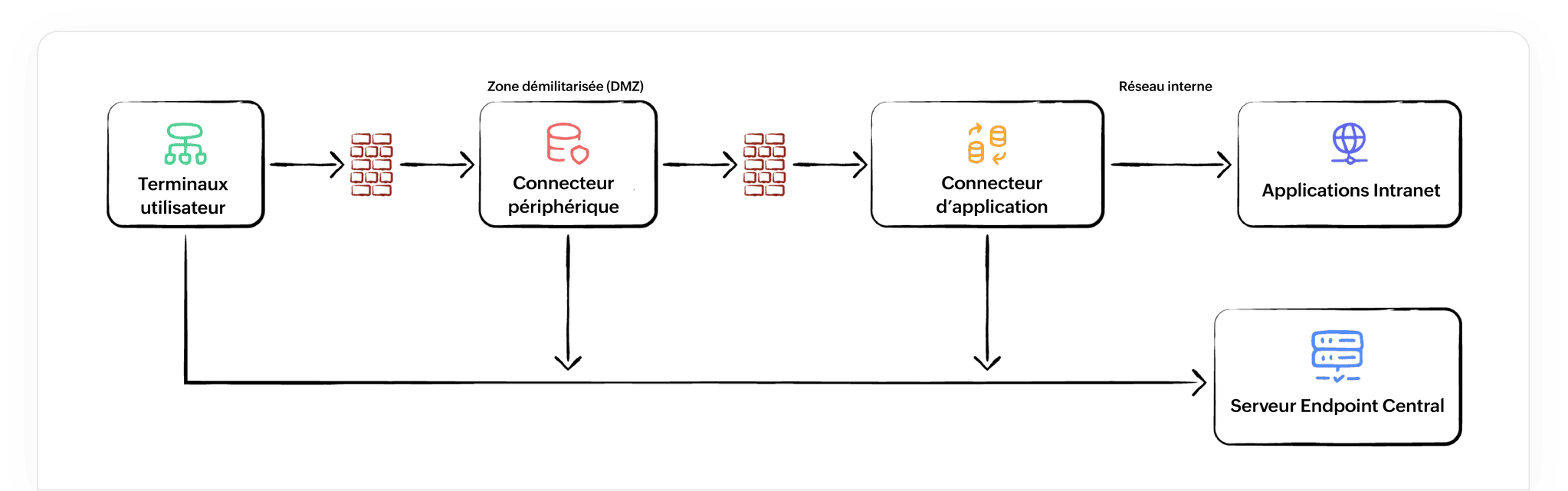

Connectez directement les utilisateurs aux applications internes via un cadre Zero Trust sans octroi d’accès au niveau réseau ou exposition du réseau interne.

Les VPN exposent l'ensemble du réseau.

L'accès privé isole l'application.

Les VPN exposent tout le réseau. L’accès privé isole l’application. Un VPN classique fournit un accès au niveau réseau une fois la connexion établie. Si les identifiants sont compromis, un pirate peut exploiter cet accès pour se déplacer latéralement sur le réseau interne. L’accès privé évite ce risque en n’autorisant un utilisateur qu’à se connecter à une application donnée. Le reste du réseau reste masqué et inaccessible.

Conçu pour l’accès, pas l’exposition.

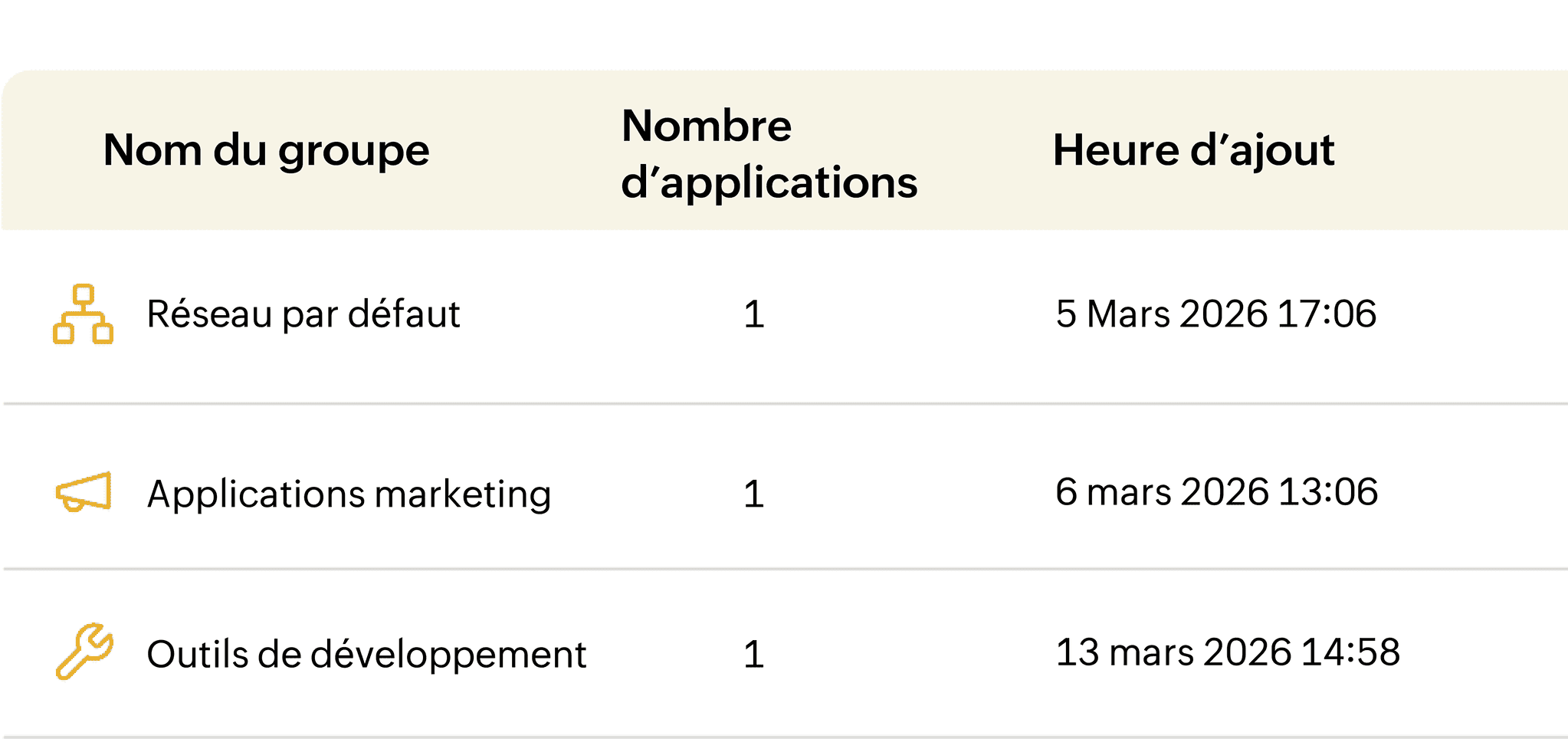

Contrôle d’accès au niveau applicatif

Évitez le mouvement latéral en n’octroyant aux utilisateurs qu’un accès aux applications autorisées, masquant toutes les autres ressources internes et veillant à préserver l’infrastructure critique d’une découverte non autorisée.

Tunnellisation sécurisée des applications

Créez un tunnel sécurisé et chiffré direct vers certaines applications internes sans faire transiter les utilisateurs par tout le réseau d’entreprise.

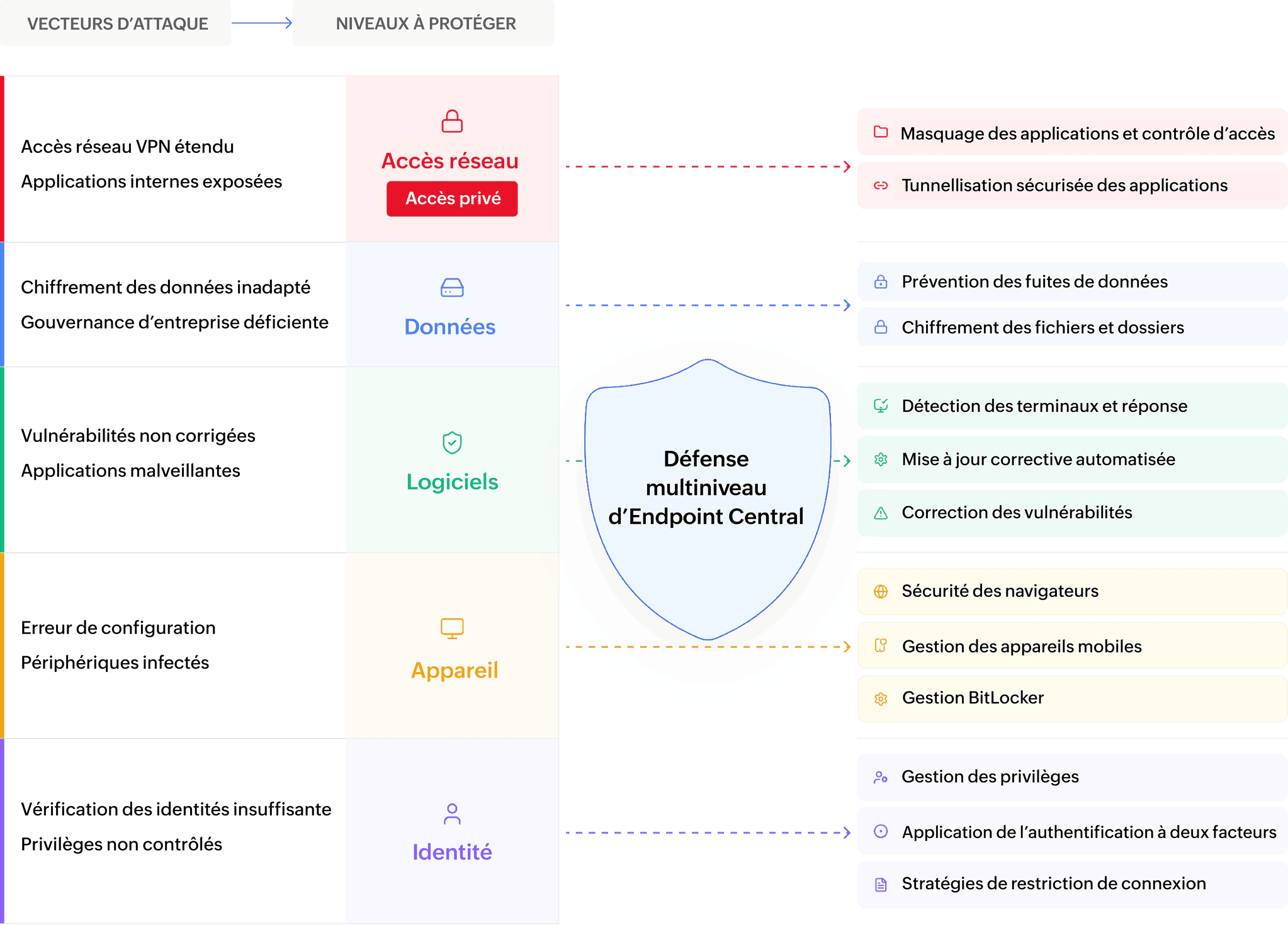

Plateforme unique. Chaque couche de la surface d’attaque.

Endpoint Central allie la gestion des terminaux (UEM), la sécurité des terminaux (EPP à EDR) et l’accès sécurisé via un agent unique et une console centralisée, offrant une plateforme unifiée aux équipes informatiques et de sécurité.

Vous gérez déjà vos terminaux avec Endpoint Central ?

Vous êtes déjà à mi-chemin.

L’accès privé n’est pas un produit ajouté. Il s’agit d’un module complémentaire natif qui utilise l’analyse des appareils d’Endpoint Central, rapide à déployer et efficace d’emblée.

Disponible en module complémentaire pour Endpoint Central en local

Questions fréquentes

Un VPN permet d’accéder à un vaste segment de réseau après une seule vérification de connexion. Le ZTNA n’octroie l’accès qu’à certaines applications, après vérification à chaque demande de l’identité de l’utilisateur et de l’état de l’appareil. L’utilisateur ne peut pas explorer le réseau ou accéder à des ressources autres que celles explicitement autorisées.

Non. L’accès privé utilise l’agent Endpoint Central déjà déployé. Aucun autre agent n’est requis.

Disponible en module complémentaire pour Endpoint Central. Contactez-nous au sujet des options de licence.

On peut protéger les applications Web, SSH, RDP et autres internes utilisant le protocole TCP. L’offre dépend de la version d’Endpoint Central.

Oui. Nombre d’entreprises utilisent l’accès privé afin de remplacer un VPN pour accéder aux applications, ce qui réduit la surface d’attaque et simplifie le contrôle d’accès.

L’accès privé est un module complémentaire payant pour Endpoint Central, similaire à d’autres de sécurité comme le NGAV. On peut l’évaluer avec une version gratuite à durée limitée. Contactez notre équipe pour des détails sur les prix et les licences.

Il est actuellement disponible pour les déploiements locaux d’Endpoint Central. L’offre cloud figure au programme. Les équipes évaluant un déploiement cloud doivent nous contacter pour un point sur la disponibilité.

Téléchargez la version d’évaluation gratuite d’Endpoint Central à cet effet. On peut activer le module complémentaire d’accès privé via la console EC. L’équipe de support assiste pour la configuration initiale et le déploiement de connecteurs.