Qu'est-ce qu'une liste de contrôle d'accès (ACL) ?

Une liste de contrôle d'accès (ACL) est un ensemble ordonné de règles pour filtrer le trafic. Les listes de contrôle d'accès peuvent être utilisées pour filtrer les paquets entrants ou sortants sur une interface pour contrôler le trafic. Les listes d'accès aident également à définir les types de trafic qui doivent être autorisés ou bloqués aux interfaces des appareils. Par exemple, si vous souhaitez autoriser le trafic de courrier électronique à être routé et empêcher le trafic TELNET d'entrer dans un réseau, une liste de contrôle d'accès peut être utilisé. Les listes de contrôle d'accès jouent un rôle majeur dans le contrôle des goulots d'étranglement de la bande passante et sont cruciales pour chaque organisation afin de maintenir des performances réseau cohérentes.

Liste de contrôle d'accès (ACL) dans la mise en réseau

Dans un environnement réseau composé d'un grand nombre d'employés et de périphériques réseau, il y aura beaucoup de trafic de données entrant et sortant. Cela conduit à des goulots d'étranglement de bande passante, ce qui affecte à son tour la transmission de données importantes. Pour contrôler cela, vous devez identifier les périphériques réseau qui consomment beaucoup de bande passante à l'aide d'un outil d’analyse du trafic. Une fois les périphériques identifiés, vous pouvez appliquer les politiques de la «liste de contrôle d'accès» (ACL) aux périphériques réseau pour déterminer la priorité des données pendant la transmission. Network Configuration Manager remplit cette fonction car il vous permet d'appliquer des stratégies ACL sur plusieurs appareils en exécutant en bloc des configlets.

Directives de configuration d'ACL

- Un seul ACL par interface, par protocole, par direction est autorisé.

- Les listes de contrôle d'accès sont traitées de haut en bas ; les déclarations les plus spécifiques doivent figurer en haut de la liste. Une fois qu'un paquet répond aux critères ACL, le traitement ACL s'arrête et le paquet est autorisé ou refusé.

- Les ACL sont créés globalement puis appliquées aux interfaces.

- Une ACL peut filtrer le trafic passant par le routeur, ou le trafic vers et depuis le routeur.

Vous voulez savoir comment configurer les listes de contrôle d'accès pour Cisco ? Apprenez gratuitement avec notre expert technique !

Comment configurer la liste de contrôle d'accès dans le routeur Cisco

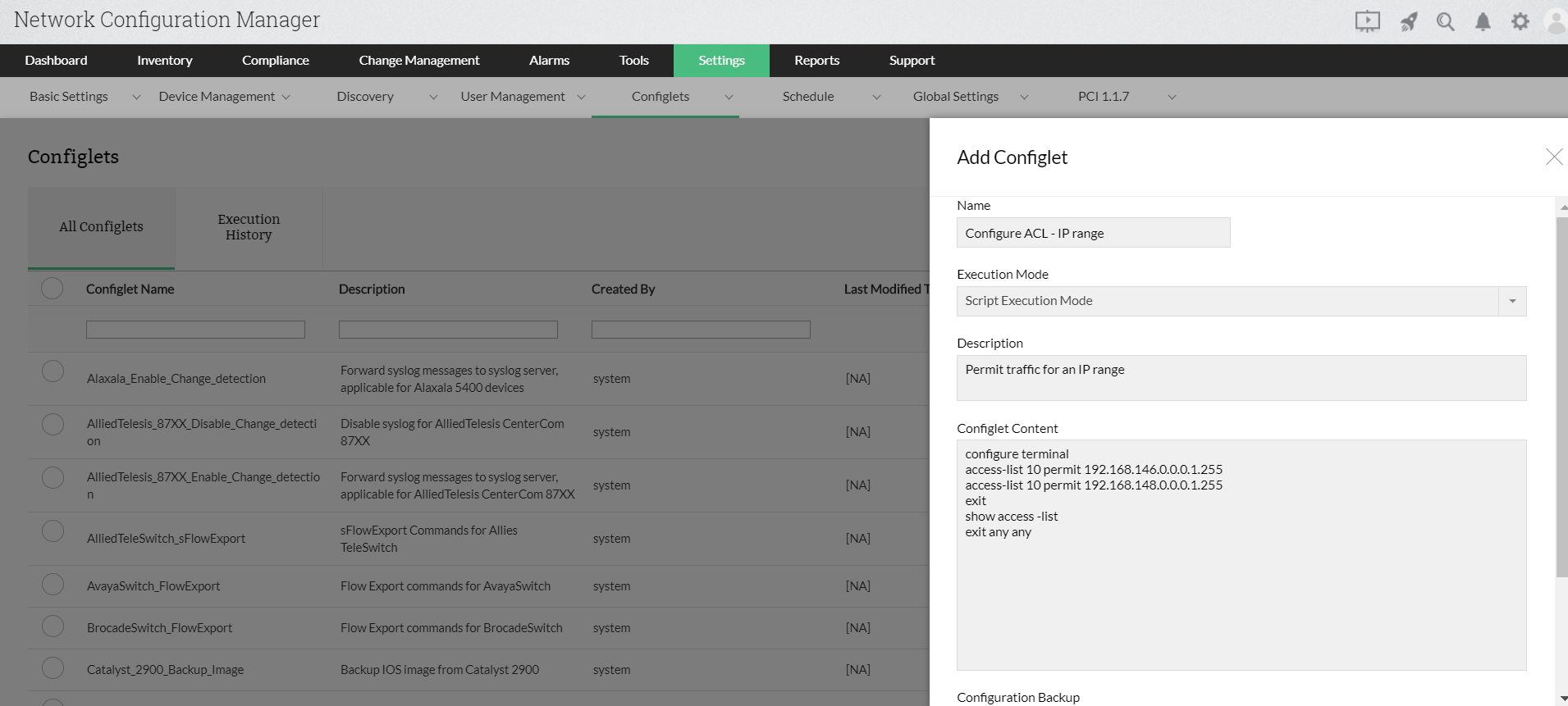

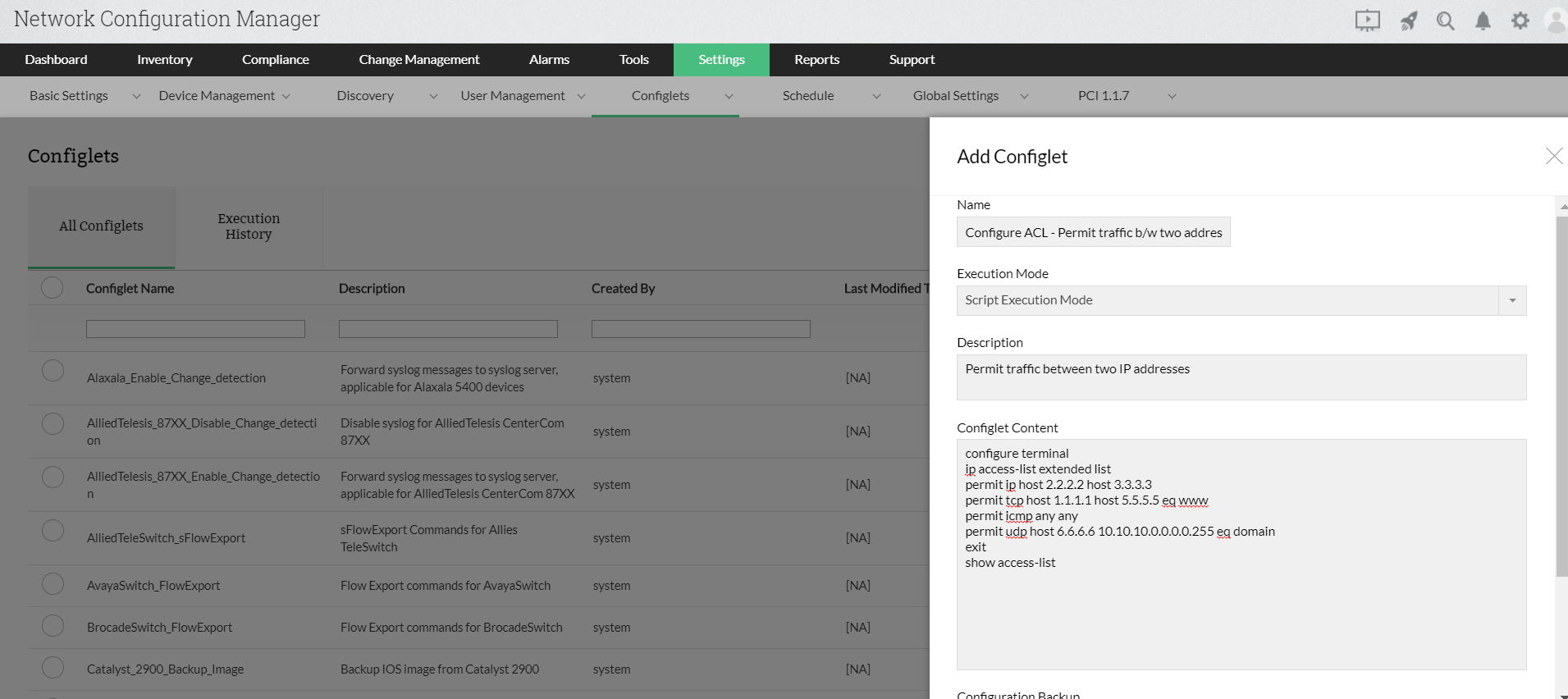

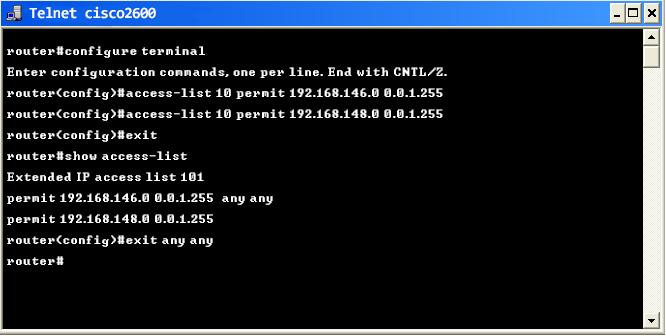

Les commandes de configuration correspondantes pour exécuter les commandes ci-dessus dans Network Configuration Manager:

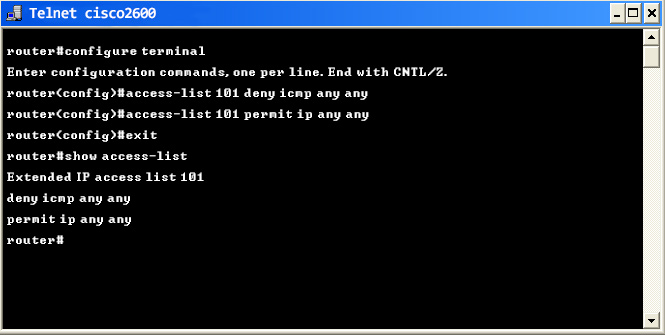

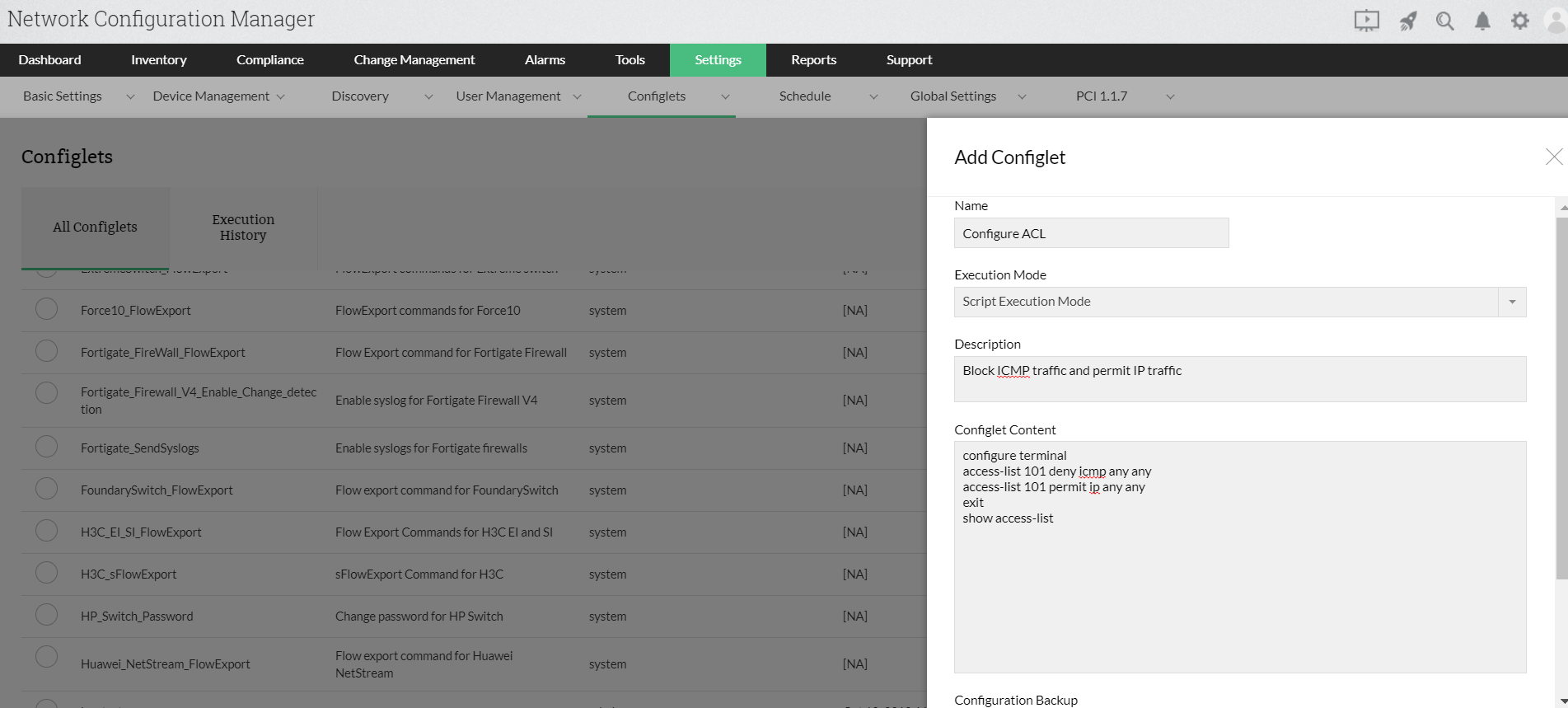

Les commandes de configuration correspondantes pour exécuter les commandes ci-dessus dans Network Configuration Manager:

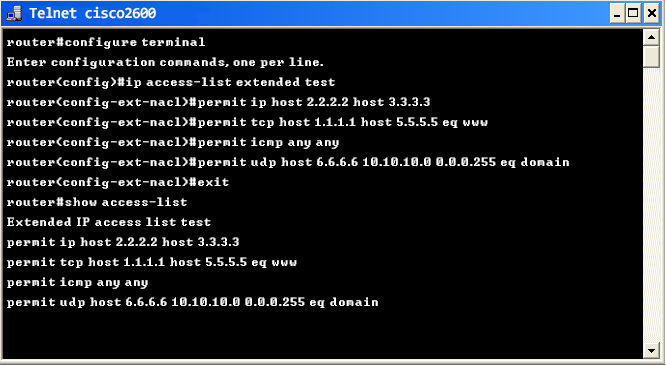

Les commandes de configuration correspondantes pour exécuter les commandes ci-dessus dans Network Configuration Manager: