Cloud Security ไม่ใช่แค่เรื่อง IT แต่เป็นโครงสร้างพื้นฐานที่องค์กรห้ามมองข้าม

ในยุคที่องค์กรเร่งปรับตัวสู่ดิจิทัลอย่างเต็มรูปแบบ ระบบคลาวด์ได้กลายเป็นโครงสร้างพื้นฐานสำคัญของการทำงาน ตั้งแต่การเก็บข้อมูล การพัฒนาแอปพลิเคชัน ไปจนถึงการให้บริการลูกค้าแบบเรียลไทม์ แต่เมื่อข้อมูลและระบบสำคัญไม่ได้อยู่ในออฟฟิศหรือศูนย์ข้อมูลเดิมอีกต่อไป คำถามที่หลีกเลี่ยงไม่ได้ก็คือ Cloud Security คือ อะไร และองค์กรควรปกป้องระบบบนคลาวด์อย่างไรให้ปลอดภัยจริง ไม่ใช่แค่ “ย้ายขึ้นคลาวด์แล้วจบ” เพราะในความเป็นจริง การใช้งานคลาวด์โดยไม่มี Cloud Security ที่เหมาะสม อาจเปิดช่องให้เกิดความเสี่ยงทั้งด้านข้อมูล ความเชื่อมั่นของลูกค้า และการปฏิบัติตามกฎหมายโดยไม่รู้ตัว บทความนี้จะพาคุณค่อย ๆ ทำความเข้าใจว่า Cloud Security มีอะไรบ้าง ทำงานอย่างไร และเหตุใดจึงกลายเป็นหัวใจสำคัญขององค์กรยุคใหม่

Cloud Security คืออะไร?

หากอธิบายแบบเข้าใจง่าย Cloud Security คือ แนวคิดและชุดของมาตรการที่ออกแบบมาเพื่อปกป้องข้อมูล ระบบ และแอปพลิเคชันที่ทำงานอยู่บนคลาวด์ ไม่ว่าจะเป็น Public, Private หรือ Hybrid Cloud โดยเป้าหมายหลักไม่ใช่แค่การกันไม่ให้ข้อมูลรั่วไหล แต่รวมถึงการควบคุมว่าใครสามารถเข้าถึงอะไรได้บ้าง การตรวจจับพฤติกรรมที่ผิดปกติ และการทำให้ระบบยังคงพร้อมใช้งานแม้เกิดเหตุไม่คาดฝัน ในบริบทขององค์กร Cloud Security จึงกลายเป็นส่วนหนึ่งของกลยุทธ์ธุรกิจ ไม่ใช่แค่เรื่องเทคนิคของฝ่าย IT เพียงอย่างเดียว

เมื่อเปรียบเทียบกับการดูแลความปลอดภัยแบบเดิมในระบบ On-Premise ความแตกต่างสำคัญคือ “ขอบเขตของการควบคุม” บนคลาวด์ องค์กรไม่ได้เป็นเจ้าของโครงสร้างพื้นฐานทั้งหมดเหมือนในอดีต แต่ต้องทำงานร่วมกับผู้ให้บริการคลาวด์ภายใต้แนวคิด Shared Responsibility Model ซึ่งหมายความว่า ผู้ให้บริการดูแลความปลอดภัยของโครงสร้างพื้นฐาน ส่วนองค์กรต้องรับผิดชอบด้านการตั้งค่า การจัดการสิทธิ์ และการปกป้องข้อมูลของตนเอง นี่จึงเป็นเหตุผลว่าทำไมการ “ย้ายขึ้นคลาวด์” ไม่ได้แปลว่า “ปลอดภัยอัตโนมัติ” หากไม่มีการวางระบบ Cloud Security ที่เหมาะสม ความสะดวกและความเร็วที่ได้จากคลาวด์ อาจกลายเป็นช่องโหว่ทางความปลอดภัยโดยไม่รู้ตัว

องค์ประกอบหลักของ Cloud Security มีอะไรบ้าง

การสร้างระบบความปลอดภัยที่มีประสิทธิภาพนั้นเปรียบเสมือนการสร้างเกราะป้องกันหลายชั้น เพื่อให้มั่นใจว่าหากด่านใดด่านหนึ่งถูกทำลาย ข้อมูลสำคัญจะยังคงปลอดภัย หลายคนอาจสงสัยว่าการทำ Cloud Security มีอะไรบ้าง ที่เป็นหัวใจสำคัญจริงๆ นี่คือ 6 องค์ประกอบหลักที่ทุกองค์กรต้องมีเพื่อความอุ่นใจในการใช้งานคลาวด์

การควบคุมการเข้าถึง

หัวใจสำคัญของการควบคุมการเข้าถึงคือหลักการ Least Privilege หรือการให้สิทธิ์เท่าที่จำเป็นต่อการปฏิบัติงานเท่านั้น เช่น พนักงานบัญชีไม่จำเป็นต้องเข้าถึง Log ของฝ่ายไอที การจำกัดสิทธิ์เช่นนี้ช่วยลดความเสี่ยงได้มหาศาล เพราะหากบัญชีผู้ใช้ใดถูกแฮก ความเสียหายจะถูกจำกัดอยู่ในวงแคบ ไม่กระจายไปทั่วทั้งระบบ

การยืนยันตัวตนหลายขั้นตอน (Multi-Factor Authentication - MFA)

ในโลกที่รหัสผ่านเพียงอย่างเดียวไม่ปลอดภัยอีกต่อไป MFA คือด่านแรกที่ช่วยหยุดยั้งการโจมตีได้เกือบ 100% แม้แฮกเกอร์จะเดารหัสผ่านของคุณได้ แต่หากไม่มีรหัส OTP จากมือถือ หรือการสแกนลายนิ้วมือ ก็จะไม่สามารถเข้าสู่ระบบได้ ถือเป็นปราการด่านสำคัญของ Cloud Security ยุคใหม่

การเข้ารหัสข้อมูล (Data Encryption)

การเข้ารหัสคือการทำให้ข้อมูลอ่านไม่ออกสำหรับผู้ที่ไม่มีกุญแจถอดรหัส โดยครอบคลุมทั้ง Data In-transit (ขณะที่ข้อมูลกำลังเดินทางผ่านอินเทอร์เน็ต) และ Data At-rest (ขณะที่ข้อมูลถูกเก็บอยู่ในเซิร์ฟเวอร์) เพื่อให้มั่นใจว่าต่อให้ข้อมูลถูกโจรกรรมไป แฮกเกอร์ก็ไม่สามารถนำข้อมูลเหล่านั้นไปใช้ประโยชน์ได้

ไฟร์วอลล์และความปลอดภัยเครือข่าย (Firewall & Network Security)

แม้จะอยู่บนคลาวด์ แต่การกั้นอาณาเขตเครือข่ายยังคงจำเป็น ไฟร์วอลล์บนคลาวด์ทำหน้าที่เป็น "ยามเฝ้าประตู" ที่คอยคัดกรองทราฟฟิกที่ไม่พึงประสงค์ และการทำ Network Segmentation หรือการแบ่งย่อยเครือข่าย ก็ช่วยป้องกันไม่ให้ภัยคุกคามลามจากจุดหนึ่งไปยังอีกจุดหนึ่งได้ง่ายๆ

การสำรองข้อมูล (Data Backup)

ไม่มีระบบใดในโลกที่สมบูรณ์แบบ 100% การสำรองข้อมูลจึงเป็นแผนสำรองที่ขาดไม่ได้เพื่อให้ธุรกิจดำเนินต่อไปได้ในกรณีที่เกิดเหตุไม่คาดฝัน เช่น การถูกโจมตีด้วย Ransomware หรือความผิดพลาดทางเทคนิค การมี Back up ที่อัปเดตสม่ำเสมอจะช่วยให้คุณกู้คืนระบบกลับมาได้ทันท่วงที

การตรวจจับและป้องกันการบุกรุก

ระบบ IDS และ IPS เปรียบเสมือนกล้องวงจรปิดอัจฉริยะที่คอยสอดส่องพฤติกรรมผิดปกติภายในระบบ หากมีการพยายามเจาะระบบหรือมีการเรียกใช้ข้อมูลที่ผิดสังเกต ระบบจะทำการแจ้งเตือน (Alert) หรือระงับการเชื่อมต่อ (Prevention) นั้นโดยอัตโนมัติทันที

ทำไม Cloud Security ถึงสำคัญกับองค์กร?

ในยุคที่ข้อมูลของลูกค้าและกระบวนการทางธุรกิจจำนวนมากถูกย้ายขึ้นไปอยู่บนคลาวด์ ความปลอดภัยจึงไม่ใช่แค่เรื่องของระบบไอทีอีกต่อไป แต่เป็นปัจจัยที่ส่งผลโดยตรงต่อความน่าเชื่อถือขององค์กร การมี Cloud Security ที่เหมาะสมช่วยสร้างความมั่นใจให้ลูกค้าและคู่ค้าว่าข้อมูลส่วนบุคคลและข้อมูลสำคัญจะไม่ถูกนำไปใช้ในทางที่ผิด เพราะเพียงเหตุการณ์ข้อมูลรั่วไหลครั้งเดียว ก็อาจทำลายความเชื่อมั่นที่องค์กรสร้างมานานหลายปีได้ในเวลาอันสั้น

นอกจากนี้ Cloud Security ยังมีบทบาทสำคัญในการช่วยให้องค์กรปฏิบัติตามกฎหมายและข้อกำหนดด้านข้อมูล เช่น พระราชบัญญัติคุ้มครองข้อมูลส่วนบุคคล (PDPA) รวมถึงมาตรฐานความปลอดภัยต่าง ๆ ที่เกี่ยวข้อง การมีมาตรการควบคุมการเข้าถึง การบันทึกและตรวจสอบกิจกรรม รวมถึงการปกป้องข้อมูลอย่างเป็นระบบ ไม่เพียงช่วยลดความเสี่ยงด้านกฎหมายและค่าปรับ แต่ยังสะท้อนถึงความรับผิดชอบขององค์กรต่อข้อมูลของผู้ใช้งานอีกด้วย

สุดท้าย ความสำคัญของ Cloud Security ยังเชื่อมโยงกับความต่อเนื่องของรายได้และการดำเนินธุรกิจโดยตรง ระบบที่ขาดการป้องกันอาจหยุดชะงักจากการโจมตีทางไซเบอร์ หรือสูญเสียข้อมูลสำคัญจนไม่สามารถให้บริการลูกค้าได้ตามปกติ ในขณะที่การวางระบบ Cloud Security ที่ดีจะช่วยให้องค์กรสามารถรับมือกับเหตุไม่คาดฝันได้อย่างรวดเร็ว ลดระยะเวลาการหยุดชะงัก และทำให้ธุรกิจเดินหน้าต่อไปได้อย่างมั่นคง

ความเสี่ยงขององค์กร หากไม่มี Cloud Security

หากเปรียบองค์กรเป็นเรือลำหนึ่ง การใช้งานระบบคลาวด์โดยไม่มีมาตรการป้องกันที่รัดกุมก็เหมือนกับการล่องเรือที่มีรอยรั่วอยู่รอบลำ แม้ในระยะแรกเรือจะยังแล่นไปได้ แต่เมื่อเจอคลื่นลมแรงหรือการโจมตีจากภายนอก รอยรั่วเล็กๆ เหล่านั้นอาจนำไปสู่ความเสียหายที่ยากจะกู้คืน นี่คือความเสี่ยงอันตรายที่องค์กรต้องเผชิญหากขาดระบบ Cloud Security ที่มีประสิทธิภาพ

ข้อมูลรั่วไหล (Data Breach) และภัยร้ายจาก Ransomware

ฝันร้ายอันดับหนึ่งของทุกธุรกิจคือการถูกโจรกรรมข้อมูลสำคัญ ไม่ว่าจะเป็นความลับทางการค้าหรือข้อมูลส่วนบุคคลของลูกค้า เมื่อไม่มีระบบตรวจจับที่รวดเร็ว แฮกเกอร์สามารถแฝงตัวอยู่ในระบบได้นานหลายเดือนเพื่อขโมยข้อมูล หรือแม้แต่การใช้ Ransomware เข้ามาล็อกรหัสไฟล์ทั้งหมดเพื่อเรียกค่าไถ่ ซึ่งนอกจากจะสูญเสียรายได้แล้ว บางองค์กรยังต้องยอมจ่ายเงินมหาศาลเพียงเพื่อความหวังว่าจะได้ข้อมูลกลับคืนมา

ค่าปรับทางกฎหมายและภาระทาง Compliance

กฎหมายคุ้มครองข้อมูลส่วนบุคคลไม่ได้เป็นเพียงคำแนะนำ แต่เป็นข้อบังคับ หากองค์กรตรวจจับเหตุผิดปกติไม่ทันและปล่อยให้ข้อมูลหลุดรอดออกไป คุณจะต้องเผชิญกับค่าปรับทางกฎหมายที่รุนแรงตามข้อกำหนดของ PDPA รวมถึงการไม่ผ่านเกณฑ์มาตรฐานสากลอย่าง ISO/IEC 27001 ซึ่งเป็นตัวบ่งชี้ความปลอดภัยของสารสนเทศ ทำให้เสียโอกาสในการร่วมงานกับคู่ค้าระดับโลกที่ให้ความสำคัญกับมาตรฐานเหล่านี้

ความเสียหายต่อชื่อเสียงแบรนด์ที่ประเมินค่าไม่ได้

เงินทองอาจหาใหม่ได้ แต่ "ความเชื่อใจ" ของลูกค้านั้นกู้คืนได้ยากยิ่ง หากข่าวการถูกเจาะระบบกระจายออกไป แบรนด์ที่สร้างมานานอาจพังทลายลงในชั่วข้ามคืน ลูกค้าจะเริ่มมองหาทางเลือกอื่นที่รู้สึกปลอดภัยกว่า ทำให้องค์กรสูญเสียส่วนแบ่งการตลาดและอำนาจในการแข่งขันไปอย่างถาวร

ประเภทของโซลูชัน Cloud Security

เมื่อพูดถึงการป้องกันระบบบนคลาวด์ หลายองค์กรมักนึกถึงไฟร์วอลล์เป็นอันดับแรก แต่ในความเป็นจริง Cloud Security ครอบคลุมโซลูชันที่หลากหลายกว่านั้นมาก ตั้งแต่การจัดการตัวตนและสิทธิ์การเข้าถึงของผู้ใช้งาน เพื่อควบคุมว่าใครสามารถเข้าถึงระบบหรือข้อมูลใดได้บ้าง ไปจนถึงการติดตามกิจกรรมและพฤติกรรมบนคลาวด์ผ่าน Cloud Log & Activity Monitoring ซึ่งช่วยให้องค์กรมองเห็นความผิดปกติได้เร็วขึ้น นอกจากนี้ยังมีการดูแลความปลอดภัยของอุปกรณ์และเซิร์ฟเวอร์ที่ทำงานอยู่บนคลาวด์ (Endpoint & Server Security) ระบบวิเคราะห์และตรวจจับภัยคุกคามแบบศูนย์กลางอย่าง SIEM & Threat Detection รวมถึงการปกป้องและสำรองข้อมูล เพื่อรองรับเหตุไม่คาดฝันและรักษาความต่อเนื่องทางธุรกิจ

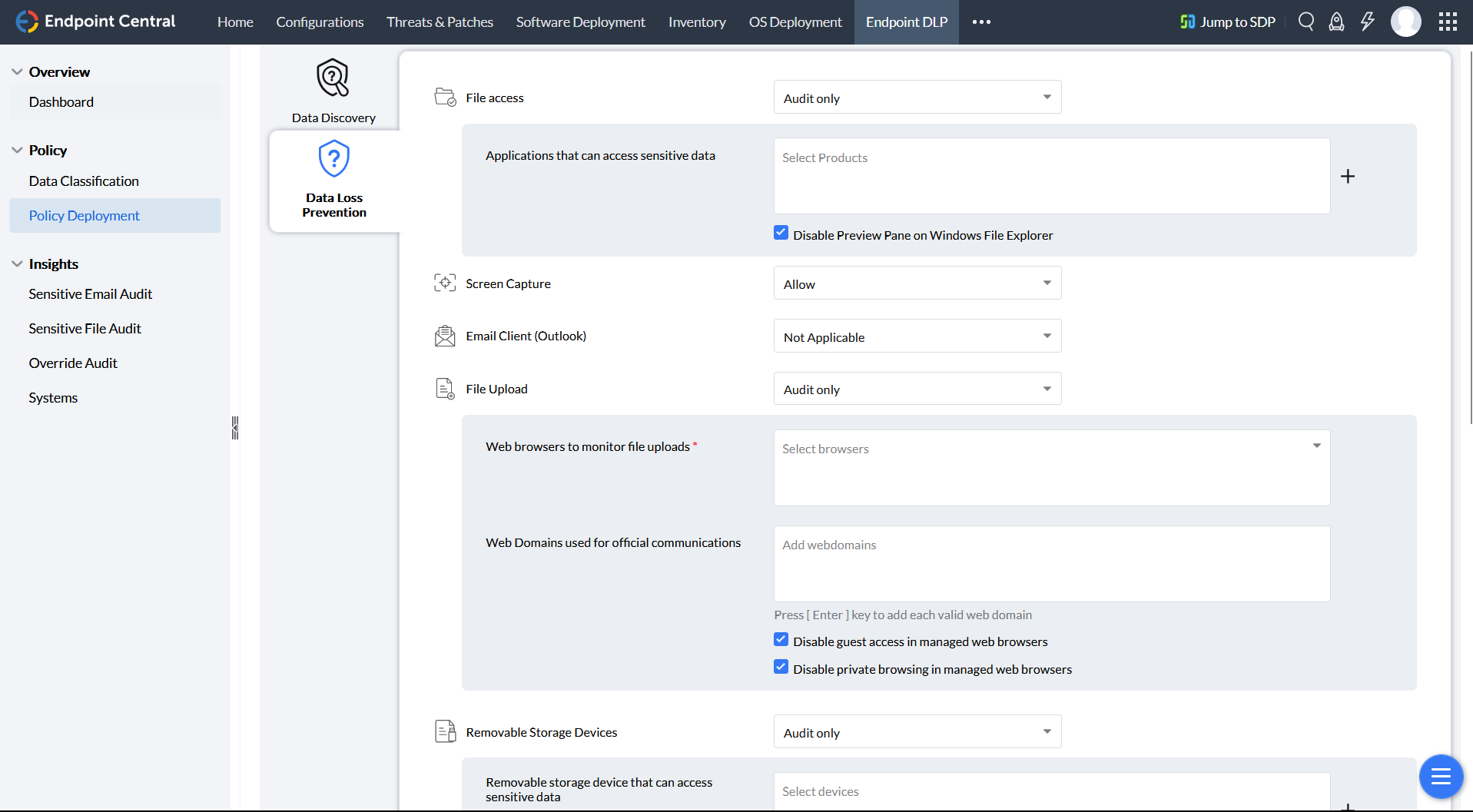

สำหรับองค์กรที่ต้องการนำแนวคิดเหล่านี้ไปใช้งานจริง โซลูชันจาก ManageEngine สามารถเข้ามาช่วยเสริมการดูแล Cloud Security ได้อย่างเป็นระบบ เช่น Log360 ที่ช่วยวิเคราะห์ log และตรวจจับภัยคุกคามบนสภาพแวดล้อมคลาวด์แบบรวมศูนย์ ADSelfService Plus ที่ช่วยจัดการสิทธิ์ผู้ใช้งานและเสริมการยืนยันตัวตนหลายขั้นตอน (MFA) สำหรับ Cloud Identity และ Endpoint Central ที่ช่วยดูแลความปลอดภัยของ Endpoint และ Server บนคลาวด์ทั้งหมดจากจุดเดียว ทำให้องค์กรสามารถบริหารความปลอดภัยได้อย่างครอบคลุมและมีประสิทธิภาพมากขึ้น

ความปลอดภัยสำหรับ Public, Private และ Hybrid Cloud

แม้จะเรียกรวมกันว่า “คลาวด์” แต่ในความเป็นจริง Public, Private และ Hybrid Cloud มีโครงสร้างและระดับความรับผิดชอบที่แตกต่างกันอย่างชัดเจน นี่จึงเป็นเหตุผลว่าทำไม Cloud แบบไหน ก็ไม่สามารถใช้แนวทาง Security เหมือนกันได้ทั้งหมด การออกแบบ Cloud Security ที่มีประสิทธิภาพจำเป็นต้องเริ่มจากการเข้าใจลักษณะของสภาพแวดล้อมที่ใช้งานจริง รวมถึงบทบาทขององค์กรและผู้ให้บริการคลาวด์ในแต่ละรูปแบบ

Public Cloud: AWS, Azure, GCP

Public Cloud เป็นรูปแบบที่ได้รับความนิยมมากที่สุด เนื่องจากใช้งานง่าย ยืดหยุ่น และขยายระบบได้รวดเร็ว อย่างไรก็ตาม ความสะดวกนี้มาพร้อมกับความท้าทายด้านความปลอดภัย องค์กรไม่ได้ควบคุมโครงสร้างพื้นฐานทั้งหมดด้วยตนเอง แต่ต้องรับผิดชอบในส่วนของการตั้งค่าระบบ การจัดการสิทธิ์ผู้ใช้งาน และการปกป้องข้อมูล หากมีการกำหนดสิทธิ์หรือกำหนดค่า Security ผิดพลาด ความเสี่ยงจากข้อมูลรั่วไหลหรือการเข้าถึงโดยไม่ได้รับอนุญาตก็จะเพิ่มขึ้นทันที

Private Cloud: ระบบภายในองค์กร

Private Cloud ให้ระดับการควบคุมที่สูงกว่า เพราะโครงสร้างพื้นฐานทั้งหมดอยู่ภายใต้การดูแลขององค์กรเอง ไม่ว่าจะเป็นเซิร์ฟเวอร์ เครือข่าย หรือระบบความปลอดภัย ข้อดีคือสามารถกำหนดนโยบายและมาตรการด้าน Security ได้อย่างละเอียด แต่ในขณะเดียวกันก็ต้องแลกมากับภาระในการดูแลและความรับผิดชอบที่เพิ่มขึ้น หากองค์กรขาดเครื่องมือหรือทรัพยากรบุคคลที่เพียงพอ Private Cloud ก็อาจกลายเป็นจุดอ่อนด้านความปลอดภัยได้เช่นกัน

Hybrid Cloud: ความท้าทายเรื่อง Visibility และ Control

Hybrid Cloud คือการผสมผสานระหว่าง Public และ Private Cloud ซึ่งช่วยให้องค์กรมีความยืดหยุ่นสูง แต่ก็เป็นรูปแบบที่จัดการความปลอดภัยได้ยากที่สุด ความท้าทายหลักคือการมองเห็นภาพรวมของระบบ (Visibility) และการควบคุมสิทธิ์และนโยบายความปลอดภัยให้สอดคล้องกันในทุกสภาพแวดล้อม หากขาดการจัดการแบบรวมศูนย์ องค์กรอาจมีช่องโหว่ที่มองไม่เห็นซ่อนอยู่ระหว่างระบบต่าง ๆ

ไม่ว่าจะเป็น Cloud รูปแบบใด แนวคิดสำคัญที่หลายองค์กรมักมองข้ามคือ Shared Responsibility Model ซึ่งระบุขอบเขตความรับผิดชอบระหว่างผู้ให้บริการคลาวด์และองค์กรผู้ใช้งานอย่างชัดเจน ผู้ให้บริการดูแลความปลอดภัยของโครงสร้างพื้นฐาน ขณะที่องค์กรต้องรับผิดชอบด้านการตั้งค่า การจัดการตัวตนผู้ใช้งาน และการปกป้องข้อมูลของตนเอง การเข้าใจโมเดลนี้อย่างถูกต้องคือจุดตั้งต้นสำคัญของการวางระบบ Cloud Security ที่ปลอดภัยและยั่งยืน

หลักการทำงานของ Cloud Security

หัวใจสำคัญของ Cloud Security คือการปกป้องระบบอย่างต่อเนื่อง ไม่ใช่การรอแก้ไขปัญหาเมื่อเหตุการณ์เกิดขึ้นแล้วเท่านั้น ระบบความปลอดภัยบนคลาวด์ที่มีประสิทธิภาพจะทำงานตลอดเวลา ตั้งแต่การเฝ้าระวังกิจกรรมภายในระบบ การแจ้งเตือนเมื่อพบความผิดปกติ ไปจนถึงการตอบสนองต่อเหตุการณ์แบบเรียลไทม์ แนวคิดนี้ช่วยให้องค์กรสามารถลดระยะเวลาในการตรวจจับและควบคุมความเสียหายได้อย่างมีนัยสำคัญ

ในทางปฏิบัติ Cloud Security จะอาศัยการตรวจสอบระบบอย่างต่อเนื่อง เพื่อมองเห็นทุกความเคลื่อนไหวที่เกิดขึ้นบนคลาวด์ พร้อมระบบแจ้งเตือนและตอบสนองแบบทันที (Real-time Alert & Response) เมื่อพบพฤติกรรมที่ผิดจากปกติ ควบคู่กับการกำหนดนโยบายด้านความปลอดภัยที่ชัดเจน (Policy-based Security) เพื่อให้การควบคุมสิทธิ์และการใช้งานเป็นไปตามมาตรฐานเดียวกันทั่วทั้งองค์กร ทั้งหมดนี้ควรถูกบริหารจัดการผ่านแดชบอร์ดส่วนกลาง (Centralized Management Dashboard) เพื่อให้ทีม IT มองเห็นภาพรวมและตัดสินใจได้อย่างรวดเร็ว

บทบาทของ Automation และ AI ใน Cloud Security

เมื่อระบบคลาวด์มีความซับซ้อนมากขึ้น การพึ่งพาการทำงานแบบแมนนวลเพียงอย่างเดียวอาจไม่เพียงพอ Automation และ AI จึงเข้ามามีบทบาทสำคัญในการช่วยลดความผิดพลาดจากมนุษย์ และเพิ่มความเร็วในการตรวจจับภัยคุกคาม เทคโนโลยีเหล่านี้สามารถวิเคราะห์ข้อมูลจำนวนมหาศาลแบบเรียลไทม์ เพื่อระบุพฤติกรรมที่ผิดปกติหรือความเสี่ยงที่อาจเกิดขึ้นก่อนที่จะลุกลามเป็นปัญหาใหญ่

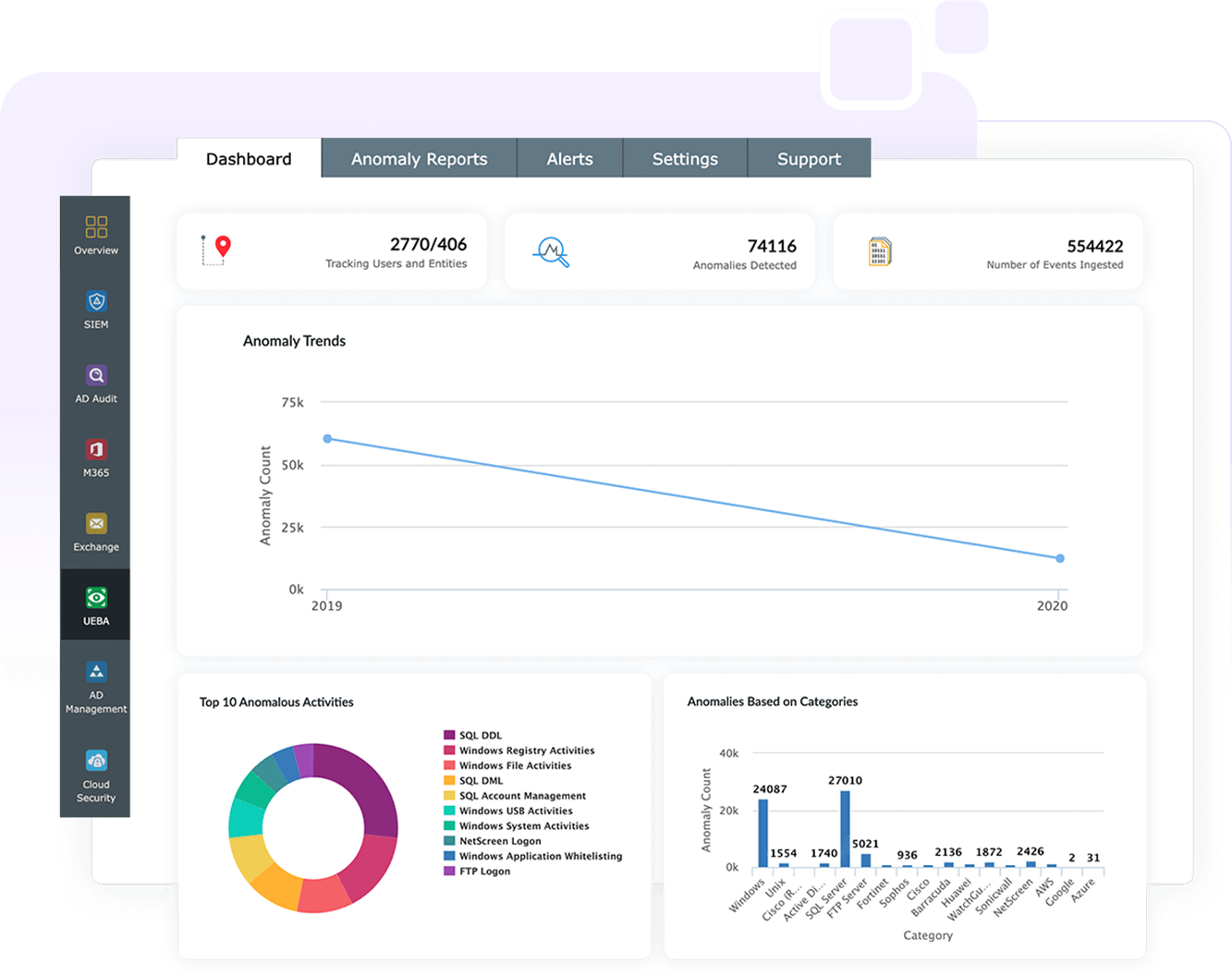

ตัวอย่างที่เห็นได้ชัดคือการนำ AI มาใช้ในระบบ SIEM และ Log Analysis เพื่อวิเคราะห์ความสัมพันธ์ของเหตุการณ์ต่าง ๆ และพฤติกรรมของผู้ใช้งานบนคลาวด์ เช่น ManageEngine Log360 ที่ใช้เทคโนโลยี UEBA และ Correlation ช่วยตรวจจับกิจกรรมที่ผิดปกติได้อย่างแม่นยำมากขึ้น ทำให้องค์กรสามารถตอบสนองต่อภัยคุกคามได้รวดเร็วและมีประสิทธิภาพยิ่งขึ้นในสภาพแวดล้อมคลาวด์ที่เปลี่ยนแปลงตลอดเวลา

ความท้าทายของการใช้ Cloud Security

แม้ในปัจจุบันจะมีโซลูชันด้านความปลอดภัยล้ำสมัยออกมามากมาย แต่เรายังคงเห็นข่าวการถูกโจมตีทางไซเบอร์อยู่บ่อยครั้ง สิ่งนี้สะท้อนให้เห็นว่าการมีเพียงแค่เครื่องมืออาจไม่เพียงพอ คำถามที่น่าสนใจคือ ทำไมหลายองค์กรที่มีงบประมาณมหาศาลและ "มีเครื่องมือ แต่ยังไม่ปลอดภัย" ซึ่งคำตอบมักจะมาจากความท้าทายพื้นฐานที่ซ่อนอยู่ในกระบวนการบริหารจัดการระบบ Cloud Security ดังนี้

เครื่องมือกระจัดกระจาย

หลายองค์กรเลือกใช้วิธีซื้อเครื่องมือแบบเฉพาะเจาะจง (Point Solutions) มาแก้ปัญหาทีละจุด เช่น ซื้อซอฟต์แวร์ป้องกันจากเจ้านี้ และซื้อระบบมอนิเตอร์จากเจ้าอื่น จนกลายเป็นภาวะเครื่องมือล้นหลามแต่ทำงานร่วมกันไม่ได้ (Tool Sprawl) ผลที่ตามมาคือความยุ่งยากในการบริหารจัดการ และเกิดช่องว่าง (Gap) ระหว่างรอยต่อของแต่ละเครื่องมือที่แฮกเกอร์มักใช้เป็นช่องทางในการเจาะระบบ

ขาดบุคลากรด้าน Cloud Security

ความรู้ด้านไอทีทั่วไปไม่เพียงพอสำหรับการดูแลระบบคลาวด์ การจัดการ Cloud Security จำเป็นต้องอาศัยผู้เชี่ยวชาญที่มีความเข้าใจทั้งเรื่องโครงสร้างพื้นฐาน (Infrastructure) และความปลอดภัยไซเบอร์ (Cybersecurity) ไปพร้อมกัน ซึ่งในปัจจุบันบุคลากรกลุ่มนี้ขาดแคลนอย่างมาก ทำให้หลายองค์กรไม่สามารถดึงประสิทธิภาพของเครื่องมือที่ซื้อมาใช้ได้อย่างเต็มที่

Alert เยอะ จัดการไม่ทัน

การแจ้งเตือน (Alert) ที่เด้งขึ้นมาตลอดเวลาจากหลายระบบพร้อมๆ กัน มักนำไปสู่ภาวะ "เหนื่อยล้าจากการแจ้งเตือน" (Alert Fatigue) เมื่อมีสัญญาณเตือนภัยจำนวนมากเกินไป ทีมไอทีอาจมองข้ามสัญญาณสำคัญที่เป็นภัยคุกคามจริงๆ ไป เพราะมัวแต่เสียเวลาจัดการกับการแจ้งเตือนที่ผิดพลาด (False Positives) หรือเรื่องที่ไม่สำคัญ

มองไม่เห็นภาพรวมของระบบทั้งหมด (Lack of Visibility)

ความท้าทายที่อันตรายที่สุดคือการมองเห็นไม่ทั่วถึงโดยเฉพาะในองค์กรที่ใช้ระบบ Hybrid หรือ Multi-cloud การไม่รู้ว่าปัจจุบันมีข้อมูลอยู่ที่ไหนบ้าง ใครกำลังทำอะไรกับข้อมูลเหล่านั้น หรือมีการสร้าง Shadow IT (การที่พนักงานแอบใช้แอปพลิเคชันคลาวด์โดยไม่แจ้งฝ่ายไอที) ขึ้นมาหรือไม่ ความมืดบอดตรงนี้เองที่เป็นอุปสรรคสำคัญในการวางระบบ cloud security ให้ครอบคลุมทั้งองค์กร

ตัวอย่างการใช้งาน Cloud Security ในองค์กรจริง

การเรียนรู้จากประสบการณ์จริงเป็นวิธีที่ช่วยให้องค์กรเข้าใจถึงความสำคัญของระบบความปลอดภัยได้ดีที่สุด ไม่ว่าจะเป็นบทเรียนจากการถูกโจมตีที่สร้างความเสียหายมหาศาล หรือการวางระบบป้องกันเชิงรุกที่ช่วยรักษาความน่าเชื่อถือของแบรนด์ไว้ได้ ต่อไปนี้คือ 3 เคสตัวอย่างที่สะท้อนให้เห็นว่าการจัดการ Cloud Security ส่งผลกระทบต่อธุรกิจในโลกความเป็นจริงอย่างไร

บทเรียนของ Capital One: เมื่อการตั้งค่าผิดพลาดนำไปสู่หายนะ

หนึ่งในเหตุการณ์ที่โด่งดังที่สุดคือกรณีของ Capital One สถาบันการเงินยักษ์ใหญ่ที่ถูกแฮกข้อมูลผู้ใช้บริการกว่า 100 ล้านรายในปี 2019 สาเหตุไม่ได้เกิดจากระบบคลาวด์ของ AWS ไม่ดี แต่เกิดจากการ "ตั้งค่าไฟร์วอลล์ผิดพลาด" ทำให้แฮกเกอร์สามารถเจาะเข้าถึงข้อมูลและขโมยเลขบัตรเครดิตรวมถึงข้อมูลส่วนบุคคลได้

บทเรียน: ความปลอดภัยบนคลาวด์เป็น "ความรับผิดชอบร่วมกัน" และการตรวจสอบการตั้งค่า อย่างสม่ำเสมอคือเรื่องที่ขาดไม่ได้

Dropbox กับการยกระดับความปลอดภัยด้วย Zero Trust

ในฐานะผู้ให้บริการฝากไฟล์บนคลาวด์ระดับโลก Dropbox ตระหนักดีว่าความปลอดภัยคือหัวใจของธุรกิจ พวกเขาไม่ได้พึ่งพาแค่รหัสผ่าน แต่ใช้แนวคิด Zero Trust และการยืนยันตัวตนด้วยฮาร์ดแวร์ (Security Keys) เพื่อป้องกันพนักงานถูกทำ Phishing รวมถึงการเข้ารหัสข้อมูลที่ซับซ้อนในทุกขั้นตอน เพื่อให้มั่นใจว่าไฟล์ของผู้ใช้งานจะปลอดภัยแม้ระบบเครือข่ายบางส่วนจะถูกโจมตี

บทเรียน: การใช้ MFA ที่แข็งแกร่งและการตรวจสอบสิทธิ์อย่างต่อเนื่องช่วยลดความเสี่ยงจากการถูกขโมยบัญชีผู้ใช้ได้เกือบ 100%

ข้อดีของ Cloud Security สำหรับองค์กร

การลงทุนในระบบความปลอดภัยบนคลาวด์ไม่ใช่เพียงการ "จ่ายเพื่อป้องกัน" เท่านั้น แต่มันคือการสร้างรากฐานที่มั่นคงให้กับการทำ Digital Transformation หากองค์กรของคุณมีกลยุทธ์ Cloud Security ที่ดี ผลลัพธ์ที่ได้จะส่งผลบวกต่อธุรกิจในหลากหลายมิติ มากกว่าแค่เรื่องทางเทคนิค ดังนี้

เพิ่มความเชื่อมั่นให้ลูกค้าและคู่ค้า

ในยุคที่ข่าวข้อมูลรั่วไหลมีให้เห็นแทบทุกวัน ลูกค้าและคู่ค้าย่อมมองหาองค์กรที่ให้ความสำคัญกับการปกป้องข้อมูลเป็นอันดับแรก การที่บริษัทมีระบบ Cloud Security ที่ได้รับมาตรฐานสากล เปรียบเสมือนการมี "ตราประทับความน่าเชื่อถือ" ซึ่งช่วยให้การปิดดีลธุรกิจหรือการขยายฐานลูกค้าทำได้ง่ายขึ้น เพราะทุกคนมั่นใจว่าข้อมูลของเขาจะถูกดูแลอย่างมืออาชีพ

ลดความเสี่ยงด้านกฎหมายและ Compliance

การปฏิบัติตามข้อกำหนดทางกฎหมายอย่าง PDPA หรือมาตรฐานความปลอดภัยระดับโลกจะไม่ใช่เรื่องน่าปวดหัวอีกต่อไป ระบบความปลอดภัยบนคลาวด์ที่มีประสิทธิภาพจะช่วยจัดระเบียบข้อมูลและบันทึกหลักฐานการเข้าถึง (Logs) ไว้อย่างครบถ้วน ช่วยลดความเสี่ยงที่จะถูกปรับเป็นเงินมหาศาล และลดภาระในการเตรียมเอกสารเมื่อต้องมีการตรวจสอบ

รองรับการเติบโตของธุรกิจ (Scalability)

ข้อดีที่โดดเด่นของคลาวด์คือความคล่องตัว ซึ่ง Cloud Security ยุคใหม่ก็ถูกออกแบบมาให้เติบโตไปพร้อมกับธุรกิจของคุณ ไม่ว่าคุณจะขยายสาขา เพิ่มจำนวนพนักงาน หรือเพิ่มปริมาณการจัดเก็บข้อมูล ระบบรักษาความปลอดภัยจะขยายขอบเขตการคุ้มครองตามไปได้ทันทีโดยไม่ต้องลงทุนซื้อฮาร์ดแวร์ใหม่ทุกครั้ง ทำให้ธุรกิจเติบโตได้อย่างไร้ขีดจำกัด

ช่วยให้ทีม IT ทำงานเชิงกลยุทธ์มากขึ้น

เมื่อองค์กรเลือกใช้โซลูชันความปลอดภัยที่ทันสมัยและมีระบบอัตโนมัติ (Automation) เข้ามาช่วย งานซ้ำซากประเภทการนั่งมอนิเตอร์หน้าจอหรือการไล่เช็ก Log ทีละบรรทัดจะลดน้อยลง ช่วยให้ทีม IT มีเวลาไปโฟกัสกับงานเชิงกลยุทธ์ เช่น การพัฒนาแอปพลิเคชันใหม่ๆ หรือการเพิ่มประสิทธิภาพโครงสร้างพื้นฐานเพื่อสร้างรายได้ให้กับองค์กรได้อย่างเต็มที่

คำถามที่พบบ่อยเกี่ยวกับ Cloud Security

แม้ว่าเราจะรู้จักนิยามของความปลอดภัยบนคลาวด์ไปแล้ว แต่ยังมีคำศัพท์และเทคนิคเฉพาะทางอีกหลายส่วนที่มักจะถูกถามถึง เพราะเป็นฟันเฟืองสำคัญที่ทำให้ระบบ Cloud Security ทำงานได้อย่างสมบูรณ์ นี่คือคำตอบที่จะช่วยให้คุณเข้าใจความเชื่อมโยงของระบบหลังบ้านได้ชัดเจนยิ่งขึ้น

Data Center Networking คืออะไร? สำคัญกับ Cloud Security อย่างไร

Data Center Networking คือกระบวนการเชื่อมต่อทรัพยากรต่างๆ ภายในศูนย์ข้อมูล (Data Center) เข้าด้วยกัน ไม่ว่าจะเป็นเซิร์ฟเวอร์ ระบบจัดเก็บข้อมูล หรือเครือข่ายส่วนตัวเสมือน (VPC) เพื่อให้สามารถสื่อสารและรับส่งข้อมูลได้อย่างรวดเร็ว

ในบริบทของ Cloud Security เครือข่ายคือ "เส้นทาง" ที่ข้อมูลใช้เดินทาง หากเราไม่มี Visibility หรือการมองเห็นทราฟฟิกในเครือข่ายที่ชัดเจน เราจะไม่สามารถรู้ได้เลยว่ามีการแอบดึงข้อมูลออกนอกองค์กร หรือมีไวรัสกำลังแพร่กระจายจากเครื่องหนึ่งไปอีกเครื่องหนึ่งภายในคลาวด์หรือไม่ การจัดการ Network ที่ดีจึงเป็นพื้นฐานสำคัญที่ช่วยให้เราวางจุดตรวจ (Checkpoints) เพื่อคัดกรองข้อมูลที่อันตรายออกไปได้ทันเวลา

Software-Defined Data Center (SDDC) คืออะไร

Software-Defined Data Center (SDDC) คือวิวัฒนาการของโครงสร้างพื้นฐานที่เปลี่ยนจากการพึ่งพาฮาร์ดแวร์ มาเป็นการควบคุมทุกอย่างผ่านซอฟต์แวร์ (Virtualization) ทั้งการคำนวณ (Compute), การจัดเก็บข้อมูล (Storage) และระบบเครือข่าย (Networking)

ความเจ๋งของ SDDC คือความยืดหยุ่นที่ช่วยให้องค์กรขยายระบบได้ในระดับวินาที แต่ในมุมของความปลอดภัย ความยืดหยุ่นนี้ก็นำมาซึ่งความเสี่ยง เพราะทรัพยากรถูกสร้างและทำลายได้ง่ายจนอาจทำให้การควบคุมนโยบายความปลอดภัยตามไม่ทัน การทำ Cloud Security ในระบบ SDDC จึงต้องอาศัยการกำหนดนโยบายความปลอดภัยแบบอัตโนมัติ (Automated Security Policies) ที่จะติดตัวไปกับทรัพยากรนั้นๆ ทันทีที่มันถูกสร้างขึ้น

Log Analysis คืออะไร และทำไมจึงสำคัญต่อความปลอดภัยระบบ

ในการใช้งานระบบคอมพิวเตอร์ทุกประเภท "Log" คือบันทึกกิจกรรมที่เกิดขึ้นในระบบ เปรียบเสมือน "กล่องดำ" ของเครื่องบินที่คอยบันทึกว่าใคร เข้ามาทำอะไร ตอนไหน และผ่านช่องทางใด Log Analysis จึงเป็นกระบวนการนำบันทึกเหล่านั้นมาวิเคราะห์เพื่อหาความผิดปกติ

สาเหตุที่ Log สำคัญมากเพราะมันคือหลักฐานชิ้นเดียวที่จะบอกเราได้ว่ามีการบุกรุกเกิดขึ้นหรือไม่ (Digital Forensics) แต่เนื่องจากระบบคลาวด์มี Log ปริมาณมหาศาลเกินกว่าที่มนุษย์จะอ่านไหว องค์กรจึงจำเป็นต้องมีระบบ SIEM (Security Information and Event Management) เพื่อรวบรวมและวิเคราะห์ข้อมูลจากหลายแหล่งพร้อมกัน ช่วยให้ทีมไอทีตรวจจับเหตุการณ์ที่น่าสงสัยได้แบบ Real-time ก่อนที่จะเกิดความเสียหายใหญ่หลวง

สรุป: Cloud Security ไม่ใช่ทางเลือก แต่คือโครงสร้างพื้นฐานของธุรกิจยุคใหม่

คลาวด์ช่วยให้องค์กรทำงานได้เร็วขึ้น ยืดหยุ่นขึ้น และขยายธุรกิจได้ง่ายขึ้นก็จริง แต่ความเร็วเหล่านั้นจะมีความหมายก็ต่อเมื่อมาพร้อมกับความ “ปลอดภัย” ที่เพียงพอ เพราะในโลกดิจิทัลปัจจุบัน ความเสี่ยงไม่ได้รอให้องค์กรเติบโตพร้อมก่อนจึงจะเกิดขึ้น การวางระบบ Cloud Security ตั้งแต่ต้นจึงไม่ใช่ต้นทุนที่เพิ่มขึ้นโดยไม่จำเป็น แต่คือการลงทุนเพื่อปกป้องรายได้ ความเชื่อมั่น และความต่อเนื่องของธุรกิจในระยะยาว

หัวใจสำคัญของ Cloud Security คือการเลือกเครื่องมือและแนวทางที่ช่วยให้องค์กรมองเห็นภาพรวมของระบบได้จริง ไม่ใช่เพียงการมีเครื่องมือจำนวนมากแยกส่วนกัน การรวมศูนย์ข้อมูลด้านความปลอดภัย การตรวจจับเหตุผิดปกติได้รวดเร็ว และการตอบสนองอย่างเป็นระบบ จะช่วยให้องค์กรจัดการความเสี่ยงได้อย่างมีประสิทธิภาพมากขึ้น

ในมุมของการปฏิบัติ Cloud Security ที่ดีต้องผสานทั้ง People, Process และ Technology เข้าด้วยกัน ทีมงานต้องมองเห็นและเข้าใจความเสี่ยง กระบวนการต้องชัดเจน และเทคโนโลยีต้องช่วยลดภาระงานที่ซับซ้อน ตัวอย่างเช่น ManageEngine Log360 ที่ช่วยรวบรวมและวิเคราะห์ log จากระบบและบริการบนคลาวด์แบบรวมศูนย์ ตรวจจับภัยคุกคามด้วยการวิเคราะห์พฤติกรรมผู้ใช้งาน (UEBA) และเชื่อมโยงเหตุการณ์ต่าง ๆ เพื่อช่วยให้ทีม IT มองเห็นความผิดปกติได้เร็วขึ้น หากองค์กรต้องการเริ่มต้นยกระดับ Cloud Security อย่างเป็นรูปธรรม สามารถทดลองใช้งาน Log360 ในรูปแบบ demo ได้ฟรี 30 วันได้ที่นี่ เพื่อประเมินว่าการมองเห็นและควบคุมความปลอดภัยแบบรวมศูนย์จะช่วยตอบโจทย์ธุรกิจของคุณได้มากแค่ไหน

References

Integrity360 Team – “5 lessons to learn from the Capital One data breach” (06 August 2019)

Capital One – “2019 Capital One Cyber Incident | What Happened” (2019)

Dropbox – “Security, Compliance, and Privacy With Dropbox” (ล่าสุด)

ติดตามข่าวสารเพิ่มเติมได้ที่

Linkedin : https://www.linkedin.com/company/manageenginethailand

Facebook: https://www.facebook.com/manageenginethailand