MITM หรือ Man in the Middle attack ภัยเงียบที่มาพร้อมข้อมูลรั่วไหล

ในยุคที่องค์กรพึ่งพา Internet และระบบดิจิทัลในการดำเนินธุรกิจ ความเสี่ยงด้าน Cybersecurity ก็เพิ่มขึ้นตามไปด้วย หนึ่งในภัยที่สำคัญแต่หลายองค์กรยังมองข้าม คือ Man In The Middle Attack หรือ MITM

Man In The Middle Attack คือ การโจมตีที่ผู้ไม่หวังดีแทรกตัวอยู่ระหว่างการสื่อสารของสองฝ่าย เพื่อดักจับ แก้ไข หรือขโมยข้อมูลสำคัญโดยที่เหยื่อไม่รู้ตัว ดังนั้นความอันตรายของ MITM Attack คือ MITM สามารถนำไปสู่ Data Breach, Ransomware หรือการสวมรอยทำธุรกรรมปลอม สร้างความเสียหายทั้งด้านการเงินและชื่อเสียงองค์กร บทความนี้จะอธิบายว่า Man In The Middle ทำงานอย่างไร มีประเภทใดบ้าง และองค์กรควรป้องกันอย่างไรให้มีประสิทธิภาพ

MITM คืออะไร เป็นภัยต่อองค์กรของคุณอย่างไร

MITM หรือ Man In The Middle Attack คือการโจมตีที่ผู้ไม่หวังดีแทรกตัวเข้ามาอยู่ระหว่างการสื่อสารของสองฝ่าย โดยที่ทั้งสองฝ่ายเข้าใจว่ากำลังติดต่อกันโดยตรง ตัวอย่างเช่น ระหว่างพนักงานกับเว็บไซต์ธนาคาร ระหว่างผู้ใช้กับระบบ Cloud หรือระหว่างอุปกรณ์ภายในองค์กรกับ Server กลาง

เมื่อเกิด Man In The Middle ผู้โจมตีสามารถดักจับข้อมูล แก้ไขข้อมูล หรือปลอมแปลงข้อมูลที่ถูกส่งผ่านเครือข่ายได้แบบเรียลไทม์ โดยที่เหยื่อไม่รู้ตัว ข้อมูลที่ถูกขโมยมักเป็นข้อมูลสำคัญ เช่น Username, Password ข้อมูลทางการเงิน หรือข้อมูลลูกค้า

ภัยคุกคามจาก Man In The Middle Attack จึงไม่ใช่เพียงการดักฟังข้อมูลทั่วไป แต่สามารถนำไปสู่การรั่วไหลของข้อมูล (Data Breach) การสวมรอยทำธุรกรรม การแทรกมัลแวร์ หรือแม้กระทั่งเป็นจุดเริ่มต้นของ Ransomware ซึ่งสร้างความเสียหายต่อทั้งรายได้ ความน่าเชื่อถือ และการปฏิบัติตามข้อกำหนดด้าน Compliance ขององค์กร

ประเภทการโจมตีของ Man-in-the-Middle

Man In The Middle Attack สามารถเกิดขึ้นได้หลายรูปแบบ ขึ้นอยู่กับช่องทางการสื่อสารและจุดอ่อนของระบบเครือข่าย องค์กรจึงควรเข้าใจประเภทของ MITM ที่พบบ่อย เพื่อประเมินความเสี่ยงและวางมาตรการป้องกันได้อย่างเหมาะสม

การดักฟังผ่าน Wi-Fi หรือ Wi-Fi Eavesdropping

รูปแบบนี้เกิดขึ้นเมื่อผู้โจมตีแอบดักจับข้อมูลที่ส่งผ่านเครือข่าย Wi-Fi โดยเฉพาะเครือข่ายสาธารณะหรือเครือข่ายที่ไม่มีการเข้ารหัสที่รัดกุม หากผู้ใช้เชื่อมต่อกับเครือข่ายดังกล่าว ข้อมูลการ Login หรือข้อมูลธุรกรรมอาจถูกดักจับผ่าน Mitm Attack ได้โดยไม่รู้ตัว

การปลอมแปลง DNS หรือ DNS Spoofing

DNS Spoofing คือการปลอมแปลงระบบ Domain Name System เพื่อเปลี่ยนเส้นทางผู้ใช้ไปยังเว็บไซต์ปลอม แม้ผู้ใช้จะพิมพ์ URL ถูกต้องก็ตาม วิธีนี้ทำให้ Man In The Middle สามารถดักข้อมูลหรือขโมย Credentials ได้อย่างแนบเนียน และมักใช้ควบคู่กับการโจมตีแบบ Phishing

การโจมตีผ่านอีเมล หรือ Email Hijacking

ในกรณีของ Email Hijacking ผู้โจมตีอาจแทรกตัวเข้ามาในกระบวนการสื่อสารทาง Email ระหว่างองค์กรกับคู่ค้า จากนั้นเปลี่ยนแปลงข้อมูลสำคัญ เช่น รายละเอียดบัญชีธนาคาร วิธีนี้ทำให้เกิดความเสียหายทางการเงินโดยตรง และถือเป็นรูปแบบหนึ่งของ Man In The Middle Attack ที่มุ่งเป้าไปยังธุรกรรมธุรกิจ

การโจมตีแบบ Man-In-The-Browser (MitB)

Man-In-The-Browser หรือ MitB เป็นการติดตั้งมัลแวร์ลงใน Web Browser ของเหยื่อ เพื่อดักจับหรือแก้ไขข้อมูลก่อนที่ข้อมูลจะถูกเข้ารหัส วิธีนี้ทำให้ผู้โจมตีสามารถแทรกแซงธุรกรรม Online ได้แบบเรียลไทม์ และเป็นรูปแบบที่ซับซ้อนของ MITM Attack

จุดเชื่อมต่อ Wi-Fi ปลอม หรือ Rogue Wi-Fi Access Points

Rogue Wi-Fi Access Points คือการสร้างจุดกระจายสัญญาณ Wi-Fi ปลอมที่ดูเหมือนเครือข่ายจริง เช่น ชื่อเครือข่ายคล้ายกับขององค์กร เมื่อผู้ใช้เชื่อมต่อ ข้อมูลทั้งหมดจะผ่านอุปกรณ์ของผู้โจมตีทันที ทำให้ Man In The Middle สามารถดักจับหรือแก้ไขข้อมูลได้อย่างเต็มรูปแบบ

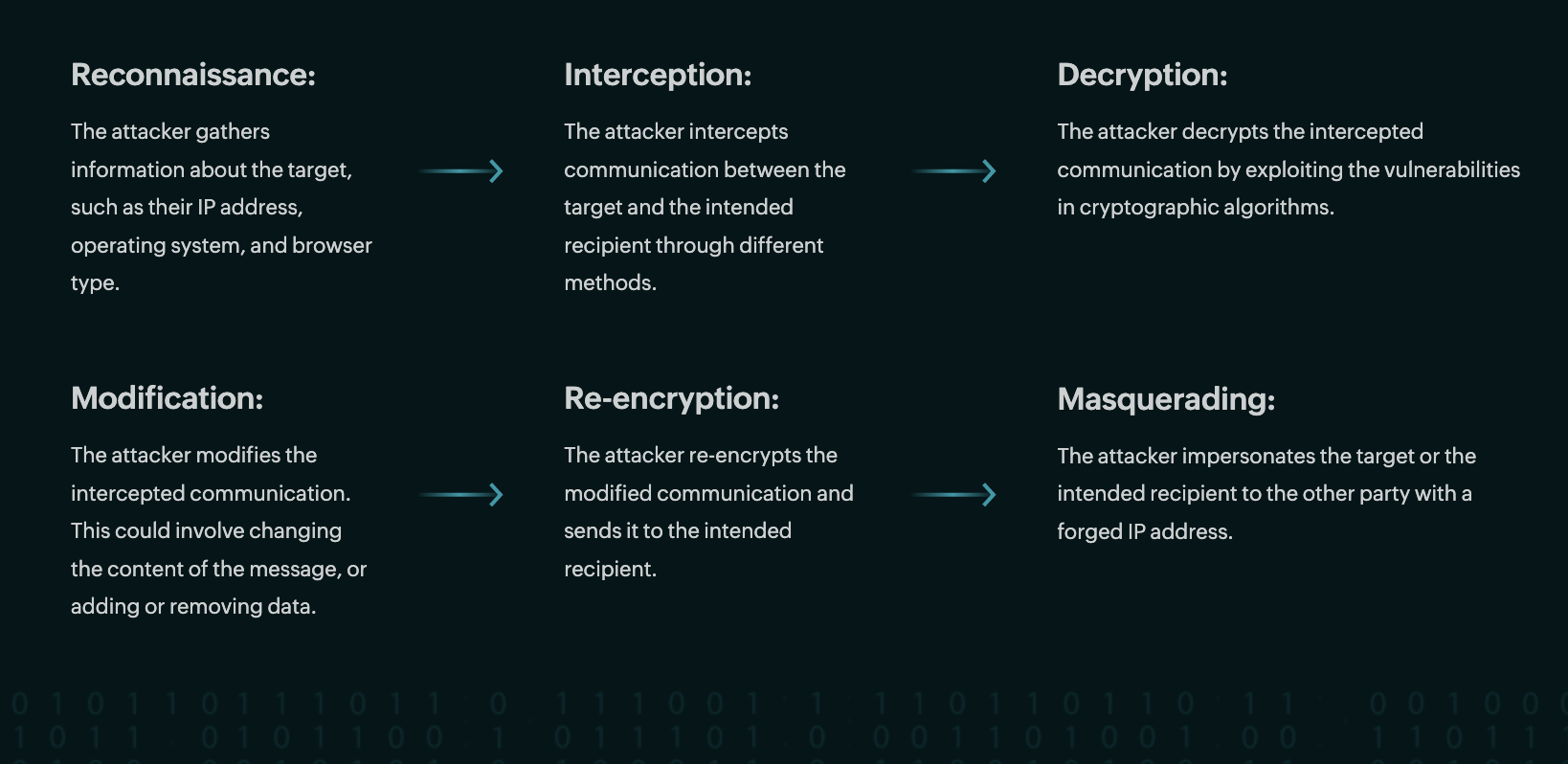

การโจมตีแบบ Man-in-the-Middle ทำงานอย่างไร

การโจมตีแบบ Man In The Middle Attack เกิดขึ้นเมื่อผู้โจมตีสามารถแทรกตัวเข้าไปอยู่ระหว่างการสื่อสารของผู้ใช้กับระบบปลายทาง โดยทั้งสองฝ่ายไม่ทราบว่ามีบุคคลที่สามเข้ามาควบคุมเส้นทางข้อมูลอยู่เบื้องหลัง กระบวนการของ MITM มักแบ่งออกเป็น 2 ขั้นตอนหลัก ได้แก่ การดักจับข้อมูล และการถอดรหัสหรือแทรกแซงข้อมูล

การดักจับข้อมูล (Interception)

ขั้นตอนแรกของ Mitm Attack คือ การดักจับข้อมูลที่กำลังส่งผ่านเครือข่าย ผู้โจมตีอาจใช้วิธีสร้าง Wi-Fi ปลอม (Rogue Access Point), ทำ DNS Spoofing หรือแทรกตัวเข้าไปในเครือข่ายที่ไม่มีการเข้ารหัสที่รัดกุม เมื่อเหยื่อเชื่อมต่อ ผู้โจมตีจะสามารถมองเห็นข้อมูลที่ถูกส่งไปมา เช่น ข้อมูล Login หรือข้อมูลธุรกรรม

การถอดรหัสข้อมูล (Decryption)

หลังจากดักจับข้อมูลได้แล้ว ขั้นตอนถัดไปคือการถอดรหัส หรือแทรกแซงข้อมูลที่ถูกส่งผ่าน หากระบบไม่มีการเข้ารหัสแบบ End-To-End หรือมีการจัดการ Certificate ที่ไม่รัดกุม ผู้โจมตีสามารถอ่านข้อมูลสำคัญ หรือแม้กระทั่งแก้ไขข้อมูลก่อนส่งต่อไปยังปลายทาง ในบางกรณีของ Man In The Middle Attack ผู้โจมตีอาจปลอมแปลงเว็บไซต์หรือระบบปลายทาง ทำให้เหยื่อกรอกข้อมูลลงในหน้าที่ดูเหมือนถูกต้อง แต่แท้จริงแล้วข้อมูลทั้งหมดถูกส่งตรงไปยังผู้โจมตี นำไปสู่การรั่วไหลของข้อมูลและการสวมรอยในระบบองค์กรได้อย่างรวดเร็ว

การบิดเบือนข้อมูล (Manipulation)

หลังจากที่ผู้โจมตีสามารถแทรกตัวอยู่ในเส้นทางการสื่อสารได้สำเร็จ ขั้นตอนถัดมาของ Man In The Middle Attack คือการ Manipulation หรือการแก้ไขและบิดเบือนข้อมูลที่กำลังถูกส่งผ่านเครือข่าย ผู้โจมตีอาจเปลี่ยนรายละเอียดธุรกรรม แก้ไขข้อมูลในใบแจ้งหนี้ หรือดัดแปลงเนื้อหาหน้าเว็บไซต์แบบเรียลไทม์โดยที่ผู้ใช้ไม่สังเกตเห็น ความอันตรายของขั้นตอนนี้คือ ข้อมูลที่ดูเหมือนถูกต้องอาจถูกเปลี่ยนแปลงเพียงเล็กน้อย แต่ส่งผลกระทบทางการเงินหรือความน่าเชื่อถือขององค์กรอย่างรุนแรง

การขโมยข้อมูล (Extraction)

อีกหนึ่งเป้าหมายสำคัญของ MITM Attack คือการ Extraction หรือการดึงข้อมูลออกจากการสื่อสาร ผู้โจมตีจะมุ่งเน้นไปที่การขโมย Credentials, ข้อมูลลูกค้า, ข้อมูลทางการเงิน หรือข้อมูลเชิงกลยุทธ์ขององค์กร ข้อมูลที่ถูกดักจับเหล่านี้สามารถนำไปขายใน Dark Web ใช้สวมรอยเข้าระบบ หรือใช้เป็นจุดเริ่มต้นของการโจมตีรูปแบบอื่น เช่น Ransomware และ Data Breach ขนาดใหญ่ ทำให้ Mitm Attack ไม่ใช่เพียงการดักฟังข้อมูล แต่เป็นภัยที่สร้างผลกระทบระยะยาวต่อธุรกิจโดยตรง

MITM เกี่ยวข้องกับภัยคุกคามอื่นๆ อย่างไร

Man In The Middle Attack มักถูกใช้เป็น “จุดเริ่มต้น” ของการโจมตีที่รุนแรงกว่า ผู้โจมตีอาจใช้ MITM เพื่อขโมยข้อมูล Credentials, แทรกมัลแวร์ หรือเปลี่ยนเส้นทางการสื่อสาร ก่อนจะขยายผลไปสู่การโจมตีรูปแบบอื่นที่สร้างความเสียหายต่อองค์กรในวงกว้าง

MITM และ Ransomware

ในหลายกรณี Mitm Attack ถูกใช้เพื่อดักจับ Username และ Password ของพนักงาน หรือแทรกไฟล์อันตรายระหว่างการดาวน์โหลด เมื่อผู้โจมตีได้สิทธิ์เข้าถึงระบบภายในแล้ว ก็สามารถติดตั้ง Ransomware เพื่อเข้ารหัสข้อมูลทั้งองค์กรได้ การโจมตีจึงไม่ได้เริ่มจากการเจาะระบบโดยตรง แต่เริ่มจากการแทรกตัวอยู่ อย่างแนบเนียน

MITM และ Phishing

แม้ Phishing จะเป็นการหลอกลวงผ่าน Email หรือเว็บไซต์ปลอม แต่ Man In The Middle สามารถเสริมความแนบเนียนของการโจมตีได้ เช่น การเปลี่ยนเส้นทางผู้ใช้ไปยังหน้าเว็บไซต์ปลอมโดยที่ URL ดูถูกต้อง หรือการดัดแปลงเนื้อหาการสื่อสารแบบเรียลไทม์ ทำให้เหยื่อเชื่อว่ากำลังโต้ตอบกับระบบจริง ส่งผลให้การขโมยข้อมูลเกิดขึ้นง่ายขึ้น

MITM และ Internet Of Things

อุปกรณ์ Internet Of Things (IoT) จำนวนมากในองค์กร เช่น กล้องวงจรปิด เครื่องสแกน หรืออุปกรณ์ Smart Office มักมีการตั้งค่าความปลอดภัยที่ไม่รัดกุม หากผู้โจมตีทำ MITM Attack ระหว่างอุปกรณ์กับ Server กลาง ก็อาจดักจับข้อมูล หรือควบคุมอุปกรณ์จากระยะไกลได้ ซึ่งเพิ่มความเสี่ยงต่อความปลอดภัยทั้งด้านข้อมูลและกายภาพ

การรั่วไหลของข้อมูลจาก MITM Attack

ผลกระทบโดยตรงของ Man In The Middle Attack คือการรั่วไหลของข้อมูล (Data Breach) ไม่ว่าจะเป็นข้อมูลลูกค้า ข้อมูลทางการเงิน หรือข้อมูลเชิงกลยุทธ์ขององค์กร การรั่วไหลเหล่านี้อาจนำไปสู่ความเสียหายด้านชื่อเสียง ค่าปรับจากหน่วยงานกำกับดูแล และการสูญเสียความเชื่อมั่นในระยะยาว ดังนั้น การทำความเข้าใจความเชื่อมโยงของ MITM กับภัยคุกคามอื่นจึงเป็นก้าวสำคัญในการวางกลยุทธ์ป้องกันอย่างรอบด้าน

แนวทางการป้องกันการโจมตีแบบ Man-in-the-Middle

แม้ว่า Man In The Middle Attack จะเป็นภัยที่แฝงตัวได้แนบเนียน แต่ก็สามารถลดความเสี่ยงได้ด้วยการวางมาตรการป้องกันที่รัดกุมทั้งในระดับเทคนิคและระดับบุคลากร องค์กรควรมองการป้องกัน MITM เป็นส่วนหนึ่งของกลยุทธ์ Cybersecurity แบบองค์รวม ไม่ใช่เพียงการติดตั้งเครื่องมือเพียงอย่างเดียว

ใช้การเชื่อมต่อที่ปลอดภัย (Secure Connections)

การใช้ HTTPS และการเข้ารหัสข้อมูลแบบ End-To-End Encryption เป็นพื้นฐานสำคัญในการลดความเสี่ยงจาก Mitm Attack ควรมีการจัดการ Digital Certificate อย่างถูกต้อง ตรวจสอบความถูกต้องของ Certificate และปิดการใช้งาน Protocol ที่ล้าสมัย เช่น SSL รุ่นเก่า เพื่อป้องกันการถูกดักจับข้อมูลระหว่างทาง

การใช้เครือข่ายส่วนตัวเสมือน (VPN)

Virtual Private Network (VPN) ช่วยเข้ารหัสการรับส่งข้อมูลระหว่างผู้ใช้กับเครือข่ายองค์กร โดยเฉพาะในกรณีที่พนักงานทำงานแบบ Remote หรือใช้ Wi-Fi สาธารณะ การใช้ VPN ช่วยลดความเสี่ยงที่ผู้โจมตีจะสอดแทรกตัวในเส้นทางการสื่อสารของ Man In The Middle

ใช้ระบบตรวจจับและป้องกันที่ทันสมัย

องค์กรควรติดตั้งระบบ Network Monitoring, Intrusion Detection System (IDS) และ Intrusion Prevention System (IPS) เพื่อเฝ้าระวังพฤติกรรมผิดปกติในเครือข่าย รวมถึงการตรวจสอบ Traffic ที่อาจบ่งชี้ถึง MITM Attack ระบบที่มีการวิเคราะห์แบบ Real-Time จะช่วยให้ทีม IT สามารถตอบสนองได้อย่างรวดเร็ว

ฝึกอบรมพนักงาน

แม้จะมีเทคโนโลยีที่ทันสมัย แต่หากพนักงานขาดความตระหนักรู้ ก็ยังมีความเสี่ยงต่อการตกเป็นเหยื่อของ Man In The Middle Attack องค์กรควรจัดการอบรมด้าน Cybersecurity Awareness อย่างสม่ำเสมอ เช่น การหลีกเลี่ยง Wi-Fi ที่ไม่น่าเชื่อถือ การตรวจสอบ URL และการระมัดระวังการแจ้งเตือน Certificate ผิดปกติ

ใช้การพิสูจน์ตัวตนแบบหลายปัจจัย (Multi-Factor Authentication: MFA)

การใช้ Multi-Factor Authentication (MFA) ช่วยลดความเสียหายแม้ในกรณีที่ข้อมูล Login ถูกดักจับจาก MITM เพราะผู้โจมตีจะไม่สามารถเข้าถึงระบบได้หากไม่มีปัจจัยยืนยันตัวตนเพิ่มเติม เช่น One-Time Password (OTP) หรือ Biometric การเสริม Layer ด้าน Authentication จึงเป็นแนวป้องกันสำคัญในการจำกัดผลกระทบของ MITM Attack

โซลูชั่นแนะนำเพื่อป้องกันองค์กรของคุณจาก MITM

เพื่อช่วยให้องค์กรของคุณรับมือกับ Man In The Middle Attack ได้อย่างมีประสิทธิภาพ การเลือกใช้โซลูชั่นที่ตรงกับบริบททั้งด้านการตรวจจับภัยคุกคาม, การมอนิเตอร์เครือข่าย, การจัดการ Identity และการป้องกันระดับ Endpoint จะช่วยเสริมความแข็งแรงให้กับระบบความปลอดภัยไซเบอร์ได้อย่างเป็นองค์รวม นี่คือชุดโซลูชั่นจาก ManageEngine ที่เหมาะกับการลดความเสี่ยงจาก MITM:

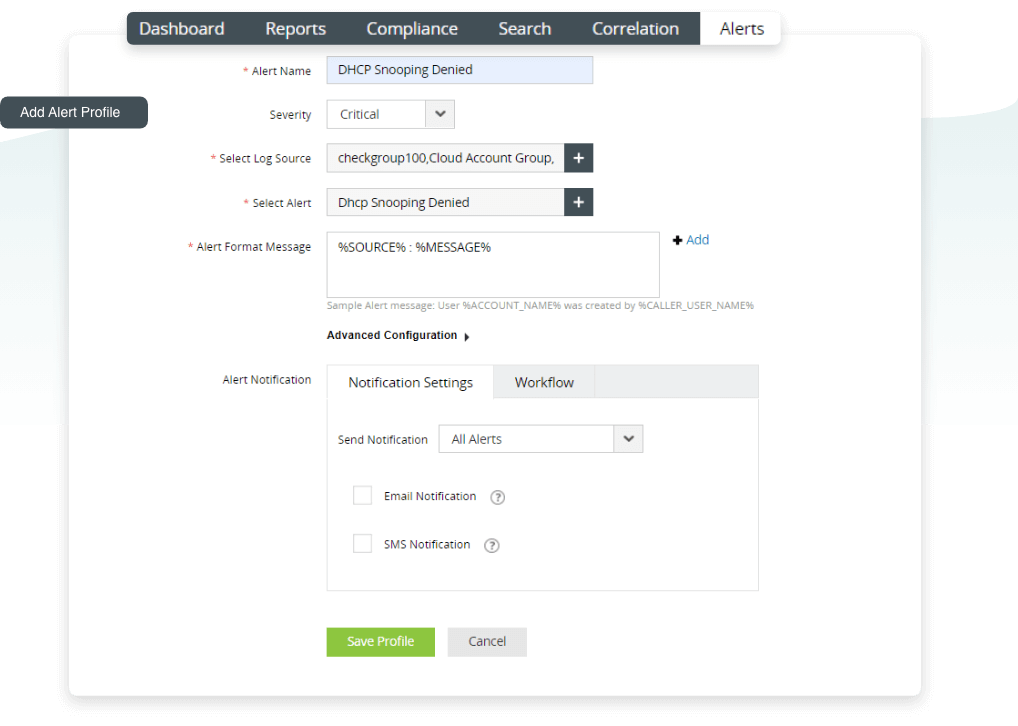

Log360

SIEM อย่าง Log360 สามารถรวบรวม Log จากระบบต่าง ๆ และวิเคราะห์แบบเรียลไทม์ เพื่อจับสัญญาณของพฤติกรรมที่อาจบ่งชี้ถึงการโจมตี เช่น การดักจับแพ็กเก็ต, DNS Spoofing, หรือกิจกรรมผิดปกติ คุณสามารถตั้ง Alert และ Workflow เมื่อพบ Pattern ที่อาจเป็น Man In The Middle Attack เพื่อให้ทีมความปลอดภัยตอบสนองได้ทันที

โดย Log360 ช่วยให้องค์กรสามารถป้องกันและลดความเสี่ยงจาก Man In The Middle Attack ได้อย่างเป็นระบบ ตั้งแต่การตรวจจับพฤติกรรมผิดปกติแบบ Real-Time การป้องกันการนำ Credentials ที่ถูกดักจับไปใช้งานต่อด้วย Multi-Factor Authentication (MFA) ไปจนถึงการอุดช่องโหว่ของอุปกรณ์ปลายทางผ่านการจัดการ Patch และ Vulnerability อย่างต่อเนื่อง เมื่อเครื่องมือด้าน Monitoring, Identity และ Endpoint ทำงานร่วมกัน องค์กรจะสามารถรับมือกับ MITM ได้ทั้งในเชิงป้องกัน ตรวจจับ และจำกัดความเสียหายก่อนลุกลามเป็นเหตุการณ์ Data Breach ขนาดใหญ่ ทดลองใช้ Log360 ฟรี 30 วันได้เลยที่นี่

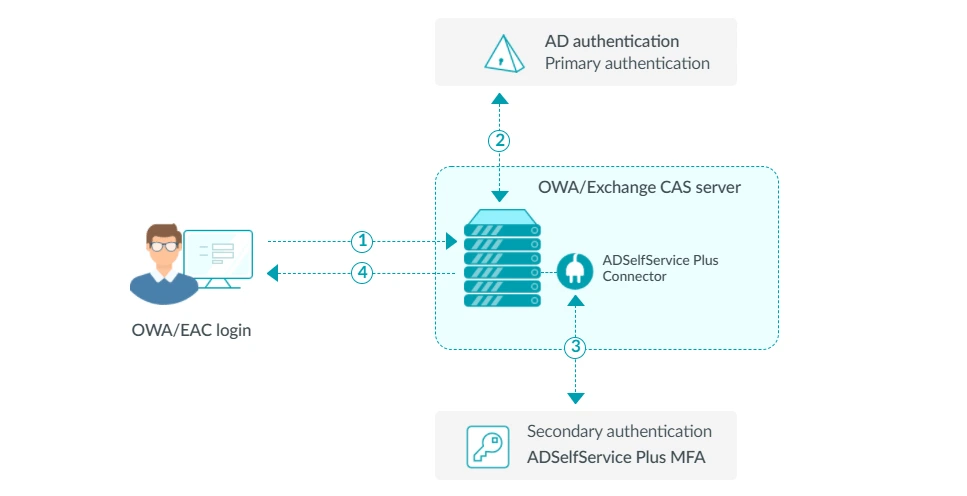

ADSelfService Plus

หนึ่งในความเสี่ยงสำคัญของ Man In The Middle Attack คือการถูกดักจับข้อมูล Username และ Password ระหว่างการสื่อสาร แม้องค์กรจะมีการเข้ารหัสข้อมูลที่ดี แต่หาก Credentials ถูกขโมยไป ผู้โจมตียังสามารถนำข้อมูลเหล่านั้นไปใช้เข้าสู่ระบบได้ทันที นี่คือจุดที่ ADSelfService Plus เข้ามาช่วยคุณได้

ADSelfService Plus เป็นโซลูชันด้าน Identity Security ที่ช่วยเสริมความปลอดภัยด้วย Multi-Factor Authentication (MFA) และ Adaptive Authentication แม้ผู้โจมตีจะสามารถทำ MITM Attack และดักจับข้อมูล Login ได้ แต่จะไม่สามารถเข้าถึงระบบได้หากไม่มีปัจจัยยืนยันตัวตนเพิ่มเติม เช่น One-Time Password (OTP), Push Notification หรือ Biometric

นอกจากนี้ ระบบยังรองรับ Single Sign-On (SSO) และการบังคับใช้นโยบายรหัสผ่านที่รัดกุม ช่วยลดความเสี่ยงจาก Credential Reuse และ Password Weakness ซึ่งมักถูกใช้ควบคู่กับ Mitm Attack การเสริม Layer ด้าน Identity ทำให้องค์กรสามารถจำกัดผลกระทบของ Man In The Middle ได้อย่างมีประสิทธิภาพ และสอดคล้องกับแนวคิด Zero Trust Security ที่เน้นการยืนยันตัวตนทุกครั้งก่อนเข้าถึงทรัพยากรสำคัญขององค์กร สนใจทดลองใช้ ADSelfService Plus ได้ที่นี่

ติดตามข่าวสารเพิ่มเติมได้ที่

Linkedin : https://www.linkedin.com/company/manageenginethailand

Facebook: https://www.facebook.com/manageenginethailand