Whitelist คืออะไร? ทำความเข้าใจการทำงานและการใช้งานในองค์กร

ในโลกสมัยใหม่ที่องค์กรต้องพึ่งพาระบบดิจิทัลในการดำเนินธุรกิจมากขึ้น ความปลอดภัยทางไซเบอร์จึงไม่ใช่เพียง “ตัวเลือก” แต่เป็น “สิ่งจำเป็น” ที่ต้องให้ความสำคัญอย่างต่อเนื่อง ไม่ว่าจะเป็นการปกป้องข้อมูลลูกค้า ระบบภายใน หรือโครงสร้างเครือข่าย หากเกิดช่องโหว่เพียงเล็กน้อยก็อาจนำไปสู่ความเสียหายขนาดใหญ่ได้ในเวลาอันรวดเร็ว

หนึ่งในแนวทางที่องค์กรจำนวนมากเลือกใช้เพื่อควบคุมการเข้าถึงและลดความเสี่ยงจากภัยคุกคาม คือการกำหนด “Whitelist” หรือรายการที่อนุญาตให้เข้าถึงระบบได้เท่านั้น แนวคิดนี้เปรียบเสมือนการสร้าง “ประตูที่เปิดเฉพาะคนที่เราไว้ใจ” แทนที่จะพยายามไล่ปิดกั้นทุกความเสี่ยงที่อาจเกิดขึ้นจากภายนอก

Whitelist คืออะไร

Whitelist หรือ ไวท์ลิสต์ คือ แนวทางด้านความปลอดภัยที่ใช้ในการ “กำหนดรายการที่อนุญาต” ให้สามารถเข้าถึงระบบหรือใช้งานทรัพยากรบางอย่างได้ โดยจะเปิดให้เฉพาะสิ่งที่อยู่ในรายการเท่านั้น ส่วนสิ่งอื่นๆ ที่ไม่อยู่ในรายการจะถูกปฏิเสธโดยอัตโนมัติ

หากอธิบายให้เห็นภาพง่ายขึ้นคือ เปรียบเสมือน “รายชื่อแขก” ในงานอีเวนต์ ที่จะอนุญาตให้เฉพาะผู้ที่มีชื่ออยู่ในลิสต์เท่านั้นจึงจะสามารถเข้างานได้ แม้ว่าคนอื่นจะไม่ได้เป็นอันตราย แต่หากไม่มีชื่ออยู่ในรายการก็จะไม่สามารถเข้าถึงได้

ในบริบทของระบบ IT และความปลอดภัยทางไซเบอร์ แนวคิดนี้ถูกนำมาใช้เพื่อควบคุมสิ่งที่ “Trusted” เช่น การอนุญาตเฉพาะ Application ที่กำหนดให้สามารถรันได้ อนุญาตเฉพาะ Email หรือ Domain ที่ปลอดภัย หรือแม้กระทั่งกำหนด IP Address ที่สามารถเข้าถึงระบบได้ ซึ่งทั้งหมดนี้ล้วนเป็นการทำงานในรูปแบบของ Whitelisting

แนวทางนี้ช่วยลดความเสี่ยงจากภัยคุกคามที่ไม่รู้จักได้อย่างมีประสิทธิภาพ เนื่องจากระบบจะไม่เปิดโอกาสให้สิ่งที่ไม่อยู่ในรายการผ่านเข้ามาได้ตั้งแต่ต้น ทำให้กลายเป็นหนึ่งในพื้นฐานสำคัญของการสร้างระบบความปลอดภัยเชิงรุกในองค์กรยุคปัจจุบัน

วิธีการทำงานของ Whitelist

การทำงานของ Whitelisting จะยึดหลักสำคัญคือ “อนุญาตเฉพาะสิ่งที่กำหนดไว้เท่านั้น” (Allow Only Known Good) ซึ่งแตกต่างจากแนวทางทั่วไปที่พยายามบล็อกสิ่งที่เป็นอันตราย โดยจะเริ่มจากการกำหนดรายการที่เชื่อถือได้ และให้ระบบใช้รายการนี้เป็นเกณฑ์ในการตัดสินใจทุกครั้งที่มีการเข้าถึง โดยวิธีการทำงานสามารถอธิบายเป็นขั้นตอนดังนี้

- Step 1: การกำหนดรายการที่อนุญาต (Whitelist Policy)

ผู้ดูแลระบบจะสร้างรายการของสิ่งที่ “Trusted” เช่น Application, IP Address, Email หรือ Domain ที่อนุญาตให้ใช้งานหรือเข้าถึงระบบได้ โดยอิงจากความจำเป็นในการใช้งานจริงขององค์กร

- Step 2: การตรวจสอบคำขอเข้าถึง (Request Verification)

เมื่อมีการร้องขอเข้าถึงระบบ ไม่ว่าจะเป็นการเปิดโปรแกรม การเชื่อมต่อเครือข่าย หรือการรับส่งข้อมูล ระบบจะทำการตรวจสอบว่าคำขอนั้นอยู่ใน ไวท์ลิสต์ หรือไม่

- Step 3: การอนุญาตหรือปฏิเสธ (Allow / Deny)

หากอยู่ในรายการ ไวท์ลิสต์ ระบบจะอนุญาตให้เข้าถึงหรือใช้งานได้ทันที ในทางกลับกันหากไม่อยู่ในรายการ ระบบจะปฏิเสธโดยอัตโนมัติ แม้ว่าสิ่งนั้นจะไม่ใช่ภัยคุกคามก็ตาม

- Step 4: การติดตามและปรับปรุงรายการ (Monitoring & Update)

เนื่องจากระบบและการใช้งานมีการเปลี่ยนแปลงอยู่ตลอด ผู้ดูแลระบบจำเป็นต้องมีการอัปเดตอย่างสม่ำเสมอ เพื่อให้สอดคล้องกับการใช้งานจริง และลดปัญหาการบล็อกที่ไม่จำเป็น

ตัวอย่างเช่น ในกรณีของ Network Security การตั้งค่า IP Whitelist คือ การกำหนดให้เฉพาะ IP Address ที่ระบุไว้เท่านั้นที่สามารถเข้าถึง Server ได้ หากมีการเชื่อมต่อจาก IP อื่นที่ไม่ได้อยู่ในรายการ ระบบจะปฏิเสธทันที ซึ่งช่วยลดความเสี่ยงจากการโจมตีจากภายนอกได้อย่างมีประสิทธิภาพ

ด้วยกระบวนการนี้ Whitelisting จึงเป็นแนวทางที่ช่วยให้องค์กรสามารถควบคุมการเข้าถึงได้อย่างเข้มงวด และลดโอกาสที่ภัยคุกคามจะเข้าสู่ระบบตั้งแต่ต้นทาง

ประเภทของ Whitelist

ไวท์ลิสต์ สามารถแบ่งออกได้หลายประเภทตามลักษณะการใช้งานในระบบ IT และ Cybersecurity โดยแต่ละประเภทจะถูกออกแบบมาเพื่อควบคุมการเข้าถึงในบริบทที่แตกต่างกัน ไม่ว่าจะเป็นระดับ Network, Application หรือ Email ซึ่งช่วยให้องค์กรสามารถนำ Whitelisting ไปปรับใช้ได้อย่างเหมาะสมกับความต้องการ

IP Whitelist

IP Whitelist คือ การกำหนดรายการ IP Address ที่ได้รับอนุญาตให้เข้าถึงระบบหรือเครือข่าย เช่น การตั้งค่าให้เฉพาะ IP ของสำนักงาน หรือ Partner ที่เชื่อถือได้สามารถเชื่อมต่อกับ Server ภายในได้ วิธีนี้มักถูกใช้ในระบบ VPN, Firewall หรือ Cloud Service เพื่อป้องกันการเข้าถึงจากแหล่งที่ไม่รู้จัก

Application Whitelist

เป็นการกำหนดให้เฉพาะ Application หรือ Software ที่ได้รับอนุญาตเท่านั้นที่สามารถรันบนเครื่อง Endpoint ได้ ซึ่งช่วยลดความเสี่ยงจาก Malware หรือโปรแกรมที่ไม่ได้รับอนุญาต โดยเฉพาะในองค์กรที่ต้องการควบคุมการใช้งานของพนักงานอย่างเข้มงวด

Email Whitelist

เป็นการอนุญาต Email Address หรือ Domain ที่เชื่อถือได้ให้สามารถส่ง Email เข้ามายังระบบได้โดยไม่ถูกกรองเป็น Spam วิธีนี้ช่วยลดปัญหาการพลาด Email สำคัญ เช่น Email จากลูกค้า หรือ Partner ทางธุรกิจ

Domain Whitelist

เป็นการกำหนดรายชื่อ Website หรือ Domain ที่อนุญาตให้เข้าถึงได้ เช่น อนุญาตให้พนักงานเข้าถึงเฉพาะ Website ที่เกี่ยวข้องกับงาน ซึ่งช่วยลดความเสี่ยงจากการเข้าเว็บไซต์ที่เป็นอันตราย หรือไม่เหมาะสม

แต่ละประเภท สามารถนำมาใช้งานร่วมกันได้ เพื่อสร้างระบบความปลอดภัยแบบหลายชั้น (Layered Security) เช่น การใช้ IP ร่วมกับ Application เพื่อควบคุมทั้ง “แหล่งที่มา” และ “สิ่งที่ถูกใช้งาน” ภายในระบบเดียวกัน การเลือกใช้ประเภทของ ที่เหมาะสมจึงขึ้นอยู่กับลักษณะการใช้งานขององค์กร และระดับความเข้มงวดด้านความปลอดภัยที่ต้องการ

Whitelist vs Blacklist

เมื่อพูดถึงการควบคุมความปลอดภัยในระบบ IT แนวคิดที่มักถูกนำมาเปรียบเทียบกันคือ Whitelist และ Blacklist ซึ่งแม้จะมีเป้าหมายเดียวกันคือ “ป้องกันภัยคุกคาม” แต่มีแนวทางการทำงานที่แตกต่างกันอย่างชัดเจน

WL การอนุญาตเฉพาะสิ่งที่อยู่ในรายการที่กำหนดไว้ล่วงหน้า (Allow Known Good) ในขณะที่ Blacklist คือ การบล็อกเฉพาะสิ่งที่ถูกระบุว่าเป็นอันตราย (Block Known Bad) ซึ่งหมายความว่าสิ่งที่ไม่อยู่ใน Blacklist ยังสามารถเข้าถึงระบบได้

เพื่อให้เห็นภาพชัดเจนมากขึ้น สามารถเปรียบเทียบได้ดังนี้

| เปรียบเทียบ | แนวคิดหลัก | ความปลอดภัย | ความยืดหยุ่น | การดูแลรักษา | ความเสี่ยง |

|---|---|---|---|---|---|

| Whitelist | อนุญาตเฉพาะสิ่งที่เชื่อถือได้ | สูง (Proactive) | ต่ำ (ต้องกำหนดล่วงหน้า) | ต้องอัปเดตรายการบ่อย | ลด Unknown Threat ได้ดี |

| Blacklist | บล็อกเฉพาะสิ่งที่เป็นอันตราย | ปานกลาง (Reactive) | สูง | อัปเดตเฉพาะภัยคุกคามใหม่ | เสี่ยงต่อภัยคุกคามใหม่ (Zero-day) |

ในเชิงการใช้งานจริง WL มักเหมาะกับระบบที่ต้องการความปลอดภัยสูง เช่น ระบบภายในองค์กร ระบบการเงิน หรือ Server สำคัญ เนื่องจากสามารถควบคุมการเข้าถึงได้อย่างเข้มงวด และลดความเสี่ยงจากภัยคุกคามที่ไม่เคยรู้จักมาก่อนได้

ในทางกลับกัน Blacklist เหมาะกับระบบที่ต้องการความยืดหยุ่น เช่น การใช้งานอินเทอร์เน็ตทั่วไป หรือระบบที่มีผู้ใช้งานจำนวนมาก เนื่องจากไม่ต้องกำหนดรายการล่วงหน้าทั้งหมด

อย่างไรก็ตาม ในหลายองค์กรมักเลือกใช้ทั้งสองแนวทางร่วมกัน โดยใช้เป็นด่านหลักในการควบคุม และใช้ Blacklist เป็นด่านเสริมในการป้องกันภัยคุกคามที่รู้จักแล้ว เพื่อสร้างระบบความปลอดภัยที่ครอบคลุมและมีประสิทธิภาพมากยิ่งขึ้น

วิธีการปรับใช้งานในองค์กร

การนำ Whitelisting มาใช้งานในองค์กรให้เกิดประสิทธิภาพสูงสุด ไม่ได้เป็นเพียงการ “ตั้งค่าแล้วจบ” แต่ต้องอาศัยการวางแผนอย่างเป็นระบบ เพื่อให้สามารถควบคุมความปลอดภัยได้โดยไม่กระทบต่อการทำงานของผู้ใช้งานมากเกินไป องค์กรสามารถเริ่มต้นใช้งานได้ตามขั้นตอนดังนี้

- Step 1: Assessment

เริ่มจากการสำรวจว่าองค์กรมีระบบอะไรบ้าง เช่น Server, Application, Network หรือ Endpoint และระบุว่าแต่ละส่วนต้องการควบคุมในระดับใด เพื่อกำหนดขอบเขตของ Whitelisting ได้อย่างเหมาะสม

- Step 2: Define Trusted Sources

กำหนดรายการของสิ่งที่ต้องอนุญาต เช่น Application ที่จำเป็นต่อการทำงาน, Domain ของ Partner, หรือกำหนด IP Whitelist คือ การอนุญาตเฉพาะ IP Address ที่เกี่ยวข้องกับองค์กร เพื่อให้ระบบสามารถทำงานได้ตามปกติ

- Step 3: Policy Setting

สร้าง Policy ที่ชัดเจน เช่น ใครสามารถเข้าถึงระบบใดได้บ้าง โปรแกรมใดสามารถใช้งานได้ และเงื่อนไขในการอนุญาตหรือปฏิเสธ เพื่อป้องกันความสับสนและลดความผิดพลาดในการตั้งค่า

- Step 4: Implementation

นำ ไวท์ลิสต์ ไปใช้งานจริงในระบบ เช่น Firewall, Endpoint Security หรือ Email Security โดยอาจเริ่มจากบางส่วนก่อน (Pilot) เพื่อลดผลกระทบต่อการดำเนินงาน

- Step 5: Monitoring

ติดตามการทำงานของระบบอย่างต่อเนื่อง ตรวจสอบว่าไม่มีการบล็อกที่ไม่จำเป็น (False Positive) และไม่มีช่องโหว่ที่ถูกมองข้าม

- Step 6: Continuous Update

เนื่องจากองค์กรมีการเปลี่ยนแปลงอยู่ตลอด เช่น มี Software ใหม่ หรือ Partner ใหม่ จำเป็นต้องมีการอัปเดต WL อย่างสม่ำเสมอ เพื่อให้สอดคล้องกับการใช้งานจริง

- Step 7: Automation & Tools

ในองค์กรขนาดใหญ่ การจัดการ Whitelisting ด้วยตนเองอาจมีความซับซ้อน การใช้เครื่องมือด้าน IT Management และ Security จะช่วยให้สามารถบริหารจัดการได้แบบรวมศูนย์ (Centralized) และลดภาระของผู้ดูแลระบบ

การนำ Whitelist มาใช้งานอย่างถูกต้องจะช่วยให้องค์กรสามารถควบคุมการเข้าถึงได้อย่างมีประสิทธิภาพ ลดความเสี่ยงจากภัยคุกคาม และยังคงรักษาความคล่องตัวในการทำงานของผู้ใช้งานได้ในเวลาเดียวกัน

ประโยชน์ของ Whitelisting

การนำ Whitelisting มาใช้งานในองค์กรไม่ได้เป็นเพียงการเพิ่ม “อีกหนึ่งชั้นของความปลอดภัย” แต่ยังเป็นการเปลี่ยนแนวคิดจากการป้องกันแบบตั้งรับ (Reactive) ไปสู่การป้องกันเชิงรุก (Proactive) ที่สามารถควบคุมความเสี่ยงได้ตั้งแต่ต้นทาง ซึ่งส่งผลโดยตรงต่อความมั่นคงปลอดภัยของระบบโดยรวม

- ลดความเสี่ยงจากภัยคุกคามที่ไม่รู้จัก

Whitelisting จะอนุญาตเฉพาะสิ่งที่ถูกกำหนดไว้เท่านั้น ทำให้ Malware หรือการโจมตีรูปแบบใหม่ เช่น Zero-day Attack ไม่สามารถเข้าถึงระบบได้ง่าย เนื่องจากไม่ได้อยู่ในรายการที่อนุญาต - ป้องกัน Malware และ Ransomware ได้อย่างมีประสิทธิภาพ

การใช้ Whitelist ในการควบคุม Application ช่วยให้เฉพาะโปรแกรมที่ผ่านการตรวจสอบเท่านั้นที่สามารถทำงานได้ ลดโอกาสที่ไฟล์อันตรายหรือโปรแกรมแฝงจะถูกเรียกใช้งานในระบบ - ควบคุมการเข้าถึงระบบได้อย่างเข้มงวด

ไม่ว่าจะเป็นการกำหนด IP Address, User หรือ Application Whitelisting ช่วยให้องค์กรสามารถควบคุมได้ว่า “ใคร” และ “อะไร” สามารถเข้าถึงระบบได้บ้าง ซึ่งช่วยลดความเสี่ยงจากการเข้าถึงโดยไม่ได้รับอนุญาต - สนับสนุนการปฏิบัติตามมาตรฐานด้านความปลอดภัย

การใช้ Whitelisting ช่วยให้องค์กรสามารถปฏิบัติตามมาตรฐานและข้อกำหนดต่างๆ เช่น PDPA, ISO 27001 หรือ Framework ด้าน Cybersecurity ได้ง่ายขึ้น เนื่องจากมีการควบคุมและบันทึกการเข้าถึงอย่างเป็นระบบ - ลด Attack Surface ของระบบ

ระบบสามารถจำกัดขอบเขตของสิ่งที่สามารถทำงานหรือเข้าถึงได้ ทำให้ “พื้นที่ที่ผู้โจมตีสามารถใช้เป็นช่องทาง” ลดลงอย่างมีนัยสำคัญ ซึ่งเป็นหลักสำคัญของการออกแบบระบบความปลอดภัยสมัยใหม่ - เพิ่มความโปร่งใสและการตรวจสอบ (Visibility & Control)

องค์กรสามารถมองเห็นได้ชัดเจนว่าอะไรถูกอนุญาต และอะไรถูกปฏิเสธ ทำให้สามารถวิเคราะห์และตรวจสอบพฤติกรรมที่ผิดปกติได้ง่ายขึ้น

โดยรวมแล้ว Whitelisting ไม่ได้เป็นเพียงเครื่องมือด้านความปลอดภัย แต่เป็นแนวทางที่ช่วยให้องค์กรสามารถบริหารจัดการความเสี่ยงได้อย่างเป็นระบบ และสร้างรากฐานของ Cybersecurity ที่แข็งแกร่งในระยะยาว

ปัญหาที่มักจะเกิดขึ้นเมื่อใช้ Whitelist ในองค์กร

แม้ว่า WL หรือ Whitelisting จะช่วยเพิ่มความปลอดภัยให้กับองค์กรได้อย่างมีประสิทธิภาพ แต่ในทางปฏิบัติ การนำไปใช้งานจริงมักมาพร้อมกับความท้าทายที่ต้องบริหารจัดการอย่างรอบคอบ หากวางระบบไม่ดี อาจส่งผลกระทบต่อทั้งการทำงานและประสบการณ์ของผู้ใช้งานได้

- การดูแลและอัปเดตรายการมีความซับซ้อน (High Maintenance)

WL ต้องมีการอัปเดตอย่างต่อเนื่อง เมื่อมี Application ใหม่ หรือมีการเปลี่ยนแปลงระบบ หากไม่มีการจัดการที่ดี อาจทำให้รายการล้าสมัยและเกิดช่องโหว่ได้ - การถูกบล็อกแบบไม่ตั้งใจ

บางครั้งระบบอาจปฏิเสธสิ่งที่จำเป็นต่อการทำงาน เช่น Software ใหม่ หรือการเข้าถึงจาก IP Address ใหม่ ซึ่งอาจส่งผลให้การทำงานหยุดชะงัก - กระทบต่อ Productivity ของผู้ใช้งาน

หากตั้งค่าเข้มงวดเกินไป ผู้ใช้งานอาจไม่สามารถใช้งานเครื่องมือที่จำเป็นได้ทันที ทำให้ต้องรอการอนุมัติจาก IT และเกิดความล่าช้า - การเริ่มต้นใช้งานใช้เวลาและทรัพยากรสูง

ในช่วงเริ่มต้น องค์กรต้องใช้เวลาในการรวบรวมข้อมูล กำหนด Policy และทดสอบระบบ ซึ่งอาจเป็นภาระสำหรับทีม IT โดยเฉพาะในองค์กรขนาดใหญ่

วิธีการแก้ปัญหาที่เกิดขึ้นเมื่อใช้ Whitelist

เพื่อลดผลกระทบที่อาจเกิดขึ้น องค์กรสามารถนำแนวทางต่อไปนี้ไปปรับใช้ได้

ใช้แนวทางแบบค่อยเป็นค่อยไป

เริ่มจากระบบที่มีความสำคัญสูงก่อน เช่น Server หรือ Critical Application จากนั้นค่อยขยายไปยังส่วนอื่น เพื่อลดความเสี่ยงในการกระทบการทำงานนำ Automation เข้ามาช่วยจัดการ

การใช้ระบบอัตโนมัติช่วยอัปเดต Whitelist และตรวจจับพฤติกรรมที่ผิดปกติ จะช่วยลดภาระของทีม IT และลด Human Errorใช้ Dynamic Whitelisting

แทนการกำหนดรายการแบบ Static องค์กรสามารถใช้ Whitelisting ที่ปรับเปลี่ยนตามพฤติกรรมหรือเงื่อนไข เช่น Context-based Access เพื่อเพิ่มความยืดหยุ่นมีระบบ Monitoring และ Alert ที่ชัดเจน

การติดตามและแจ้งเตือนแบบ Real-time จะช่วยให้สามารถแก้ไขปัญหาได้รวดเร็ว เช่น กรณีที่มีการบล็อกการใช้งานที่สำคัญโดยไม่ตั้งใจสร้าง Workflow การอนุมัติที่รวดเร็ว

ออกแบบขั้นตอนการขออนุญาตเพิ่มรายการ WL ให้มีความรวดเร็วและชัดเจน เพื่อลดผลกระทบต่อผู้ใช้งาน

สำหรับองค์กรที่ต้องการใช้งาน Whitelisting อย่างมีประสิทธิภาพและสามารถบริหารจัดการได้แบบรวมศูนย์ การใช้เครื่องมือที่ออกแบบมาเฉพาะจะช่วยลดความซับซ้อนและเพิ่มความแม่นยำในการควบคุมระบบได้อย่างมาก หนึ่งในโซลูชันที่เหมาะสมคือ Endpoint Central จาก ManageEngine

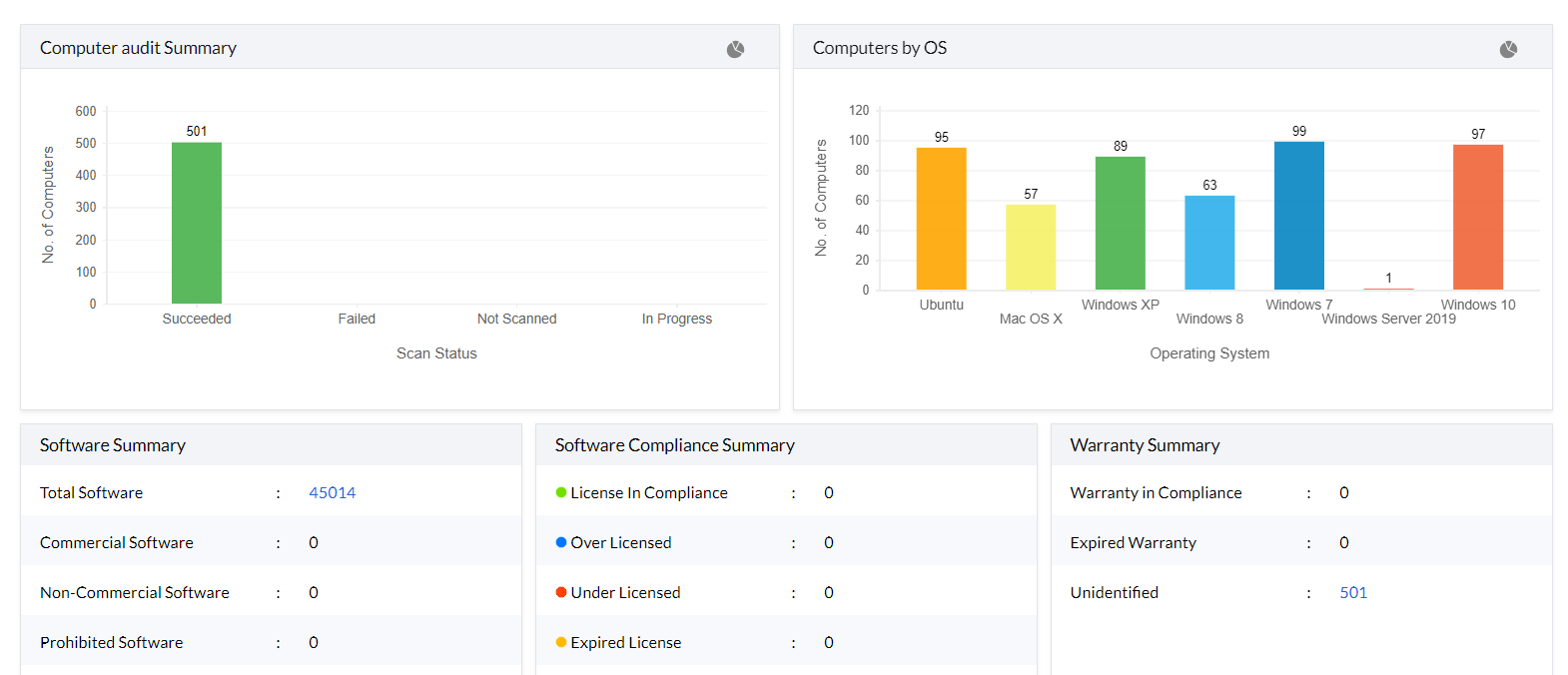

Endpoint Central เป็นเครื่องมือสำหรับบริหารจัดการ Endpoint และความปลอดภัยในองค์กรแบบครบวงจรโดย Endpoint Central ช่วยให้องค์กรสามารถทำ Application Whitelisting แบบรวมศูนย์ได้อย่างมีประสิทธิภาพ ผู้ดูแลระบบสามารถกำหนดได้ว่า Application ใดสามารถใช้งานได้ และบล็อกโปรแกรมที่ไม่ได้รับอนุญาตโดยไม่ต้องตั้งค่าแยกในแต่ละเครื่อง อีกทั้งยังสามารถควบคุมการใช้งานผ่าน Policy ที่ออกแบบให้เหมาะกับแต่ละกลุ่มผู้ใช้งานในด้านความปลอดภัย สำหรับองค์กรที่ต้องการเริ่มต้นใช้งานหรือทดสอบประสิทธิภาพของระบบก่อนการตัดสินใจ สามารถทดลองใช้งาน Endpoint Central แบบ Demo ฟรี 30 วันได้ที่นี่ เพื่อดูว่า Whitelisting สามารถช่วยยกระดับความปลอดภัยและการบริหารจัดการระบบ IT ขององค์กรได้อย่างไรในสภาพแวดล้อมจริง

ติดตามข่าวสารเพิ่มเติมได้ที่

Linkedin : https://www.linkedin.com/company/manageenginethailand

Facebook: https://www.facebook.com/manageenginethailand