AI Membuat Ransomware Semakin Canggih, Bagaimana Strategi Menghadapinya?

Ransomware terus berkembang menjadi salah satu ancaman terbesar bagi organisasi. Laporan Verizon Data Breach Investigations Report (DBIR) terbaru menunjukkan bahwa ransomware kini termasuk tiga pola serangan paling umum di dunia, dan eksekusinya semakin cepat, sering kali terjadi dalam hitungan menit sejak penyerang berhasil masuk.

Dalam beberapa tahun ke depan, ransomware diprediksi akan menjadi ancaman siber paling dominan bagi organisasi, terutama dengan semakin luasnya pemanfaatan kecerdasan buatan (AI) oleh pelaku kejahatan siber. AI memungkinkan pelaku kejahatan siber untuk mengotomatisasi pemindaian celah, menyesuaikan taktik serangan, dan menargetkan sistem paling kritikal dengan presisi yang lebih tinggi. Akibatnya, ransomware generasi baru menjadi lebih cepat, lebih cerdas, dan jauh lebih sulit dideteksi oleh mekanisme keamanan tradisional.

Bagaimana AI membuat ransomware menjadi lebih canggih?

AI telah mengubah ransomware dari ancaman tradisional menjadi serangan yang adaptif, presisi, dan sepenuhnya otomatis. Serangan tidak lagi bergantung pada script statis atau pola lama; kini ransomware mampu belajar, mengambil keputusan, dan menyesuaikan taktik berdasarkan lingkungan target. Berikut faktor utama yang membuat ancaman ini semakin berbahaya bagi organisasi modern.

Serangan berlangsung jauh lebih cepat

AI memungkinkan ransomware memindai kerentanan, memilih titik masuk, dan mengeksekusi serangan dalam waktu yang sangat singkat. Proses yang dulunya membutuhkan jam kerja kini dapat terjadi hanya dalam hitungan menit. Kecepatan ini membuat deteksi dini semakin sulit dilakukan, terutama pada sistem yang tidak memiliki monitoring real-time. Saat ransomware bergerak secepat ini, respon manual hampir selalu terlambat, sehingga organisasi sering kali menyadari serangan ketika data telah terenkripsi dan layanan sudah terganggu.

Kemampuan memilih target yang paling bernilai

Dengan bantuan AI, ransomware dapat menganalisis infrastruktur internal untuk menentukan target paling kritis. Malware dapat mengidentifikasi server yang menyimpan data sensitif, perangkat yang tertinggal patch, atau akun dengan hak istimewa tinggi. Hasilnya adalah serangan yang jauh lebih terarah, bukan lagi menyebar secara acak, tetapi fokus pada titik yang memberikan dampak terbesar terhadap operasional.

Rekayasa sosial yang lebih meyakinkan

AI memperkuat kemampuan penyerang dalam membuat serangan berbasis manipulasi manusia. Email spear-phishing kini disusun dengan bahasa yang sangat natural, mengikuti gaya komunikasi internal, dan sering kali berisi konteks yang tampak relevan. Dokumen palsu seperti invoice atau permintaan pembayaran terlihat autentik, sementara deepfake suara atau video mulai digunakan untuk meyakinkan korban agar memberikan akses atau mengonfirmasi perintah tertentu.

Lateral movement yang semakin canggih

Setelah mendapatkan akses awal, ransomware berbasis AI tidak langsung menyerang, melainkan mempelajari pola jaringan untuk menemukan jalur menuju sistem yang lebih penting. Malware dapat meniru perilaku pengguna normal, mengikuti alur akses yang sudah ada, dan bergerak antar perangkat tanpa memicu alarm tradisional. Pendekatan yang lebih sabar dan adaptif ini membuat serangan sulit dibedakan dari aktivitas operasional sehari-hari, sehingga sering luput dari perhatian tim IT hingga tahap akhir serangan.

Malware yang terus berubah untuk menghindari deteksi

Ransomware modern mampu mengubah struktur kodenya secara dinamis sehingga setiap eksekusi menghasilkan varian baru. Perilaku ini, yang dikenal sebagai polymorphic malware, membuat mekanisme deteksi berbasis signature menjadi tidak relevan karena tidak ada pola statis yang bisa dijadikan acuan. Setiap versi terlihat berbeda, tetapi tetap membawa payload yang sama berbahayanya. Tanpa analisis perilaku atau deteksi berbasis anomali, banyak sistem keamanan tradisional gagal mengidentifikasi ancaman ini.

Serangan menjadi lebih mudah diakses oleh pelaku tanpa keahlian tinggi

AI menurunkan hambatan teknis untuk melancarkan serangan. Seseorang yang tidak memiliki kemampuan pemrograman dapat menghasilkan script malware, membuat email phishing berkualitas tinggi, atau memodifikasi payload yang sudah ada hanya dengan bantuan model AI. Kemudahan ini berkontribusi pada meningkatnya jumlah serangan, karena siapa pun kini dapat memanfaatkan AI untuk meluncurkan ransomware tanpa perlu memahami proses teknis di baliknya. Akibatnya, target serangan meluas, termasuk perusahaan menengah yang sebelumnya jarang disasar.

Bagaimana strategi pencegahan ransomware attack berbasis AI?

Ransomware berbasis AI membutuhkan pendekatan pertahanan yang jauh lebih cerdas, adaptif, dan terintegrasi. Organisasi perlu menggabungkan monitoring real-time, penguatan identitas, kontrol endpoint yang konsisten, patching otomatis, serta mekanisme pemulihan yang kuat untuk menghadapi serangan yang berkembang dalam hitungan menit. Strategi berikut membantu memperkuat pertahanan secara menyeluruh, sekaligus memastikan setiap lapisan infrastruktur mampu merespons ancaman modern dengan lebih cepat dan efektif.

Tingkatkan visibilitas dan monitoring real-time

Ransomware berbasis AI beroperasi dengan kecepatan dan kecerdasan yang jauh melampaui serangan tradisional. Tanpa visibilitas yang menyeluruh, aktivitas awal seperti login mencurigakan, eskalasi hak akses, atau pengiriman data abnormal dapat terlihat seperti operasi harian biasa. Organisasi membutuhkan kemampuan monitoring yang mampu membaca perilaku dan menghubungkan peristiwa lintas sistem, sehingga perubahan sekecil apa pun dapat terdeteksi lebih cepat.

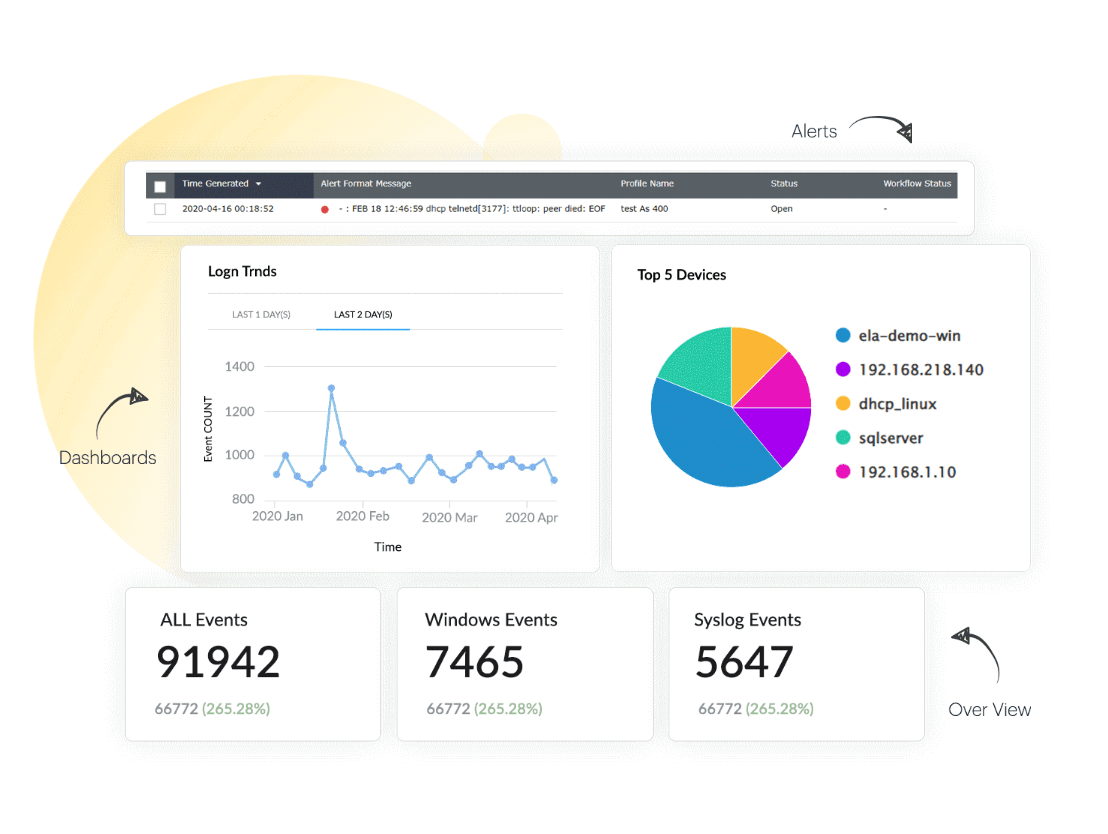

Solusi seperti Log360 membantu menyediakan deteksi berbasis perilaku, korelasi dan monitoring log real-time, memungkinkan tim keamanan mengenali pola serangan sebelum mencapai tahap enkripsi. Kapabilitas ini sangat penting karena serangan modern sering bersembunyi di balik aktivitas yang tampak normal.

Fokus yang harus dimonitoring

deteksi aktivitas user dan endpoint yang tidak wajar,

konsolidasi log dari seluruh aset TI,

monitoring real-time untuk mencegah eskalasi lebih jauh.

Terapkan zero trust dan perketat pengelolaan identitas

AI mempercepat dan mempermudah eksploitasi kredensial, sehingga identitas menjadi garis pertahanan yang paling kritikal. Solusi Zero Trust memastikan bahwa setiap permintaan akses bahkan dari perangkat atau jaringan internal dianggap berpotensi berbahaya sampai diverifikasi. Melalui pendekatan ini, pelaku yang berhasil mencuri satu akun tidak dapat bergerak bebas di dalam sistem.

Tool seperti ADManager Plus, PAM360, dan ADSelfService Plus memberikan dasar yang kuat untuk mengelola akses dengan lebih cermat. Kombinasi MFA, pengawasan akses admin, dan kontrol hak istimewa membantu membatasi ruang gerak penyerang secara signifikan. Ketika identitas dikelola dengan benar, serangan sering kali berhenti sebelum berkembang.

Apa saja hal utama yang perlu dilakukan?

menerapkan MFA di seluruh aplikasi dan layanan internal,

memperketat akses admin dengan prinsip least privilege,

mengaudit perubahan dan aktivitas sensitif secara berkelanjutan.

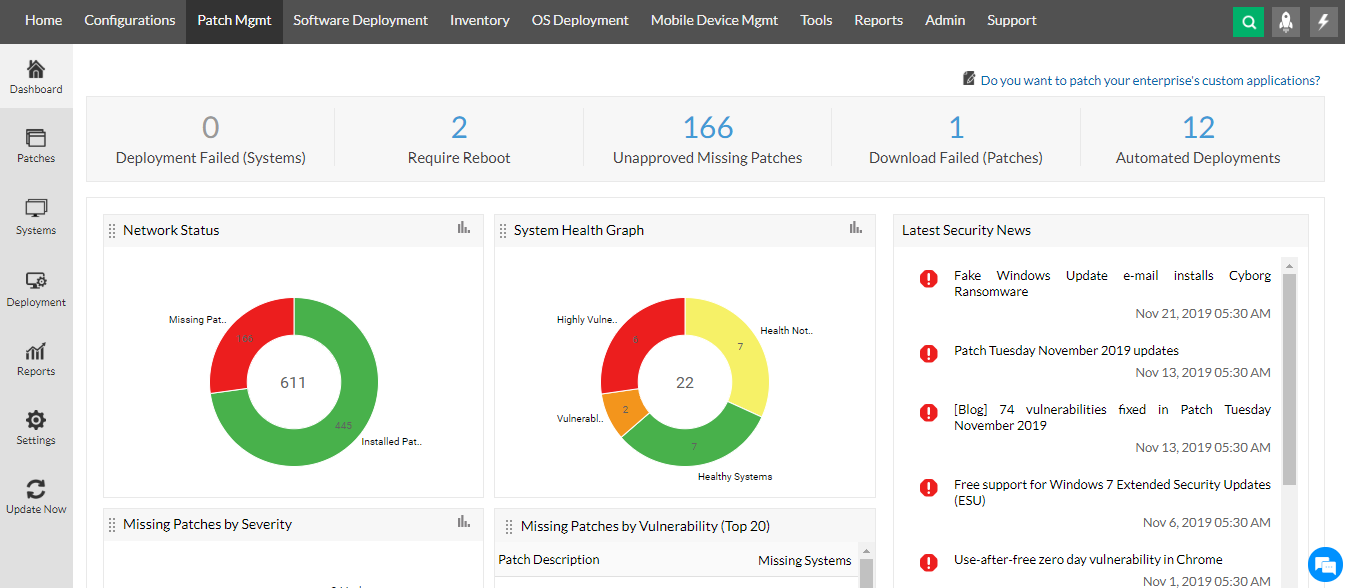

Automasi patching dan pengelolaan vulnerability

Sebagian besar ransomware AI memanfaatkan celah yang sebenarnya sudah memiliki patch, tetapi belum diterapkan dengan cepat. Pada lingkungan hybrid atau remote-first, proses patching manual tidak hanya lambat, tetapi juga rawan kesalahan. Memanfaatkan otomatisasi, organisasi dapat memastikan seluruh perangkat termasuk laptop karyawan, server cloud, hingga perangkat IoT menerima update keamanan secara konsisten.

Endpoint Central menyediakan kemampuan patching otomatis yang dapat menjangkau semua aset TI, mengurangi risiko celah terbuka dan memperkecil jendela serangan. Proses yang cepat dan standar sangat penting karena eksploitasi ransomware AI kini terjadi dalam skala menit, bukan jam.

Bagian mana yang perlu Anda prioritaskan?

patch kritis diterapkan secepat mungkin,

pemindaian kerentanan dilakukan secara rutin,

perangkat BYOD tetap dalam kontrol keamanan.

Lindungi endpoint dengan kebijakan yang konsisten

Endpoint adalah titik masuk favorit ransomware karena sering kali memiliki konfigurasi berbeda-beda dan tidak selalu dipantau ketat. Melalui bantuan AI, malware dapat menyamar sebagai aplikasi sah atau meniru perilaku pengguna normal, sehingga organisasi membutuhkan kontrol yang lebih proaktif dan seragam.

Menariknya layanan keamanan seperti Endpoint Central mencegah ransomware dengan menerapkan konfigurasi yang konsisten, memastikan aplikasi berisiko diblokir, serta menjalankan isolasi otomatis ketika aktivitas mencurigakan muncul.

Mana saja area yang perlu diperhatikan?

pengelolaan software dan perangkat eksternal,

standar konfigurasi yang seragam,

isolasi otomatis pada perangkat berperilaku anomali.

Perkuat backup dan mekanisme recovery

Meskipun pertahanan sudah diperkuat, tidak ada sistem yang sepenuhnya kebal dari serangan. Backup yang aman dan dapat dipulihkan dengan cepat menjadi penentu apakah organisasi dapat kembali beroperasi tanpa membayar tebusan. Backup perlu dipisahkan dari jaringan utama dan dilindungi dari modifikasi agar tidak ikut terenkripsi.

RecoveryManager Plus memberikan kemampuan backup granular untuk lingkungan Microsoft dan memudahkan proses pemulihan hingga tingkat objek. Melalui proses yang lebih cepat dan terstruktur, organisasi dapat meminimalkan downtime dan kerugian operasional ketika insiden terjadi.

Apa saja yang harus dipastikan?

backup rutin dan terlindungi dari modifikasi,

proses pemulihan diuji secara berkala,

akses ke backup dipantau dengan ketat.

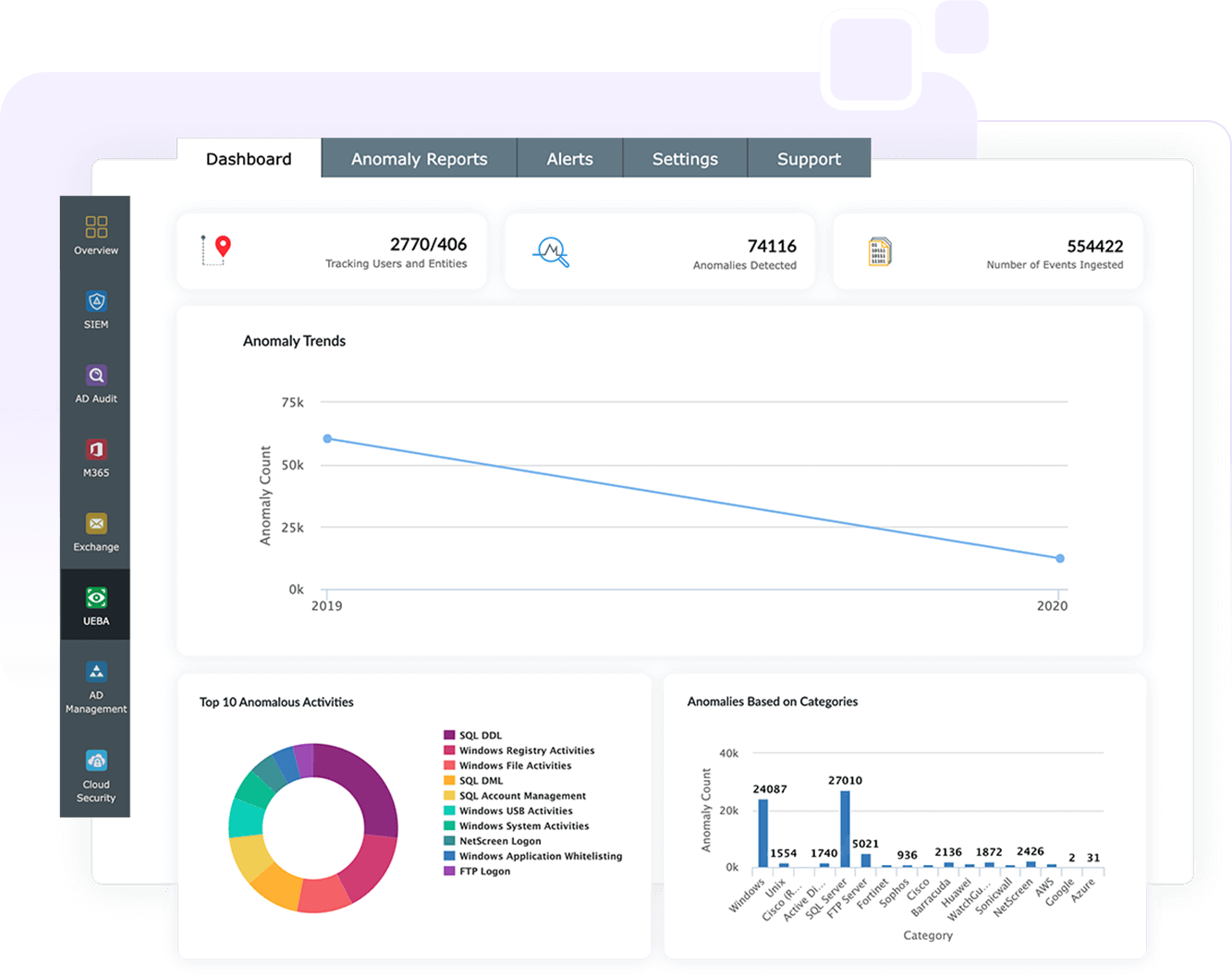

Tingkatkan awareness dan simulasi serangan berbasis AI

Ketika rekayasa sosial ditenagai AI, email phishing atau false request menjadi hampir tidak dapat dibedakan dari komunikasi real. Karyawan perlu memiliki pemahaman yang lebih kuat tentang taktik terbaru dan diajarkan untuk memverifikasi setiap permintaan sensitif, bahkan jika terlihat sah.

Simulasi spear-phishing dan pelatihan anti-rekayasa sosial memberikan efek nyata dalam mengurangi risiko human error. Sementara itu, sistem seperti UEBA di Log360 membantu mendeteksi ketika akun yang sudah dikompromi mulai digunakan untuk aktivitas abnormal, memberikan lapisan perlindungan tambahan.

Apa saja program yang disarankan?

simulasi spear-phishing yang meniru komunikasi nyata,

pelatihan untuk mengenali deepfake dan permintaan mencurigakan,

kebijakan respons insiden yang mudah diikuti karyawan.

Apa saja tantangan ransomware berbasis AI di Indonesia?

1. Lingkungan IT hybrid yang belum terkelola optimal

Banyak organisasi di Indonesia menjalankan kombinasi sistem on-premises, cloud, dan aplikasi SaaS tanpa visibilitas terpusat. Sistem lama dan teknologi baru sering berjalan berdampingan dengan standar keamanan yang berbeda. Kondisi ini memudahkan ransomware berbasis AI menemukan titik masuk paling lemah dan bergerak tanpa terdeteksi.

2. Kesiapan keamanan yang masih reaktif

Sebagian organisasi masih mengandalkan respons manual dan deteksi tradisional. Akibatnya, serangan sering baru disadari setelah layanan terganggu atau data terenkripsi. Padahal, ransomware berbasis AI biasanya tidak langsung menyerang, melainkan mempelajari jaringan terlebih dahulu sebelum mengeksekusi serangan secara terkoordinasi.

3. Human error dan rekayasa sosial yang semakin sulit dideteksi

Phishing dan impersonation menjadi pintu masuk paling umum di Indonesia. Dengan bantuan AI, email, pesan, atau dokumen palsu kini terlihat sangat meyakinkan dan relevan secara konteks. Tanpa awareness dan verifikasi yang kuat, kesalahan manusia masih menjadi faktor risiko terbesar.

Contoh pola kasus yang terjadi di Indonesia

Meskipun detail insiden tidak selalu dipublikasikan, pola serangan ransomware di Indonesia menunjukkan karakteristik yang serupa.

Akses awal melalui kredensial atau phishing

Penyerang masuk menggunakan akun yang valid, sehingga aktivitas awal terlihat normal.Lateral movement yang berlangsung diam-diam

Ransomware bergerak antar sistem selama beberapa hari untuk memetakan aset penting.Enkripsi sistem kritikal secara serentak

Serangan dilakukan pada waktu yang sama untuk memaksimalkan dampak operasional.Dampak luas terhadap layanan dan reputasi

Gangguan layanan publik, downtime operasional, dan penurunan kepercayaan menjadi konsekuensi utama.