Hur får jag Active Directory-rapporter med hjälp av PowerShell?

I Active Directory har varje händelse ett ID. Med hjälp av PowerShell-cmdlet Get-WinEvent kan vi hitta granskningsposter. Alternativt kan du använda en omfattande Ad-granskningslösning som ADAudit Plus, vilket gör allt betydligt enklare för dig.

I den här artikeln jämföra metoden för att hämta AD-granskningsrapporter med PowerShell och ADAudit Plus.

PowerShell

Steg för att hämta granskningsposter med hjälp av PowerShell:

- Med cmdlet Get-WinEvent kan grundläggande säkerhetsloggar granskas. En specifik händelse kan granskas genom att använda dess händelse-ID.

Get-WinEvent -Computer dc1 -FilterHashtable @{LogName="Security";ID=4720} | fl - Ytterligare grundläggande information som tid och användarnamn kan hämtas med hjälp av skriptet nedan.Klicka för att kopiera hela skriptet

Get-WinEvent -Computer dc1 -FilterHashtable @{LogName="Security";ID=4720} | Select TimeCreated,@{n="WHO";e={([xml]$_.ToXml()).Event.EventData.Data | ? {$_.Name -eq "SubjectUserName"} |%{$_.'#text'}}},@{n="User Account";e={([xml]$_.ToXml()).Event.EventData.Data | ? {$_.Name -eq "SamAccountName"}| %{$_.'#text'}}} |flKopierad

ADAudit Plus

För att få rapporten,

Säkerhetsloggar omfattar flera händelser, såsom ändringar av filer eller AD-objekt, misslyckade inloggningar eller utloggningar, samt ändringar av behörigheter.

- Logga in på ADAudit Plus-webbkonsolen.

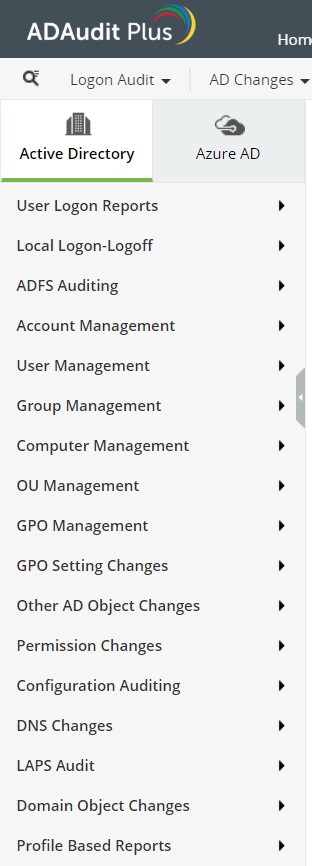

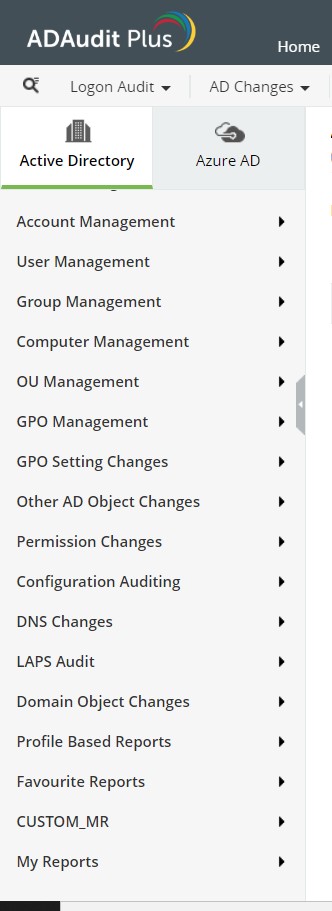

- Gå till fliken Rapporter. Alla rapporter som rör Active Directory är lättillgängliga. På den här fliken finns flera olika händelserapporter. Du kan använda sökfilter för att hitta en viss händelse i rapporten.

- Välj rapport och domän.

- Välj Exportera som för att exportera rapporten i något av de föredragna formaten (CSV, PDF, HTML, CSVDE och XLSX).

skärmdumpar:

Varför ADAudit Plus är den bättre lösningen för dig?

- Omfattande kontrollpanel så att du kan jämföra och korrelera rapporter.

- ADAudit Plus gör det möjligt för dig att enkelt exportera rapporter i önskat format med ett enda klick.

- Avancerade filteralternativ som besparar dig besväret med att skapa komplexa LDAP-frågorför att hämta enbart den information du behöver.

Relaterade resurser

Inloggning och utloggning

- Hur man får den aktuella inloggade användaren på PowerShell

- Så här hittar du vilken dator en användare är inloggad på

- Hur man på distans kan se vilka användare som är inloggade i Windows

- Så här får du den aktuella inloggade användaren

- Hur man får användarinloggningshistorik med PowerShell

- Hämta inloggningar för Terminal Server

- Få en granskningsrapport om inloggnings- och utloggningsaktiviteter för AD-användarkonton

- Hur man får misslyckade inloggningsförsök med hjälp av powershell

- Hämta-rdusersession

- Hur man får den senast inloggade användarens fjärrdator med powershell

- Hur man hittar datorn som en användare loggade in på med hjälp av powershell

- Hur man får den senaste inloggningen av användaren med powershell

- Så här distribuerar du fjärrskrivbordstjänster med hjälp av Powershell

Spärrade konton

Händelseloggar för Windows

Granskning av filserver

- Så här övervakar du en Windows-mapp efter nya filer

- Hur man övervakar mappen för ändringar med hjälp av powershell

- Så här kontrollerar du mappbehörigheter med hjälp av powershell

- Powershell Filesystemwatcher - Spåra ändringar i filer och mappar

- NTFSSäkerhetsmodul powershell

- Hämta-filintegritet

- Hur man granskar failover-kluster med hjälp av powershell

- Hur man får filskapningsdatum med hjälp av powershell

- Hur man får den senast ändrade filen i katalogen med hjälp av powershell

- Powershell-skript för att hitta filer efter ägare

Granskning av Active Directory

- Hur man hittar vem som skapade ett AD-konto med hjälp av powershell

- Hur man granskar Active Directory med hjälp av powershell

- Hämta Active Directory-rapporter med hjälp av powershell

- Hur man hittar vem som raderade ett AD-objekt med hjälp av powershell

- Hur man kontrollerar Active Directory-hälsan med hjälp av powershell

- Hur man får privilegierat konto med hjälp av powershell

- Hämta GPO-rapporter utan powershell

- Hur man granskar LAPS-lösenord med hjälp av powershell

- Hur man får adfs-egenskaper med hjälp av powershell -ADAudit Plus

- Hur man granskar ändringar i Active Directory med hjälp av Powershell

- Hur man övervakar realtidsprocessen med hjälp av powershell

Azure AD

Server auditing

Computer start-ups and shut-downs