Så här granskar du LAPS-lösenordsåtkomst med hjälp av Windows PowerShell och ADAudit Plus

Local Administrator Password Solution (LAPS) har bidragit till förbättrad nätverkssäkerhet genom att tilldela starka, unika lösenord som även kan ändras regelbundet. Men eftersom lösenorden lagras centralt i Active Directory finns det en risk att obehöriga användare också kan komma åt lösenordsreserven och logga in på någon av arbetsstationerna. Eftersom LAPS saknar inbyggd granskningsfunktion måste tredjepartsprogram användas för att granska vilka användare som har åtkomst till de lokala administratörslösenorden.

ManageEngine ADAudit Plus, en realtidslösning för AD-granskning, erbjuder ett mycket enklare alternativ jämfört med att utföra samma process i inbyggd Active Directory.

Den här artikeln beskriver hur du kan granska LAPS-lösenordsåtkomst med hjälp av Windows PowerShell och ADAudit Plus.

Med hjälp av Windows PowerShell

Så här konfigurerar du PowerShell-övervakning:

- Identifiera domänen du vill granska.

- Importera modulen AdmPwd.PS.

- Skriv koden. Ett exempel på PowerShell-skript har bifogats i slutet av detta avsnitt.

- Kompilera skriptet.

- Kör den i PowerShell.

- Detta konfigurerar granskningen.

Här är ett exempelskript:

Set-AdmPwdAuditing -Identity:Clients -AuditedPrincipals:Everyone

Använda ADAudit Plus

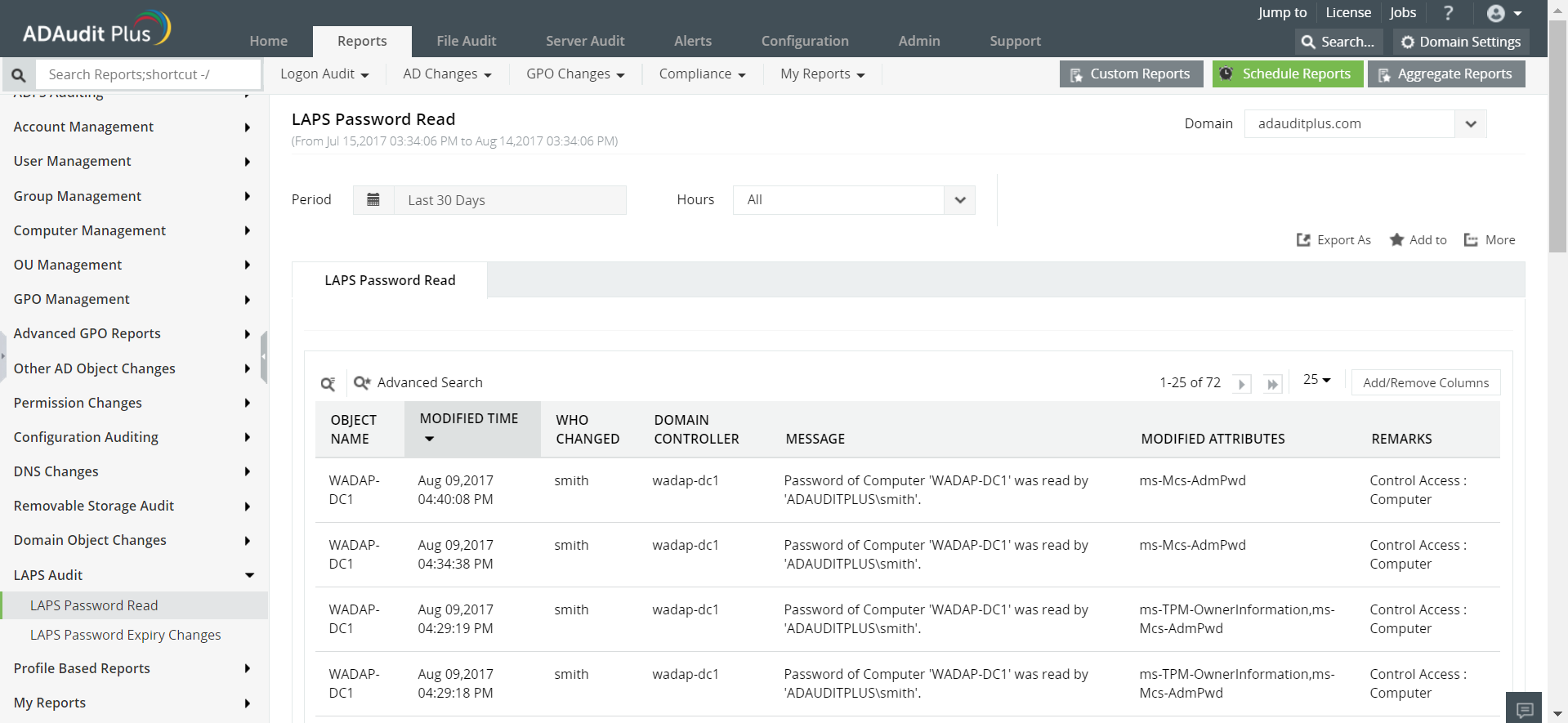

- I ADAudit Plus-konsolen klickar du på Rapporter> LPS-granskningar> LAPS-lösenordsläsning för att generera en rapport om de användare som har fått tillgång till lösenorden.

- Välj relevant domän och OU.

- Klicka på Exportera för att exportera rapporten i de olika formaten som listas (CSV, PDF, HTML, CSVDE, XLSX).

LAPS-lösenordsrapporter visar vilka användare som har haft åtkomst till lösenorden inom den valda tidsperioden. Endast en liten grupp auktoriserade användare, vanligtvis nätverksadministratörer, har tillåtelse att få åtkomst till lösenorden. Att regelbundet granska rapporten kan hjälpa till att säkerställa att endast de utsedda användarna har åtkomst till informationen.

Här är ett exempel på en rapport:

Detta är begränsningarna med att använda PowerShell för att granska LAPS:

- PowerShell kan endast aktivera granskning. Den tar inte fram själva rapporten.

- Denna metod kräver att flera program används för granskning. Administratörer måste aktivera granskning i PowerShell och kontrollera Loggboken för att få information om vilka användare som har haft åtkomst till LAPS-lösenordet. Även med Loggboken är det inte möjligt att visa alla LAPS-lösenordsåtkomster i form av en enda rapport. Att manuellt gå igenom alla händelser kommer att vara tidskrävande.

ADAudit Plus är ett gransknings- och rapporteringsverktyg för Active Directory som kontinuerligt granskar nätverket och genererar färdiga rapporter om alla AD-objekt. Den skapar också realtidsvarningar vid misstänkt aktivitet i nätverket. Den har ett separat avsnitt för LAP:er och kan snabbt generera rapporter när det behövs.

Relaterade resurser

Inloggning och utloggning

- Hur man får den aktuella inloggade användaren på PowerShell

- Så här hittar du vilken dator en användare är inloggad på

- Hur man på distans kan se vilka användare som är inloggade i Windows

- Så här får du den aktuella inloggade användaren

- Hur man får användarinloggningshistorik med PowerShell

- Hämta inloggningar för Terminal Server

- Få en granskningsrapport om inloggnings- och utloggningsaktiviteter för AD-användarkonton

- Hur man får misslyckade inloggningsförsök med hjälp av powershell

- Hämta-rdusersession

- Hur man får den senast inloggade användarens fjärrdator med powershell

- Hur man hittar datorn som en användare loggade in på med hjälp av powershell

- Hur man får den senaste inloggningen av användaren med powershell

- Så här distribuerar du fjärrskrivbordstjänster med hjälp av Powershell

Spärrade konton

Händelseloggar för Windows

Granskning av filserver

- Så här övervakar du en Windows-mapp efter nya filer

- Hur man övervakar mappen för ändringar med hjälp av powershell

- Så här kontrollerar du mappbehörigheter med hjälp av powershell

- Powershell Filesystemwatcher - Spåra ändringar i filer och mappar

- NTFSSäkerhetsmodul powershell

- Hämta-filintegritet

- Hur man granskar failover-kluster med hjälp av powershell

- Hur man får filskapningsdatum med hjälp av powershell

- Hur man får den senast ändrade filen i katalogen med hjälp av powershell

- Powershell-skript för att hitta filer efter ägare

Granskning av Active Directory

- Hur man hittar vem som skapade ett AD-konto med hjälp av powershell

- Hur man granskar Active Directory med hjälp av powershell

- Hämta Active Directory-rapporter med hjälp av powershell

- Hur man hittar vem som raderade ett AD-objekt med hjälp av powershell

- Hur man kontrollerar Active Directory-hälsan med hjälp av powershell

- Hur man får privilegierat konto med hjälp av powershell

- Hämta GPO-rapporter utan powershell

- Hur man granskar LAPS-lösenord med hjälp av powershell

- Hur man får adfs-egenskaper med hjälp av powershell -ADAudit Plus

- Hur man granskar ändringar i Active Directory med hjälp av Powershell

- Hur man övervakar realtidsprocessen med hjälp av powershell

Azure AD

Server auditing

Computer start-ups and shut-downs