Análise pericial de logs

A principal função de uma solução de segurança de rede é proteger o ambiente contra ataques, monitorando eventos de segurança e emitindo alertas em tempo real para viabilizar ações corretivas imediatas. Além disso, é necessário ter acesso a informações detalhadas para analisar a causa raiz de vulnerabilidades, reconstruir a sequência de um ataque e rastrear atividades de usuários; é nesse ponto que entra a análise pericial de logs.

A análise pericial de logs é um processo essencial na cibersegurança, concentrando-se na interpretação dos logs gerados por dispositivos de rede, aplicações e sistemas, com o objetivo de revelar detalhes sobre incidentes de segurança. Os logs são registros de eventos que ocorrem em um ambiente de TI, como atividades de usuários, eventos de sistema e comunicações entre dispositivos. A análise pericial desses logs ajuda as equipes de segurança a rastrear os passos de um possível invasor, entender como o ataque ocorreu e identificar vulnerabilidades que precisam ser corrigidas para evitar novas ocorrências.

Importância da análise pericial de logs

Esse tipo de análise é um processo essencial após a ocorrência de um incidente de segurança. Quando há uma violação na rede, é fundamental entender como o ataque aconteceu, identificar os pontos de entrada e avaliar a extensão dos danos. Esse tipo de análise contribui para:

- Detecção e resposta a incidentes: A análise pericial de logs é fundamental para identificar e responder a incidentes de segurança. Por meio da análise de logs, as equipes podem rapidamente detectar sinais de atividade maliciosa, como tentativas de acesso não autorizado, roubo de dados ou padrões incomuns de tráfego de rede, permitindo uma resposta rápida para conter a ameaça e reduzir os danos.

- Análise da causa raiz: É extremamente importante entender como uma violação de segurança ocorreu. A análise de logs fornece uma linha do tempo dos eventos que antecederam o ataque, ajudando a identificar a causa raiz. Essas informações são essenciais para corrigir falhas e evitar que o incidente se repita.

- Conformidade e exigências legais: Diversos setores são regidos por normas rigorosas que exigem o armazenamento de logs detalhados e a realização de análises periciais periódicas. Essa prática ajuda as organizações a comprovarem conformidade e a se protegerem juridicamente em caso de incidentes de segurança.

- Monitoramento de atividades de usuários: A análise pericial de logs permite acompanhar as ações dos usuários, garantindo o cumprimento das políticas de segurança internas. Além disso, ela pode ajudar a detectar informações privilegiadas ao identificar ameaças internas, como comportamentos suspeitos ou acessos não autorizados a dados confidenciais.

- Investigação pós-incidente: Após um ataque, a análise pericial de logs é utilizada para reconstruir o incidente, entender os métodos utilizados pelo invasor e avaliar a abrangência da violação. Esses dados são essenciais para fortalecer as defesas e prevenir futuras ocorrências.

Desafios na análise pericial de logs

Embora a análise pericial de logs seja extremamente valiosa, também apresenta uma série de desafios:

- Volume de dados: Ambientes modernos de TI geram uma quantidade enorme de logs provenientes de várias fontes, como firewalls, sistemas de detecção de intrusão, servidores e aplicações. Analisar esse grande volume de dados para encontrar informações relevantes pode ser uma tarefa exaustiva.

- Integridade dos logs: Garantir a proteção dos logs contra alterações é um grande desafio. Se um invasor obtiver acesso aos logs, ele pode alterá-los ou excluí-los para encobrir suas ações, dificultando uma análise precisa dos eventos.

- Complexidade dos formatos de log: Gerados por diferentes sistemas e dispositivos, os logs costumam adotar formatos distintos, o que dificulta a correlação de dados entre várias fontes. Essa complexidade pode tornar o processo de análise pericial mais lento e dificultar a identificação de padrões ou relações entre os eventos.

- Análise em tempo real: Embora a análise pericial geralmente ocorra após o incidente, há uma demanda crescente por análises em tempo real, capazes de detectar e responder às ameaças no momento em que ocorrem. Isso exige ferramentas avançadas com a capacidade de processar e analisar rapidamente grandes volumes de dados em tempo real.

- Conhecimento técnico especializado: Para realizar uma análise pericial eficaz, é necessário ter profundo conhecimento em segurança de rede, arquitetura de sistemas e técnicas de interpretação de logs. Muitas organizações enfrentam dificuldades para encontrar e reter profissionais com a qualificação necessária para essa função.

Firewall Analyzer: Ferramenta líder em análise pericial de logs

Uma ferramenta de análise pericial de logs precisa atender a requisitos essenciais, como garantir segurança e inviolabilidade e oferecer arquivamento de logs por períodos flexíveis e configuráveis. Ter apenas o histórico dos logs não é suficiente. É fundamental contar com um mecanismo de busca robusto que permita analisá-los e localizar exatamente as informações necessárias para a investigação.

O

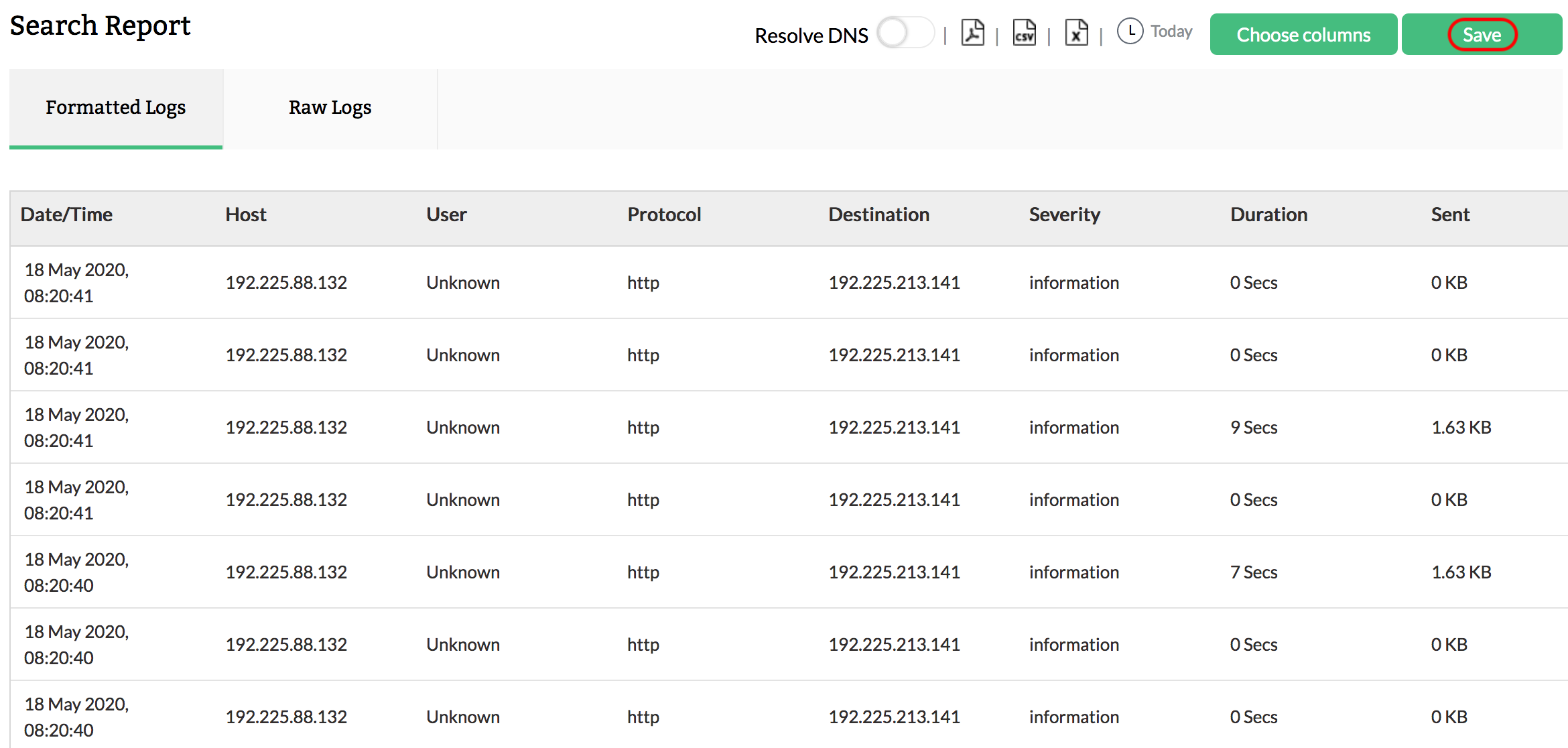

Firewall Analyzer da ManageEngine é a solução ideal para arquivamento de dados de log e realização de análise pericial. Com esta ferramenta, é possível definir o tempo de retenção dos logs arquivados, garantir a criptografia dos dados para aumentar a segurança, aplicar registros de data e hora para evitar adulterações, indexar os dados de forma flexível para otimizar as buscas e utilizar um mecanismo avançado de pesquisa, capaz de analisar tanto os logs agregados quanto os brutos. Também é possível salvar os resultados da pesquisa como relatórios, economizando tempo e evitando buscas repetidas.

Retenção flexível de logs arquivados

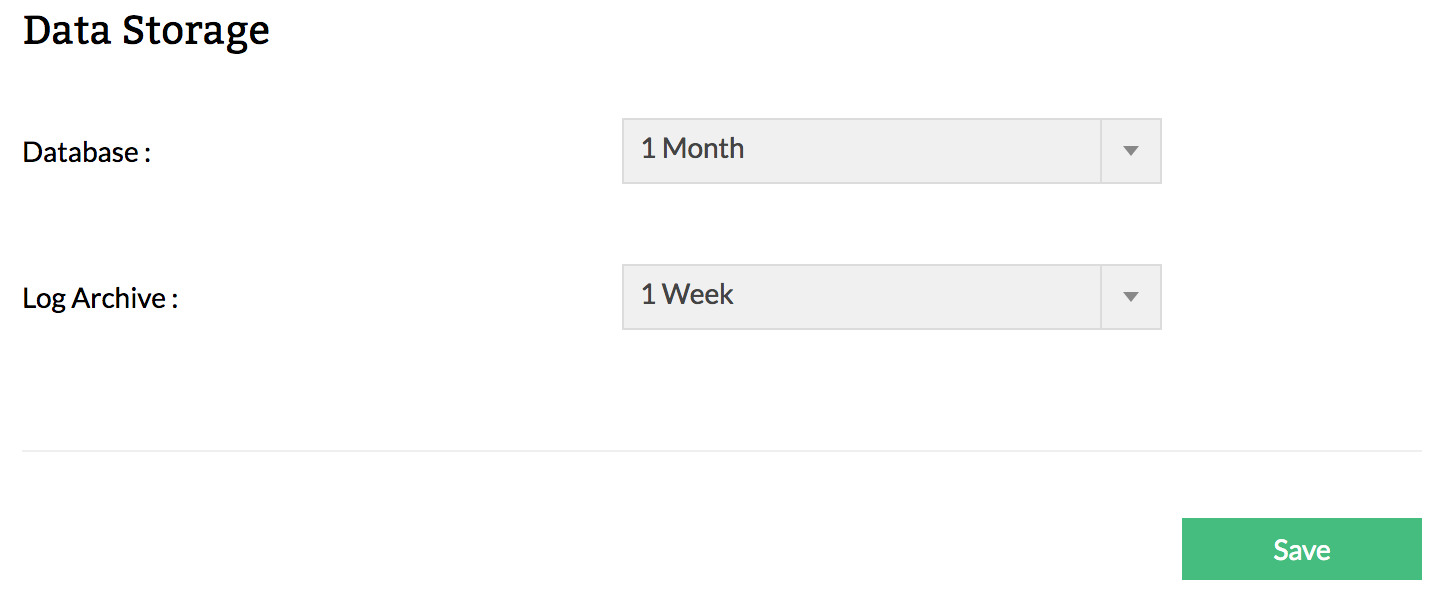

A ferramenta de análise pericial de firewalls permite armazenar os logs por um período que pode ser ajustado conforme as necessidades da organização. Como diferentes normas exigem prazos variados de retenção e muitas empresas seguem políticas próprias, é fundamental ter flexibilidade na configuração desse tempo. O sistema também permite definir o período de retenção dos dados no database.

Arquivamento seguro e inviolável de logs

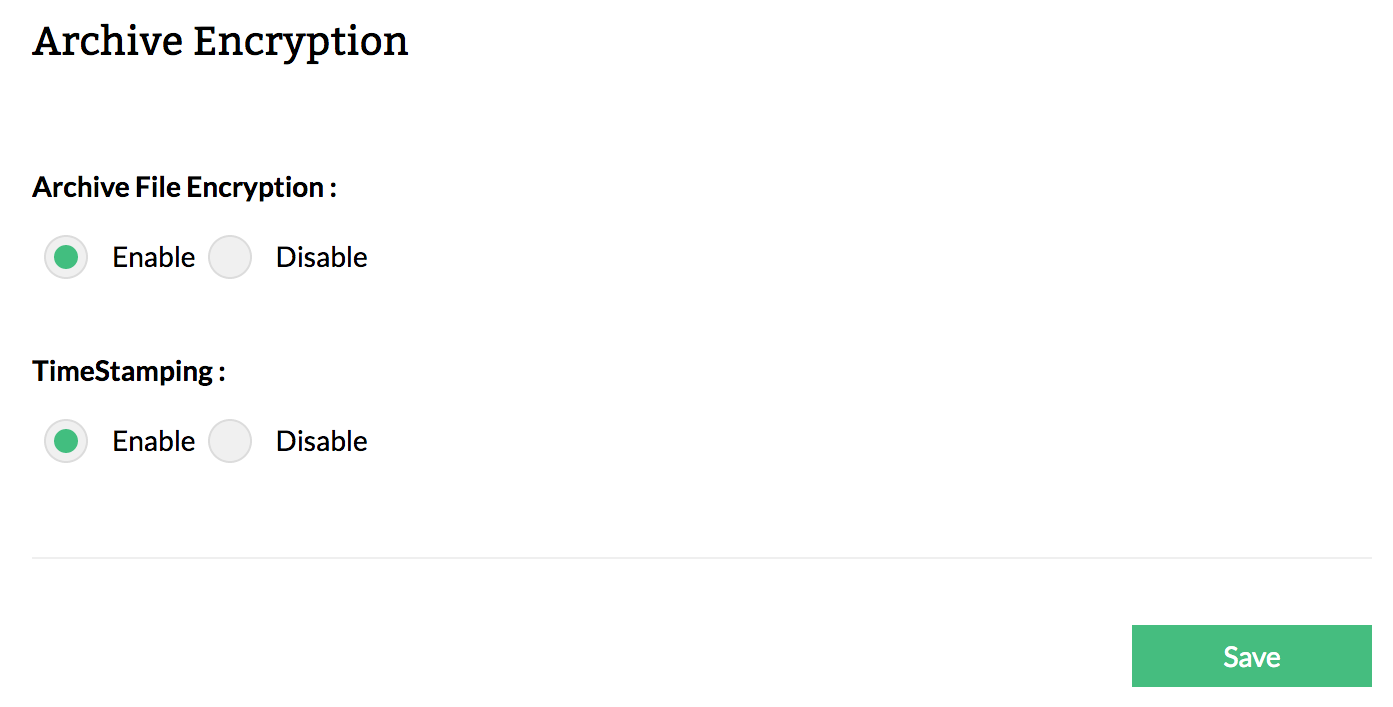

A ferramenta de análise pericial de logs de rede aplica criptografia a eles, impedindo que sejam lidos em caso de acesso não autorizado. O Firewall Analyzer também registra a data e hora aos arquivos de log para impedir alterações e assegura a integridade das evidências, mesmo diante de tentativas de manipulação por usuários mal-intencionados.

Indexação flexível dos dados de log

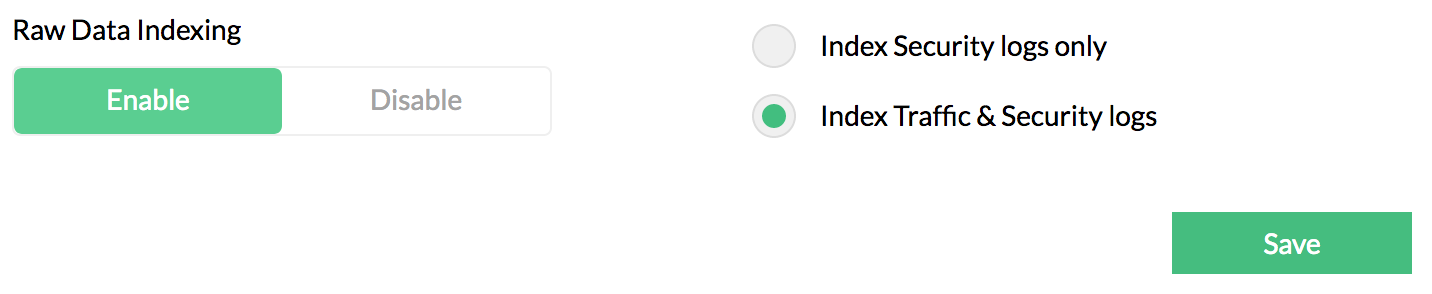

O Firewall Analyzer permite importar e indexar logs arquivados de forma eficiente. Como esse processo exige uso intensivo da CPU e demanda significativa de memória, é possível escolher entre indexar apenas os logs de segurança ou incluir também os registros de tráfego. Os logs de segurança da análise pericial são essenciais para identificar a origem de ataques e invasões.

A importância de um mecanismo de busca eficiente na análise pericial de logs

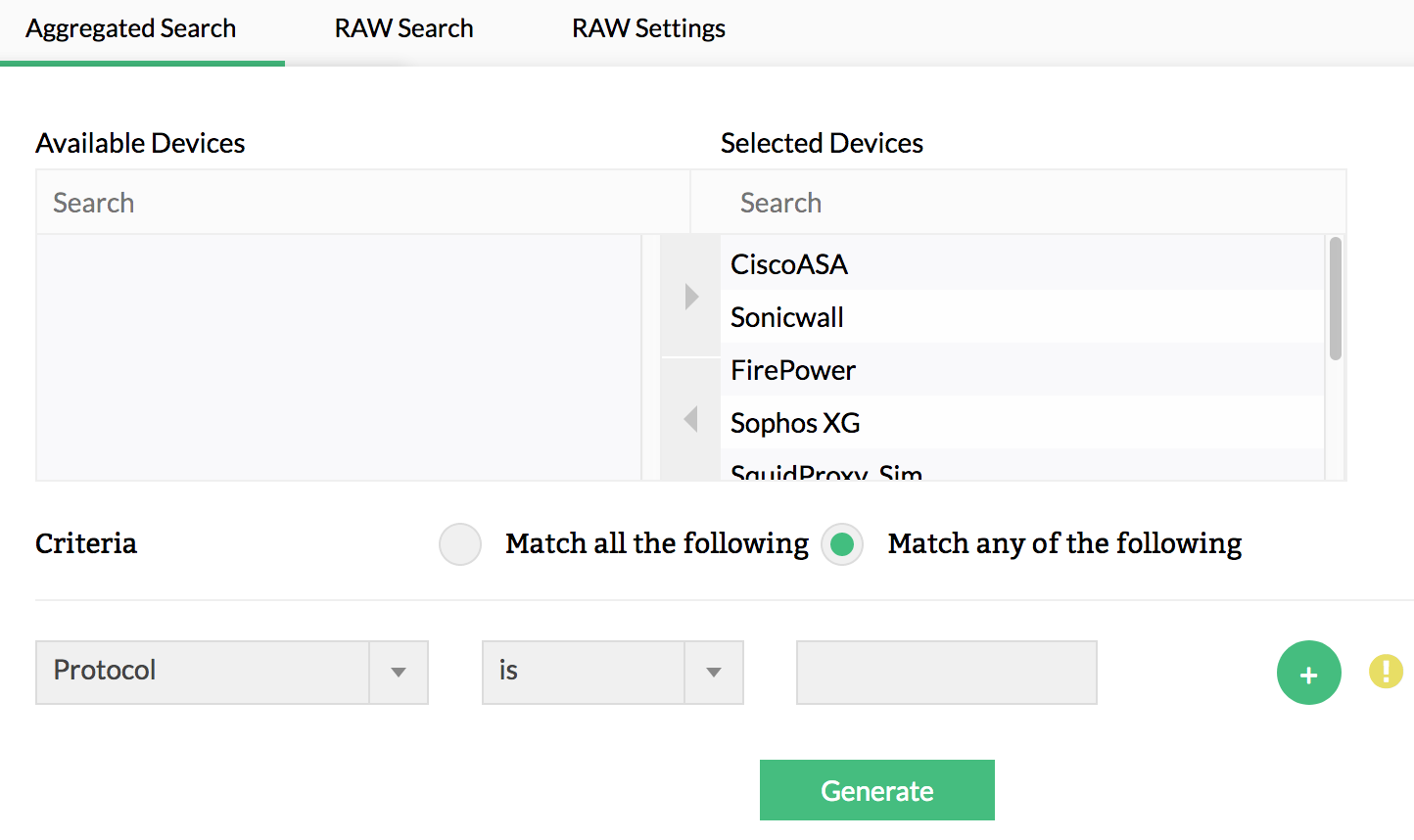

Arquivos de logs costumam reunir um volume enorme. No entanto, apenas uma pequena fração desses dados costuma conter evidências de um ataque. Localizar manualmente os logs relevantes é praticamente inviável e, com frequência, é preciso aplicar diversos critérios e filtros para identificar com precisão os logs relacionados ao incidente. Mesmo com uma ferramenta de busca satisfatória, essa tarefa pode ser bastante trabalhosa. O mecanismo de busca de logs do Firewall Analyzer é robusto o suficiente para localizar os registros necessários com rapidez e eficiência, além de permitir realizar buscas tanto em logs brutos quanto em logs formatados. Quando os resultados desejados não são encontrados na busca por logs formatados, é possível recorrer à busca indexada em logs brutos. Na maioria dos casos, a pesquisa em logs formatados já é suficiente para atender aos requisitos de uma análise pericial.

Consulte a página Relatório de busca em logs brutos para mais informações sobre esse recurso.

Salvar os resultados da busca como relatórios

O Firewall Analyzer oferece um recurso valioso para investigações periciais: a possibilidade de salvar os resultados das buscas como relatórios. Com isso, evita-se repetir buscas complexas e reduz-se o risco de perder critérios ou filtros importantes ao longo do processo de análise.

A importância da análise pericial de logs na cibersegurança

A análise pericial de logs é um componente indispensável das estratégias modernas de cibersegurança, pois permite que as organizações detectem e respondam a incidentes, identifiquem a causa raiz de violações e cumpram requisitos regulatórios. No entanto, esse processo ainda impõe desafios relevantes, como o grande volume de dados, a necessidade de garantir a integridade dos logs e a demanda por análises em tempo real.

O Firewall Analyzer da ManageEngine enfrenta esses desafios com um conjunto completo de funcionalidades desenvolvidas para tornar a análise pericial de logs mais eficiente e precisa. Do arquivamento seguro à busca avançada, a ferramenta oferece tudo o que sua organização precisa para fortalecer sua postura de segurança com base em dados confiáveis e detalhados.

Com todos esses recursos e muito mais, o Firewall Analyzer reúne em uma única solução tudo o que você precisa para realizar uma análise pericial de logs completa e eficaz. Solicite seu teste gratuito por 30 dias.

Links em destaque

Gerenciamento de regras do firewall

Gerencie suas regras de firewall para obter o desempenho ideal. Regras bem estruturadas e sem conflitos aumentam a segurança do firewall. Audite a segurança do firewall e gerencie as mudanças de regra/configuração para fortalecer a segurança.

Gerenciamento de conformidade do firewall

O sistema integrado de gerenciamento de conformidade automatiza suas auditorias de conformidade de firewall. Relatórios prontos disponíveis para as principais exigências regulatórias, como PCI-DSS, ISO 27001, NIST, NERC-CIP e SANS.

Gerenciamento de logs de firewall

Desbloqueie informações valiosas ocultas nos logs do firewall. Analise os logs para identificar as ameaças à segurança enfrentadas pela rede e obter uma visão detalhada do padrão de tráfego da Internet, essencial para o planejamento de capacidade.

Monitoramento de largura de banda em tempo real

Com o monitoramento em tempo real da largura de banda, é possível identificar aumentos repentinos e anormais no uso. Adote medidas corretivas para conter picos inesperados de consumo de banda.

Alertas de firewall

Tome ações corretivas imediatas ao receber notificações em tempo real sobre incidentes de segurança na rede. Além disso, verifique e restrinja o uso da Internet caso a largura de banda ultrapasse o threshold definido.

Serviço de firewall gerenciado

Os provedores de serviços gerenciados de segurança (MSSPs) podem hospedar vários locatários, garantindo acesso seguro e isolado às respectivas informações. Escalável para atender às suas necessidades. Gerencia firewalls implementados em todo o mundo.