Relatório de uso de FTP

Como o Firewall Analyzer ajuda a rastrear o uso de FTP?

O Firewall Analyzer rastreia o uso de FTP a partir do syslog do firewall e fornece um relatório detalhado de tráfego sobre:

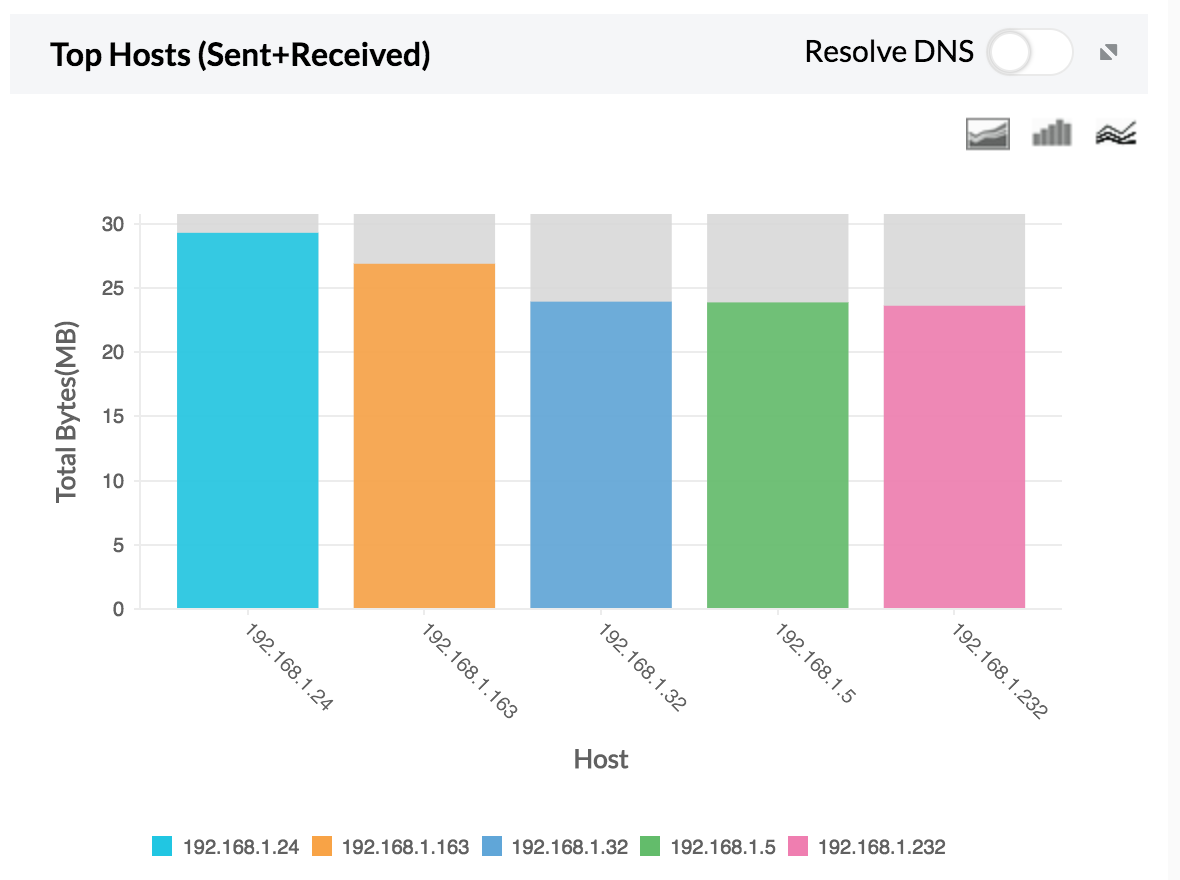

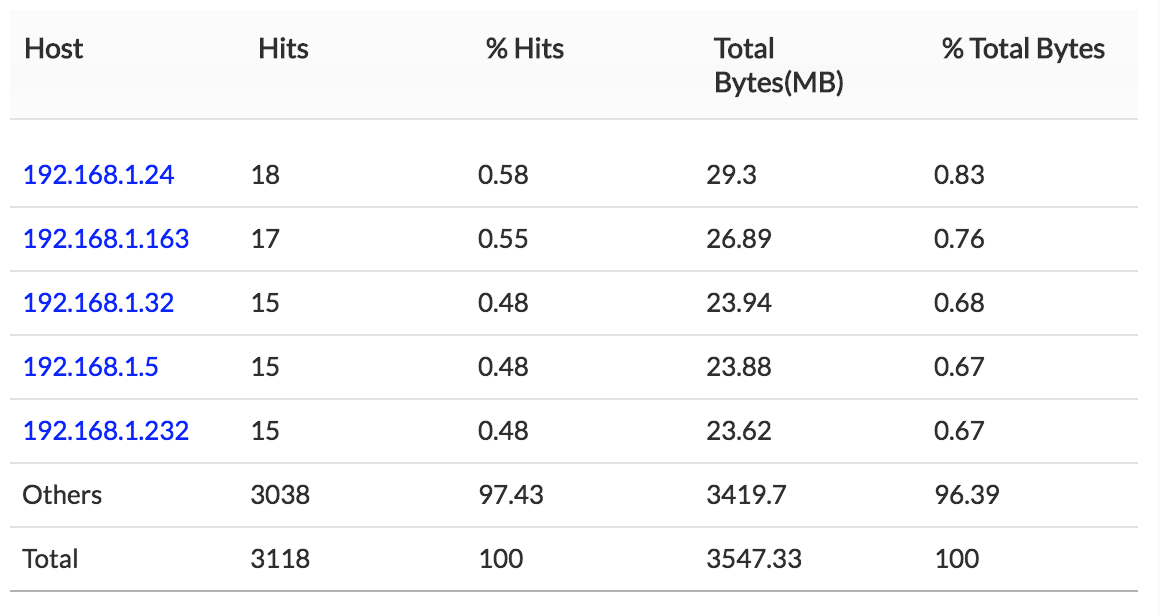

1.Principal host — Tráfego total enviado e recebido por host usando FTP.

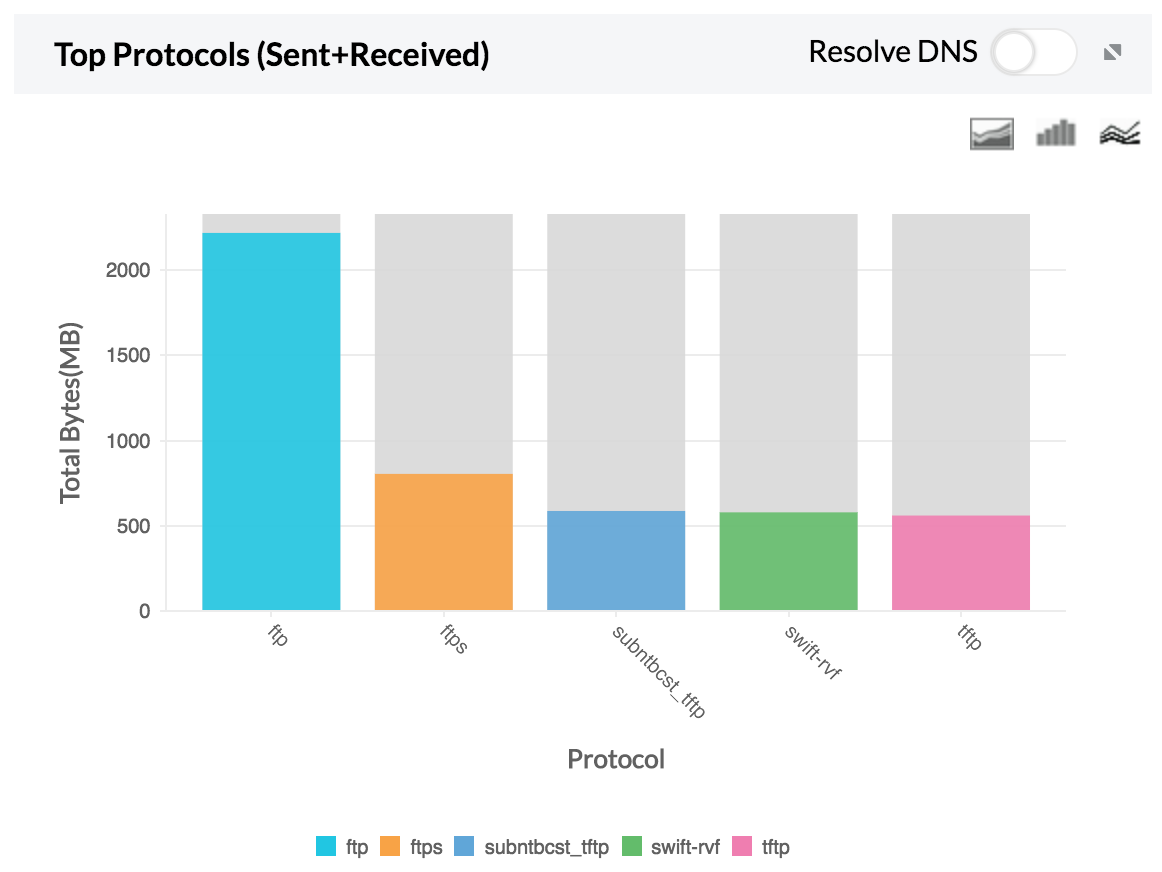

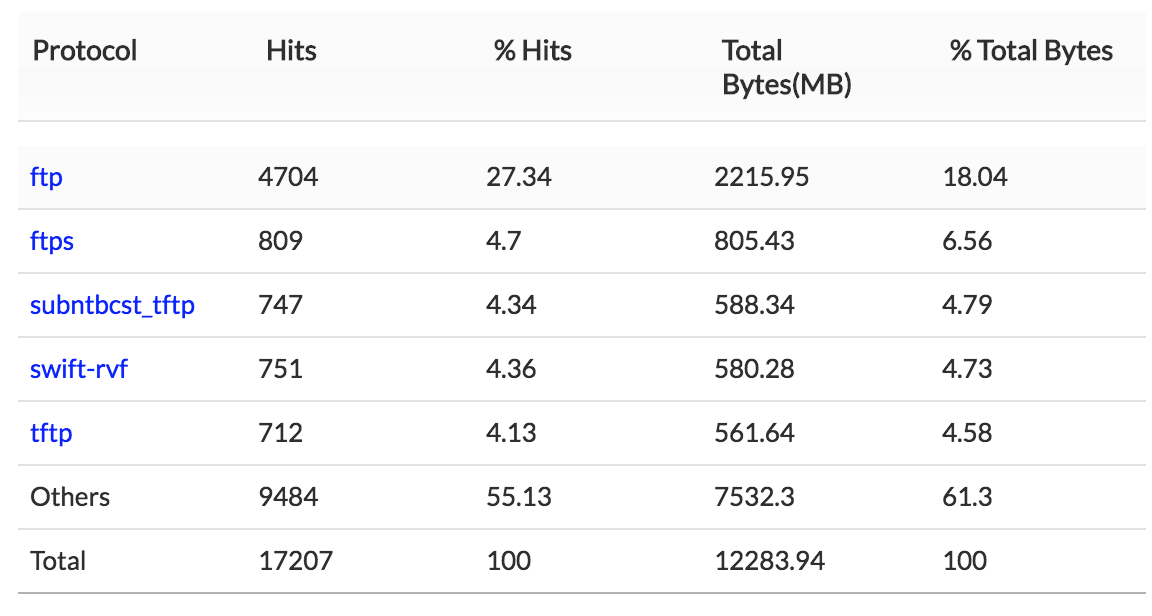

2. Principal protocolo — Tráfego enviado e recebido pelo grupo de protocolos principais usando FTP.

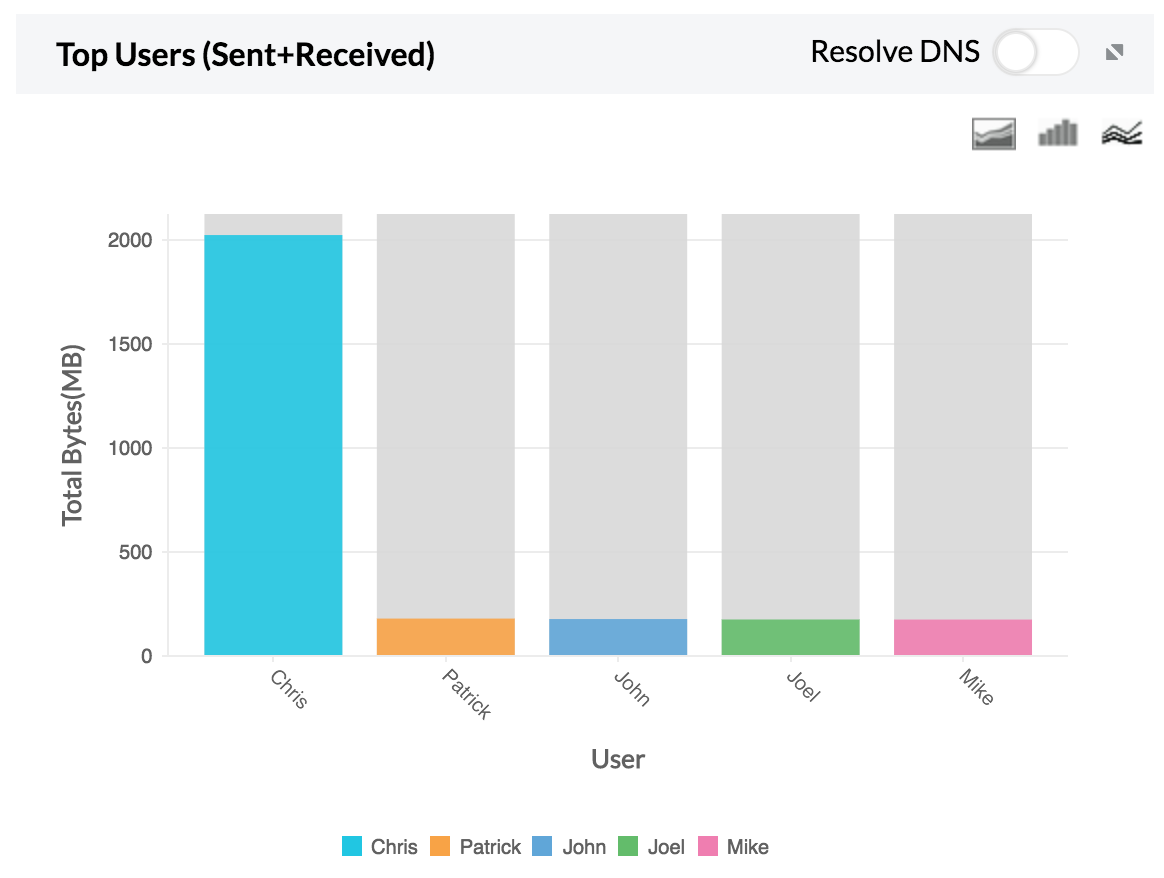

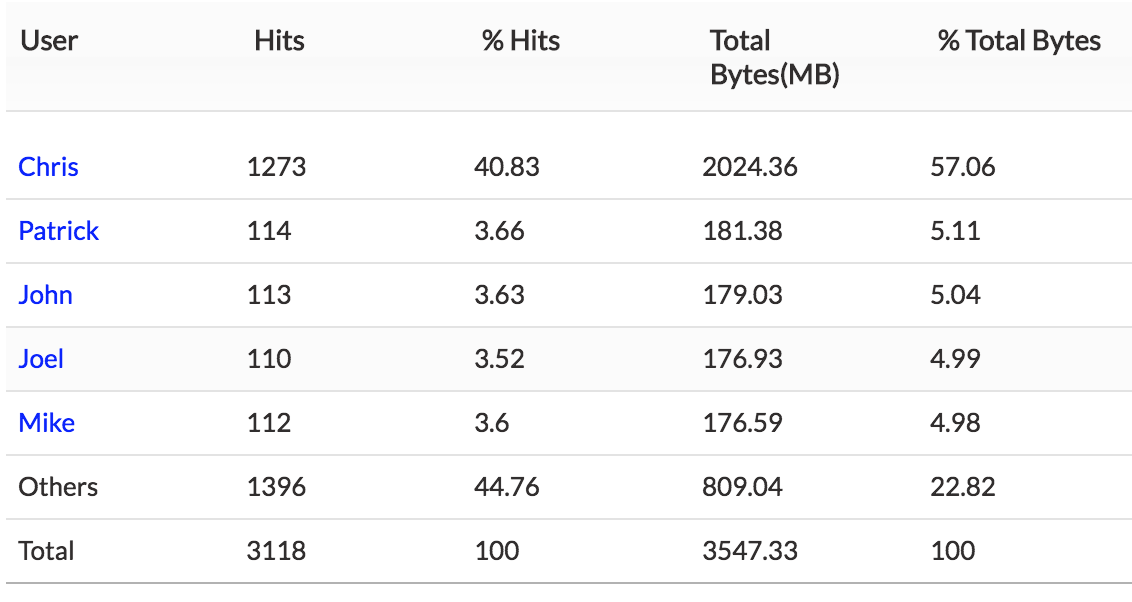

3. Principais usuários — Tráfego dos principais usuários enviado e recebido utilizando FTP.

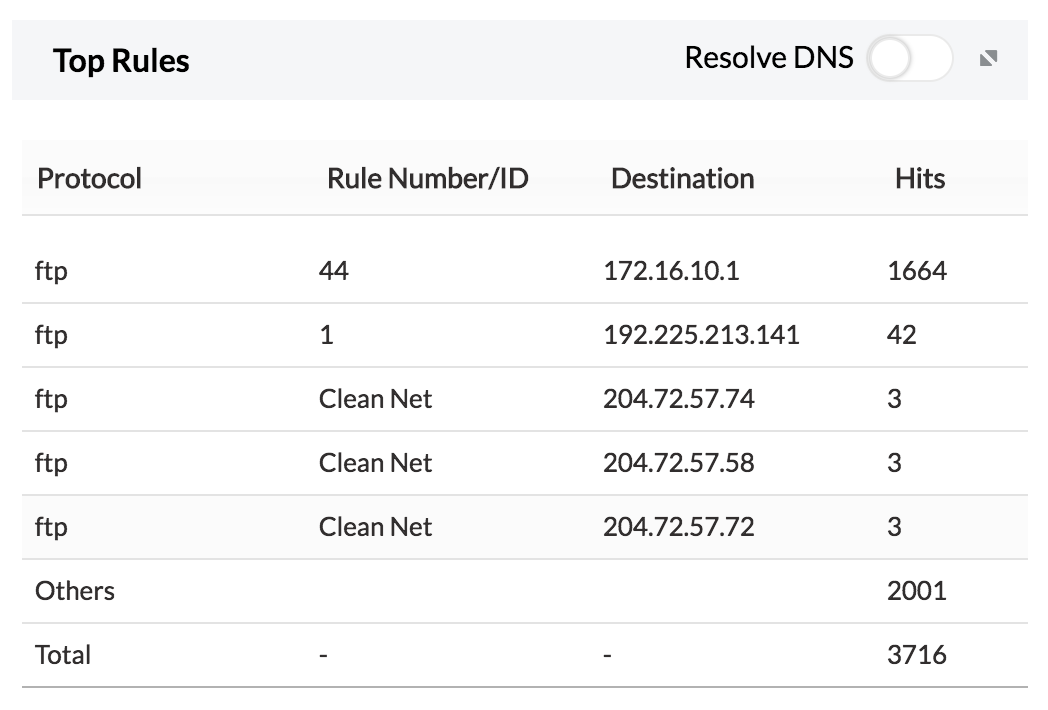

4. Principais Regras — As principais regras usadas para acessar o FTP.

Se o host ou o usuário apresentar tráfego incomum, o administrador de segurança pode investigar e proteger esse IP específico.

Por que você deve rastrear o uso do FTP?

FTP ou Protocolo de Transferência de Arquivos é um protocolo de rede padrão usado para transferir arquivos entre dois computadores em uma rede. Nenhum sistema é 100% seguro, e isso também se aplica aos servidores FTP. Embora as chances de um servidor FTP adequadamente protegido ser hackeado sejam baixas, a possibilidade ainda existe. Rastrear o uso do FTP permite superar suas limitações.

Por padrão, há uma provisão que permite a execução de comandos locais em servidores FTP construídos em servidores Linux e Windows. Um usuário mal-intencionado pode ser capaz de elevar privilégios explorando essa falha de segurança.

O FTP é baseado em texto simples. Durante o login, o nome de usuário e a senha são enviados como texto simples, sem criptografia; isso torna o protocolo vulnerável a hackers que podem usar diferentes ferramentas para obter essas credenciais.

Featured links

Gerenciamento de regras do firewall

Gerencie suas regras de firewall para obter o desempenho ideal. Regras isentas de anomalias e devidamente ordenadas tornam seu firewall seguro. Audite a segurança do firewall e gerencie as mudanças de regra/configuração para fortalecer a segurança.

Gerenciamento de conformidade do firewall

O sistema integrado de gerenciamento de conformidade automatiza suas auditorias de conformidade de firewall. Relatórios prontos disponíveis para as principais exigências regulatórias, como PCI-DSS, ISO 27001, NIST, NERC-CIP e SANS.

Gerenciamento de logs de firewall

Desbloqueie uma infinidade de informações de segurança de rede ocultas nos logs do firewall. Analise os logs para encontrar as ameaças de segurança enfrentadas pela rede. Além disso, obtenha o padrão de tráfego da Internet para planejamento de capacidade.

Monitoramento de largura de banda em tempo real

Com o monitoramento online da largura de banda, você pode identificar o aumento repentino anormal do uso da largura de banda. Tome medidas corretivas para conter o aumento repentino no consumo de largura de banda.

Alertas do firewall

Tome ações corretivas imediatamente após ser notificado em tempo real sobre incidentes de segurança de rede. Além disso, verifique e restrinja o uso da Internet se a largura de banda exceder o threshold especificado.

Serviço de firewall gerenciado

Os MSSPs podem hospedar várias instâncias com acesso exclusivo segmentado e seguro aos seus respectivos dados. Escalável para atender às suas necessidades. Gerencia firewalls implementados em todo o mundo.