Detecção de ameaças de informações privilegiadas

As ações de pessoas com informações privilegiadas podem levar a uma violação de forma proposital ou acidental, por isso é extremamente importante monitorar sua rede em busca de ameaças de informações privilegiadas e corrigir as ameaças depois de identificadas (detecção de ameaças de informações privilegiadas). As organizações precisam de uma ferramenta inteligente de detecção de ameaças de informações privilegiadas que possa monitorar e alertar sobre várias anomalias de tráfego e segurança.

Ferramenta de detecção de ameaças de informações privilegiadas

O Firewall Analyzer é um software de detecção de ameaças de informações privilegiadas que gera relatórios de segurança e tráfego para ajudar a identificar ameaças internas à sua rede. Além de gerar relatórios, o Firewall Analyzer também pode acionar e registrar alertas de anomalias de segurança e tráfego. As capacidades a seguir ajudam os administradores de TI a identificar e corrigir ameaças de informações privilegiadas.

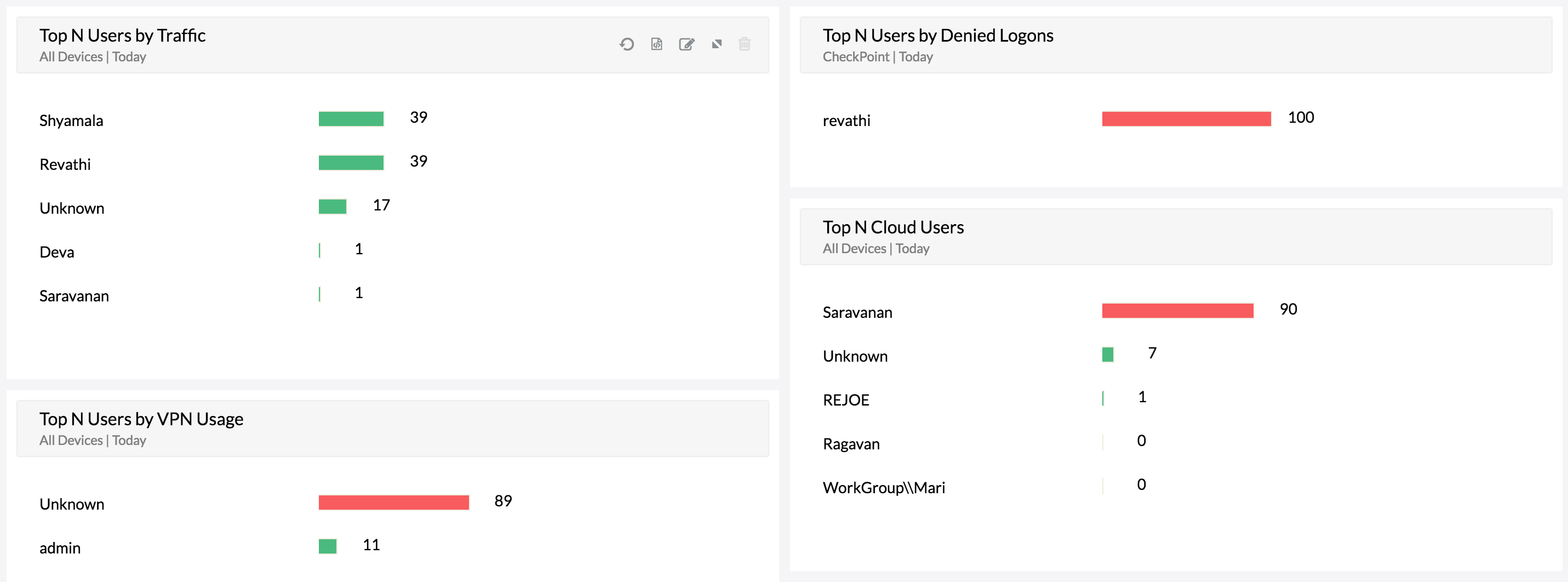

Monitoramento do uso da Internet por funcionários

O uso da Internet pelos funcionários pode afetar tanto a segurança quanto a infraestrutura de tráfego de uma empresa. Os funcionários que consomem uma grande quantidade de dados para uso pessoal podem não apenas interromper a disponibilidade da largura de banda, mas também resultar em malware e outras violações de segurança, o que ameaça toda a infraestrutura de rede.

O Firewall Analyzer monitora ameaças internas e fornece as seguintes informações:

- Sites da Internet acessados pelos funcionários em sua organização

- Protocolos usados pelos funcionários para comunicação

- Detalhes e tendências de uso da Web durante e fora do horário comercial

- Transações na Internet que podem causar ataques em seu ambiente

- Regras de firewall acionadas por seus funcionários, bem como o padrão de uso das regras de firewall

- Tendências históricas de uso, que podem ser usadas para identificar eventos anômalos atuais

- Gráficos com detalhes aprofundados sobre fluxos de tráfego de entrada e saída

Com essas informações, você pode não apenas identificar ameaças de informações privilegiadas, mas também corrigi-las ajustando suas políticas de firewall para restringir sites que consomem muita largura de banda ou sites maliciosos.

Monitoramento de URLs

O Firewall Analyzer monitora e registra os URLs visitados pelos funcionários e os exibe como parte de seus relatórios de uso da Web. Esses relatórios não apenas fornecem o consumo de largura de banda para um URL específico, mas também listam os URLs negados que os funcionários tentaram acessar. Com esse relatório, você pode identificar claramente os URLs que estão causando problemas na rede e, em seguida, aplicar regras para bloquear os URLs problemáticos com o recurso de administração de regras do Firewall Analyzer.

Monitoramento de shadow IT

Shadow IT não é um fenômeno novo, mas o aumento no uso de aplicações em nuvem de terceiros alimentou uma nova onda de complicações de segurança. A maioria dos funcionários não se considera uma ameaça de informações privilegiadas porque, na maioria das vezes, eles estão apenas tentando aumentar sua produtividade. Entretanto, ao se inscreverem em serviços de nuvem e interagirem com seus telefones usando APIs consumíveis, os funcionários podem permitir que hackers acessem a rede da empresa ou extraiam dados confidenciais sem levantar suspeitas.

O Firewall Analyzer monitora e gera relatórios sobre todas as aplicações acessadas por meio de dispositivos de firewall. Com esses relatórios, os administradores de segurança podem identificar facilmente aplicações suspeitas e também gerar alertas quando os funcionários tentarem acessar uma aplicação específica.

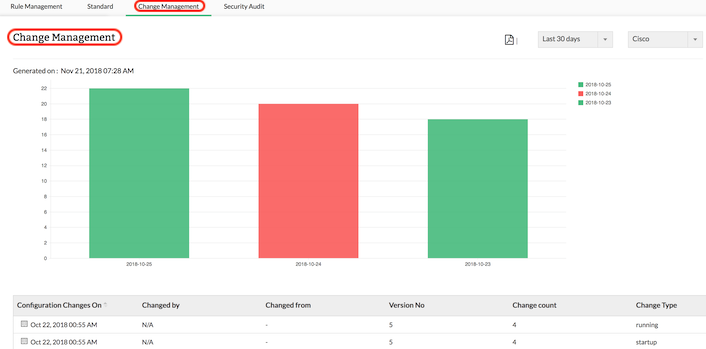

Monitoramento de mudanças

Os firewalls são extremamente importantes para a segurança da rede, e o coração do desempenho de qualquer firewall é sua configuração. Se a configuração do firewall não for monitorada e gerenciada adequadamente, sua rede poderá ficar vulnerável a ataques. O Firewall Analyzer busca as configurações do firewall usando a CLI ou a API do dispositivo de firewall (firewall de detecção de ameaças) e permite que você monitore as mudanças feitas na infraestrutura de segurança da rede.

Os administradores podem cometer um erro não intencional ou realizar uma mudança indevida enquanto atuam em uma solicitação de mudança de configuração de firewall, abrindo espaço para violações. O Firewall Analyzer garante que todas as configurações e mudanças subsequentes feitas em seu dispositivo de firewall sejam capturadas periodicamente e armazenadas no database. Os relatórios de gestão de mudanças de configuração ajudam você a descobrir exatamente quem fez quais mudanças na configuração do firewall, quando e por quê.

Alertas de firewall

A definição de acionadores baseados em largura de banda e acionadores baseados em segurança (soluções de detecção de ameaças de informações privilegiadas) pode ser útil na identificação de ameaças internas. Com o recurso de gestão de alarmes do Firewall Analyzer, você pode definir acionadores de tráfego e de segurança. Quando um alerta de firewall é acionado, o alarme pode ser enviado diretamente para seu e-mail ou telefone (como um SMS). Você também pode investigar mais a fundo e identificar a origem e o tipo de ameaças à sua rede. Os alarmes também são exibidos na interface do usuário do Firewall Analyzer.

Ao monitorar as principais métricas de segurança e receber notificações sobre vários acionadores baseados em largura de banda (sistemas de detecção de ameaças de informações privilegiadas), você pode identificar facilmente ameaças internas e corrigir problemas de segurança usando o Firewall Analyzer. Faça o download de um teste gratuito de 30 dias e proteja sua rede agora mesmo!

Sinais de alerta de ameaça de informações privilegiadas

Uma ameaça de informações privilegiadas é um risco à segurança da rede que se origina dentro da organização visada. Uma pessoa com informações privilegiadas pode não ser apenas um funcionário atual; consultores, ex-funcionários, parceiros de negócios e até mesmo membros da diretoria podem ser pessoas com informações privilegiadas. Veja a seguir os sinais de alerta digitais de uma pessoa com informações privilegiadas tentando violar a rede.

- Download ou acesso a quantidades excepcionalmente altas de dados

- Acesso a dados confidenciais não vinculados à sua função de trabalho

- Envio de várias solicitações de acesso a recursos não associados à sua função de trabalho

- Acúmulo de dados e cópia de arquivos de pastas confidenciais

- Envio de dados confidenciais por e-mail para fora da organização