Relatórios de proxy - Firewall Analyzer

Como administrador de segurança, você sabe que o servidor proxy será parte integrante da segurança da rede. O servidor proxy protege o usuário interno (Intranet) do servidor externo (Internet). Isso impede que o servidor externo identifique os usuários internos da rede. Além disso, ele oculta os detalhes dos usuários da rede interna da consulta para acessar um arquivo ou página da Web na rede externa. Você precisa gerenciar o uso da Internet de seus funcionários e tornar o acesso a ela seguro.

Com base no desempenho e na eficiência, os administradores de rede escolhem diferentes servidores proxy para atender às suas necessidades. Isso inclui proxy transparente, proxy anônimo, proxies baseados em protocolo, proxies baseados em acessibilidade (públicos e privados), proxy móvel, proxy de data center, etc.

Por que você precisa de um relatório de proxy?

Os usuários da sua rede continuam reclamando que a conexão com a Internet está lenta. Você precisa verificar quem está usando a Internet excessivamente e quais sites ou domínios os usuários estão acessando que tornam a conexão lenta. Outras causas podem ser os usuários tentando acessar os URLs, domínios e sites negados.

Para superar esse problema, você precisa de uma ferramenta de relatório de log de proxy que analise os logs do servidor proxy e gere relatórios dele. Com o software de relatórios de proxy, você pode gerenciar o uso da Internet e proteger o seu acesso para sua organização. Em alguns casos, o servidor proxy é combinado com o firewall, mas mesmo quando não estiver, você precisará de um relatório do servidor proxy de firewall para gerenciar detalhes sobre ele.

O Firewall Analyzer é um software de relatórios de servidor proxy. Ele extrai informações de transações na Internet sobre seus usuários internos da rede dos relatórios do servidor proxy.

Desafios na criação de relatórios de proxy:

- Manter a precisão:

- Falta de personalização de relatórios:

- Desafios de escalabilidade:

- Garantir a segurança dos dados:

Os servidores proxy podem ser configurados para armazenar somente tipos específicos de dados, o que pode limitar o escopo e os detalhes das informações disponíveis para geração de relatórios. Esse armazenamento seletivo de dados geralmente leva a imprecisões, pois atividades ou padrões cruciais do usuário podem não ser registrados. Além disso, o rastreamento e a geração de relatórios sobre a atividade do usuário se tornam cada vez mais difíceis em cenários que envolvem conexões criptografadas (por exemplo, tráfego HTTPS) ou usuários acessando a rede a partir de vários dispositivos. A incapacidade de correlacionar atividades em tais ambientes compromete ainda mais a confiabilidade dos relatórios.

Os relatórios de proxy geralmente carecem de um protocolo padronizado, o que dificulta a comparação de dados em diferentes sistemas ou a integração de relatórios com ferramentas e workflows existentes. A diversidade de requisitos organizacionais complica ainda mais o problema. As necessidades de relatórios variam muito, dependendo de fatores como setor, requisitos de conformidade e políticas internas. Por exemplo, uma instituição educacional pode priorizar o monitoramento do uso da largura de banda, enquanto uma organização financeira pode se concentrar na detecção de acesso não autorizado. A ausência de uma solução única para todos faz com que as organizações tenham dificuldade em personalizar os relatórios de proxy para atender às suas necessidades específicas de forma eficaz.

À medida que o número de usuários e solicitações de rede aumenta, o volume de dados gerados pelos servidores proxy cresce exponencialmente. Coletar, armazenar e analisar esses grandes volumes de dados de log de proxy pode se tornar um desafio significativo. Altos volumes de dados exigem uma infraestrutura robusta e mecanismos eficientes de processamento dos dados. Sem isso, as organizações correm o risco de atrasos na geração de relatórios e possíveis perdas de dados, minando o valor dos relatórios. Além disso, problemas de escalabilidade podem prejudicar a capacidade de gerar insights em tempo real, que são essenciais para a tomada proativa de decisões.

A segurança dos dados é uma grande preocupação ao lidar com informações confidenciais por meio de servidores proxy. Algumas organizações podem relutar em armazenar dados sensíveis ou confidenciais em seus servidores proxy, temendo violações de dados ou acesso não autorizado. Esse cuidado limita os dados disponíveis para relatórios, potencialmente deixando lacunas nos relatórios.

Por outro lado, as organizações que armazenam dados confidenciais devem garantir que os relatórios de proxy excluam informações confidenciais e, ao mesmo tempo, forneçam insights acionáveis às partes interessadas. Atingir esse equilíbrio pode ser um desafio, pois a filtragem de dados excessivamente cautelosa pode tornar os relatórios ineficazes, enquanto a filtragem insuficiente pode expor a organização a riscos de conformidade ou violações de confidencialidade.

Como o Firewall Analyzer ajuda você a gerenciar com segurança o acesso à Internet dos usuários da sua rede?

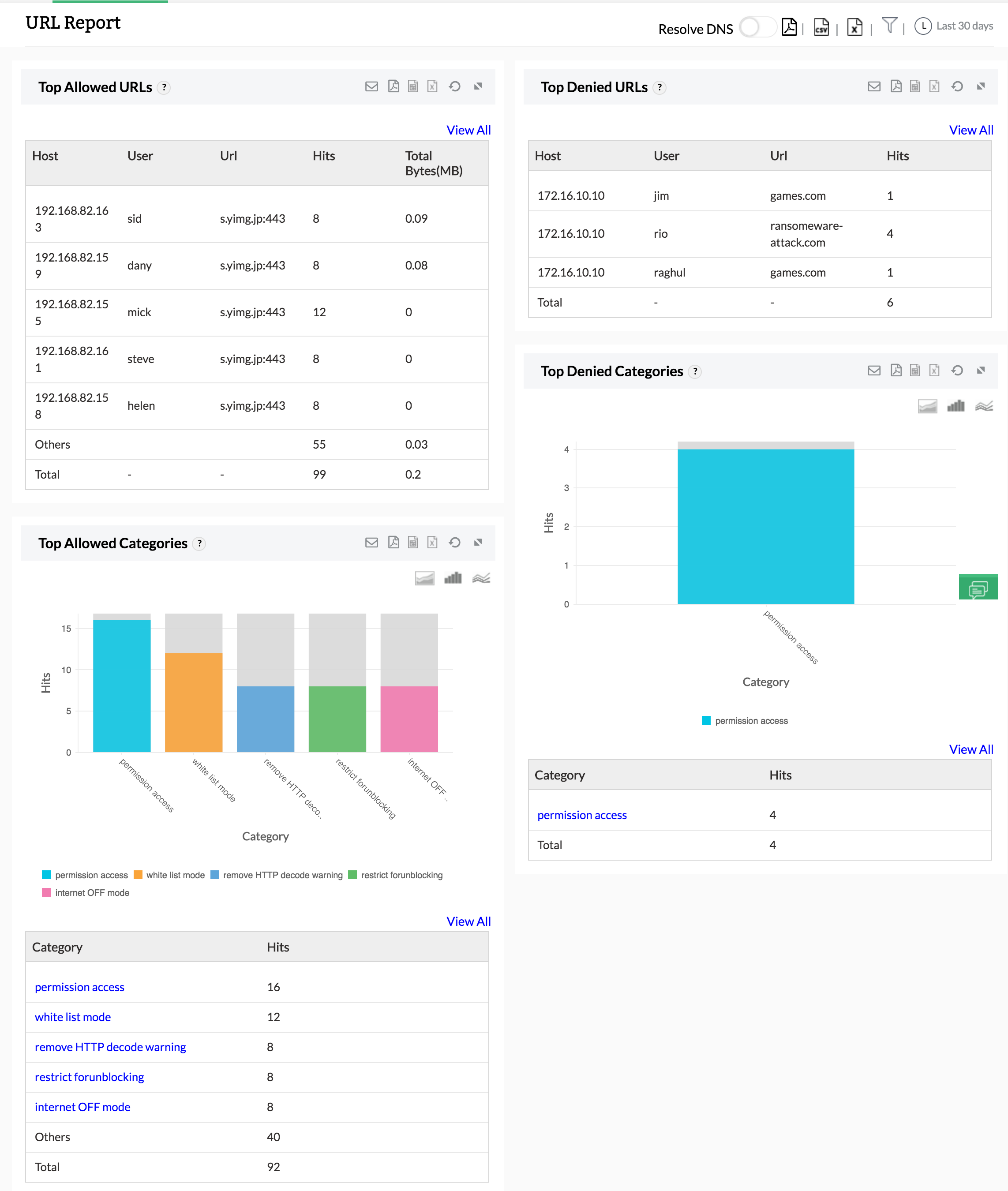

Com o software de relatório do servidor proxy Firewall Analyzer, você pode verificar quais usuários acessam a maior parte do tráfego do servidor proxy e quais usuários estão visualizando os URLs permitidos ou tentando desesperadamente acessar os URLs negados. A ferramenta o alerta em tempo real sobre o uso específico do usuário, do host e da largura de banda.

Com o Firewall Analyzer, você pode determinar:

- Os URLs permitidos e negados

- As categorias de URL permitidas e negadas

- O usuário que acessa a Internet e tem a maioria das conversas

- Os domínios, sites e páginas da Web mais acessados

- Os pedidos negados

- Os usuários negados

- Os vírus de proxy identificados

- O código de cache que está usando mais cache

- O código de status e a operação HTTP mais comumente retornados

Quais URLs estão sendo acessados?

Os relatórios de proxy fornecem informações abrangentes sobre os URLs acessados. Você pode descobrir qual usuário está tentando acessar os URLs e as categorias de URL negados. Com esse relatório, gerado por meio de um servidor proxy de relatórios, você pode avaliar o potencial de ameaça. Você também pode verificar qual URL e categoria de URL são mais acessados e por quais usuários. Isso fornece o padrão de uso da Internet para que você possa modificar os URLs e as categorias de URL permitidos de acordo com os requisitos comerciais da sua organização.

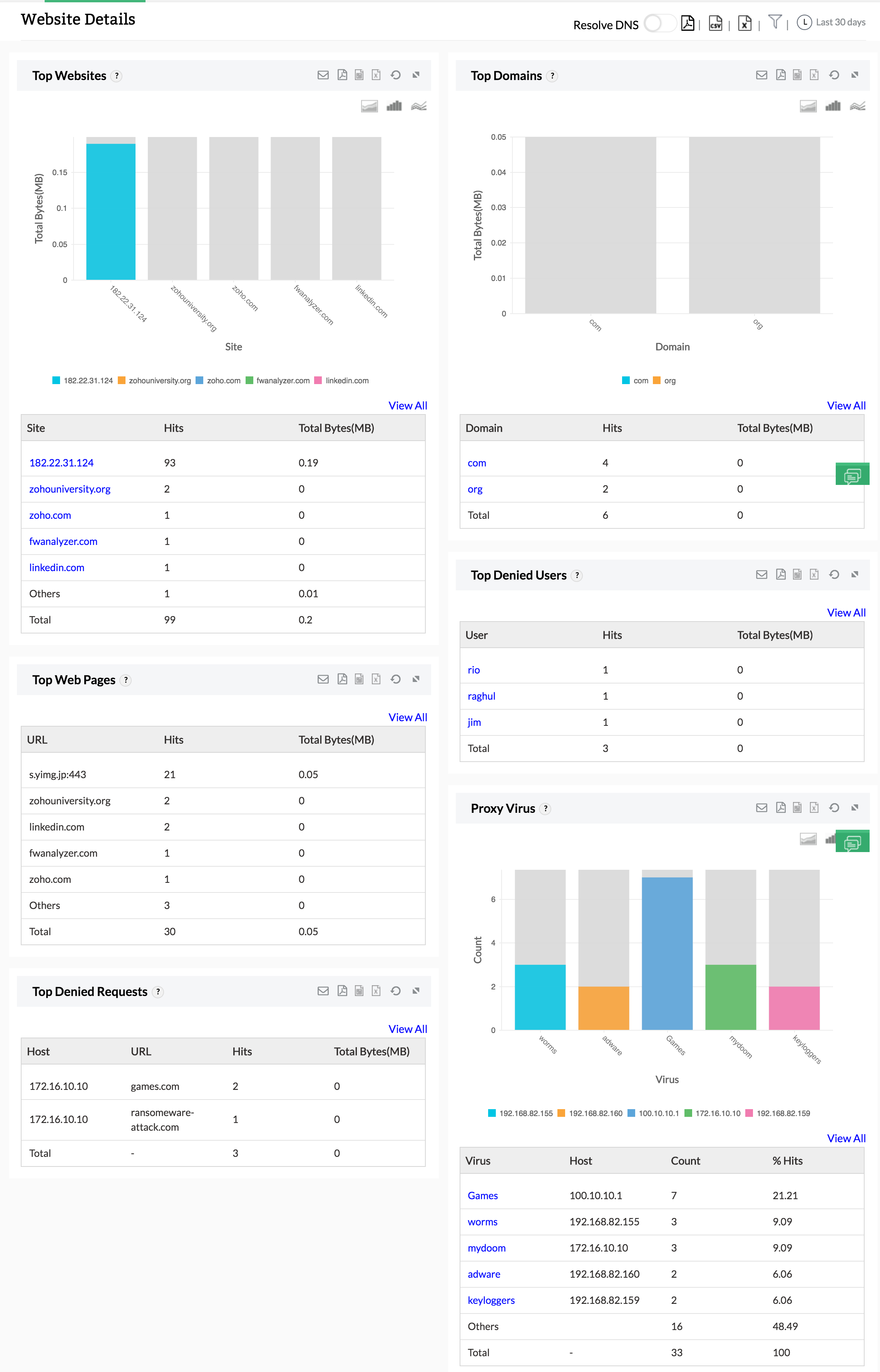

Os detalhes do acesso à Web

O relatório de proxy do Firewall Analyzer fornece informações detalhadas sobre os domínios, sites e páginas da Web individuais acessados pelos usuários. Ao examinar esses dados, os administradores de rede podem descobrir padrões de acesso à Web, incluindo quais sites são visitados com mais frequência e por quem. Essa visão ajuda as organizações a entender como a Internet está sendo utilizada na rede e a identificar possíveis usos indevidos ou violações de políticas. Além disso, a capacidade de monitorar detalhadamente o acesso à Web é crucial para otimizar o uso da Internet, garantir a conformidade com as políticas organizacionais e melhorar a produtividade.

Quem e quais solicitações são negadas?

O relatório de log de proxy é essencial para identificar usuários que repetidamente tentam acessar sites restritos ou categorias de URL. Esses logs fornecem detalhes abrangentes sobre solicitações negadas, incluindo os URLs específicos que estão sendo segmentados e a frequência das tentativas de acesso. Ao analisar esses dados, os administradores podem identificar os infratores persistentes e avaliar os possíveis riscos de segurança associados a essas ações. Os insights obtidos com os logs de solicitações negadas também permitem que as organizações refinem as políticas de acesso, resolvam possíveis vulnerabilidades e evitem atividades não autorizadas.

Os vírus de proxy

Esse relatório captura informações detalhadas sobre vírus e entidades maliciosas específicas do ambiente do servidor proxy. A identificação precoce dessas ameaças permite que os administradores tomem medidas antivírus oportunas e protejam a rede contra novos comprometimentos. O relatório também ajuda as organizações a rastrear as origens dos ataques relacionados a proxy, permitindo que implementem medidas de segurança mais robustas para evitar futuros incidentes. Ao lidar com vírus específicos de proxy de forma eficaz, as organizações podem garantir um ambiente de navegação mais seguro para seus usuários.

Quem está conversando mais por meio do servidor proxy?

O relatório de proxy destaca usuários e hosts que geram o maior volume de conversas ou solicitações por meio do servidor proxy. Esses dados permitem que os administradores avaliem se a atividade está alinhada aos requisitos do negócio ou se constitui um possível uso indevido de recursos. Além disso, o relatório identifica usuários e hosts ativos em ambientes de LAN e WAN, fornecendo informações sobre os componentes de rede mais ativos. A compreensão desses padrões ajuda a otimizar o desempenho da rede e a garantir que a largura de banda seja alocada adequadamente para operações comerciais críticas.

Como o relatório do servidor proxy é usado?

Esse relatório de uso investiga os aspectos operacionais do servidor proxy, oferecendo uma visão detalhada da utilização do cache e da atividade HTTP. Em termos de código, os relatórios de cache fornecem informações sobre a eficiência com que o servidor proxy está aproveitando o armazenamento em cache para melhorar o desempenho. Além disso, os códigos de status e as operações HTTP são analisados para entender o desempenho do servidor e identificar possíveis problemas. Ao monitorar essas métricas, as organizações podem otimizar a funcionalidade do servidor proxy, garantindo acesso contínuo e eficiente à Internet para os usuários.

Os relatórios de proxy do Firewall Analyzer oferecem uma abordagem unificada e aprofundada para gerenciar o uso da Internet em sua organização. Ao fornecer informações sobre o comportamento do usuário, os riscos de segurança e o desempenho do servidor proxy, ele equipa os administradores de rede com as ferramentas necessárias para proteger e otimizar o acesso à rede. Com esses recursos, você pode proteger os usuários contra vulnerabilidades externas e garantir que o uso da Internet esteja alinhado aos objetivos operacionais e de segurança da sua organização. Baixe hoje mesmo um teste gratuito de 30 dias do Firewall Analyzer!

Links em destaque

Gerenciamento de regras de firewall

Gerencie suas regras de firewall para obter o máximo desempenho. Regras livres de anomalias e devidamente ordenadas tornam seu firewall seguro. Audite a segurança do firewall e gerencie as mudanças de regra/configuração para fortalecer a segurança.

Gerenciamento da conformidade do firewall

O sistema integrado de gerenciamento de conformidade automatiza suas auditorias de conformidade de firewall. Relatórios prontos disponíveis para as principais exigências regulatórias, como PCI-DSS, ISO 27001, NIST, NERC-CIP e SANS.

Gerenciamento de logs do firewall

Descubra a riqueza de informações de segurança de rede escondidas nos logs do firewall. Analise os logs para encontrar as ameaças de segurança enfrentadas pela rede. Além disso, obtenha o padrão de tráfego da Internet para planejamento de capacidade.

Monitoramento de largura de banda em tempo real

Com o monitoramento de largura de banda em tempo real, você pode identificar o aumento repentino anormal de seu uso. Tome medidas corretivas para conter o aumento repentino no consumo de largura de banda.

Alertas de firewall

Tome medidas corretivas instantâneas ao receber notificações em tempo real sobre incidentes de segurança da rede. Verifique e restrinja o uso da Internet se a largura de banda exceder o threshold especificado.

Serviço de firewall gerenciado

Os MSSPs podem hospedar vários locatários, com acesso exclusivo segmentado e seguro aos seus respectivos dados. Escalável para atender às suas necessidades. Gerencia firewalls implantados em todo o mundo.