CONFORMITÉ >FERPA

130 000

Écoles américaines

sous les projecteurs.10 000

Établissements d'enseignement

supérieur aux États-Unis.250 milliards de dollars

Budget annuel du ministère

américain de l'Éducation.3,5 millions de dollars

Coût des violations de données

dans le secteur de l'éducation.

La FERPA (Family Education and Privacy Act), également connue sous le nom d'amendement Buckley, est une loi américaine adoptée pour garantir la confidentialité des dossiers scolaires des élèves. Les établissements d’enseignement recueillent et utilisent des informations sur les élèves à diverses fins, mais conformément à la FERPA, les élèves et leurs parents ont le droit de :

- Consulter leurs dossiers scolaires.

- Demander la correction d’éventuelles inexactitudes.

- Contrôler qui peut accéder à ces informations ou les partager.

Cette loi s’applique à tous les établissements scolaires et universitaires bénéficiant de fonds du Département américain de l'Éducation. Le non-respect de ses dispositions peut nuire à la réputation de l’établissement et entraîner la perte de financements fédéraux. En tant que solution conçue pour sécuriser les données de votre organisation et garantir la confidentialité, Endpoint Central est idéalement positionné pour aider les établissements à satisfaire aux exigences de la FERPA. Il accompagne également les organisations dans leur conformité à plusieurs lois mondiales sur la confidentialité, telles que le RGPD, le CCPA, le POPIA ou encore le DPDPA, tout en assurant les normes les plus strictes en matière de protection des données des étudiants.

- Pourquoi opter pour Endpoint Central ?

- Qu’est-ce qu’une information répertoriée ?

- Qu’est-ce qu’une information personnelle identifiable ?

- Endpoint Central et la FERPA

Pourquoi choisir Endpoint Central pour la conformité FERPA ?

- Protection des données inégalée

- Défense robuste contre les ransomwares

- Visibilité en temps réel sur les terminaux

Endpoint Central simplifie la gestion des données sensibles au sein des établissements scolaires. Ses fonctionnalités de prévention des fuites de données (DLP) identifient et classifient les informations personnelles identifiables (PII), tout en bloquant les transferts non autorisés vers le presse-papiers ou des plateformes cloud publiques, garantissant ainsi une protection proactive des données.

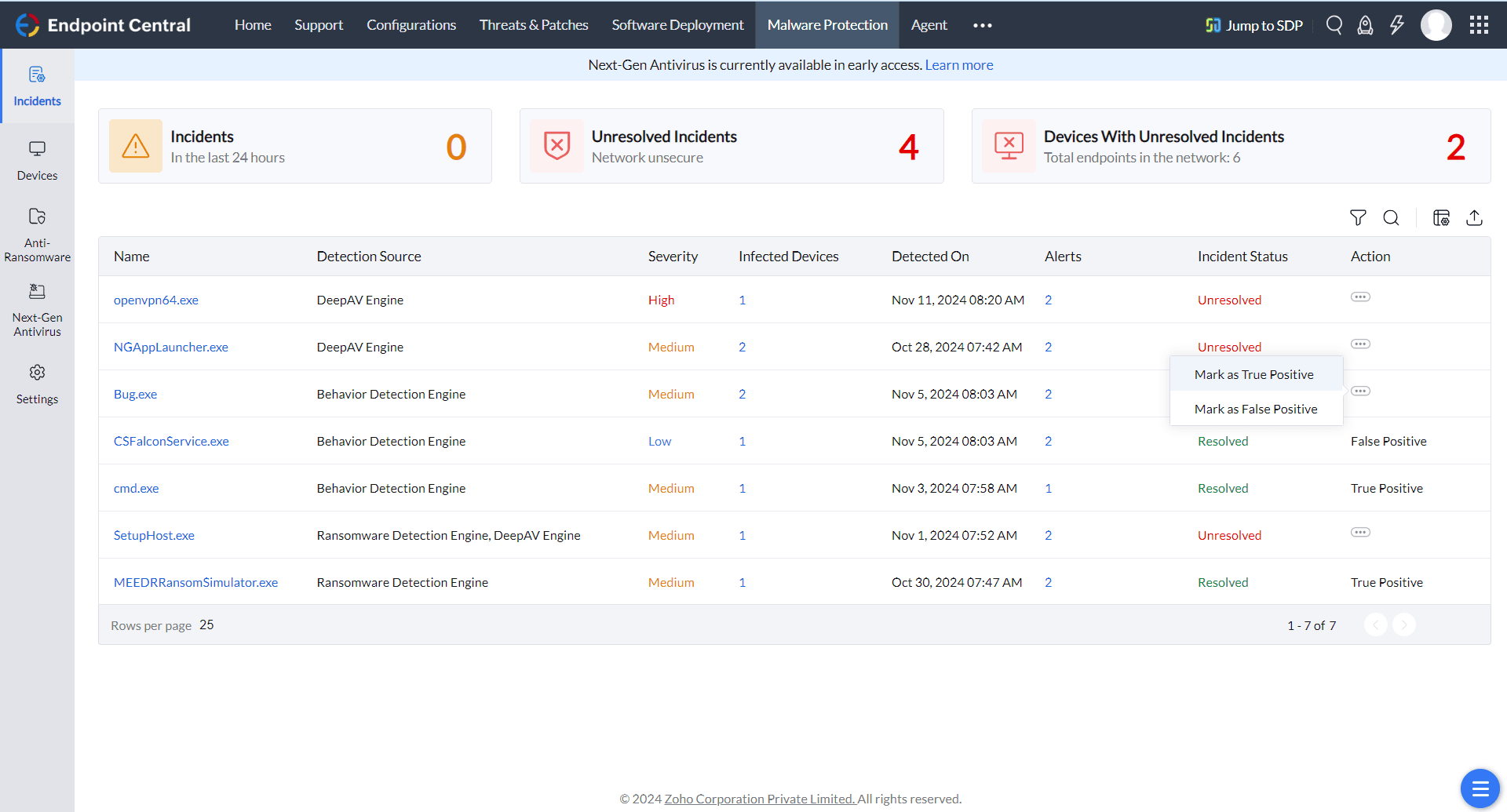

Face au doublement des attaques par ransomware visant les écoles primaires et secondaires entre 2022 et 2023, Endpoint Central offre une protection renforcée contre les ransomwares et autres logiciels malveillants. Ses solutions de sauvegarde inviolable assurent une récupération rapide des données, protégeant ainsi vos systèmes et opérations critiques.

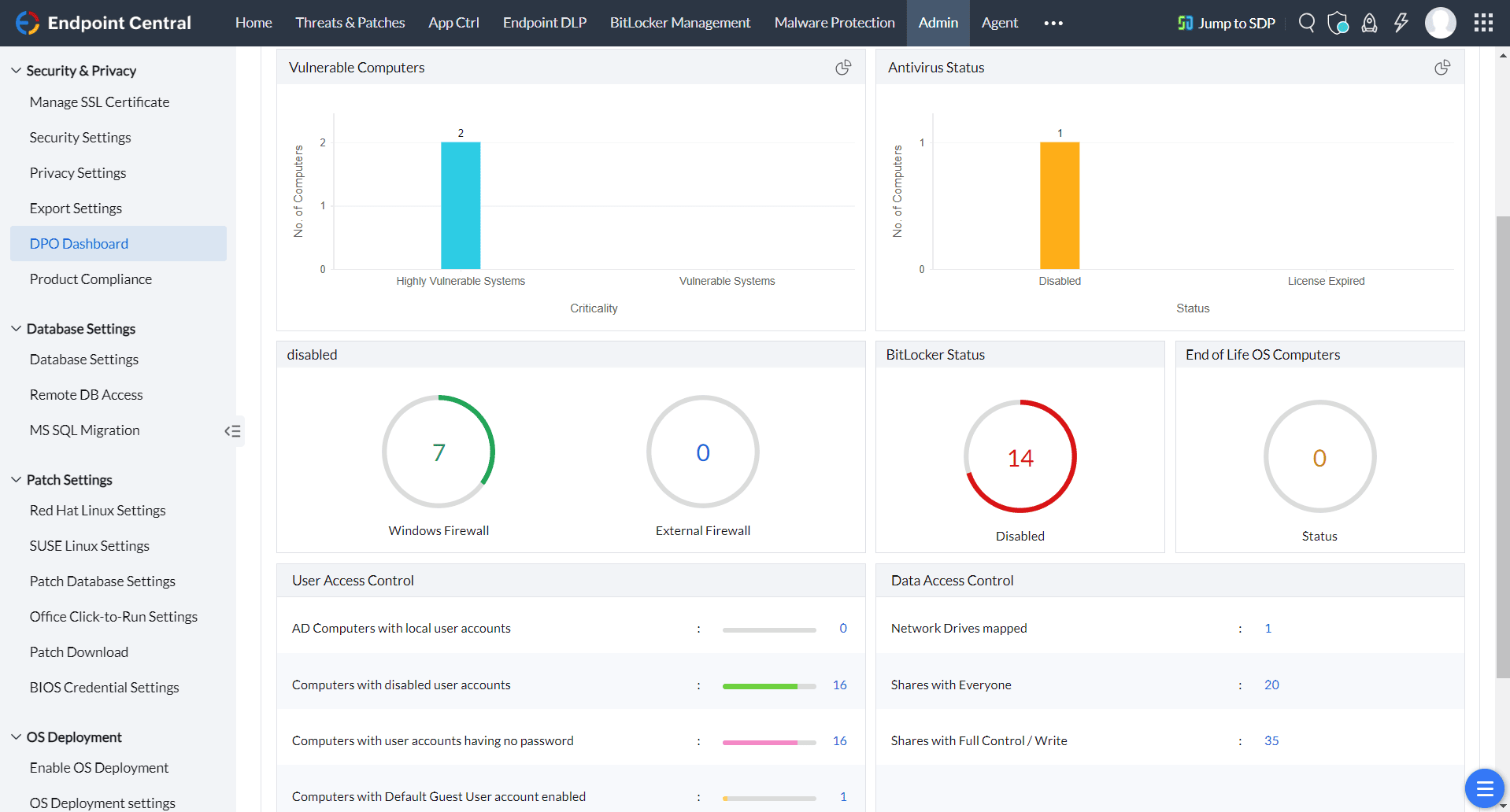

Bénéficiez d’une visibilité en temps réel sur l’ensemble de vos terminaux grâce au tableau de bord DPO d’Endpoint Central. Surveillez la conformité, suivez l’activité des terminaux, et renforcez la cybersécurité de votre établissement tout en répondant aux exigences de la FERPA.

Qu’est-ce qu’une information répertoriée ?

Au sens de la loi FERPA, les informations répertoriées désignent les données contenues dans le dossier scolaire d’un élève qui ne sont généralement pas considérées comme sensibles ou intrusives si elles sont divulguées. Cela peut inclure :

Le nom, l’adresse et le numéro de téléphone de l’élève.

Son adresse e-mail, ses photos, sa date et son lieu de naissance.

Son domaine d’études, son niveau scolaire, son statut d’inscription.

Ses dates de présence, sa participation à des activités scolaires ou sportives, et des données comme le poids, la taille, etc.

Ses diplômes, récompenses et distinctions.

Le nom de sa dernière école fréquentée.

Toutefois, les informations répertoriées n’incluent PAS :

Les numéros de sécurité sociale.

Les numéros d’identification des élèves, sauf dans les cas suivants :

- Si ce numéro est utilisé uniquement en combinaison avec une authentification supplémentaire (code PIN, mot de passe, etc.) pour accéder à des systèmes électroniques.

- S’il est affiché sur un badge d’identification, sans pouvoir être utilisé seul pour accéder aux dossiers scolaires.

Dans ces deux cas, ces identifiants peuvent être considérés comme des informations répertoriées.

Conformément à la sous-partie D, section 99.37 de la FERPA, les établissements peuvent divulguer les informations répertoriées sans consentement préalable. Toutefois, ils doivent définir clairement ce qu’ils considèrent comme tel et en informer publiquement les étudiants éligibles (18 ans et plus) et leurs parents. Ces derniers peuvent s’y opposer en notifiant l’établissement par écrit.

Informations personnelles identifiables (PII) :

Les informations personnelles identifiables (PII) sont toutes les données permettant d’identifier directement ou indirectement un élève. Elles incluent :

Le nom de l’élève, de ses parents ou d’autres membres de sa famille.

Les adresses personnelles.

Les identifiants tels que les numéros de sécurité sociale, les identifiants d’élève, ou les données biométriques.

Les identifiants indirects, comme la date de naissance, le lieu de naissance ou le nom de jeune fille d’un parent.

Toute combinaison d’informations permettant raisonnablement à une personne de la communauté scolaire (sans lien direct avec l’élève) d’identifier celui-ci.

Toute information demandée par une personne supposée déjà connaître l’identité de l’élève.

Comment Endpoint Central peut-il simplifier la conformité à la FERPA ?

La sous-partie D de la loi FERPA décrit en détail le traitement des informations personnelles identifiables et des informations répertoriées. Endpoint Central répond précisément à ces exigences grâce aux fonctionnalités suivantes :

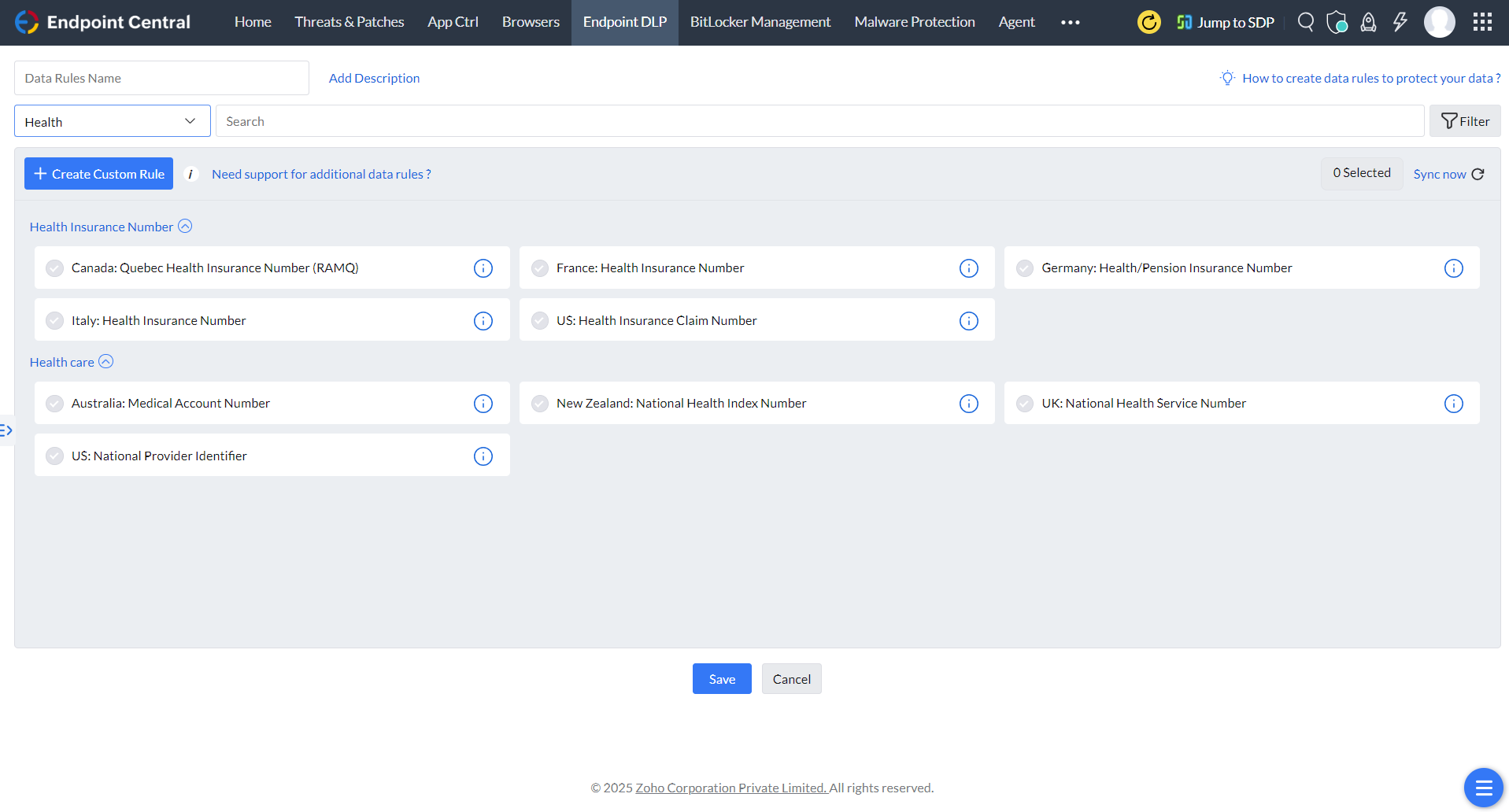

- Prévention avancée des fuites de données

Identifiez et classez avec précision les PII tout en contrôlant les flux de données à travers des stratégies dédiées pour les transferts via le cloud ou les périphériques.

- Gestion des périphériques

Limitez ou bloquez les périphériques de stockage externes non autorisés. Créez des listes de périphériques de confiance accessibles en toute sécurité par les utilisateurs.

- Gestion granulaire des autorisations

Protégez les données sensibles grâce à des contrôles d’accès précis, garantissant qu’elles ne sont accessibles qu’aux personnes autorisées.

- Chiffrement des données

Protégez les données au repos grâce à des outils de chiffrement conformes aux normes de l'industrie, tels que BitLocker pour Windows et FileVault pour Mac, garantissant ainsi une sécurité maximale pour les informations sensibles.

- Rapports complets

Générez des rapports détaillés pour obtenir des informations approfondies sur votre environnement de terminaux, faciliter la gouvernance, l'audit et la conformité.

- Suivi des connexions utilisateur

Surveillez l’accès aux terminaux critiques avec des rapports de connexion détaillés, renforçant traçabilité et sécurité.

- Gestion des iPad partagés

Appliquez des restrictions sur les périphériques : connexion au Wi-Fi de l'entreprise, contrôle USB, etc. Tirez parti du VPN par application pour accéder en toute sécurité aux données de l'entreprise.

- Conteneurisation BYOD

Séparez les données professionnelles et personnelles sur les appareils personnels afin de préserver la confidentialité des données de l’établissement.

- Géorepérage

Définissez des zones géographiques autorisées pour restreindre l’accès aux données aux seuls lieux approuvés.

- Effacement à distance

Protégez les données sensibles en les supprimant à distance des appareils perdus ou volés.

- Protection brevetée contre les ransomwares

Détectez automatiquement les comportements suspects liés aux ransomwares et assurez la création de sauvegardes inaltérables.

- Tableau de bord DPO

Obtenez des informations exploitables sur votre environnement informatique, notamment les vulnérabilités des terminaux, l'état du chiffrement, les appareils en fin de vie, les contrôles d'accès des utilisateurs, les pare-feux, etc., afin de renforcer la protection des données et le respect des réglementations.

Endpoint Central vous aide à respecter les conformités suivantes

Lectures recommandées

Histoires réelles, impact réel : Endpoint Central et la conformité

« Endpoint Central nous a permis de progresser vers notre objectif d’une application centralisée pour couvrir les activités de support informatique. Le déploiement a été très simple, sans aucun problème réel. Nous l’utilisons principalement pour l’intégration avec ServiceDesk Plus et les rapports qu’il fournit pour notre mise en œuvre ISO. »

Discutez avec nous de vos besoins en matière de conformité

N'hésitez pas à contacter nos experts pour poser vos questions spécifiques et découvrir comment Endpoint Central peut vous aider à satisfaire aux exigences de FERPA