Software de monitoramento da atividade do usuário

O monitoramento da atividade do usuário desempenha um papel importante na segurança da rede e na gestão da largura de banda. O monitoramento e o rastreamento do comportamento do usuário final em dispositivos, redes e outros recursos de TI de propriedade da empresa ajudam a identificar ameaças internas em uma rede. Se não for realizado por uma ferramenta eficiente de monitoramento de rede, esse monitoramento contínuo da atividade do usuário (UAM) pode se tornar complicado.

O que é o monitoramento da atividade do usuário?

O monitoramento da atividade do usuário refere-se à prática de rastrear e registrar as ações do usuário nos ativos de TI, incluindo desktops, servidores, firewalls, aplicações e conexões de rede. Isso inclui tudo, desde sites visitados e arquivos acessados até o uso de VPN e alterações na configuração do firewall. Com o trabalho híbrido e remoto se tornando a norma, a UAM se expandiu para além da supervisão básica dos funcionários. Agora, ela desempenha uma função essencial na detecção de ameaças internas, na prevenção de vazamentos de dados, na análise de padrões de tráfego de rede, na aplicação da conformidade normativa e na solução de problemas de lentidão da rede.

Benefícios do monitoramento da atividade do usuário:

O monitoramento da atividade do usuário oferece vantagens significativas, levando a uma maior segurança, conformidade e eficiência operacional. Os principais benefícios incluem:

- Segurança aprimorada

- Detecção de ameaças: Identifique atividades suspeitas, como tentativas de acesso não autorizado, violações de políticas e comportamento incomum do usuário. Detecte e responda proativamente às ameaças à segurança.

- Redução de riscos: Identifique rapidamente anomalias, implemente medidas preventivas e evite violações de dados, malware e outros eventos de segurança. Isso minimiza o tempo de inatividade não intencional.

- Visibilidade melhorada: Obtenha visibilidade abrangente da atividade do usuário. Monitore as ações dos usuários, os padrões de acesso e as mudanças feitas em seus firewalls.

- Maior conformidade

- Trilha de auditoria: O monitoramento da atividade do usuário mantém um registro detalhado de todas as atividades do usuário, fornecendo trilhas de auditoria para atender às exigências de conformidade.

- Aplicação de políticas: Os relatórios detalhados de atividade do usuário ajudam a manter a conformidade, identificando violações e regulamentando o controle de acesso.

- Solução de problemas simplificada

- Análise de causa raiz: O UAM facilita o diagnóstico mais rápido de problemas, detalhando as ações do usuário e seu impacto na rede, permitindo uma solução de problemas mais rápida.

- Gestão de configuração: Monitore os usuários e as mudanças feitas nas configurações do firewall, facilitando a identificação de erros de configuração e a compreensão de seu impacto.

- Maior eficiência operacional

- Aumente a responsabilidade: O UAM promove a responsabilidade entre os usuários da rede, garantindo que todas as atividades e monitoramento incentivem o comportamento responsável.

- Melhoria na tomada de decisões: Obtenha informações valiosas sobre o comportamento do usuário e a atividade da rede, permitindo que você tome decisões informadas para otimizar a segurança da rede.

Desafios do monitoramento da atividade do usuário

Embora o monitoramento da atividade do usuário (UAM) seja essencial para a segurança, a conformidade e a visibilidade operacional, a implementação e a manutenção de uma estratégia eficaz de UAM têm seu próprio conjunto de desafios. As organizações geralmente enfrentam obstáculos técnicos, operacionais e de políticas ao tentar monitorar o comportamento do usuário em sistemas distribuídos e ambientes de TI híbridos. Veja a seguir alguns dos principais desafios do monitoramento da atividade do usuário:

- 1. Volume de dados e ruído: o monitoramento da atividade do usuário gera grandes volumes de dados de registro em dispositivos, aplicações e endpoints. É difícil filtrar esses dados para encontrar insights significativos, especialmente quando a maioria das entradas é repetitiva ou de baixo risco. A grande quantidade de ruído pode sobrecarregar as ferramentas de monitoramento e levar à fadiga de alertas, fazendo com que problemas críticos sejam ignorados.

- 2. Falta de visibilidade contextual: muitos sistemas de monitoramento não têm a capacidade de fornecer o contexto por trás das ações do usuário, como, por exemplo, se o acesso foi autorizado ou incomum para a função de um usuário. Sem entender o “porquê” por trás do “o quê”, torna-se difícil diferenciar entre comportamento legítimo e mal-intencionado. Isso limita a precisão da detecção de ameaças e pode levar à perda de incidentes e a alarmes falsos.

- 3. Tráfego criptografado e uso de VPN: a criptografia e as VPNs, embora essenciais para a segurança, limitam a visibilidade da atividade do usuário ao mascarar o conteúdo do tráfego e os locais dos usuários. À medida que mais organizações adotam a comunicação criptografada, as ferramentas de monitoramento tradicionais têm dificuldade para inspecionar o tráfego de forma eficaz. Isso cria pontos cegos na análise do comportamento do usuário e complica a detecção de anomalias.

- 4. Privacidade e conformidade legal: o monitoramento da atividade do usuário deve ser equilibrado com a privacidade do funcionário e a conformidade legal, especialmente de acordo com normas como GDPR e HIPAA. O monitoramento excessivo sem consentimento pode levar a consequências legais e à perda da confiança dos funcionários. As organizações precisam ser transparentes e seguir políticas claras para garantir práticas de monitoramento éticas e legais.

- 5. Diversos ambientes de TI: As empresas operam em ambientes híbridos - no local, na nuvem e remotos - que produzem formatos de registro inconsistentes e desafios de monitoramento. Os sistemas legados podem não suportar a integração, enquanto os serviços em nuvem geralmente seguem padrões diferentes. Essa fragmentação dificulta a manutenção da visibilidade unificada e pode levar a lacunas na segurança.

Como monitorar a atividade do usuário na rede

O monitoramento da atividade do usuário pode ser realizado por meio da análise de logs. Os logs do firewall ajudam a revelar informações sobre tentativas de infiltração no perímetro de uma rede e sobre a natureza do tráfego que entra e sai do firewall. Isso significa que os administradores de segurança podem monitorar as ameaças à segurança no nível do usuário e o uso do tráfego por meio da análise otimizada dos logs do firewall. Os administradores de segurança também precisam definir alarmes específicos para os usuários, configurando acionadores de tráfego e largura de banda, o que é útil para identificar atividades anômalas na rede.

Ferramenta de monitoramento da atividade do usuário

O objetivo de qualquer ferramenta de monitoramento da atividade do usuário (ferramenta UAM) deve ser buscar, analisar e filtrar informações acionáveis valiosas para a segurança da rede e o planejamento da capacidade de largura de banda. O Firewall Analyzer é uma solução inteligente de UAM que ajuda a monitorar a atividade do usuário e oferece o seguinte:

Monitoramento das atividades de usuários e funcionários

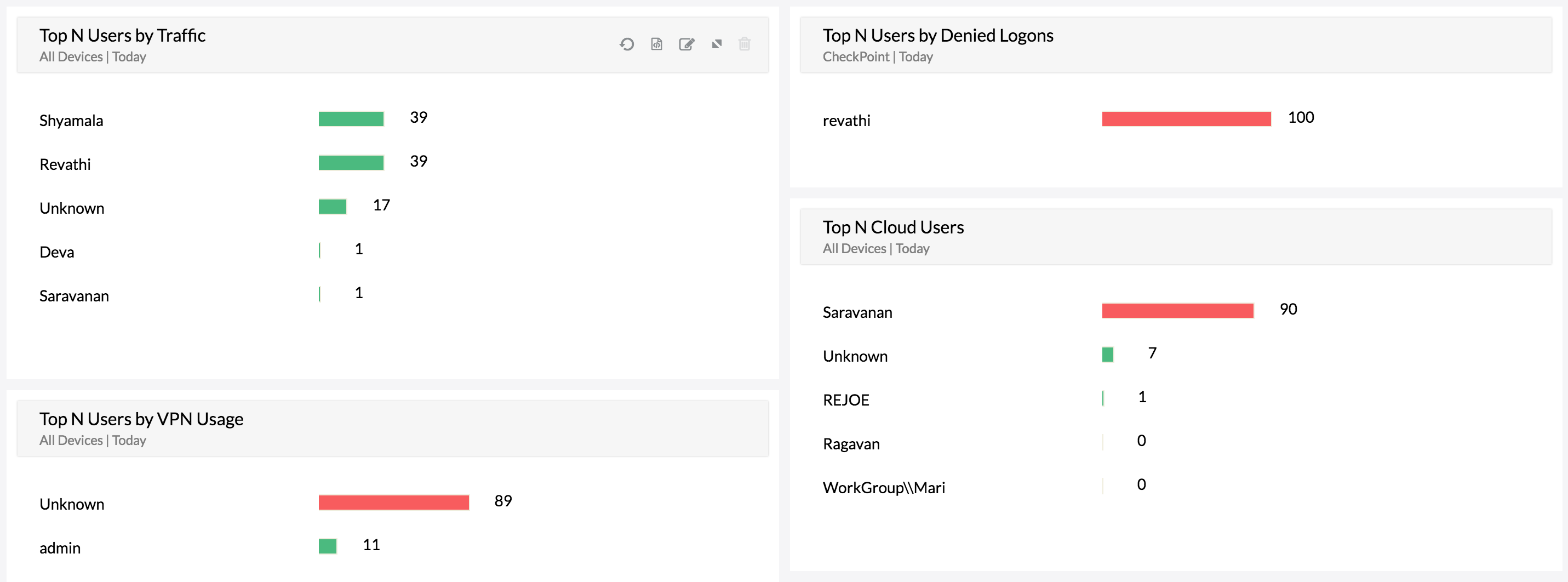

Monitoramento da atividade do usuário com o Firewall Analyzer; você pode monitorar continuamente a atividade do usuário na rede, a largura de banda no nível do usuário individual e as anomalias de segurança (soluções de monitoramento da atividade do usuário). A função de monitoramento do uso da Internet pelos funcionários no Firewall Analyzer ajuda a monitorar o uso excessivo ou indevido da largura de banda da empresa. Além disso, você também obtém relatórios no nível do usuário sobre:

- Sites da Internet acessados pelos funcionários em sua rede.

- Protocolos usados para comunicação.

- Detalhes e tendências de uso da Web.

- Transações de funcionários na Internet que levaram a um ataque.

- Notificações de alarme sobre tentativas ou acessos a sites restritos.

- Regras usadas pelos funcionários e seu padrão de uso.

- Gráficos de largura de banda da Internet em tempo real com detalhes dos fluxos de tráfego de entrada e saída.

- Notificações de alarme sobre anomalias de tráfego e segurança.

Os relatórios de monitoramento da atividade do usuário não só ajudam a rastrear o comportamento do usuário, mas também ajudam a identificar ameaças internas na rede.

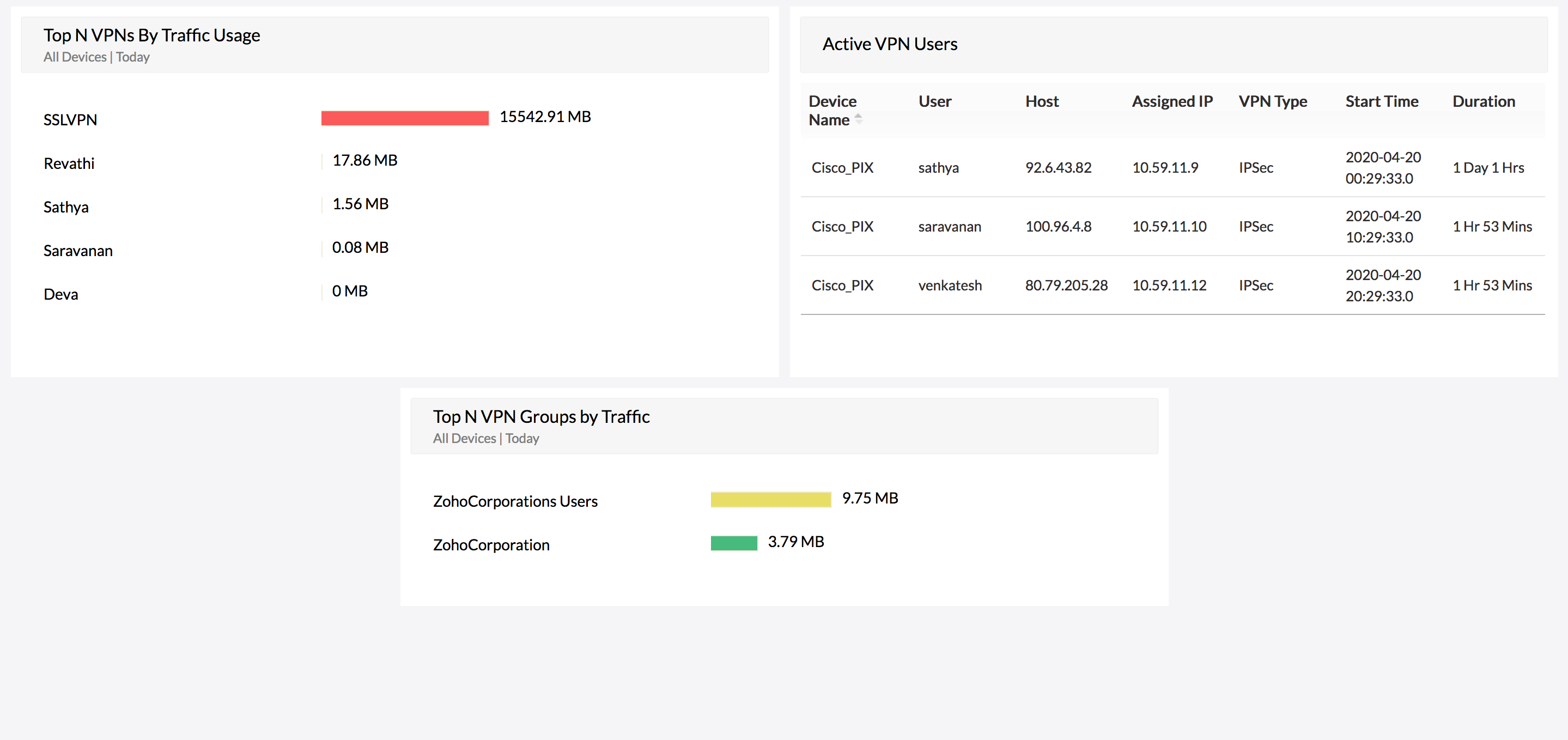

Monitoramento da atividade da VPN

O Firewall Analyzer (Software de monitoramento da atividade do usuário) pode monitorar as sessões de usuário para conexões de rede privada virtual (VPN) site a site e conexões VPN de acesso remoto. Com detalhes sobre a duração da sessão do usuário, o uso da largura de banda, o dispositivo VPN e o tipo de VPN, é possível monitorar de perto os usuários de VPN em busca de anomalias na largura de banda.

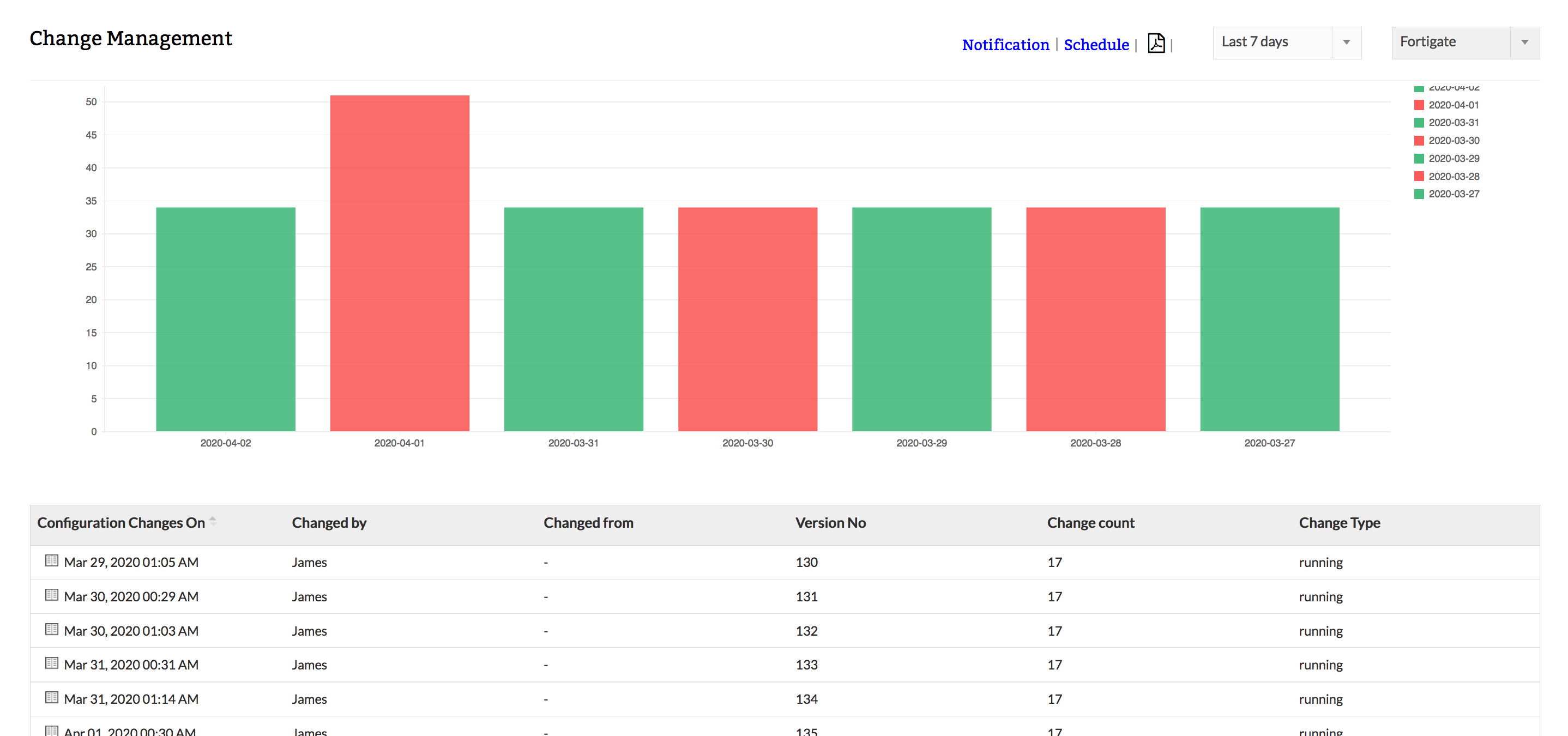

Monitoramento da configuração do usuário

O Firewall Analyzer (Monitor da atividade do usuário) obtém a configuração do firewall usando a interface de linha de comando (CLI) ou a interface de programação de aplicações (API) dos dispositivos de firewall e permite que você fique de olho nas mudanças feitas na infraestrutura de segurança da rede por um usuário específico. Os relatórios de gestão de mudanças de configuração do Firewall Analyzer identificam com precisão quem fez quais mudanças na configuração do firewallquando e por quê.

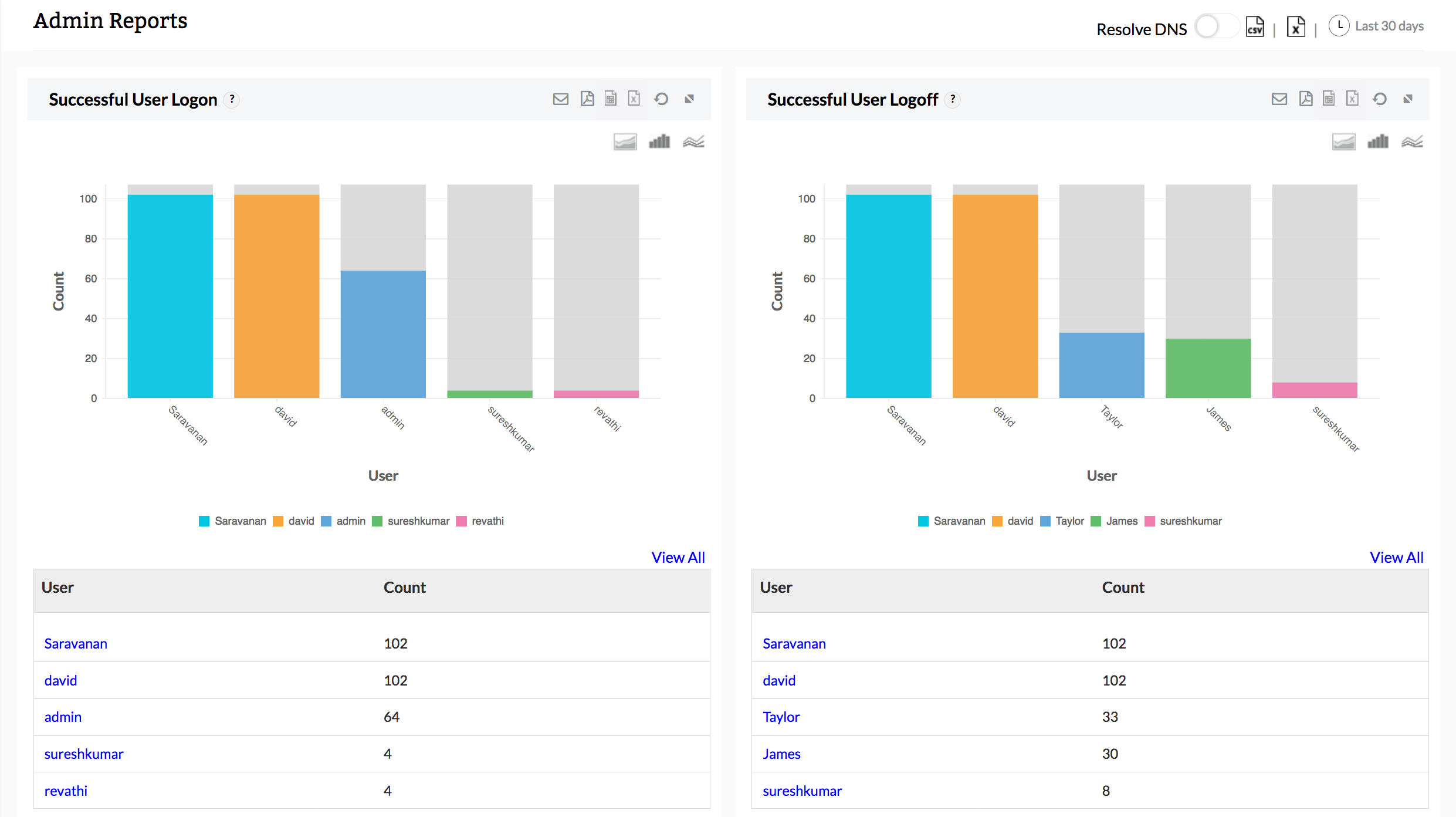

Monitoramento da atividade de credenciais de usuário de firewall

O Firewall Analyzer (Monitoramento de atividades de usuários) fornece relatórios de administração pré-construídos, que fornecem informações sobre o acesso no nível do usuário e os comandos executados por um usuário específico no firewall (Gestão da atividade do usuário). Além disso, o Firewall Analyzer também controla as mudanças no nível do usuário nas configurações e nas políticas do firewall.

Com esses relatórios detalhados, você pode monitorar facilmente as atividades do usuário de ponta a ponta Faça o download de um teste gratuito de 30 dias do Firewall Analyzer (Software de monitoramento da atividade do usuário) e proteja sua rede.