Monitoramento de firewall

- Monitoramento de logs do firewall

- Monitoramento das regras do firewall

- Monitoramento da configuração do firewall

- Monitoramento de alertas do firewall

Por que o monitoramento do firewall é importante?

Um firewall é uma peça de hardware ou software que controla o que entra e sai de uma rede. A eficiência de um firewall depende de alguns fatores:

- Velocidade de processamento do firewall

- As regras que regem o firewall

No entanto, o problema é que os administradores de segurança enfrentam o desafio de equilibrar velocidade e segurança. Devido a essas restrições, os hackers exploram principalmente as seguintes brechas para entrar nos sistemas.

- Regras de firewall antigas ou não utilizadas

- Erros causados por usuários internos

- Dados não criptografados

- Shadow IT

A maioria dos firewalls tem uma regra de "negar tudo", mas, para todos os fins práticos, essa regra não pode permanecer totalmente em vigor. As regras precisam ser escritas de acordo com requisitos específicos da rede. Por exemplo, se uma empresa permite que seus funcionários trabalhem de casa, eles devem ter permissão para acessar o servidor da empresa por meio de uma VPN, e isso significa reescrever as regras do firewall.

Normalmente, os firewalls têm regras para o tráfego de entrada e saída. Ao decidir se determinadas informações podem ser enviadas e recebidas ou se devem ser descartadas, o firewall baseia sua decisão nas regras que foram criadas.

Essa filtragem impede que a maioria das informações maliciosas chegue aos computadores. Entretanto, a dinâmica da rede pode mudar e os destinos que são seguros agora podem se tornar maliciosos no futuro. Os hackers poderão se infiltrar em sua rede se você simplesmente definir as regras e esquecer completamente o firewall.

O erro humano desempenha um papel fundamental nas violações de segurança, e os usuários internos confiáveis, mas não informados, são os culpados. Os criminosos cibernéticos são especialistas em sequestrar identidades por meio da exploração de erros humanos. Eles podem entrar no sistema de um funcionário por meio de malware ou ataques de phishing; alguns hackers roubam credenciais coletando dados de redes sociais.

Além das ameaças internas não intencionais, funcionários maliciosos que pretendem roubar ou danificar os recursos corporativos também representam um grande risco para a segurança da rede. Mesmo assim, o maior risco de todos geralmente vem de administradores de TI bem-intencionados, cujo acesso completo à infraestrutura da empresa pode transformar um pequeno erro em uma catástrofe.

O tráfego de rede que passa pela interface de rede de um host geralmente contém pares de nome de usuário e senha, além de outras informações do sistema que seriam úteis para um hacker. Em uma rede em que os dados são transmitidos sem criptografia, um invasor com acesso físico à rede pode conectar um analisador de pacotes - também conhecido como sniffer de pacotes - para monitorar o tráfego da rede e obter as informações necessárias para acessar outros hosts da rede.

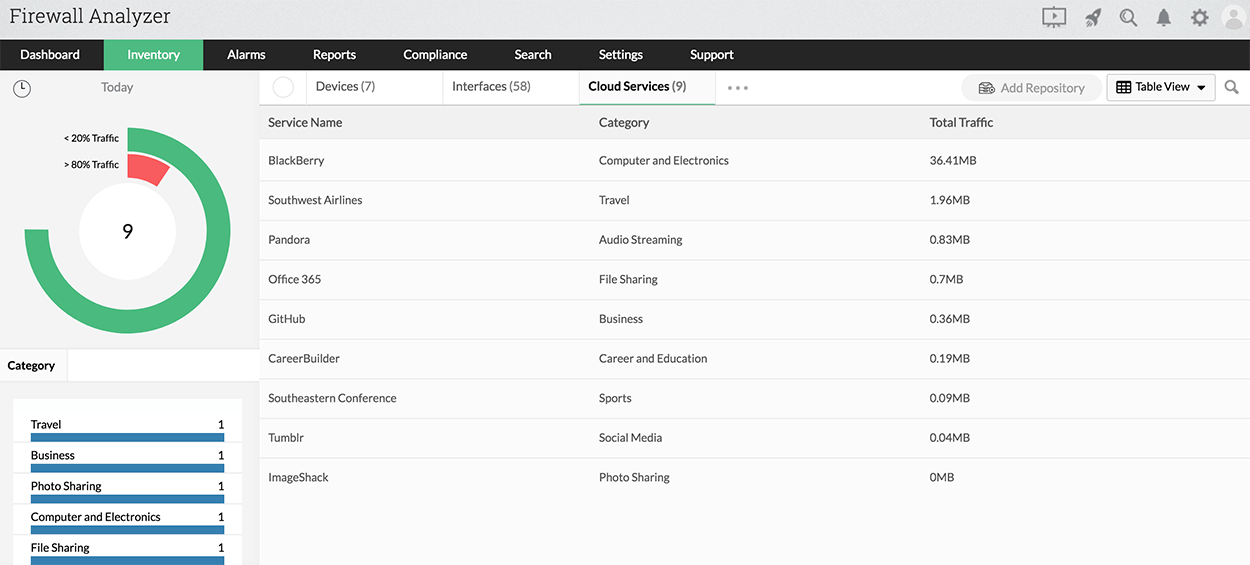

Shadow IT refere-se a projetos de tecnologia da informação que são gerenciados fora do departamento de TI. A maioria dos serviços de shadow IT usa a nuvem para funcionar abaixo do radar do departamento de TI. Embora a shadow IT possa proporcionar ganhos a curto prazo, ela representa uma séria ameaça à segurança da rede.

Em conclusão, os hackers procurarão qualquer abertura no firewall e explorarão as vulnerabilidades existentes. Por isso, é importante usar um software de monitoramento de firewall que monitore continuamente não apenas o firewall, mas também tudo o que estiver relacionado a ele.

Como o Firewall Analyzer atua como uma ferramenta de monitoramento de firewall

O monitoramento de firewall examina todos os usuários internos, regras, dados que passam por interfaces, serviços de nuvem habilitados para shadow IT e quase tudo o mais que tenha um ponto de contato com o firewall (atuando assim como uma ferramenta de monitoramento). O Firewall Analyzer oferece os seguintes relatórios de monitoramento para manter seu firewall seguro.

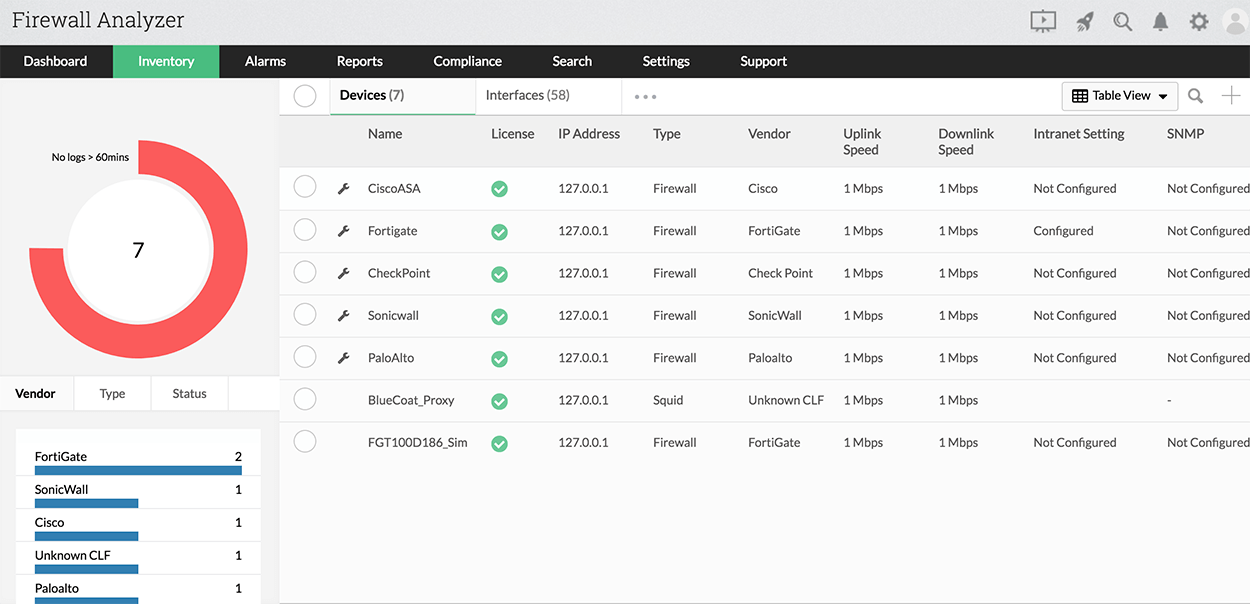

- O Firewall Analyzer mostra o status da atividade de todos os dispositivos de firewall configurados. Ele também exibe o nome do fornecedor, o tipo de dispositivo e o status do dispositivo de firewall.

Você também tem uma visão completa de tudo o que está acontecendo no firewall. O Firewall Analyzer fornece relatórios detalhados sobre:

- Dispositivos de firewall, incluindo resumos de alto nível.

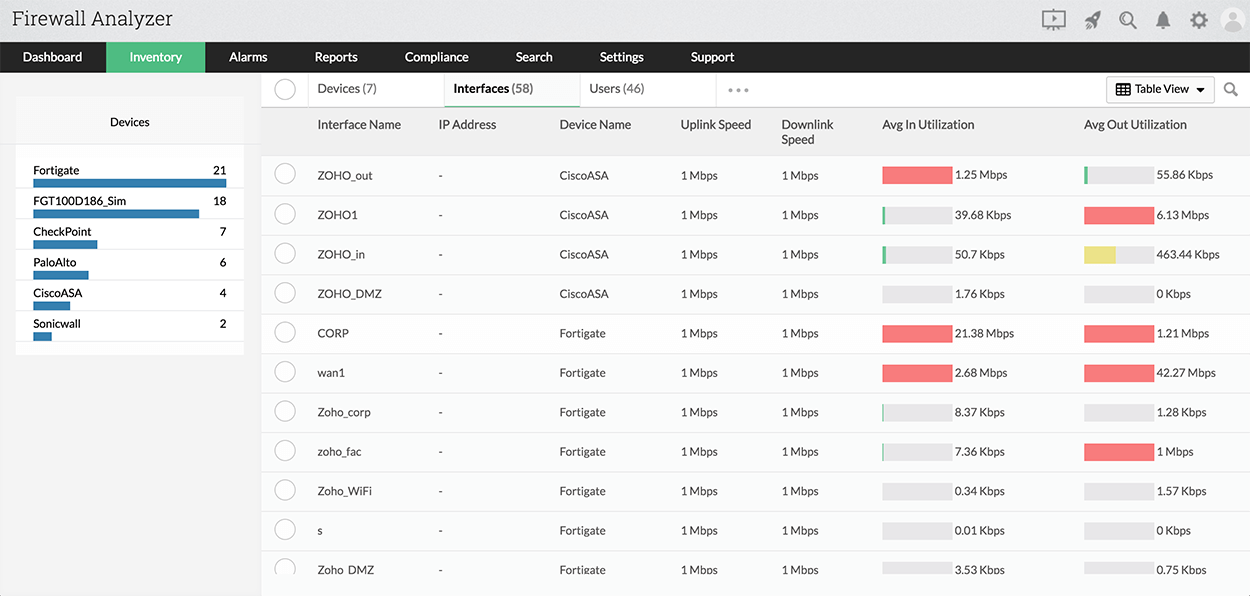

- O tráfego que entra e sai de um dispositivo de firewall (monitor de largura de banda do firewall).

- Os 10 principais IPs de host, IPs de destino, grupos de protocolos, servidores internos, sites externos e conversas.

- O tráfego que acessa sites permitidos e tenta acessar sites negados.

- As aplicações em execução nos dispositivos conectados ao firewall (monitor de firewall).

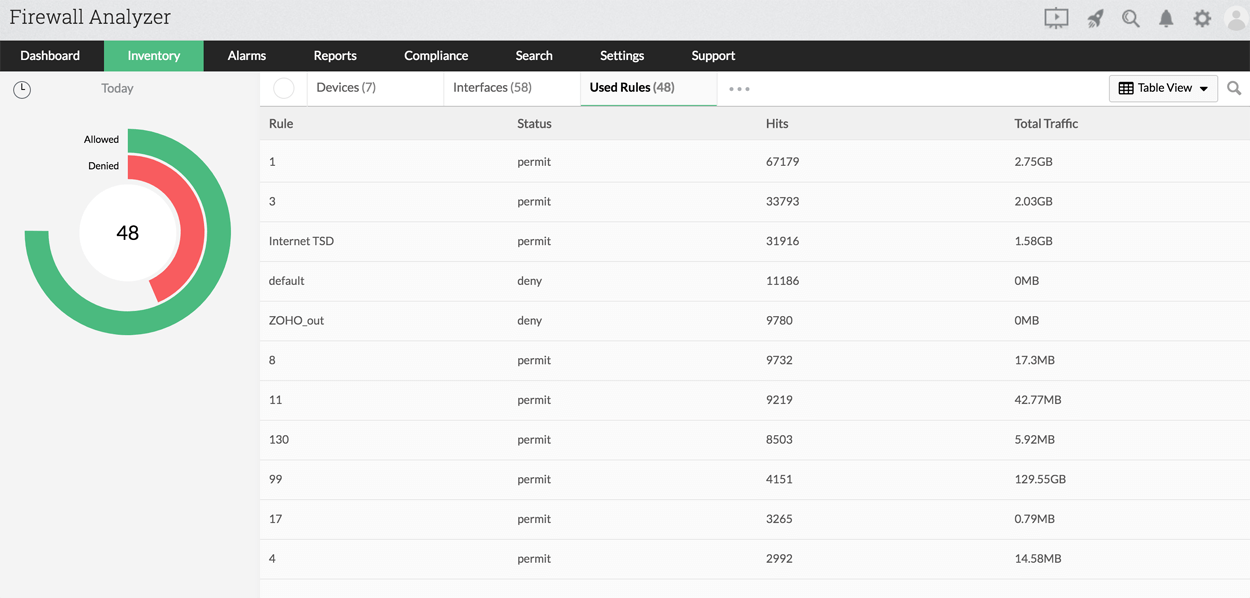

- Tendências de uso de regras de firewall, incluindo as principais regras permitidas e as principais regras negadas acionadas.

- Estatísticas de segurança, ataques (incluindo ataques DDoS e de vírus), IPs de host negados, IPs de destino negados e logons de usuários negados.

- As VPNs conectadas a um dispositivo de firewall.

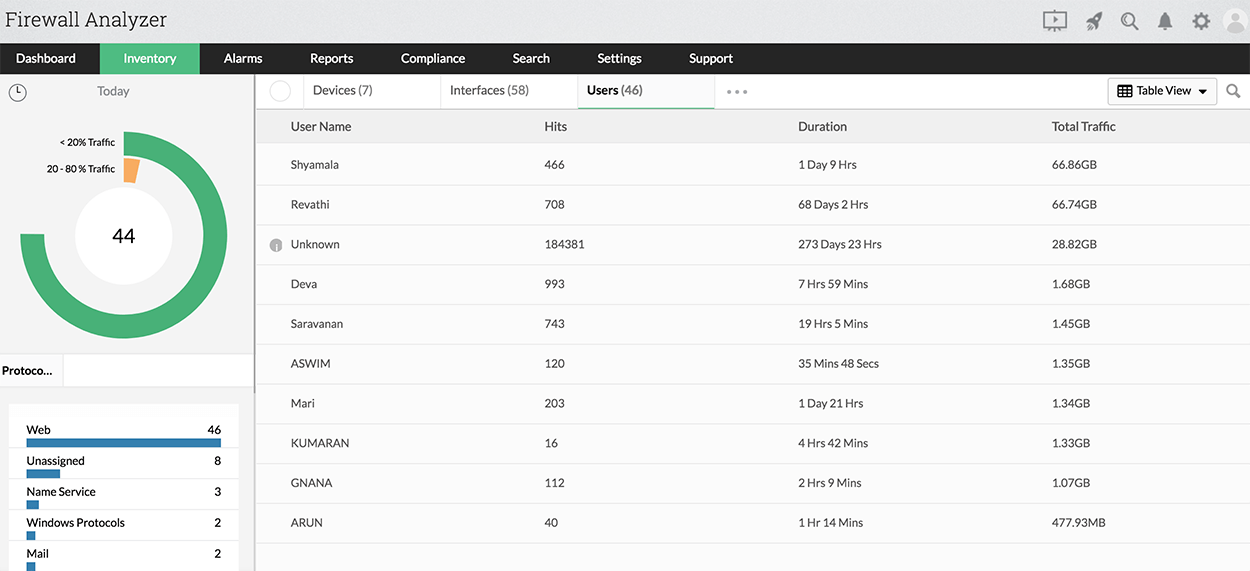

Você também obtém uma visão abrangente de todos os usuários que geram tráfego por meio dos dispositivos de firewall (permitindo, assim, um monitoramento eficiente da rede de firewall). O Firewall Analyzer oferece relatórios detalhados sobre:

- Largura de banda total consumida pelos usuários.

- As 10 principais aplicações usadas pelos usuários.

- Os 10 principais serviços de nuvem usados pelos usuários.

- As 10 principais regras usadas pelos usuários.

- URLs permitidos para os usuários.

- URLs bloqueados para os usuários.

- Conversas das quais os usuários participaram.

- Detalhes de protocolo e URL para usuários.

- Detalhes da VPN de qualquer usuário específico.

Você também obtém relatórios de tráfego em tempo real sobre todas as interfaces sob os dispositivos de firewall configurados.

Você obtém uma visão completa de todas as regras permitidas, regras negadas e regras usadas nos dispositivos de firewall. O Firewall Analyzer também é fornecido com relatórios detalhados sobre:

- Uso de regras e descrições de regras.

- Tendências de uso de uma regra específica.

O Firewall Analyzer apresenta relatórios sobre:

- Uso da largura de banda.

- Usuários, hosts e aplicações conectados.

Com esses relatórios detalhados em tempo real, você pode não apenas monitorar o tráfego do firewall, mas também monitorar a atividade do firewall em profundidade usando logs de firewall em sua rede 24 horas por dia, 7 dias por semana.

Links em destaque