Active Directory

La integración de Active Directory (AD) con la aplicación ServiceDesk Plus le permite importar información de usuarios desde el servidor de Active Directory a la aplicación ServiceDesk Plus. También le permite programar la importación de usuarios desde AD, sincronizar los usuarios eliminados desde AD y configurar la autenticación de AD.

Rol requerido: SDAdmin

Para configurar los ajustes relacionados con AD en configuraciones no ESM, vaya a Admin > Users > Active Directory.

Enlaces rápidos

- Establecer contraseña de autenticación local para usuarios importados

- Importar usuarios

- Programar la importación de usuarios

- Sincronizar usuarios eliminados desde Active Directory

- Configurar la autenticación de AD

- Cómo configurar el permiso Deny-Read en AD para eliminar usuarios deshabilitados

- Requisitos previos para configurar LDAP SSL

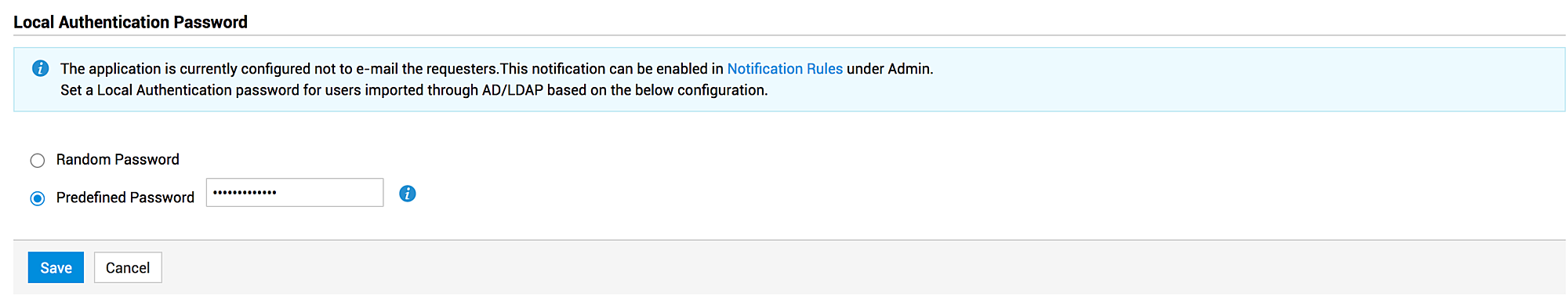

Establecer contraseña de autenticación local para usuarios importados

Puede establecer una contraseña predeterminada de autenticación local para los usuarios importados a través de AD. Los usuarios pueden cambiar esta contraseña después del primer inicio de sesión.

Para establecer una contraseña de autenticación local desde la página de configuración de Active Directory,

- Coloque el cursor sobre los campos de Local Authentication Password y haga clic en Edit.

- Puede elegir generar una contraseña aleatoria para cada usuario o establecer una contraseña predefinida para todos los usuarios.

- Haga clic en Save.

Los usuarios serán notificados sobre su contraseña en sus correos electrónicos de inicio de sesión. Puede configurar las notificaciones por correo electrónico para los usuarios desde Admin > Helpdesk Customizer > Notification Rules > Requests > Send Self-Service Login details.

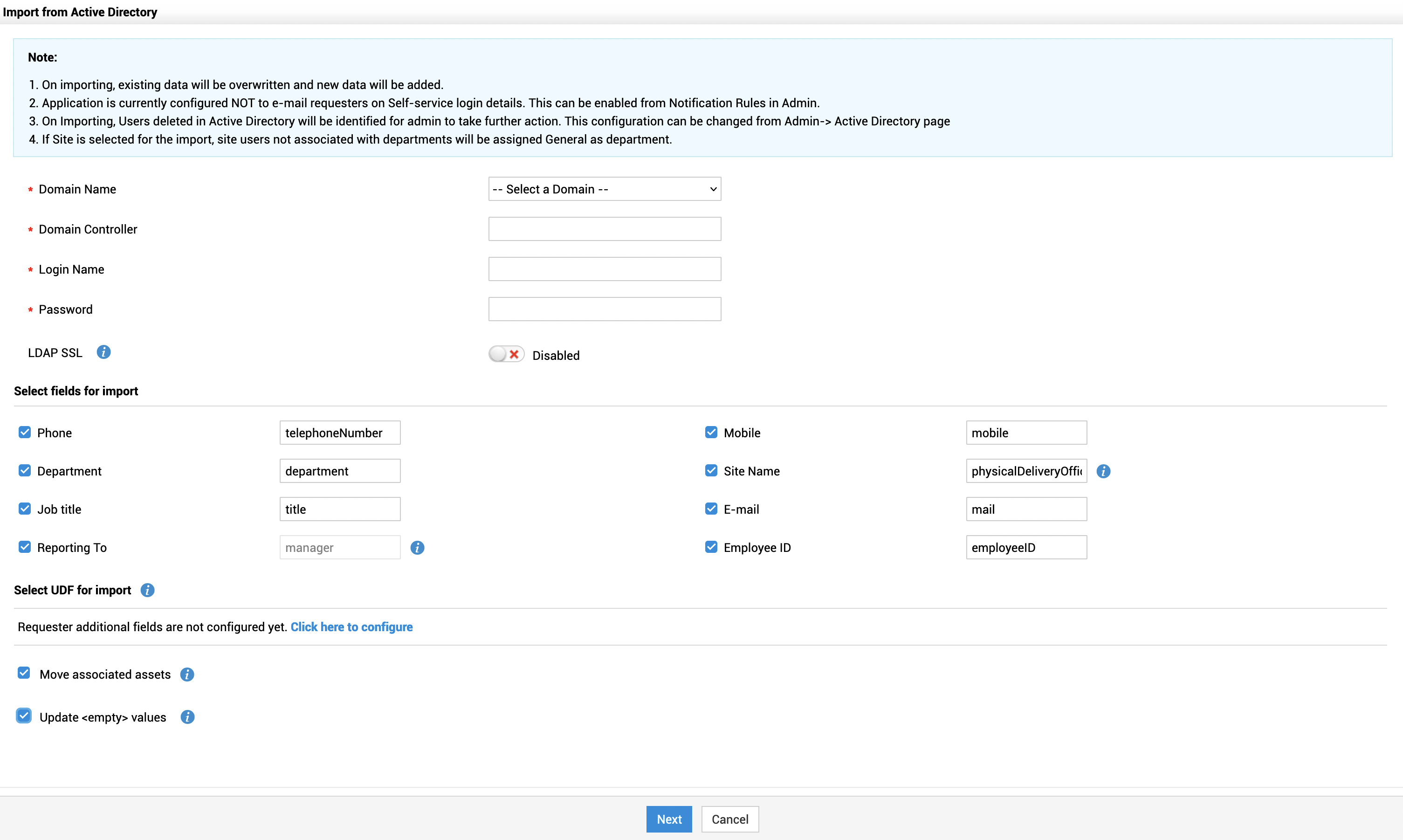

Importar usuarios desde Active Directory

Puede importar usuarios desde cualquiera de los dominios y sus unidades organizativas (OU) subsecuentes presentes en Active Directory. De forma predeterminada, los usuarios de AD se importan mediante el protocolo LDAP y el puerto 389.

Haga clic en Importar usuario(s) en la página de configuración de Active Directory. Use las siguientes indicaciones para configurar la ventana emergente Importar desde Active Directory.

* Indica los campos obligatorios

Haga clic en Siguiente.

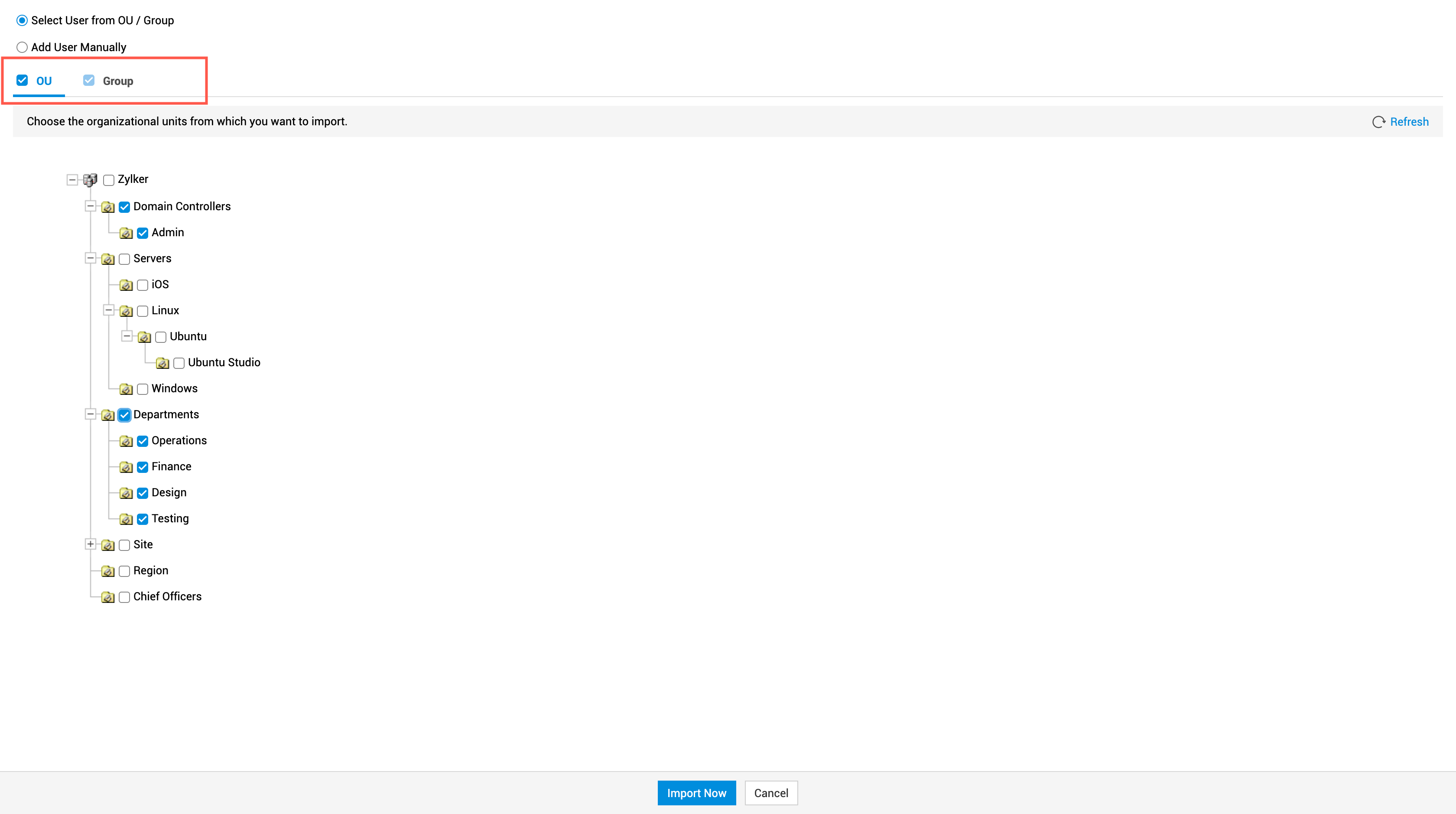

En el asistente de importación, puede seleccionar las distintas UO o ingresar los nombres de grupo disponibles en ese dominio para importar usuarios. También puede agregar usuarios manualmente.

- Para seleccionar UO, habilite la casilla de verificación UO. Elija las UO desde las que desea importar usuarios seleccionando la casilla junto a ellas.

- Para seleccionar grupos de AD, habilite la casilla de verificación Grupo. Ingrese el sAMAccountName del grupo en el cuadro de texto como valores separados por comas.

Haga clic en Importar ahora. Si la importación programada de AD está habilitada, puede importar los usuarios más tarde seleccionando Guardar e importar según programación.

Los usuarios importados se muestran en la vista de lista de usuarios en Admin > Usuarios. Puede realizar acciones adicionales en los usuarios importados, como editar los detalles o asociar estaciones de trabajo desde la vista de lista de usuarios.

Resultados de la importación notificados a los SDAdmins mediante notificaciones de campana:

- Si la información del usuario se importa de inmediato, se notificará cuántos registros se agregaron, sobrescribieron o no se pudieron importar.

- Si la importación se programa para más tarde, la notificación se enviará una vez que se complete la programación.

- Los nombres de grupo no válidos se notificarán junto con los resultados de la importación actual y también como un banner durante la importación posterior.

- Si los usuarios se importan seleccionando tanto UO como grupos, el conteo de usuarios importados se rastreará por separado para UO y grupos. Para los usuarios presentes tanto en la UO como en el grupo, el conteo se agregará dos veces.

- Se notificará el número total de usuarios tanto para la UO como para el grupo seleccionados.

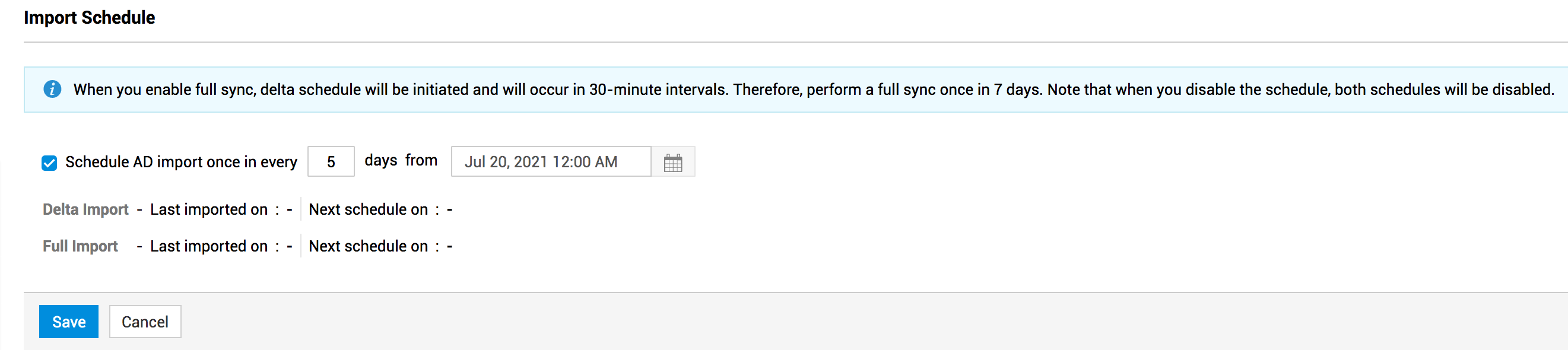

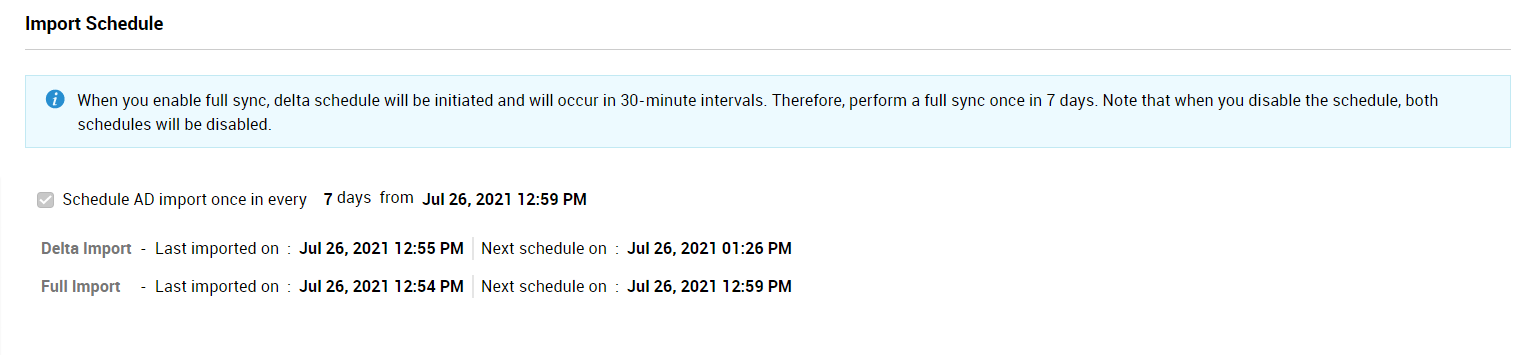

Programar importación de AD

Puede programar la importación de Active Directory a intervalos regulares para mantener su repositorio de usuarios sincronizado con Active Directory. Cuando programa una importación de AD, los datos de todos los dominios de la aplicación se importan una vez cada número especificado de días. Los usuarios y los detalles de usuario de todos los dominios de la aplicación se sincronizan con ServiceDesk Plus de dos maneras:

- Sincronización completa - Sincroniza todos los datos del usuario.

- Sincronización delta - Sincroniza los datos de los detalles de usuario actualizados y las cuentas de usuario recién agregadas una vez cada 30 minutos.

Para configurar una programación de importación,

- Pase el cursor sobre los campos de Programación de importación y haga clic en Editar.

- Habilite la opción Programar importación de AD una vez cada y especifique el período de importación.

- Especifique la fecha y la hora para iniciar la programación.

- Haga clic en Guardar.

Los detalles de los usuarios de los dominios se importarán periódicamente según la cantidad de días especificada después de la fecha y hora de inicio. Las diferencias en los datos se actualizarán cada 30 minutos. Puede ver la última hora de importación y la próxima hora programada en la sección Programación de importación.

El criterio para la sobrescritura de cuentas de usuario en las importaciones de usuarios de Active Directory:

Al realizar una importación de usuarios desde Active Directory,

Criterio 1: ObjectGUID - Si el ObjectGUID de una cuenta de usuario en ServiceDesk Plus coincide con la cuenta de usuario en Active Directory, el registro en ServiceDesk Plus se sobrescribirá.

Criterio 2: Nombre de inicio de sesión y dominio - Si el nombre de inicio de sesión y el dominio de una cuenta de usuario en ServiceDesk Plus coinciden con la cuenta de usuario en Active Directory, el registro en ServiceDesk Plus se sobrescribirá.

Criterio 3: Dirección de correo electrónico - Si la opción 'Override based on EmailId' está habilitada en ESM Directory > Application Settings y si la dirección de correo electrónico de la cuenta de usuario en ServiceDesk Plus coincide con la cuenta de usuario de Active Directory, el registro en ServiceDesk Plus se sobrescribirá.

Criterio 4: El nombre de inicio de sesión y el dominio son '-' (no asociado) - Si una cuenta de usuario en ServiceDesk Plus contiene solo un nombre de inicio de sesión con una dirección de correo electrónico sin asociación de dominio y si el nombre de inicio de sesión coincide con la cuenta de usuario de Active Directory , el registro en ServiceDesk Plus se sobrescribirá.

Cuando se importa un usuario desde AD, el ObjectGUID del usuario se utiliza como identificador único para actualizar los detalles del usuario en ServiceDesk Plus. Si el 'ObjectGUID' no coincide para ningún usuario en ServiceDesk Plus,

- se utiliza el 'loginname+domainname' del usuario como identificador único para actualizar los detalles del usuario en ServiceDesk Plus.

- Si el 'loginname+domainname' no coincide para ningún usuario en ServiceDesk, se utilizará la 'dirección de correo electrónico' del usuario como identificador único.

- Si la dirección de correo electrónico no coincide, entonces se utiliza 'loginname + domain=NULL' (donde loginname es Howard (ejemplo) y el nombre de dominio es NULL) como identificador único para actualizar los detalles del usuario.

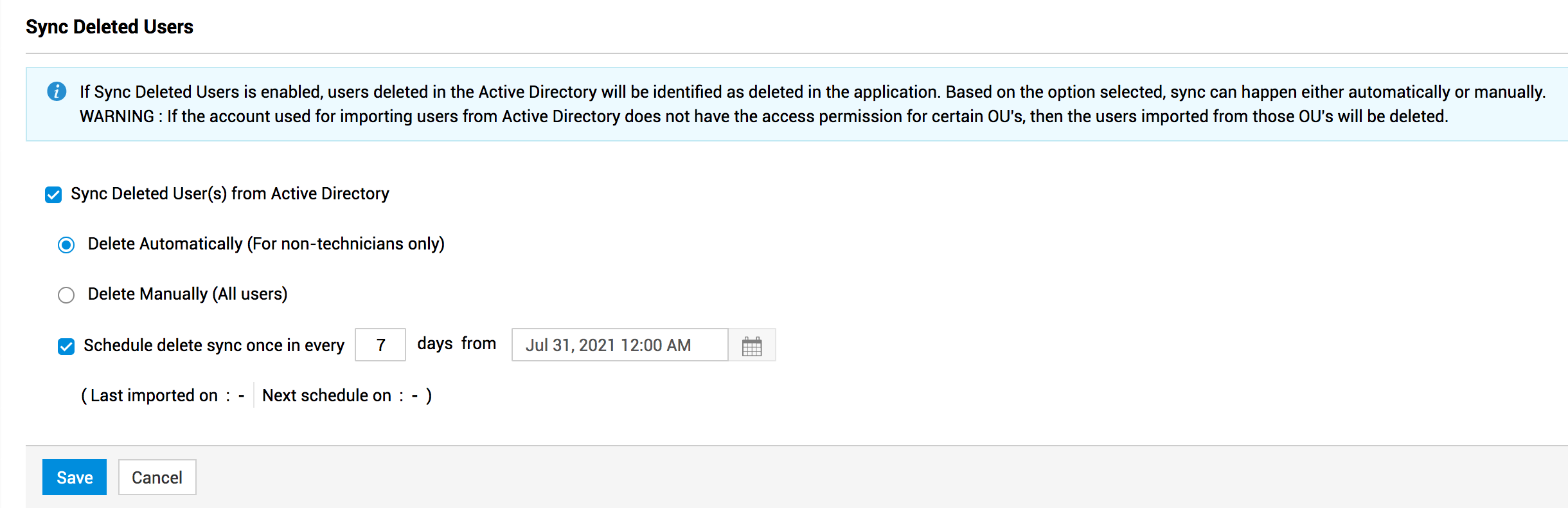

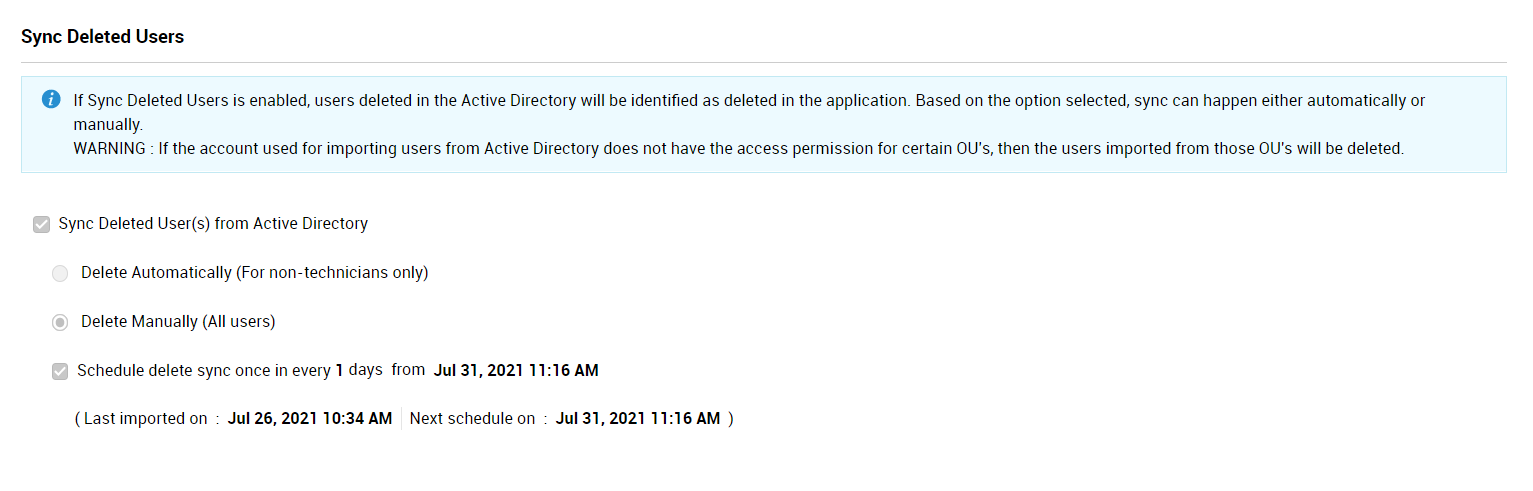

Sincronizar usuarios eliminados desde Active Directory

Esta opción le permite sincronizar los usuarios eliminados de Active Directory en ServiceDesk Plus. La sincronización de usuarios eliminados ocurre después de una importación manual.

Después de completar la sincronización, se muestra una lista de usuarios eliminados. Según el tipo de usuario, puede eliminar los usuarios eliminados de la lista como se menciona a continuación:

- Solicitantes - Puede habilitar la eliminación automática para usuarios no técnicos de la lista de usuarios eliminados. Cuando se elimina un solicitante del Active Directory, el usuario también se eliminará de ServiceDesk Plus.

- Técnicos - Puede revisar los técnicos eliminados de la lista de usuarios eliminados y eliminarlos manualmente. La eliminación automática no está disponible para los técnicos.

Para configurar la sincronización de usuarios eliminados,

- Pase el cursor sobre la casilla Sync Deleted User(s) from Active Directory y haga clic en Edit.

- Elija su método de eliminación: automático o manual. Tenga en cuenta que incluso si selecciona la eliminación automática, los técnicos eliminados no se eliminarán automáticamente.

- Puede programar la sincronización de usuarios eliminados periódicamente habilitando la opción Schedule delete sync once in every .

- Especifique la periodicidad de la sincronización.

- Ingrese la fecha y hora para comenzar la sincronización de usuarios eliminados

- Haga clic en Save.

Después de programar la sincronización de usuarios eliminados, puede ver la última hora de importación y la próxima hora programada en la sección Sincronizar usuarios eliminados.

Si la eliminación manual está habilitada, el enlace a la lista de usuarios eliminados se mostrará como una nota en la parte superior de la página de configuración de Active Directory. Use los enlaces de la nota para acceder y verificar los usuarios eliminados antes de eliminar los usuarios eliminados de ServiceDesk Plus.

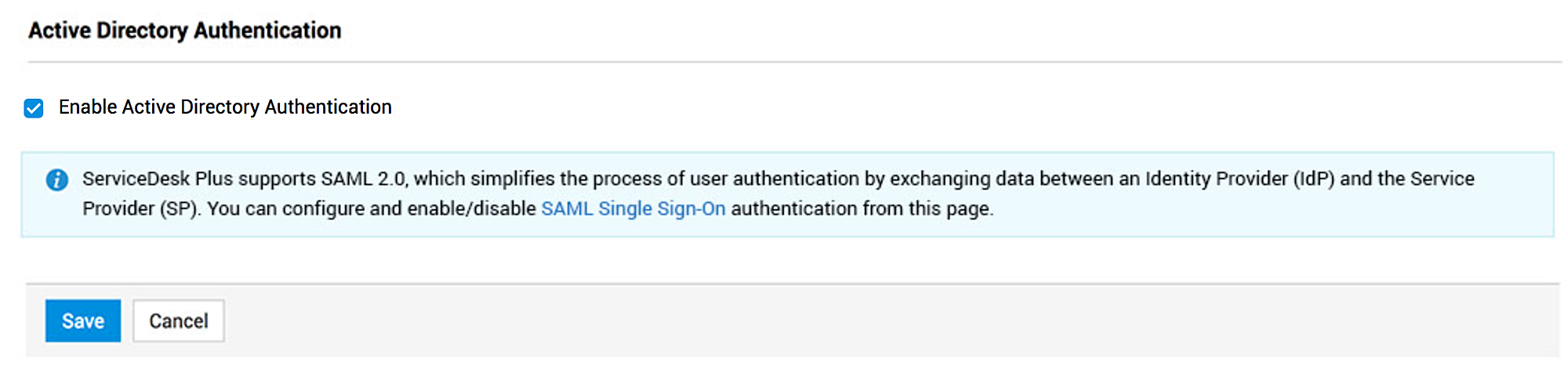

Autenticación de Active Directory

Puede autenticar el inicio de sesión de los usuarios en ServiceDesk Plus a través de Active Directory. La autenticación basada en AD se puede configurar de dos maneras:

Iniciar sesión usando credenciales de AD:

Facilite el inicio de sesión de los usuarios en ServiceDesk Plus usando el nombre de usuario y la contraseña de su sistema.

- Pase el cursor sobre los campos de Autenticación de Active Directory y haga clic en Editar.

- Seleccione la casilla Habilitar autenticación de Active Directory.

- Haga clic en Guardar.

En la pantalla de inicio de sesión, los usuarios pueden especificar sus credenciales de inicio de sesión del sistema/AD y seleccionar el Dominio para iniciar sesión en ServiceDesk Plus. También pueden omitir la autenticación de AD durante el inicio de sesión seleccionando Autenticación local en la lista desplegable de Dominio y especificando sus credenciales de autenticación local.

Permitir inicio de sesión único (SSO) usando credenciales de AD:

SSO permite a los usuarios acceder instantáneamente a ServiceDesk Plus sin proporcionar ninguna credencial de inicio de sesión. Durante el inicio de sesión, los usuarios se autentican automáticamente a través de un proveedor de identidad (IdP). Puede habilitar SSO para usuarios de AD desde SAML configurando ADFS como IdP. Para obtener más información, haga clic aquí.

- Cree un registro en su DNS para asignar el nombre de dominio completamente calificado (FQDN) de su servidor AD

[o]

- Asigne la dirección IP al FQDN correspondiente en el archivo etc\hosts de su configuración.

Cómo configurar el permiso Deny-Read en AD para eliminar usuarios deshabilitados

Por razones de seguridad, los clientes quieren eliminar de ServiceDesk Plus a los usuarios que han sido deshabilitados en AD. Estos usuarios, a pesar de no tener acceso al dominio, continúan teniendo acceso mediante mecanismos de autenticación que no son de AD. Actualmente, no contamos con un proceso para eliminar a estos usuarios de una sola vez, pero podemos sugerir una solución alternativa, de la siguiente manera:

Paso 1: Mueva a los usuarios deshabilitados a una OU separada.

Paso 2: Asegúrese de que esta OU no esté seleccionada para importación en ServiceDesk Plus/Asset Explorer

Paso 3: Configure los permisos Deny-read en la OU.

Paso 4: Importe usuarios para verificar la configuración

Ahora veamos el paso 3 en detalle.

Las unidades organizativas (OU) en AD le permiten agrupar lógicamente objetos como cuentas de usuario, cuentas de servicio o cuentas de equipo. A estas cuentas se les asignan permisos de acceso para administrar los objetos en las OUs.

En este documento, veremos cómo puede configurar un permiso de denegación total para una OU, después de haber movido a los usuarios deshabilitados a esa OU.

Los permisos configurados para una OU son heredados por sus objetos secundarios. Sin embargo, si a los objetos secundarios se les asignan permisos explícitos, los permisos heredados serán anulados. Por lo tanto, el permiso de denegación total, si se aplica a la OU principal, puede no funcionar para los objetos secundarios. En tales casos, puede que necesitemos eliminar los permisos explícitos.

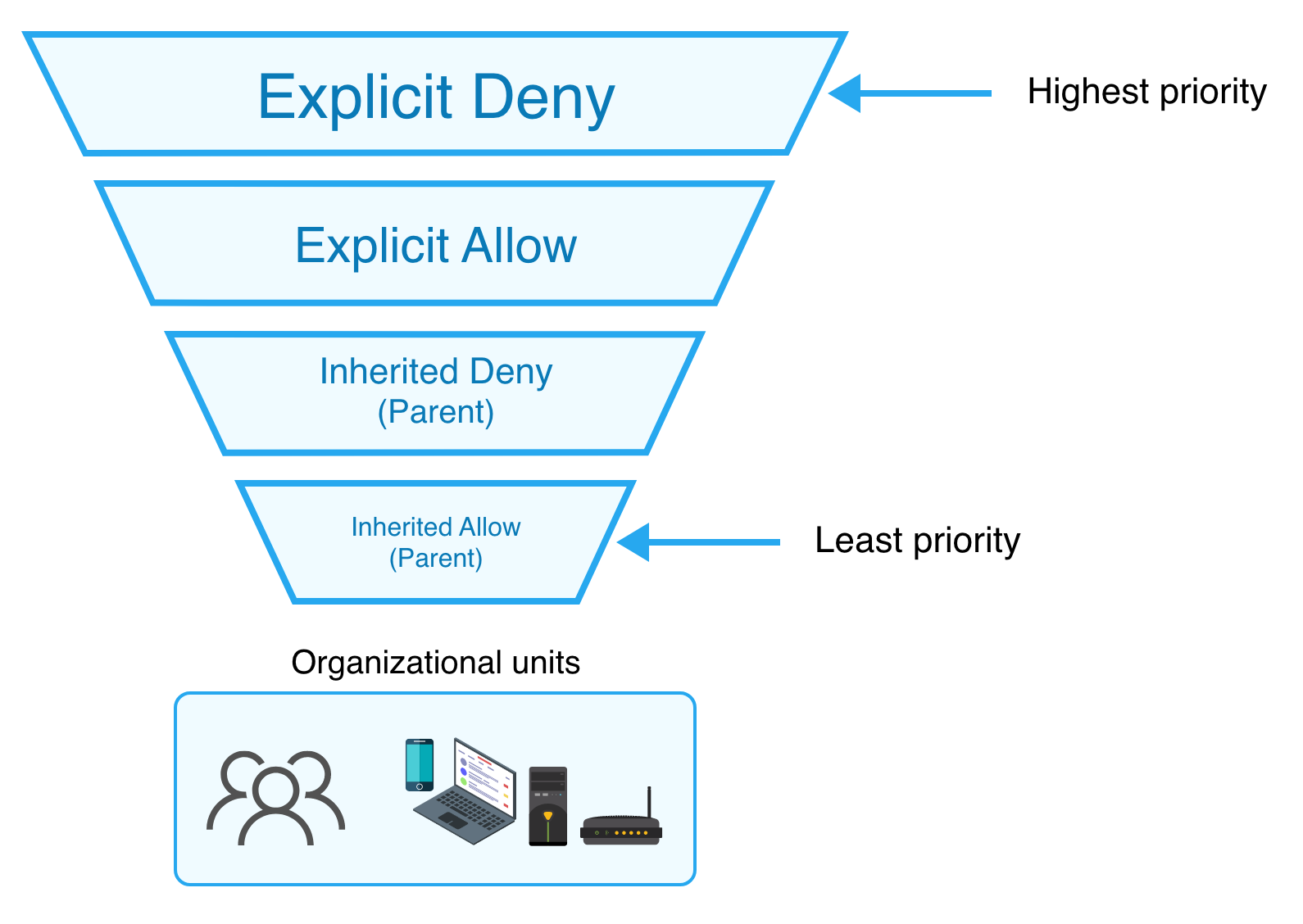

En AD, el orden de prioridad es el siguiente:

Ahora veamos cómo configurar el permiso Deny-Read para una OU, de modo que los usuarios deshabilitados en la OU puedan eliminarse durante la Sincronización de usuarios eliminados o no importarse durante la importación de usuarios de AD.

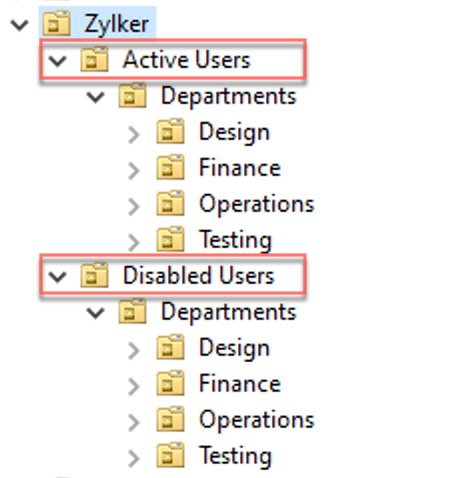

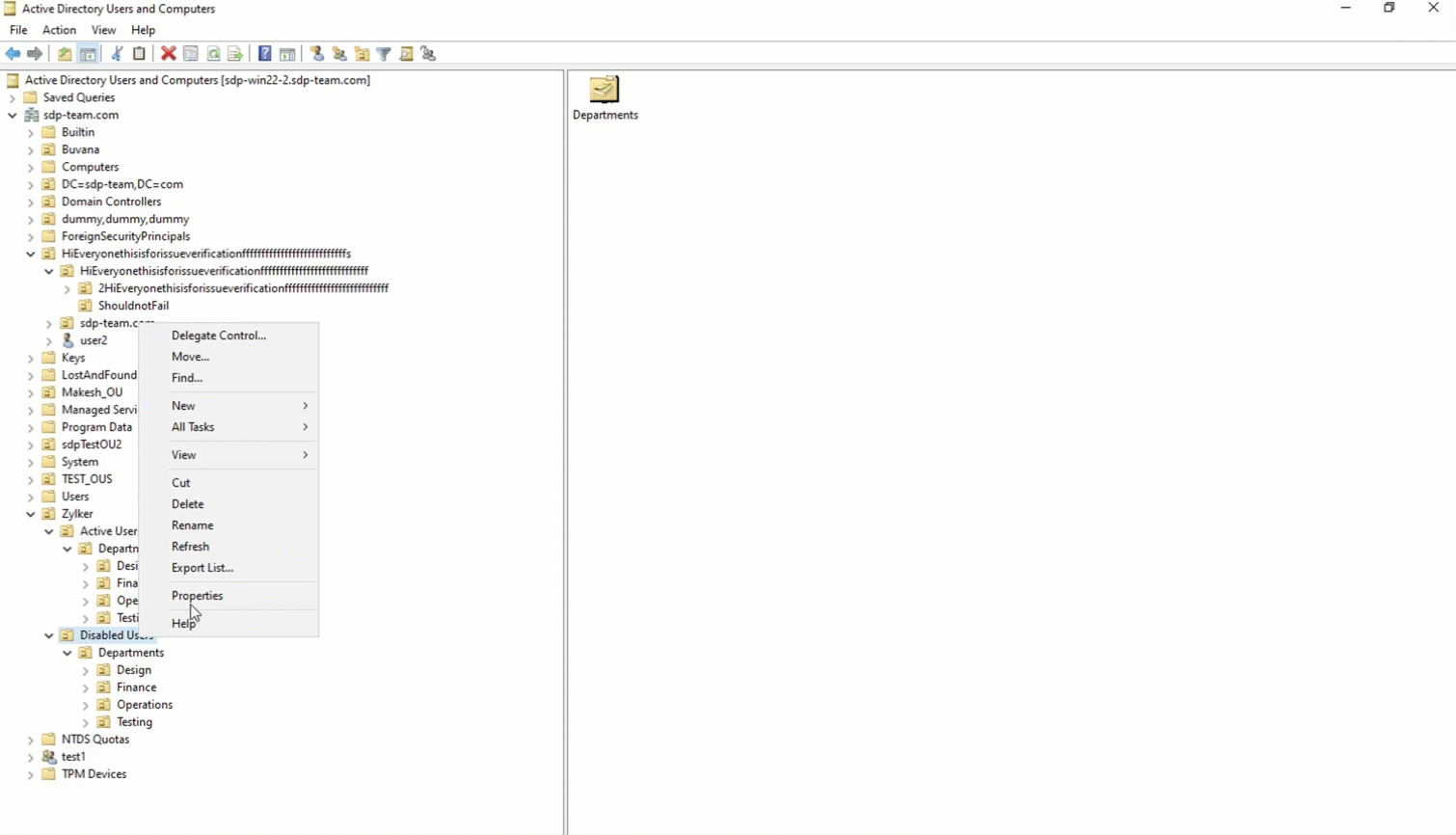

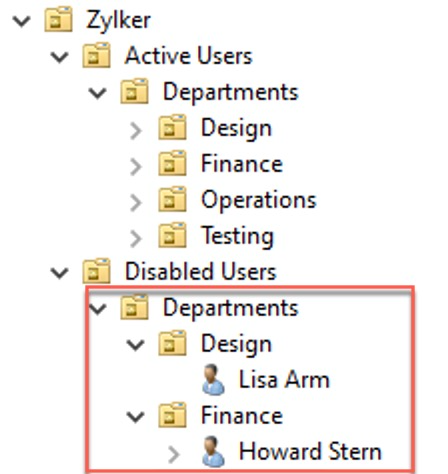

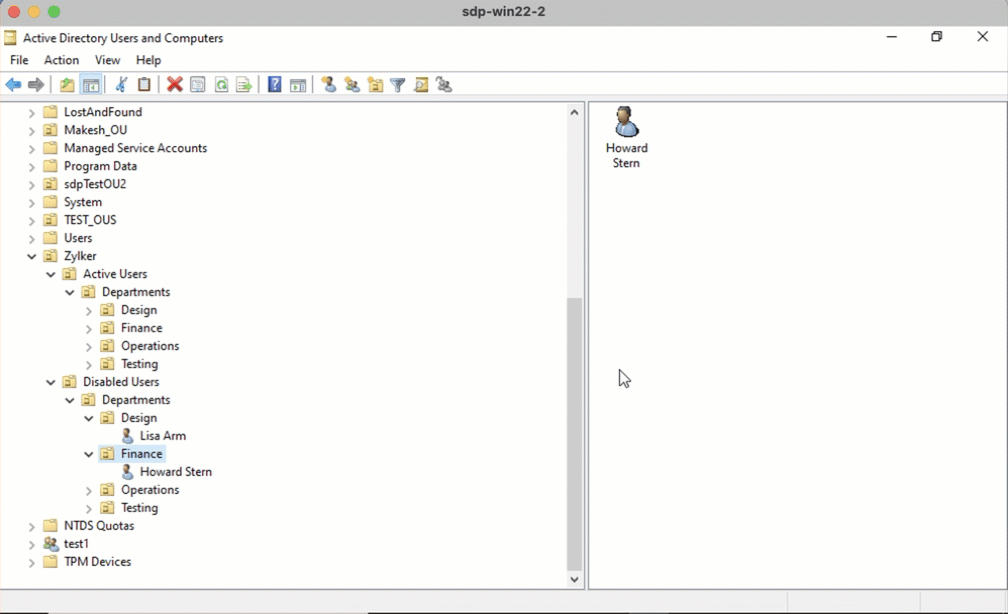

Considere la siguiente estructura de OU para este ejemplo:

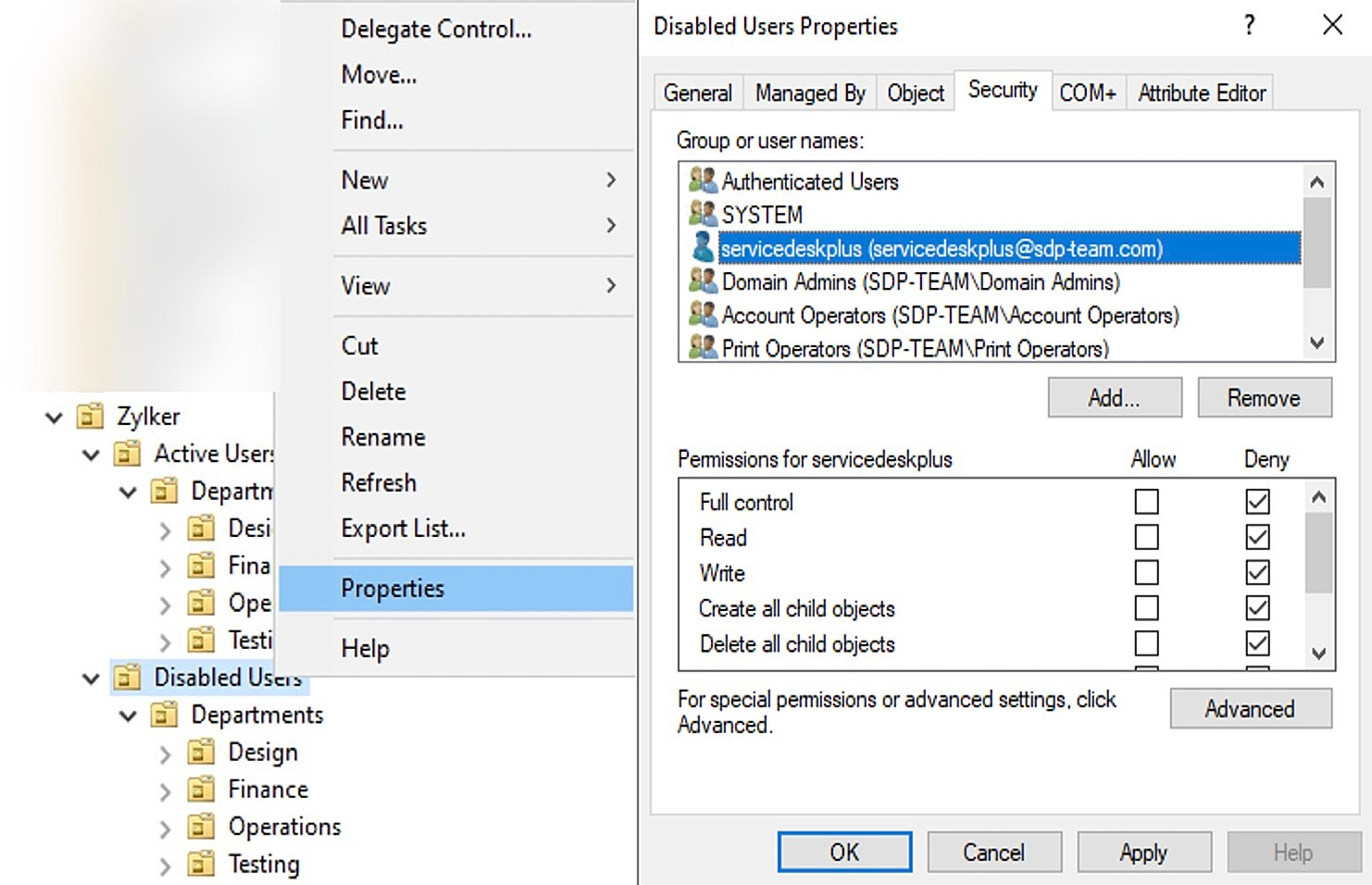

Primero, para restringir que la cuenta de servicio acceda a la OU Disabled Users, haga clic derecho en la OU y seleccione Properties. Luego, vaya a la pestaña Security, como se muestra:

Haga clic derecho en la OU > Properties > Security. Luego, seleccione la casilla Full control > Deny.

Si la cuenta de servicio no aparece en la lista, haga clic en Add para incluir la cuenta en la lista de cuentas, como se muestra a continuación:

Ahora, el permiso será heredado por los usuarios bajo la OU Disabled Users, pero no por sus OUs secundarias, Departments o Finance.

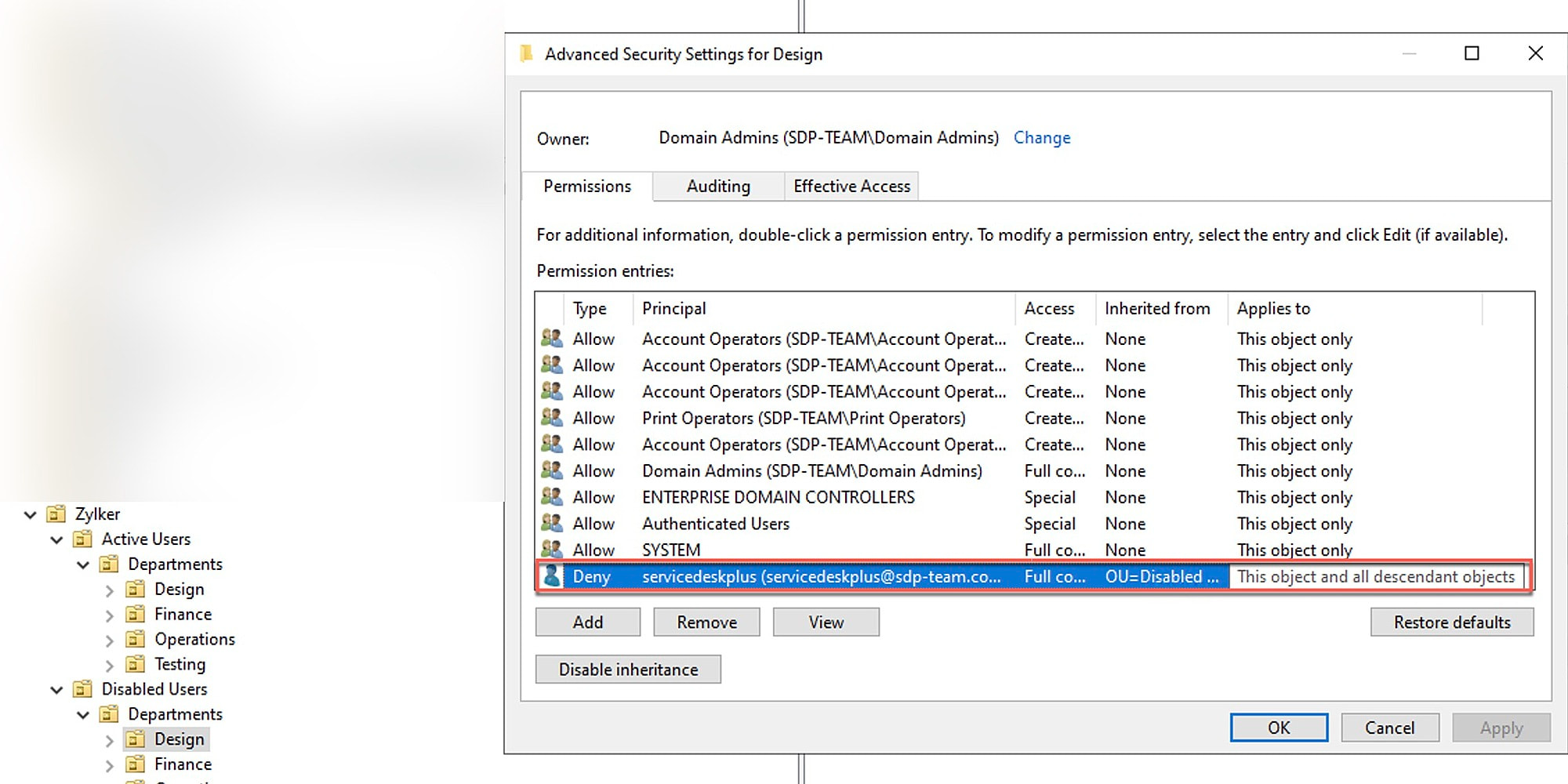

Para que los permisos establecidos para la OU Disabled Users sean heredados automáticamente por Design y Finance y sus objetos de usuario, haga clic en el botón Advanced.

Luego, vaya a Permissions y verifique los permisos de la cuenta de servicio de Disabled Users.

En la ventana que se muestra, puede cambiar el tipo de permiso y su alcance.

De forma predeterminada, el alcance del permiso está restringido solo al objeto. Haga clic en el menú desplegable Applies to y seleccione This Object and All Descendant Objects para que los permisos sean heredados también por las OUs secundarias y sus objetos de usuario.

Puede verificar esta configuración en la configuración de seguridad de las OUs secundarias específicas. La siguiente captura de pantalla muestra que la configuración se ha establecido para la OU Design:

Ahora veamos si el permiso deny-read eliminará a los usuarios deshabilitados.

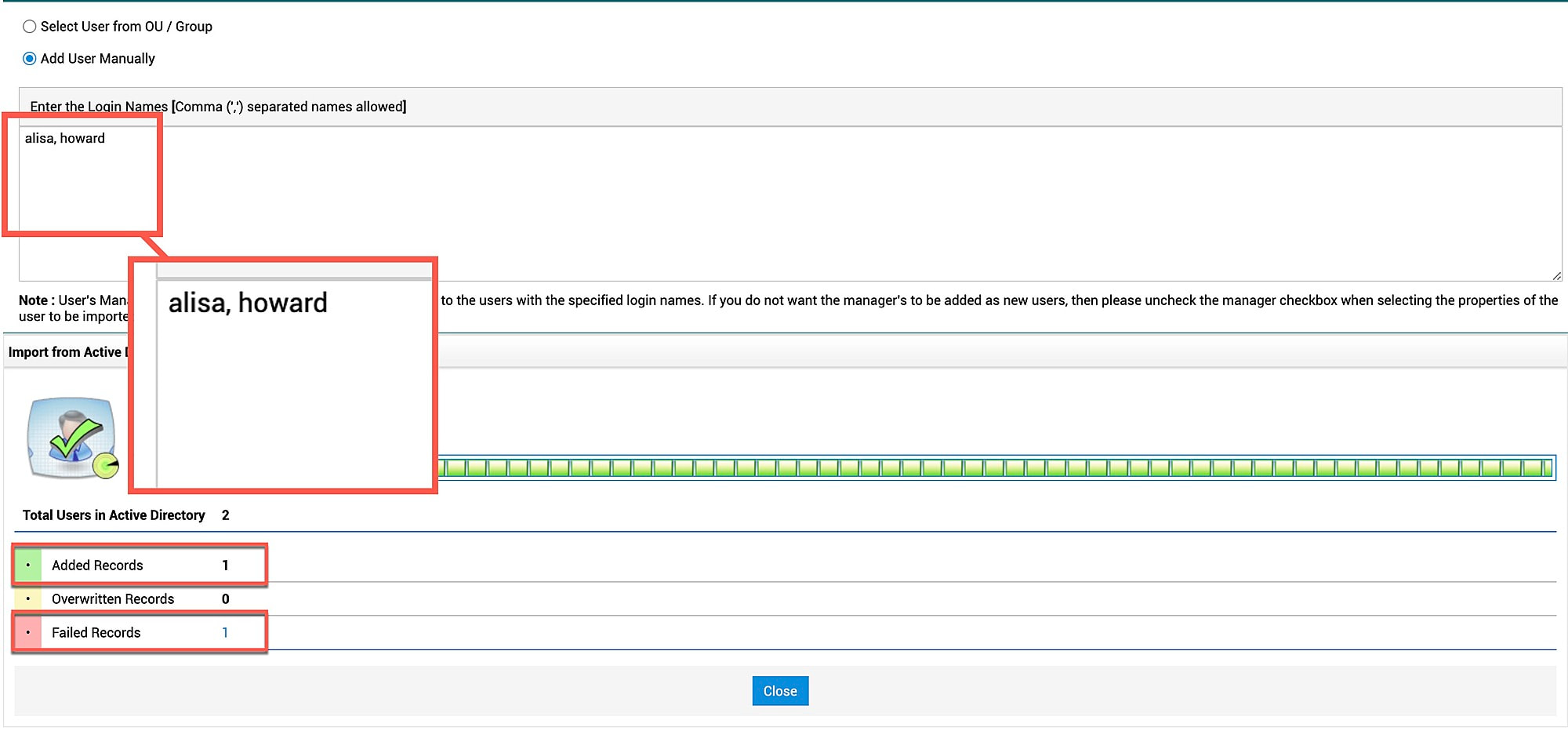

Primero importemos a los usuarios de las OUs Finance y Design. Al ingresar el nombre de inicio de sesión para la importación manual de usuarios, ingrese el nombre de inicio de sesión correcto y NO presione Enter al final del nombre de inicio de sesión.

La OU Design contiene al usuario Lisa Arm y la OU Finance contiene al usuario Howard Stern, como se muestra a continuación:

Después de la importación, recibimos los siguientes resultados:

Es decir, de los dos usuarios, alisa y howard, uno de ellos ha sido importado. La configuración para eliminar usuarios deshabilitados funcionó correctamente para el usuario de la OU Design, Lisa Arm, pero falló con el usuario de la OU Finance, Howard Stern. La razón por la que Howard Stern fue importado fue debido a los permisos explícitos en la OU Finance.

Ahora, para eliminar los permisos explícitos, vaya a Finance > Properties > Security.

Luego, busque los permisos explícitos (authenticated users, en este caso) y elimínelos, como se muestra a continuación:

Tenga en cuenta que los usuarios se eliminarán solo durante la próxima Deleted Users Sync programada.

Requisitos previos para configurar LDAP SSL

De forma predeterminada, las comunicaciones LDAP entre las aplicaciones cliente y servidor no están cifradas. Esto deja la comunicación entre el cliente LDAP y las computadoras servidor vulnerable a dispositivos/software de monitoreo de red. ServiceDesk Plus emplea LDAP SSL para proteger la comunicación entre el servidor AD y el servidor ServiceDesk Plus.

Siga los requisitos previos que se mencionan a continuación para configurar LDAP SSL para su servidor AD:

- Asegúrese de que el FQDN (Fully Qualified Domain Name) del servidor sea accesible desde el cliente. De lo contrario, agregue la entrada del host en el archivo host de la máquina cliente.

- Los Active Directory Certificate Services deben estar instalados para usar el certificado LDAP SSL como se explica en esta documentación.

- Habilite su servidor AD para que admita LDAP sobre SSL. Haga clic aquí para saber cómo.

- El certificado LDAPS importado al servidor AD en el paso anterior debe recuperarse e importarse a la máquina cliente (servidor ServiceDesk Plus) en la carpeta Personal, como se explica a continuación:

- Haga clic en Start, escriba mmc, y luego haga clic en OK.

- Haga clic en File y luego haga clic en Add/Remove Snap-in.

- Haga clic en Certificates y luego haga clic en Add.

- En el complemento Certificates, seleccione la cuenta Computer y luego haga clic en Next.

- En la página Certificate Store, haga clic con el botón derecho en Personal > Import certificate, importe el certificado LDAP desde la carpeta copiada y proporcione la contraseña establecida al crear el certificado.

- Importe el certificado Root CA en Trusted Root Certificate Authority para permitir que su máquina cliente confíe en el certificado LDAP importado. Esto es vital, ya que los certificados LDAP importados no serán confiables debido a los dominios cruzados de forma predeterminada.

- Acceda a la consola web de la CA: https://<CA Server>/certsrv y proporcione credenciales de administrador. Si la URL no es accesible, instale Certificate Enrollment Web Service como se explica en esta guía.

- En la consola, haga clic en Download a CA certificate, certificate chain, or CRL.

- En la siguiente página, haga clic en Download CA certificate y guarde el certificado.

- Importe el certificado CA descargado en Trusted Root Certificate Authority como se explica en los siguientes pasos,

- Haga clic en Start, escriba mmc, y luego haga clic en OK.

- Haga clic en File y luego en Add/Remove Snap-in.

- Haga clic en Certificates y luego en Add.

- En el complemento Certificates, seleccione la cuenta Computer y luego haga clic en Next.

- En la página Certificate Store, haga clic con el botón derecho en Trusted Root Certificate Authority e importe el certificado anterior