LDAP

ServiceDesk Plus le permite usar el Protocolo Ligero de Acceso a Directorios (LDAP) para importar usuarios desde un directorio de usuarios a través del controlador de dominio. LDAP permite que los usuarios usen sus credenciales LDAP al iniciar sesión en ServiceDesk Plus. La autenticación LDAP es compatible tanto con usuarios de Linux como de Windows.

Rol requerido: SDAdmin

Para configurar los ajustes relacionados con AD en configuraciones no ESM, vaya a Admin > Usuarios > LDAP.

Configurar controlador de dominio

Para importar usuarios y configurar la autenticación LDAP, primero debe configurar el controlador de dominio para los dominios importados.

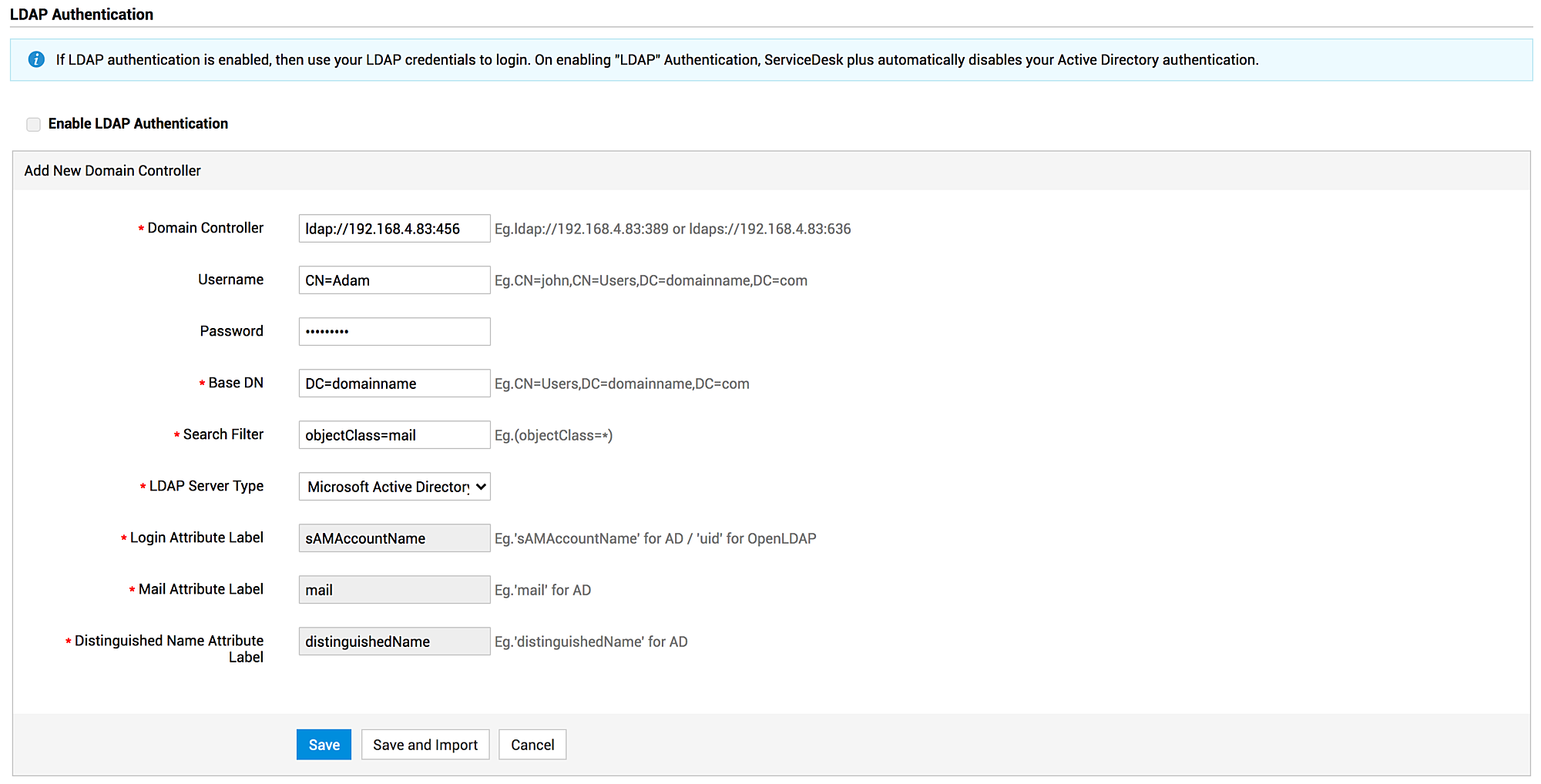

En la página de configuración de LDAP, haga clic en Agregar nuevo dominio en el bloque de Controladores de dominio. Use las siguientes indicaciones para configurar el controlador de dominio:

Nombre del campo | Descripción |

Controlador de dominio* | Especifique el controlador de dominio del dominio desde donde se deben importar los usuarios. El controlador de dominio responde a todas las solicitudes de autenticación relacionadas con la seguridad dentro del dominio correspondiente.

|

Nombre de usuario | Ingrese su nombre de usuario de Active Directory junto con la Unidad organizativa (OU) en el campo proporcionado. Nombre de usuario - distinguishedName del usuario Ejemplo: CN=sdp,DC=domainname,DC=com CN=sdp,OU=UsersOU,DC=domainname,DC=com |

Contraseña | Especifique la contraseña utilizada para iniciar sesión en Active Directory. |

DN base* | El DN base representa el nombre distintivo de la OU base. DN base - distinguishedName de la OU/contenedor. Las Unidades organizativas comienzan con 'OU=' y los contenedores comienzan con 'CN=' Ejemplo: OU=UsersOU,DC=domainname,DC=com OU=SDPOU,OU=UsersOU,DC=domainname,DC=com CN=Users,DC=domainname,DC=com |

Filtro de búsqueda* | Especifique los criterios que se aplicarán al controlador de dominio en el campo Filtro de búsqueda. Por ejemplo: mail=* importará usuarios desde el parámetro mail en el controlador de dominio especificado. |

Tipo de servidor LDAP* | Si ha elegido el tipo de servidor como LDAP predeterminado, como Microsoft Active Directory, Novell eDirectory y OpenLDAP, entonces los siguientes campos se completarán automáticamente. |

Si el tipo de servidor LDAP es Otros, entonces especifique la Etiqueta del atributo de inicio de sesión, la Etiqueta del atributo de correo y la Etiqueta del atributo de nombre distintivo (similar al DN base) en los campos correspondientes. |

* Indica campos obligatorios

|

Filtro de búsqueda

- Para importar todos los usuarios dentro del DN base

Esto debe formar parte del filtro de búsqueda para importar solo objetos de usuario desde servidores LDAP. Cualquier criterio específico debe agregarse a esto.

- Para importar usuarios que tengan ID de correo

'mail' es el nombre del atributo en el servidor LDAP y puede reemplazarse con otros nombres de atributo para el mismo propósito.

- Para importar usuarios que no estén deshabilitados en AD

- Para importar usuarios de grupos específicos

Grupo único:

(&(objectClass=user)(objectCategory=person)(memberOf=CN=Group1,OU=TestOU,DC=manageengine,DC=com))Múltiples grupos:

'memberOf=' en las consultas anteriores debe ir seguido del DistinguishedName del grupo.

Haz clic en Guardar o Guardar e importar. También puedes importar usuarios desde el dominio existente haciendo clic en Importar ahora en los Controladores de dominio correspondientes. Los datos existentes se sobrescribirán al importar los usuarios del mismo dominio.

Después de importar usuarios, puedes configurar la autenticación y programar la importación desde las configuraciones LDAP.

Puedes editar/eliminar un controlador de dominio desde la tabla Controladores de dominio:

- Haz clic en el nombre de un controlador de dominio para editarlo.

- Selecciona los controladores de dominio de la tabla y haz clic en el ícono

. Ten en cuenta que los usuarios importados desde un controlador de dominio eliminado no podrán iniciar sesión en la aplicación posteriormente usando credenciales LDAP.

. Ten en cuenta que los usuarios importados desde un controlador de dominio eliminado no podrán iniciar sesión en la aplicación posteriormente usando credenciales LDAP.

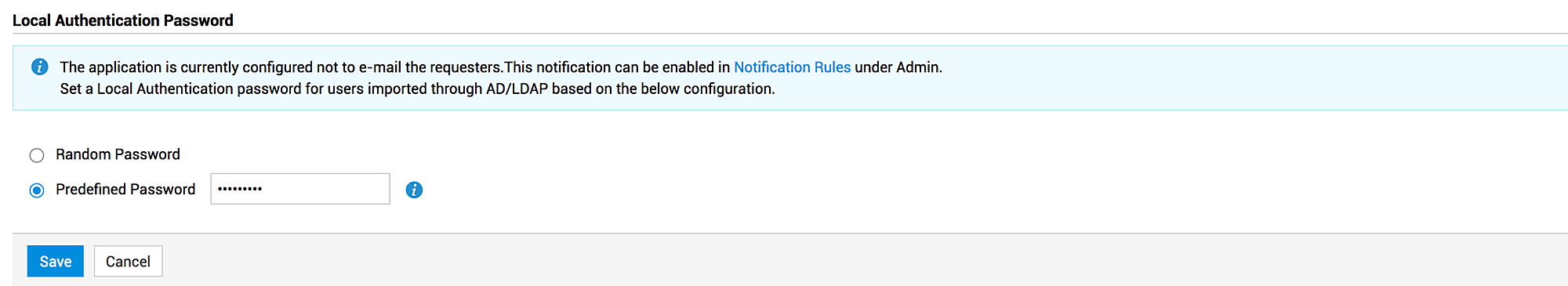

Establecer contraseña de autenticación local

Puedes establecer una contraseña local predeterminada de autenticación para los usuarios importados mediante LDAP. Los usuarios pueden cambiar esta contraseña después del primer inicio de sesión.

Para establecer una contraseña de autenticación local desde la página de configuración de LDAP,

- Pasa el cursor sobre los campos de Contraseña de autenticación local y haz clic en Editar.

- Puedes elegir generar una contraseña aleatoria para cada usuario o establecer una contraseña predefinida para todos los usuarios.

- Haz clic en Guardar.

Los usuarios serán notificados sobre su contraseña en sus correos electrónicos de inicio de sesión. Puedes configurar las notificaciones por correo electrónico para los usuarios desde Admin > Personalizador de la mesa de ayuda > Reglas de notificación > Solicitudes > Enviar detalles de inicio de sesión de autoservicio.

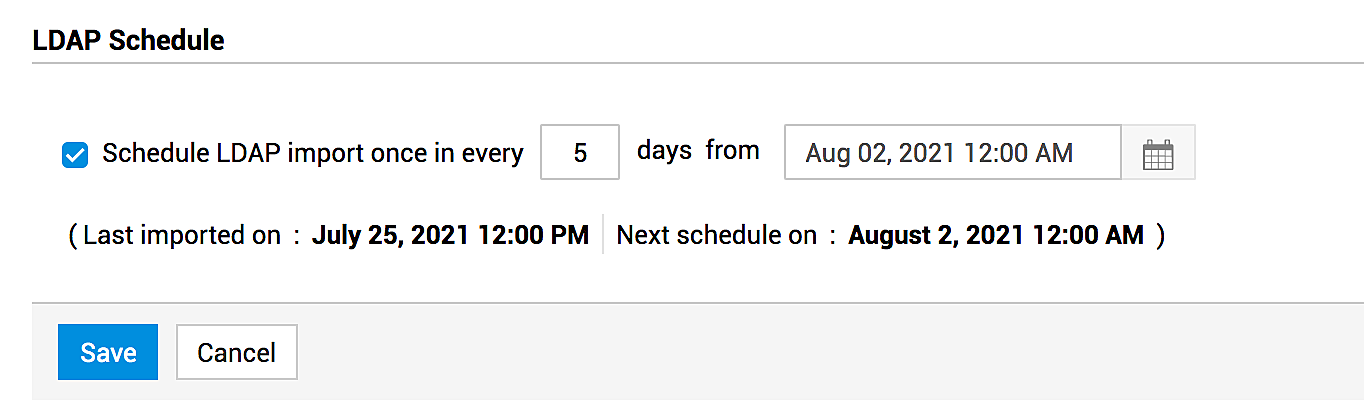

Programar importación LDAP

Puedes programar la importación LDAP a intervalos regulares para mantener tu repositorio de usuarios sincronizado con el servidor LDAP. Cuando programas una importación LDAP, los datos de todos los servidores LDAP configurados en la aplicación se importan una vez cada número especificado de días. Los usuarios y los detalles de usuario de todos los dominios disponibles en LDAP se sincronizan con ServiceDesk Plus.

- Pasa el cursor sobre los campos de Programación LDAP y haz clic en Editar.

- Habilita la opción Programar importación LDAP una vez cada y especifica el período de importación.

- Especifica la fecha y la hora para comenzar la programación.

- Haz clic en Guardar.

Los detalles de usuario de los dominios se importarán periódicamente según el número de días especificado después de la fecha y hora de inicio. Durante las importaciones consecutivas en el mismo dominio, los datos existentes se sobrescribirán.

Autenticación LDAP

Puedes permitir que los usuarios inicien sesión en ServiceDesk Plus usando sus credenciales LDAP.

- Después de importar a los usuarios, pasa el cursor sobre la casilla de verificación Autenticación LDAP.

- Haz clic en Editar.

- Selecciona la casilla Habilitar autenticación LDAP.

- Haz clic en Guardar.

En la pantalla de inicio de sesión, los usuarios pueden especificar sus credenciales de inicio de sesión LDAP y seleccionar el Dominio para iniciar sesión en ServiceDesk Plus. También pueden omitir la autenticación LDAP durante el inicio de sesión seleccionando Autenticación local en el menú desplegable Dominio y especificando las credenciales locales.

Importación de campos definidos por el usuario

Puede importar atributos de usuario predeterminados como el nombre de inicio de sesión, nombre distintivo y campos de nombre de dominio. Otros atributos de usuario como teléfono, móvil, departamento, oficina, jobTitle y correo electrónico se asignan a atributos LDAP en la tabla sdldapfieldmap .

Por ejemplo, para asignar el campo ID de empleado al atributo employeeID de su directorio, como AD u openLDAP, deberá hacer lo siguiente:

Inserte una fila en la tabla sdldapfieldmap ejecutando la siguiente consulta de inserción en su servidor de base de datos:

Para habilitar la importación de un campo que ya existe en SDLdapFieldMap pero que actualmente no está activo, siga estos pasos:

1. Ejecute la siguiente consulta de actualización para habilitar la importación:

UPDATE sdldapfieldmap SET import = true WHERE id = <ID del campo>;

2. Para encontrar el <ID del campo>, ejecute la consulta select a continuación:

SELECT * FROM sdldapfieldmap;

3. En los resultados de la consulta, ubique el campo requerido y copie su valor de la columna ID. Reemplace <ID del campo> en la consulta de actualización con este valor.

4. Después de ejecutar la consulta de actualización, reinicie el servicio de la aplicación para que los cambios surtan efecto.

Los nombres de campo LDAP no distinguen entre mayúsculas y minúsculas, pero los nombres de campo de ServiceDesk Plus sí. Asegúrese de usar los nombres de campo con la capitalización correcta como se indica en la lista a continuación.

| Nombres de campo |

|---|

phone mobile department office jobTitle employeeid firstName middleName lastName ReportingTo displayname |

Para importar más campos adicionales, como campos definidos por el usuario, el SDAdmin o los usuarios con acceso a la base de datos pueden asignar el Nombre de campo de la API a los atributos LDAP correspondientes en la tabla sdldapfieldmap .

Por ejemplo, para asignar el campo definido por el usuario Company al atributo Comapny de su directorio, debe insertar una fila en la tabla sdldapfieldmap usando la siguiente consulta de inserción:

Reinicie el servidor después de ejecutar las consultas. Luego, importe sus usuarios desde el servidor LDAP.

Conectar ServiceDesk Plus en modo LDAPS seguro

Se debe importar un certificado autofirmado para conectarse a LDAPS en modo seguro.

Pasos para generar el certificado LDAPS:

- Haga clic en el enlace correspondiente a continuación para descargar el archivo zip.

- Extraiga el archivo en ManageEngine\ServiceDesk.

- Abra el símbolo del sistema y vaya a ManageEngine\ServiceDesk.

- Ejecute el archivo por lotes con el siguiente formato:

- Para Windows:

- Para Linux:

- Al ejecutar el comando, se mostrará una excepción PKIX y se le pedirá que ingrese un valor. Ingrese 1 y se generará un archivo llamado jssecacerts. Este archivo se guardará en ManageEngine\ServiceDesk.

- Copie el archivo a ManageEngine\ServiceDesk\jre\lib\security y reinicie la aplicación.

- Guarde la configuración de LDAPs una vez más.