Instalación del certificado SSL

- Introducción

- Pasos para instalar SSL en ServiceDesk Plus

- Instalar un certificado .P7b

- Comandos para instalar certificados de algunos proveedores comunes

- Errores comunes/Consejos de solución de problemas

ServiceDesk Plus puede ejecutarse como un servicio HTTPS. Pero requiere un certificado SSL (Secure Socket Layer) firmado por una Autoridad de Certificación (CA) válida.

De forma predeterminada, en el primer inicio, crea un certificado autofirmado. Este certificado autofirmado no será confiable para los navegadores de los usuarios. Por lo tanto, al conectarse a ServiceDesk Plus, debe verificar manualmente la información del certificado y el nombre de host del servidor de ServiceDesk Plus cuidadosamente, y debe forzar al navegador a aceptar el certificado.

Para que el servidor de ServiceDesk Plus se identifique correctamente ante el navegador web y el usuario, debe obtener un nuevo certificado firmado por una CA para el host de ServiceDesk Plus. Puede usar keytool (incluido con Java) para crear sus certificados, hacer que una CA los firme y utilizarlos con ServiceDesk Plus.

Pasos para instalar SSL en ServiceDesk Plus

Los pasos necesarios para configurar ServiceDesk Plus para usar SSL se muestran a continuación.

Paso 1:Crear un archivo Keystore

Paso 2: Crear el archivo .CSR (Certificate Signing Request)

Paso 3a: Instalar el certificado SSL desde la interfaz de ServiceDesk Plus

Paso 3b: Instalar su certificado SSL

Nota: En todas las imágenes, reemplace el texto resaltado con el nombre de alias que desea usar para ServiceDesk Plus.

Antes de solicitar un certificado a una CA, debe crear el archivo ".keystore" específico de Tomcat y el archivo ".csr". El archivo .keystore y el archivo .csr incluirán la información proporcionada por la persona que crea dichos archivos.

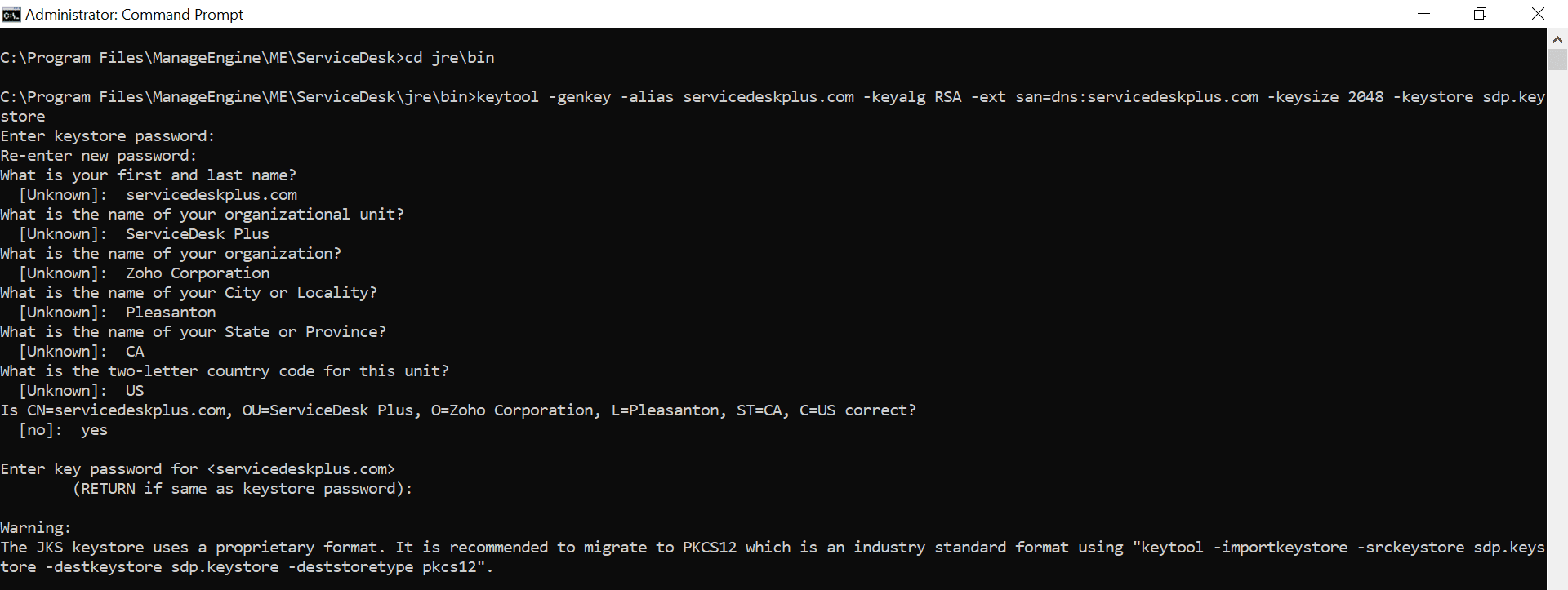

Paso 1: Crear un archivo Keystore

Vaya a la carpeta <SDP-home>/jre/bin.

- Abra el Símbolo del sistema y ejecute el siguiente comando:

URL : URL desde la cual se accede a ServiceDesk Plus.

SAN (Subject Alternative Name) : Permite a los usuarios proporcionar nombres de host adicionales para un solo certificado SSL. Esta es una extensión de la especificación X.509.

.png)

Ingrese la contraseña cuando se le solicite. La contraseña no debe contener ninguno de los siguientes caracteres especiales: $,", y \.

A continuación se muestran los datos solicitados durante la creación del keystore:

- Nombre y apellido: Ingrese la URL desde la cual se accede a ServiceDesk Plus.

ej. helpdesk.domain.com

Nota: Si está solicitando un certificado Wildcard, la URL debe comenzar con el carácter *. El nombre y apellido deben proporcionarse como *.domain.com

- Nombre de su unidad organizativa

- Nombre de su organización

- Ciudad/Ubicación

- Estado/Provincia

- Código de país de dos letras

Cuando se le vuelva a solicitar la contraseña de la clave, presione Enter/Return. No ingrese la contraseña.

Se generará el keystore.

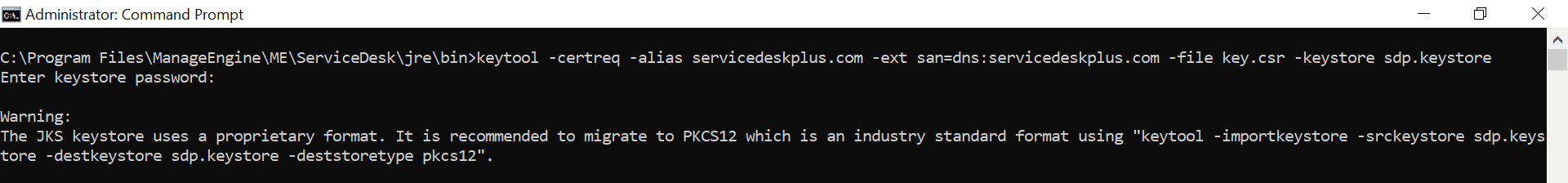

Paso 2: Crear el archivo .CSR (Certificate Signing Request)

Vaya a la carpeta <SDP-home>/jre/bin.

Abra el Símbolo del sistema y ejecute el siguiente comando:

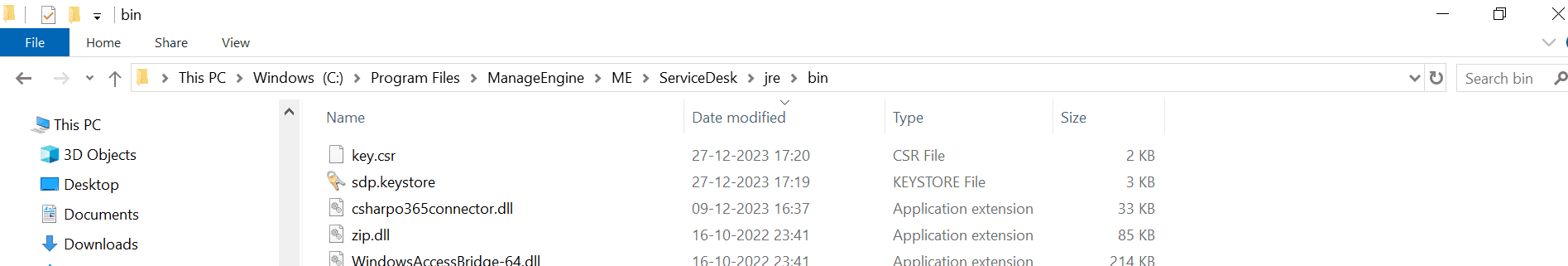

Los archivos sdp.keystore y key.csr se crearán en la carpeta <SDP-home>/jre/bin.

Paso 3a: Instalar el certificado SSL desde la interfaz de ServiceDesk Plus

- Descargue los archivos del certificado desde la CA en la ubicación de su keystore (sdp.keystore).

- Vaya a Admin > Configuración general > Importar configuración SSL.

- En la pantalla mostrada, busque los archivos del certificado y seleccione el archivo del certificado principal o de dominio. Tenga en cuenta que solo puede seleccionar archivos que tengan la extensión .cer, .crt, .p7b, .pfx, .keystore o .jks.

- Para archivos .pfx, .keystore, o.jks , proporcione la contraseña del keystore y haga clic en el botón Importar para instalar el certificado SSL.

- Para archivos .cer o .crt , proporcione el archivo keystore y la contraseña y seleccione el método de carga para el certificado intermedio/raíz. Luego, haga clic en el botón Importar para instalar el certificado SSL.

- Para el archivo .p7b , simplemente proporcione el archivo keystore y la contraseña y haga clic en el botón Importar para instalar el certificado SSL.

- Reinicie la aplicación para que los cambios surtan efecto.

Nota: Si tiene la clave privada como un archivo .key , no tiene que ingresar ninguna contraseña.

La siguiente captura de pantalla describe el proceso para un archivo .cer/.crt en el que los certificados intermedios/raíz se cargan manualmente.

Nota: Puede cargar un máximo de cuatro certificados intermedios/raíz.

Paso 3b: Instalar su certificado SSL

Descargue los archivos del certificado recibidos de la CA por correo electrónico al directorio donde se guardó su keystore (sdp.keystore) durante el proceso de creación del CSR. Los certificados deben instalarse en este keystore exacto. Si intenta instalarlo en un keystore diferente, no funcionará.

Los certificados que descargó deben instalarse en su keystore en el orden correcto para que su certificado sea confiable. Si los certificados no se instalan en el orden correcto, entonces el certificado no se autenticará correctamente. Para encontrar el orden correcto, haga doble clic en el certificado de dominio y luego vaya a ‘Certification Path’.

Estos certificados suelen estar en formato .cer o .crt. Si su certificado tiene la extensión.p7b, siga las instrucciones indicadas en Instalación de un certificado .P7bpara exportar los certificados a formato .cer o .crt.

Observando la ruta de certificación anterior, podemos deducir que necesitamos importar otros dos certificados antes del certificado de dominio. Primero está el certificado Raíz, luego el Intermedio y finalmente el Certificado de dominio. Algunas CA también pueden usar otro certificado llamado Cross Intermediate. Estos certificados se pueden descargar del sitio web del proveedor.

1. Si el tipo de certificado es .cer o .crt, entonces puede elegir el método de carga como 'Automatic' o 'Manual'. Si elige manual, tendrá que seleccionar manualmente el/los certificado(s) raíz e intermedio(s).

2. Si elige Automatic y la importación del certificado falla durante el proceso 'Building certificate chain', se sugiere extraer manualmente el/los certificado(s) raíz e intermedio(s), luego elegir 'Manual' en el método de carga, seleccionar los certificados correspondientes y realizar la importación.

3. Si no hay un keystore pero hay un archivo de clave privada (con extensión .key), este puede utilizarse en lugar del keystore al importar el certificado desde la interfaz.

Nota: Para saber cómo extraer certificados (raíz e intermedio), consulte el artículo de la base de conocimientos disponible aquí.

Instalación del archivo de certificado raíz

Cada vez que instale un certificado en su keystore, se le solicitará la contraseña del keystore, que eligió al generar su CSR. Escriba el siguiente comando para instalar el archivo del certificado raíz:

keytool -import -trustcacerts -alias root -file <File_Name>.crt -keystore sdp.keystore

Nota: Elija ‘Yes’ si se le solicita un mensaje que dice "Certificate already exists in system-wide CA keystore under alias <Alias Name> Do you still want to add it to your own keystore? [no]:"

Obtendrá una confirmación que indica que el "Certificate was added to keystore".

Instale los certificados intermedios y los certificados Cross Intermediate (si los hay).

Siga las instrucciones proporcionadas por la CA.

keytool -import -trustcacerts -alias intermediate -file <File_Name>.crt -keystore sdp.keystore

keytool -import -trustcacerts -alias cross -file <File_Name>.crt -keystore sdp.keystore

Obtendrá una confirmación que indica que el "Certificate was added to keystore".

Instalar el archivo del certificado principal o de dominio

Escriba el siguiente comando para instalar el archivo del certificado principal:

keytool -import -trustcacerts -alias <your_alias_name or [Domain Name]> -file your_domain_name.crt -keystore sdp.keystore

Tenga en cuenta que <your_alias_name or [Domain Name]> debe reemplazarse con el nombre de alias proporcionado al crear el keystore (como se explicó en el Paso 1). Esta vez obtendrá una confirmación diferente que indica que la "Certificate reply was installed in keystore".

Si desea confiar en el certificado, elija y o yes. Sus certificados ahora están instalados en su archivo keystore (sdp.keystore).

Configuración del servidor (en la versión 9400 y superiores)

- Copie el archivo sdp.keystore desde <ServiceDesk_Home>\jre\bin a <ServiceDesk_Home>\conf

- Desde el símbolo del sistema, ejecute el script changeWebServerPort.bat para cambiar el modo de conexión a HTTPS.

Cmd>[ServiceDesk Plus Home]\bin> changeWebServerPort.bat <WEBSERVER_PORT> https

- Finalmente, actualice el nombre del keystore y la contraseña (contraseña cifrada para la versión 10.0 y posteriores) que proporcionó en el Paso 1, al generar sdp.keystore, en el archivo server.xml ubicado en <ServiceDesk_Home>\conf

- Reinicie el servicio ManageEngine ServiceDesk Plus para que los cambios surtan efecto.

Configuración del servidor (en versiones inferiores a 9400)

- Copie el archivo sdp.keystore desde <ServiceDesk_Home>\jre\bin a <ServiceDesk_Home>\server\default\conf

- Desde el símbolo del sistema, ejecute el script changeWebServerPort.bat para cambiar el modo de conexión a HTTPS.

Cmd>[ServiceDesk Plus Home]\bin> changeWebServerPort.bat <WEBSERVER_PORT> https

- Finalmente, actualice el nombre del keystore y la contraseña que proporcionó en el Paso 1, al generar sdp.keystore, en el archivo server.xml ubicado en <ServiceDesk_Home>\server\default\deploy\jbossweb-tomcat50.sar

- Reinicie el servicio ManageEngine ServiceDesk Plus para que los cambios surtan efecto.

¿Cómo cifrar su contraseña en ServiceDesk Plus?

En el símbolo del sistema, cambie a <installation directory>\bin

Para versiones anteriores a 10.5, ejecute:

Para versiones 10.5 y posteriores, ejecute:

La contraseña cifrada se mostrará en la siguiente línea.

Algunas CA proporcionarán los certificados con extensión .p7b. En ese caso, puede hacer doble clic en este archivo para abrir una consola que mostrará todos los certificados requeridos. Puede exportar estos certificados como archivos X.509 codificados en Base-64 (.cer).

Luego, estos certificados pueden instalarse en el archivo keystore siguiendo las instrucciones indicadas en el Paso 3.

Para exportar el certificado,

- Vaya a [ServiceDesk Plus Home] \ jre \ bin \ domain.P7B.

- Haga clic derecho en el certificado y seleccione la opción All Tasks -> Export.

- Aparecerá el cuadro de diálogo del Asistente para exportación de certificados. Haga clic en el botón Next para continuar.

- Seleccione el formato del archivo de exportación como Base-64 encoded X.509 (.cer). Haga clic en Next.

- Especifique el nombre del archivo que desea exportar.Haga clic en Next.

- El asistente de exportación de certificados se completó correctamente. Puede revisar la configuración que especificó. Haga clic en Finish.

- Aparecerá un mensaje de éxito en un cuadro de diálogo. Haga clic en OK.

Comandos para instalar certificados de algunos proveedores comunes

A continuación encontrará los comandos que debe utilizar para instalar certificados de algunos proveedores comunes.

Nota: Estas instrucciones pueden cambiar según los certificados emitidos por la CA.

GoDaddy

Si su CA es "GoDaddy", los pasos a seguir serán:

keytool -import -alias root -keystore <Keystore_Name>.keystore -trustcacerts -file gd_bundle.crt

keytool -import -alias cross -keystore <Keystore_Name>.keystore -trustcacerts -file gd_cross_intermediate.crt

keytool -import -alias intermediate -keystore <Keystore_Name>.keystore -trustcacerts -file gd_intermediate.crt

keytool -import -alias <Alias especificado al crear el Keystore> -keystore <Keystore_Name>.keystore -trustcacerts -file <CertificateName>.crt

Verisign

Si su CA es "Verisign", los pasos a seguir serán:

keytool -import -alias intermediateCA -keystore <Keystore_Name>.keystore -trustcacerts -file <your_intermediate_certificate_name>.cer

keytool -import -alias <Alias especificado al crear el Keystore> -keystore < Keystore_Name>.keystore -trustcacerts -file <CertificateName>.cer

Comodo

Si su CA es "Comodo", los pasos a seguir serán:

keytool -import -trustcacerts -alias root -file AddTrustExternalCARoot.crt -keystore <Keystore_Name>.keystore

keytool -import -trustcacerts -alias addtrust -file UTNAddTrustServerCA.crt -keystore <Keystore_Name>.keystore

keytool -import -trustcacerts -alias ComodoUTNServer -file ComodoUTNServerCA.crt -keystore <Keystore_Name>.keystore

keytool -import -trustcacerts -alias essentialSSL -file essentialSSLCA.crt -keystore <Keystore_Name>.keystore

keytool -import -trustcacerts -alias <Alias especificado al crear el Keystore> -file <Certificate-Name>.crt -keystore <Keystore_Name>.keystore

Errores comunes/Consejos de solución de problemas

- La validación previa falla incluso cuando el certificado no está dañado y la contraseña es correcta. El archivo de registro importssl0 contiene el rastreo de excepción que se muestra a continuación (solo para versiones anteriores a 14300):

Respuesta: Esto podría deberse a que la versión de Java utilizada en la aplicación no admite el algoritmo usado para cifrar la contraseña en el archivo .pfx. Siga los pasos que se indican a continuación como solución alternativa sugerida:

Importe el certificado SSL a su máquina como se indica aquí.

Exporte el mismo usando Microsoft Management Console como .pfx incluyendo la clave privada, todos los certificados en la ruta del certificado y todas las propiedades extendidas. Asegúrese de que el cifrado de la contraseña sea TripleDES-SHA1 en lugar de AES256-SHA256. Aprenda cómo hacerlo aquí.

Use el nuevo archivo .pfx e importe el certificado SSL en la aplicación.

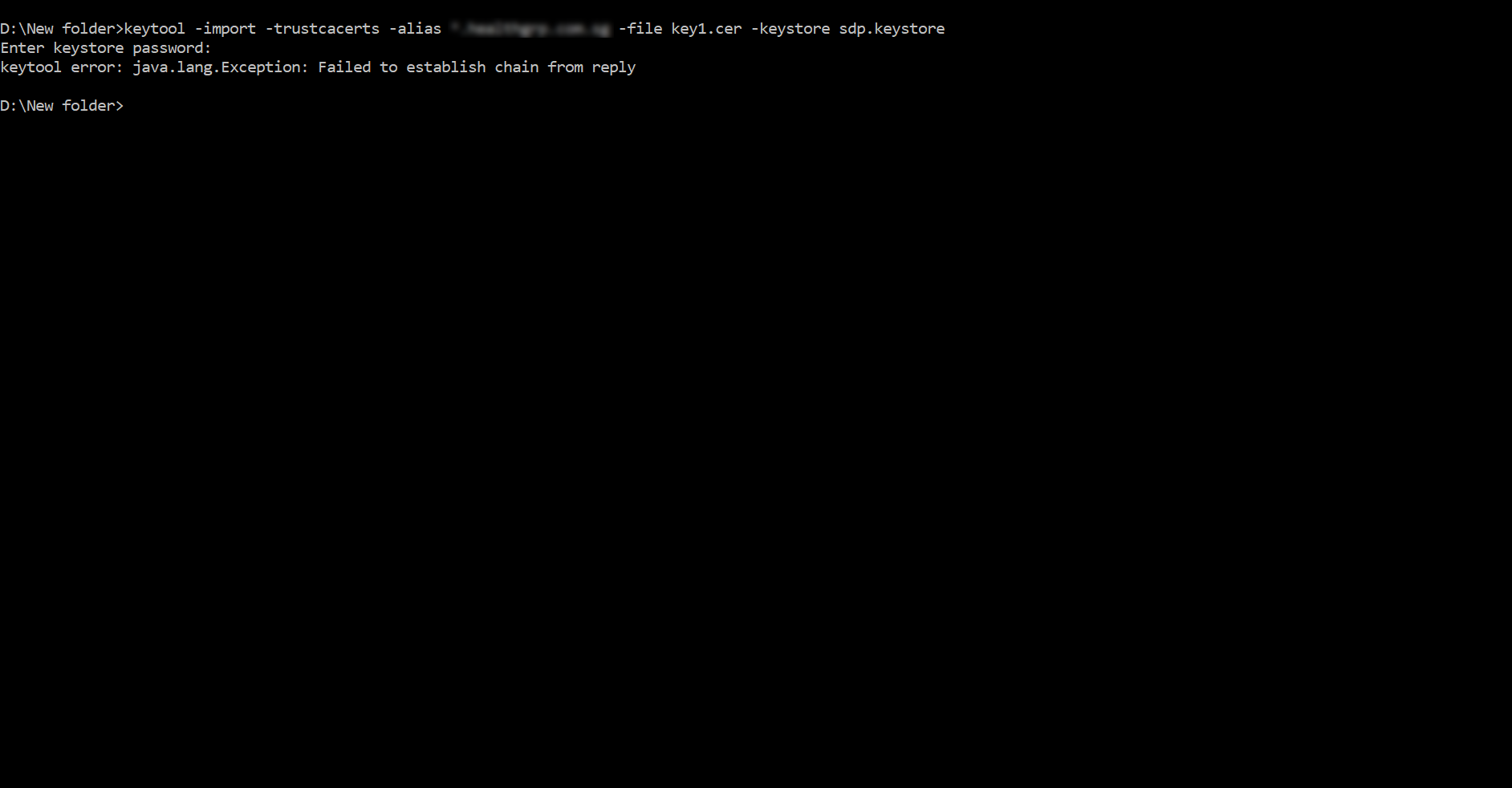

Al importar el certificado de dominio en keytool, aparece un error que indica Failed to establish chain from reply, como se muestra a continuación:

Respuesta: Verifique si el keytool de la versión de Java utilizada en la aplicación admite el algoritmo de firma usado en los certificados (raíz, intermedio y de dominio). Por ejemplo, Java 8 no admite el algoritmo RSASSA-PSS.

La solución alternativa sugerida es obtener nuevos certificados raíz, intermedio y de dominio que usen algoritmos compatibles con la versión de Java utilizada en la aplicación.

Si no puede obtener nuevos certificados, use el mismo keystore y certificado (con un keytool proporcionado por una versión de Java que admita el algoritmo de firma) para importar el certificado de dominio. Coloque manualmente el keystore en {PRODUCT_HOME}/conf y configure el servidor como se indica aquí.

La importación del keystore desde la interfaz generada usando una versión de Java diferente a la de la aplicación fallará.

Haga clic aquí para ver los pasos para crear e importar el certificado SSL al keystore.

La importación del certificado .pfx desde la interfaz falla mostrando un error Illegal Key Size. Se encontró el siguiente rastreo de excepción en el archivo de registro importssl0:

Respuesta: Esto podría deberse a que la versión de Java utilizada en el producto no admite el tamaño de clave. En otras palabras, el certificado podría haberse generado desde una versión diferente de Java con un tamaño de clave distinto.

Una solución alternativa sugerida es obtener un nuevo certificado con el tamaño de clave adecuado (o) reemplazar los archivos de política en {PRODUCT_HOME }\jre\lib\security con los archivos de política de una versión diferente de Java.

Descargue los archivos de política para ServiceDesk Plus desde los siguientes enlaces: