Gestion intégrée des identités & des accès

Télécharger | DémoSIEM et UEBA complets

Télécharger | DémoGestion et reporting Active Directory

Télécharger | DémoAudit en temps réel d’Active Directory et UBA

Télécharger | DémoAnalyse en temps réel des journaux & reporting

Télécharger | DémoAudit et reporting Exchange Server

Télécharger | DémoUne clé d’accès est un identifiant moderne, résistant au phishing, qui remplace les mots de passe traditionnels. Les clés d’accès sont basées sur la cryptographie à clé publique et peuvent être stockées sur des appareils ou des clés de sécurité, permettant aux utilisateurs de s’authentifier de manière sécurisée et transparente à travers applications et appareils.

ADSelfService Plus prend en charge les clés d’accès basées sur FIDO2, selon la norme ouverte d’authentification développée par la FIDO Alliance. Avec l’intégration WebAuthn, ADSelfService Plus permet l’authentification par clés d’accès pour un accès sécurisé aux ressources réseau.

ADSelfService Plus fournit actuellement l’authentification par clés FIDO2 pour les éléments suivants :

Les clés FIDO2 sont des identifiants résistants au phishing, basés sur la cryptographie à clé publique et intégrés à ADSelfService Plus via l’API WebAuthn. Lors de l’enregistrement, les utilisateurs enregistrent leur clé d’accès (clé de sécurité ou clé d’appareil) avec ADSelfService Plus en fournissant une vérification utilisateur (biométrie, PIN, ou tapotement physique) sur leur authentificateur. L’authentificateur génère une paire de clés cryptographiques unique : la clé privée reste stockée en toute sécurité sur l’appareil ou la clé de sécurité de l’utilisateur et ne le quitte jamais, tandis que la clé publique est envoyée et enregistrée auprès d’ADSelfService Plus avec l’ID de la partie confiée (RP ID).

Lors de l’authentification, les utilisateurs vérifient leur identité directement sur leur appareil ou clé de sécurité en utilisant biométrie, PIN ou tapotement physique. L’authentificateur utilise la clé privée pour signer cryptographiquement un défi et envoie la réponse signée à ADSelfService Plus. ADSelfService Plus valide cette réponse avec la clé publique enregistrée et accorde l’accès après une vérification réussie. Cette approche sans mot de passe élimine les risques de phishing puisque la clé privée ne quitte jamais l’appareil de l’utilisateur et l’authentification est liée au domaine spécifique (RP ID), empêchant l’utilisation des identifiants sur des sites frauduleux.

Avant de configurer les clés FIDO2, assurez-vous que les exigences suivantes sont remplies :

Important: Finalisez votre URL d’accès et RP ID avant d’activer les clés FIDO2. Si votre organisation utilise (ou prévoit d’utiliser) des déploiements équilibrés en charge, hautement disponibles ou exposés à Internet d’ADSelfService Plus, configurez une URL d’accès stable. Le RP ID pour les clés FIDO2 dépend des mêmes informations serveur que l’URL d’accès. Modifier l’URL d’accès ultérieurement modifiera aussi le RP ID, entraînant la perte des données d’enregistrement et la désinscription de tous les utilisateurs.

Les clés FIDO2 permettent aux utilisateurs de s’authentifier avec deux types d’authentificateurs :

Ceux-ci incluent des clés de sécurité matérielles portables compatibles FIDO2, comme YubiKey et Titan Security Key, amovibles et compatibles avec plusieurs plateformes. Ces authentificateurs peuvent être connectés à un appareil via USB, NFC ou Bluetooth pour une authentification sécurisée.

Note: Contrairement aux clés d’appareil, les identifiants stockés sur les clés de sécurité matérielles restent sur le matériel et ne sont pas synchronisés entre appareils.

Ces authentificateurs sont intégrés à l’appareil de l’utilisateur et gérés par le système d’exploitation. Ils vérifient l’identité de l’utilisateur via des identifiants biométriques ou basés sur PIN, stockés de manière sécurisée sur l’appareil. Exemples : Windows Hello, biométries Android, Touch ID ou Face ID d’Apple.

Les clés d’appareil peuvent être liées à l’appareil ou synchronisées entre plusieurs appareils, selon l’implémentation du fournisseur.

Les clés synchronisées basées sur mobile supportent également l’Authentification inter-appareils (CDA), permettant aux utilisateurs de vérifier leur identité sur un appareil tout en accédant aux ressources sur un autre. Par exemple, les utilisateurs peuvent utiliser les authentificateurs intégrés à leur smartphone, comme les biométries Android ou Face ID Apple, pour se connecter à ADSelfService Plus sur leur ordinateur portable en scannant un code QR et établissant une connexion Bluetooth.

Par exemple, si l’URL d’accès est https://selfservice.example.com, seuls les RP ID suivants sont valides :

Précaution de sécurité : Spécifier un domaine parent dans le RP ID permet d’utiliser les clés FIDO2 sur les sites web des sous-domaines du domaine. Par exemple, si example.com est choisi comme RP ID, alors les clés FIDO2 enregistrées sur site1.example.com peuvent aussi être utilisées sur site2.example.com ou site3.example.com. Pour que les clés FIDO2 inscrites avec ADSelfService Plus ne puissent s’authentifier qu’avec le produit, vous pouvez définir la portée d’authentification en spécifiant l’URL d’accès utilisée dans ADSelfService Plus comme RP ID.

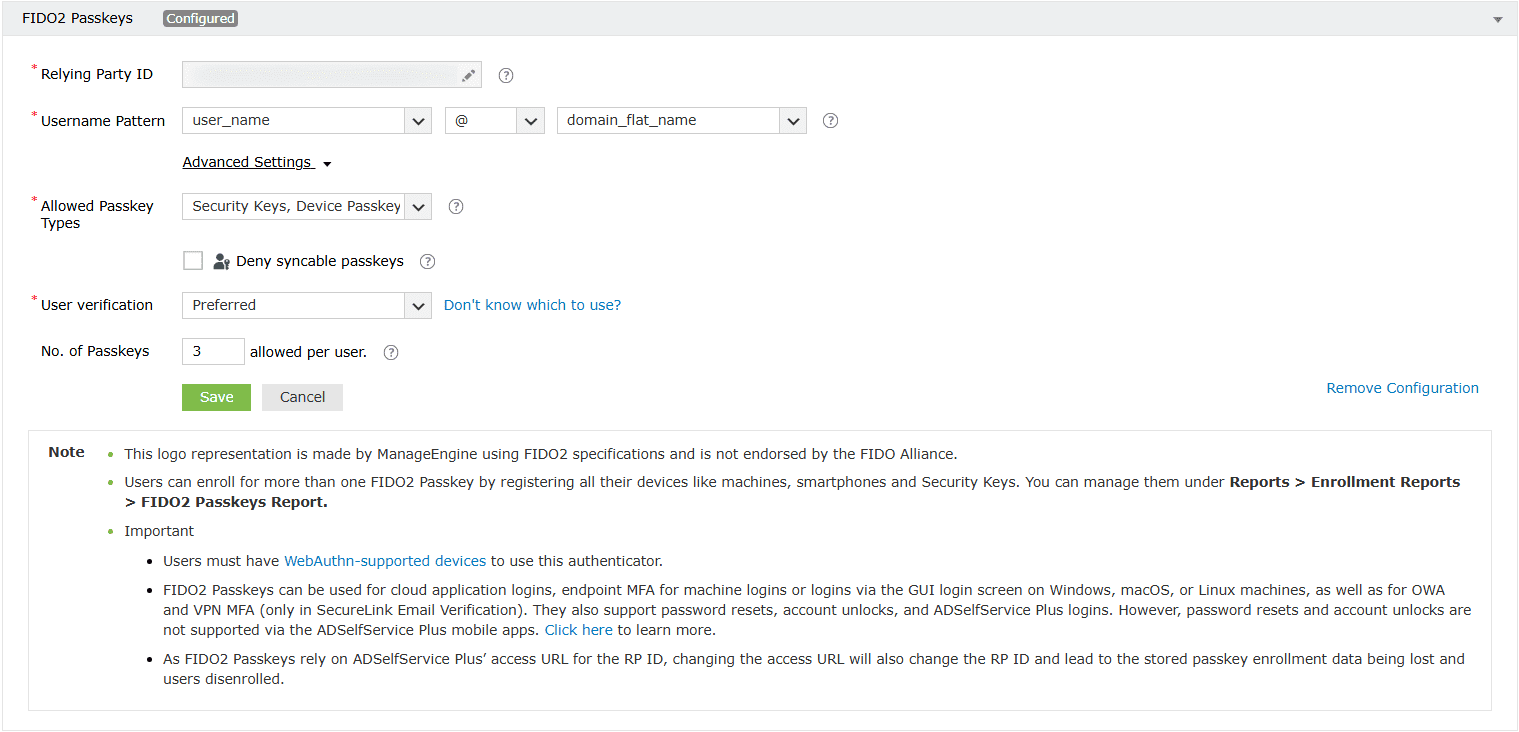

Note: Activer la Refuser les clés synchronisables case à cocher empêchera les utilisateurs d’enregistrer des clés qui reposent sur la synchronisation cloud, comme les appareils Apple avec comptes iCloud.

Requise: L’utilisateur devra toujours vérifier son identité en utilisant le mécanisme de vérification intégré configuré sur la clé de sécurité après l’avoir insérée.

Préférée: Si une vérification utilisateur, comme PIN ou biométrie, est configurée sur la clé de sécurité, les utilisateurs seront invités à vérifier leur identité lors de l’insertion de l’authentificateur. Si aucune méthode de vérification n’est définie, les utilisateurs ne seront pas sollicités.

Découragée: Si votre organisation utilise des clés de sécurité basées sur U2F (facteur universel secondaire qui ne supportent pas la vérification utilisateur), les administrateurs peuvent sélectionner l’ Découragée option. Les utilisateurs ne seront pas invités à la vérification lors de l’insertion de leur clé FIDO2. Cependant, certaines clés de sécurité imposent la vérification sur les appareils compatibles même lorsque cette option est Découragée. Veuillez consulter la documentation fournie avec votre clé de sécurité pour le confirmer.

Les systèmes d’exploitation et navigateurs qui supportent chacun des types de clés suivants sont :

Note: Veuillez vous assurer que vous utilisez les dernières versions des navigateurs. Si vous utilisez un navigateur obsolète, vous pourriez ne pas pouvoir créer ou utiliser des clés en mode navigation privée ou incognito sur les principaux navigateurs et systèmes d’exploitation.

Les clés de sécurité peuvent être utilisées sur une large gamme de systèmes d’exploitation et navigateurs, à condition que le système d’exploitation et le navigateur respectent les exigences nécessaires de support WebAuthn.

| Windows | macOS | Linux | Android | iOS | |

|---|---|---|---|---|---|

| Google Chrome (67+) | Oui | Oui | Oui | Oui | Oui |

| Edge (67+) | Oui | Oui | Oui | Oui | Oui |

| Safari (13+) | N/A | Oui | N/A | N/A | Oui |

| Firefox (60+) | Oui | Oui | Oui | Oui | Oui |

*Les chiffres entre parenthèses indiquent la version minimale du navigateur prise en charge requise.

Les clés d’accès des appareils sont prises en charge sur une large gamme de navigateurs et de systèmes d’exploitation, la compatibilité variant en fonction de la manière dont les clés sont accessibles :

| Windows 10+ (Windows Hello) | macOS 11+ (Touch ID) | Android 7+ (biométrie Android) | iOS 14.5+ (Face ID) | |

|---|---|---|---|---|

| Google Chrome | Oui (73+) | Oui (70+) | Oui (95+) | Oui (95+) |

| Edge | Oui (79+) | Oui | Oui | Oui (95+) |

| Safari | N/A | Oui (14+) | N/A | Oui (14.5+) |

| Firefox | Oui (66+) | Oui | Oui (68+) | Oui (38+) |

*Les chiffres entre parenthèses indiquent la version minimale du navigateur prise en charge requise.

| Windows 10+ (Windows Hello) | macOS 13+ (Touch ID) | Android 9+ (biométrie Android) | iOS 16.5+ (Face ID) | |

|---|---|---|---|---|

| Google Chrome | Non | Oui (70+) | Oui | Oui |

| Edge | Non | Non | Oui | Oui |

| Safari | N/A | Oui (14+) | N/A | Oui |

| Firefox | Non | Oui | Oui | Oui |

*Les chiffres entre parenthèses indiquent la version minimale du navigateur prise en charge requise.

Client CDA : Le client CDA dans un flux d’authentification inter-appareils est l’appareil à partir duquel ADSelfService Plus est utilisé.

Authentificateur CDA : L’authentificateur CDA dans un flux d’authentification inter-appareils est l’appareil utilisé pour vérifier l’identité de l’utilisateur.

Par exemple, vous pouvez utiliser votre téléphone comme authentificateur inter-appareils pour vous connecter à ADSelfService Plus depuis votre ordinateur portable. Dans ce cas, l’ordinateur portable est le client CDA, et le téléphone agit comme authentificateur CDA.

Les clients et authentificateurs CDA pris en charge sont les suivants :

| Windows | macOS | Android | iOS | |||||

|---|---|---|---|---|---|---|---|---|

| Prise en charge du Client CDA | Prise en charge de l’Authentificateur CDA | Prise en charge du Client CDA | Prise en charge de l’Authentificateur CDA | Prise en charge du Client CDA | Prise en charge de l’Authentificateur CDA | Prise en charge du Client CDA | Prise en charge de l’Authentificateur CDA | |

| Google Chrome | Oui (108+) | Non | Oui (70+) | Non | Non | Oui | Non | Oui |

| Edge | Oui (108+) | Non | Oui | Non | Non | Oui | Non | Oui |

| Safari | N/A | N/A | Oui (14+) | Non | N/A | N/A | N/A | Oui |

| Firefox | Non | Non | Oui | Non | Non | Oui | Non | Oui |

*Les chiffres entre parenthèses indiquent la version minimale du navigateur prise en charge requise.

Le MFA endpoint renforce la sécurité de connexion sur les points d’accès utilisateur en activant les clés FIDO2 résistantes au phishing. Avant de mettre en œuvre les connexions machines basées sur FIDO2, consultez le tableau ci-dessous pour comprendre quelles méthodes de clés d’accès sont prises en charge selon les différents systèmes d’exploitation et scénarios de connexion machine. Pour plus de détails sur le MFA pour endpoints, cliquez ici.

| OS | Mode de connexion (MFA) | Scénario d’authentification | Clés de sécurité | Windows Hello | Téléphone mobile |

|---|---|---|---|---|---|

| Windows | En ligne | Connexion, déverrouillage, UAC | |||

| Serveur RDP, client RDP | |||||

| Hors ligne | Connexion, déverrouillage, UAC | ||||

| Serveur RDP | |||||

| macOS | En ligne | Connexion | |||

| Hors ligne | Connexion | ||||

| Linux | En ligne | Connexion |

Pour les scénarios de connexion, de déverrouillage et UAC, les utilisateurs peuvent utiliser une clé de sécurité ou leur téléphone mobile. Les téléphones mobiles permettent aux utilisateurs de scanner un code QR pour ouvrir un lien sécurisé sur leur appareil et s’authentifier à l’aide des clés d’accès intégrées ou des clés de sécurité — aucune connexion directe appareil-à-appareil (comme CDA) n’est requise. Notez que les téléphones mobiles ne peuvent pas être utilisés pour le MFA hors ligne.

Pour les sessions RDP, l’authentification FIDO2 peut être activée sur les clients et serveurs Windows pris en charge via la redirection WebAuthn native de Windows. Sur les systèmes qui ne prennent pas en charge cette fonctionnalité — tels que les versions de Windows antérieures à la version 1809 de Windows 10 — vous devrez utiliser des outils tiers USB-over-IP comme IncentivesPro USB Redirector RDP Edition ou Eltima USB Network Gate.

Versions client et serveur prises en charge pour Windows Hello :

Lors de l’inscription, les utilisateurs peuvent choisir leur type de clé préféré parmi les options proposées, comme les clés de sécurité ou les clés d’accès des appareils.

Clés de sécurité : L’utilisateur devra s’authentifier en utilisant le mécanisme intégré de la clé de sécurité. Par exemple, s’il utilise un YubiKey, il pourrait devoir saisir un code PIN ou scanner son empreinte digitale via le capteur. Les clés de sécurité peuvent être inscrites via le portail web ADSelfService Plus depuis un appareil qui prend en charge USB, la communication en champ proche (NFC), ou Bluetooth Low Energy (BLE). Une seule clé de sécurité peut être inscrite comme clé d’accès pour plusieurs utilisateurs, et plusieurs clés de sécurité peuvent être inscrites pour un seul compte utilisateur.

Clés d’accès des appareils : L’utilisateur terminera l’inscription en vérifiant son identité via l’authentificateur intégré à son appareil, comme Face ID, Touch ID ou un code PIN.

Si un utilisateur souhaite inscrire un autre smartphone ou tablette, il peut scanner le code QR affiché à l’écran pour démarrer le processus d’authentification via Bluetooth. Les administrateurs doivent s’assurer que les appareils des utilisateurs prennent en charge CDA pour un processus d’inscription fluide. Une liste des appareils pris en charge est disponible ici.

Vous pouvez trouver le processus d’inscription étape par étape pour les utilisateurs ici.

Une fois inscrits, les utilisateurs vérifieront leur identité en utilisant leurs clés lorsqu’ils se connectent.

Clés de sécurité : Les utilisateurs doivent vérifier la clé de sécurité sur leur appareil en la connectant via USB, NFC ou BLE. Une fois vérifiée, la clé peut être utilisée sur d’autres appareils en répétant le processus. Cela garantit un accès sécurisé et cohérent sur tous les appareils.

Clés d’accès des appareils : Les authentificateurs intégrés à l’appareil peuvent être utilisés pour la vérification sur l’appareil inscrit. Si la clé est synchronisée sur plusieurs appareils, elle peut également être utilisée sur ces appareils.

Note: Le Rapport sur les clés FIDO2 n'affichera que l’inscription sur l’appareil spécifique qui a été inscrit, et non sur ses appareils synchronisés.

Si un utilisateur doit s’authentifier avec un autre smartphone ou une tablette, il peut scanner le code QR affiché à l’écran pour terminer la vérification via Bluetooth.

Vous pouvez trouver les étapes détaillées de vérification ici.

Votre demande a été soumise à l’équipe de support technique ADSelfService Plus. Nos techniciens vous assisteront dans les plus brefs délais.

Copyright © 2026, ZOHO Corp. Tous droits réservés.