Logre el cumplimiento de PCI DSS con EventLog Analyzer

Monitoree en tiempo real todos los eventos de la red relacionados con las transacciones de los titulares de tarjetas

EventLog Analyzer, el software de análisis y gestión de logs, ayuda a establecer el cumplimiento de PCI DSS. Gracias a su interfaz basada en la web con "diseño sencillo y funciones sofisticadas" y a los informes específicos sobre el cumplimiento, establecer el cumplimiento de PCI DSS ya no es una actividad que requiera mucho tiempo y recursos.

Los informes de cumplimiento de EventLog Analyzer atienden principalmente al requisito 10 de PCI DSS, que habla del control y monitoreo de todos los accesos a los datos de los titulares de tarjetas. Además del requisito 10, EventLog Analyzer también ayuda a establecer el cumplimiento de algunos otros requisitos de PCI DSS.

Más de 10.000 clientes confían en EventLog Analyzer

10.000 clientes

Así EventLog Analyzer simplifica la gestión del cumplimiento de PCI DSS:

- Monitoreo del acceso de usuarios

- Informes sobre ataques a la red

- Respuesta automatizada a incidentes

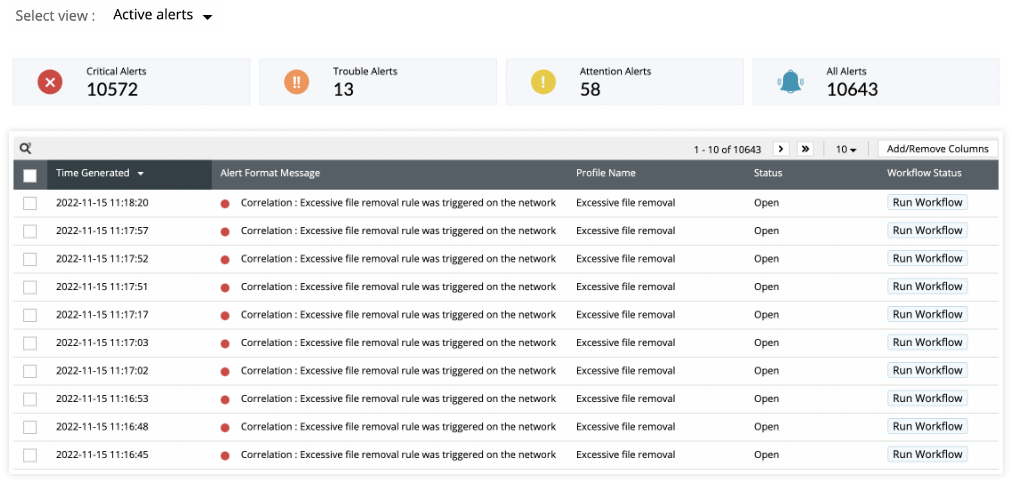

Respuesta automatizada a incidentes

La consola integrada de gestión y respuesta a incidentes de EventLog Analyzer le permite identificar y gestionar efectivamente cualquier evento de seguridad de interés. Para cada incidente detectado, la solución asigna automáticamente un ticket al equipo correspondiente utilizando herramientas ITSM centralizadas con las integraciones del software de la mesa de ayuda.

También puede utilizar las opciones de flujo de trabajo predefinidas o personalizadas dentro de la consola de gestión de incidentes para establecer una secuencia de acciones que sigan a un evento de seguridad. Esto facilitará una respuesta inicial más rápida y dará a los administradores de seguridad una ventaja para mitigar el ataque.

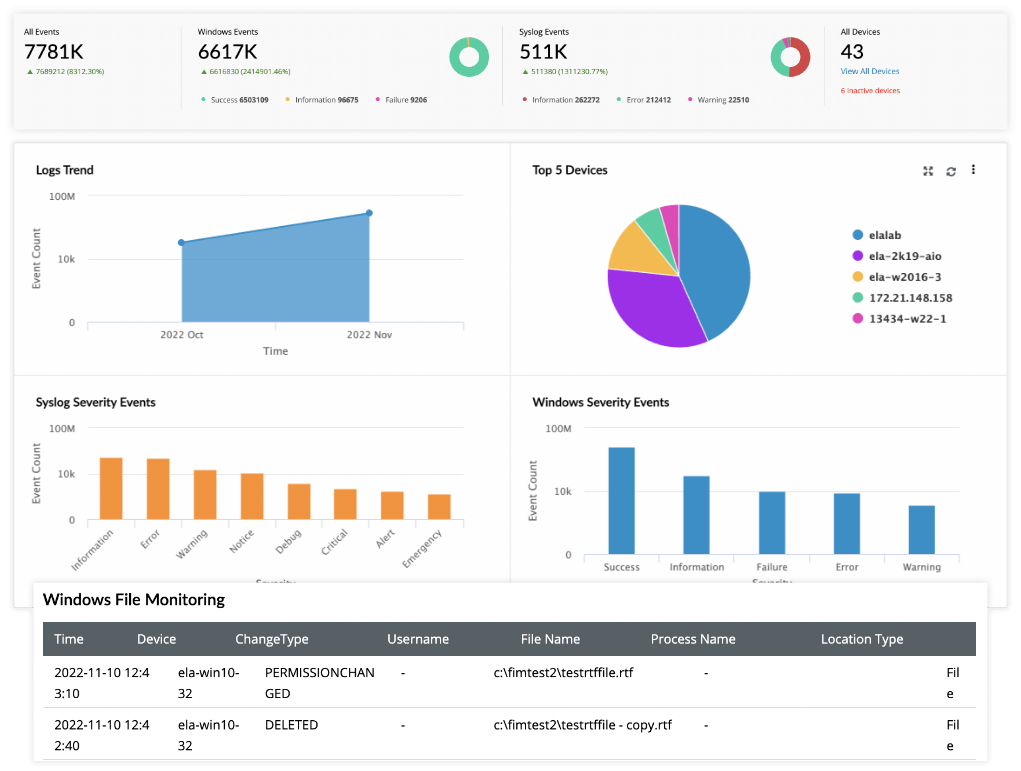

Monitoreo de la red en tiempo real

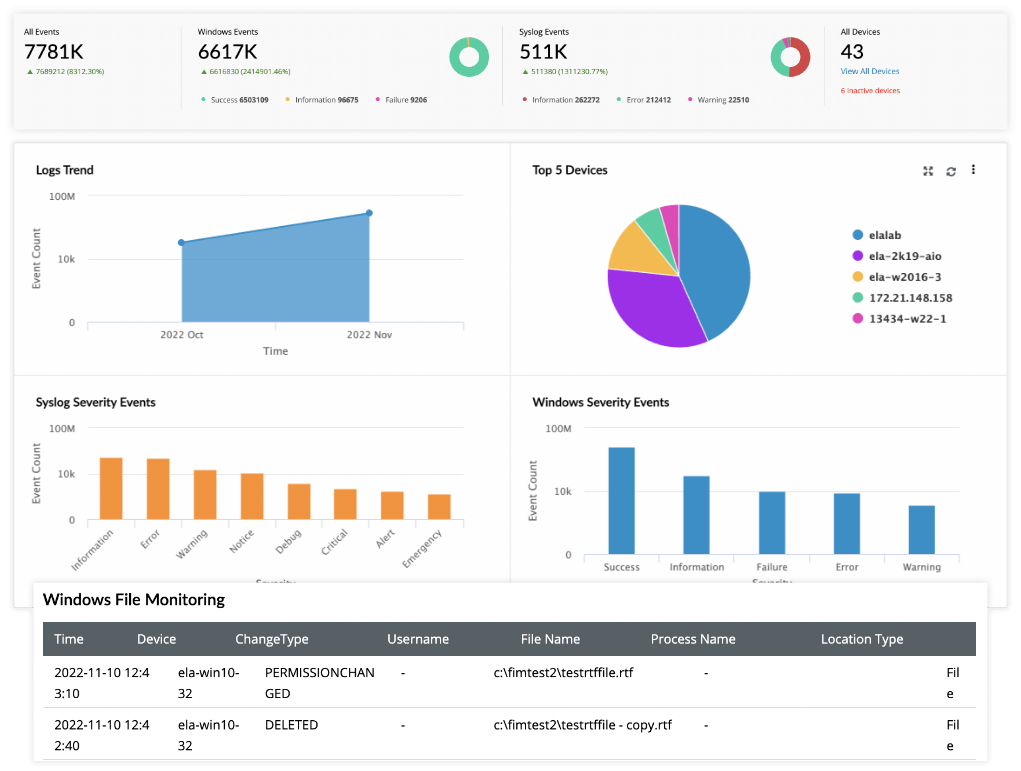

Recopile, correlacione, analice y monitoree su red con EventLog Analyzer. La solución de monitoreo de logs recopila de manera eficiente logs de varias fuentes presentes en la red y audita los logs en tiempo real para controlar las actividades como cambios de configuración, cambios de políticas y reglas de seguridad, cambios en el registro, eventos del sistema y otros eventos de seguridad importantes que tienen lugar en la red. Esto puede ayudarle a detectar y prevenir cualquier amenaza para los datos de los titulares de tarjetas.

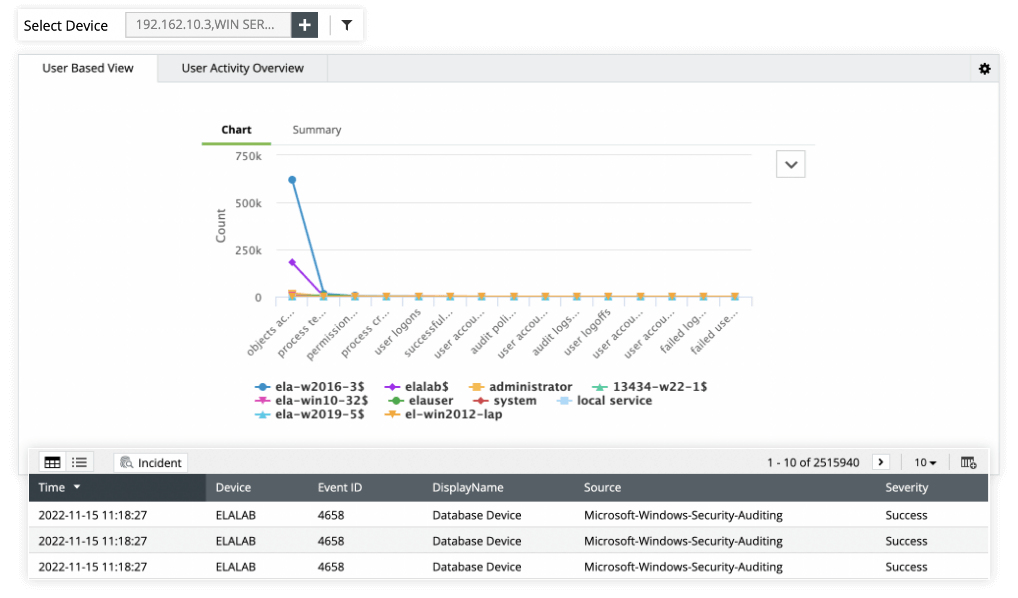

Monitoreo de la actividad de los usuarios

Obtenga información precisa sobre las actividades de los usuarios mediante el monitoreo de las acciones de cada uno de ellos. Esta función puede ser especialmente útil para evitar ataques internos y violaciones de seguridad, ya que clasifica cada actividad del usuario en función del ID del evento, el dispositivo, la hora, la fuente y la gravedad.

EventLog Analyzer controla las actividades de los usuarios regulares y privilegiados para informar sobre eventos críticos como inicios de sesión de usuarios, cierres de sesión de usuarios, inicios de sesión fallidos, logs de auditoría borrados con éxito, cambios en la política de auditoría, objetos a los que se ha accedido, cambios en la cuenta de usuario, etc. Además, puede aprovechar el monitoreo de la integridad de los archivos para estar al tanto de los cambios críticos realizados.

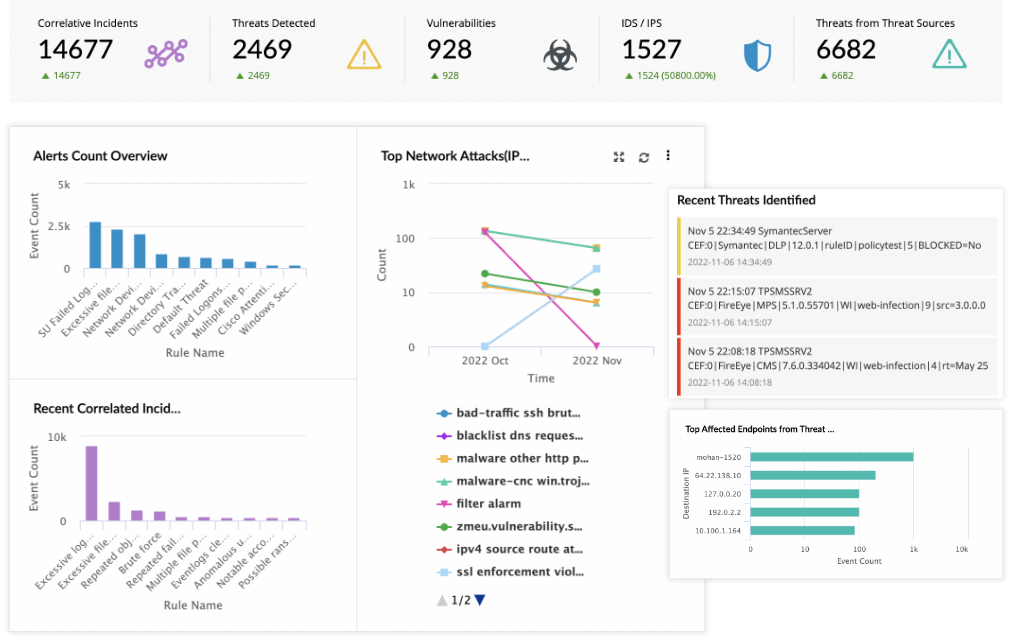

Informes sobre ataques a la red

Detecte con precisión las amenazas a la seguridad e identifique los patrones de ataque con las funciones de inteligencia de amenazas y correlación de eventos de EventLog Analyzer. Con más de 30 reglas de correlación predefinidas, un constructor de correlación personalizado y fuentes contra amenazas actualizadas dinámicamente, la solución de cumplimiento le ayuda a detectar los ataques cibernéticos en las fases más tempranas.

También encontrará informes exhaustivos sobre ataques específicos con detalles sobre el punto de entrada, el usuario implicado, el nivel de gravedad, la fuente y el ID del evento. Esta riqueza de información le ayuda a tomar medidas de corrección rápidas, para evitar ataques a gran escala.

Monitoreo de la red en tiempo real

Recopile, correlacione, analice y monitoree su red con EventLog Analyzer. La solución de monitoreo de logs recopila de manera eficiente logs de varias fuentes presentes en la red y audita los logs en tiempo real para controlar las actividades como cambios de configuración, cambios de políticas y reglas de seguridad, cambios en el registro, eventos del sistema y otros eventos de seguridad importantes que tienen lugar en la red. Esto puede ayudarle a detectar y prevenir cualquier amenaza para los datos de los titulares de tarjetas.

Soluciones relacionadas ofrecidas por EventLog Analyzer:

Auditoría de dispositivos de red

Monitoree los dispositivos del perímetro de la red out of the box y evite intrusiones. EventLog Analyzer es compatible con más de 750 fuentes de logs, incluidos firewall, switches, routers, IDS e IPS.

Más informaciónAuditoría del log de aplicaciones

Controle las bases de datos y los servidores web críticos para el negocio en la red y detecte intentos de ataque, robos de datos, cambios en las cuentas de usuario y mucho más con la auditoría de logs de aplicaciones de EventLog Analyzer.

Más informaciónAnálisis de logs

Obtenga información procesable de los logs de red con dashboards intuitivos, plantillas de informes predefinidas y perfiles de alerta elaborados meticulosamente para satisfacer las necesidades de seguridad y auditoría de la organización.

Más informaciónMonitoreo de la integridad de los archivos

Garantice la integridad de los archivos mediante el monitoreo de los cambios, incluyendo la creación, eliminación, modificación y cambio de nombre de los archivos críticos. Reciba alertas instantáneas cuando se detecte una actividad sospechosa.

Más información

5 razones

para elegir EventLog Analyzer para la gestión del cumplimiento de PCI DSS

- 1. Informes de cumplimiento listos para la auditoría

- 2. Notificación de violación de la seguridad

- 3. Manejo seguro de los datos

- 4. Informes personalizables

- 5. Análisis forense

Informes de cumplimiento listos para la auditoría

Cumpla fácilmente la normativa de TI con informes listos para la auditoría. Utilice plantillas de informes predefinidas para las normativas de cumplimiento más destacadas, como GDPR, PCI DSS, HIPAA, ISO 27001, SOX, FISMA, CCPA, etc.

Notificación de violación de la seguridad

Reciba alertas instantáneas cuando se detecten violaciones de la normativa en la red. La solución de gestión del cumplimiento analiza su red en tiempo real en busca de cualquier indicio de violación de la seguridad para evitar las consecuencias del incumplimiento.

Manejo seguro de los datos

Garantice la seguridad de los datos con un almacenamiento seguro de los logs de Windows, Unix y otros dispositivos syslog de su entorno. El log será cifrado, con hash, con marca de tiempo y almacenado de forma segura.

Informes personalizables

Aparte de las plantillas de informes predefinidas presentes en la consola, también puede personalizar un informe para abordar cualquier auditoría interna o de seguridad específica de su organización.

Análisis forense

Examine detalladamente y encuentre raíz de cualquier ataque que haya tenido lugar en su red con las funciones avanzadas de búsqueda, filtrado y análisis forense de EventLog Analyzer.

¿Cómo cumple EventLog Analyzer los requisitos de PCI DSS?

| Requisitos del PCI | ¿De qué se trata? | Informes predefinidos en EventLog Analyzer |

|---|---|---|

| Requisito 1.1 del PCI-DSS | Instale y mantenga una configuración de firewall y router para proteger los datos de los titulares de tarjetas. |

|

| Requisito 1.2 del PCI-DSS | Cree configuraciones de firewall y router que restrinjan las conexiones entre las redes no fiables y cualquier componente del sistema en el entorno de datos de los titulares de tarjetas. |

|

| Requisito 6.6 del PCI-DSS | Garantice que todas las aplicaciones web de cara al público estén protegidas contra ataques conocidos, ya sea realizando revisiones de vulnerabilidad del código al menos una vez al año o instalando un firewall de aplicaciones web delante de las aplicaciones web de cara al público. |

|

| Requisito 10.1 del PCI-DSS | Establezca un proceso para vincular todos los accesos a los componentes del sistema (especialmente los accesos realizados con privilegios administrativos como root) a cada usuario individual. |

|

| Requisito 10.2.1 del PCI-DSS | Establezca procedimientos de auditoría para monitorear el acceso de los usuarios a los datos de los titulares de tarjetas. |

|

| Requisito 10.2.2 del PCI-DSS | Establezca procedimientos para monitorear todas las acciones realizadas por cualquier individuo con privilegios de root o administrativos. |

|

| Requisito 10.2.3 del PCI-DSS | Garantice el acceso a todas las pistas de auditoría, lo que permite a las organizaciones cumplir con los controles internos mediante la supervisión de los logs de eventos para cualquier cambio en la política de auditoría de seguridad. |

|

| Requisito 10.2.6 del PCI-DSS | Inicialización de los logs de auditoría para solicitar procedimientos que revisen regularmente la actividad del sistema de información, como los logs de auditoría. |

|

| Requisito 10.2.7 del PCI-DSS | Establezca procedimientos para auditar la creación y eliminación de objetos a nivel de sistema. |

|

Preguntas frecuentes

¿Qué es el PCI DSS?

El Estándar de Seguridad de Datos para la Industria de Tarjetas de Pago (PCI DSS) son un conjunto de estándares de seguridad que sirven para proteger la información de los titulares de las tarjetas frente a las violaciones de seguridad. Ayuda a garantizar la protección de la información de la tarjeta frente a robos desde dentro de la organización y también frente a fuerzas brutas externas. Con las crecientes amenazas a la seguridad, el cumplimiento del PCI-DSS es de suma importancia para los comerciantes que operan con tarjetas de pago, es decir, tarjetas de crédito, débito y cajeros automáticos, y las repercusiones del incumplimiento pueden ser desastrosas para la reputación y las finanzas de la organización.

¿Cómo puede cumplir con PCI DSS?

Para establecer el cumplimiento, PCI-DSS enumera 12 requisitos principales y 2 anexos de requisitos especiales que, cuando se apliquen en la organización, reforzarán considerablemente la seguridad de la información de los titulares de tarjetas que maneja la organización. Para que una organización cumpla con PCI, necesita adherirse a todas las condiciones que marcan los requisitos, en términos de seguridad de la red y de los recursos.

Con las crecientes amenazas a la seguridad, el cumplimiento del PCI-DSS es de suma importancia para los comerciantes que operan con tarjetas de pago y las repercusiones del incumplimiento pueden ser desastrosas para la reputación y las finanzas de la organización.

Aunque cumplir con PCI DSS ya es una tarea de enormes proporciones, también es obligatorio que demuestre que su organización cumpla con el estándar con una serie de informes o respondiendo a cuestionarios durante la auditoría de PCI. Esta auditoría de PCI se realiza mediante un conjunto de cuestionarios o por un Asesor de Seguridad Calificado, externo a la organización.