Detección de la suplantación de ARP

El protocolo de resolución de direcciones (ARP) es un facilitador fundamental de la comunicación de la red. Actúa como un puente entre la capa de internet y la capa de enlace de su red; este protocolo de red traduce las direcciones (IP) a direcciones de capa física (direcciones MAC). La traducción de la dirección habilitada por el protocolo ARP desempeña un rol crítico en facilitar la comunicación entre distintos componentes de red en la misma LAN.

Al ser un protocolo primario para permitir la comunicación de la red, el ARP también es un objetivo frecuente para los atacantes a la red. Al ayudar a los atacantes a interceptar y manipular la comunicación de la red, los ataques de suplantación de ARP, también denominado envenenamiento de ARP, puede causar graves daños a la integridad y seguridad de la red. Es importante que los administradores de redes ajusten una herramienta proactiva para la detección de suplantación de ARP para aumentar la seguridad y fiabilidad de las modernas redes de TI.

¿Por qué debe detectar la suplantación de ARP?

Mientras que el ARP es uno de los protocolos más ampliamente usados, ofrece funciones de seguridad débiles. Al tratarse de un protocolo sin estado, el ARP permite aceptar paquetes de datos de fuentes en la misma LAN en la que se aloja el ARP, incluso sin enviar una solicitud. Los datos actualizado del ARP en el caché de ARP del host no atraviesan ninguna consideración de seguridad predeterminadamente. Esto significa que la suplantación de ARP es bastante simple para cualquier atacante con las herramientas correctas.

La suplantación de ARP puede:

- Ser difícil de detectar con técnicas tradicionales: La suplantación de ARP en infraestructuras de TI modernas es difícil de detectar, y cuando tiene lugar los administradores de redes frecuentemente dependen de técnicas manuales o desactualizadas. La suplantación de ARP no muestra ninguna anomalía en la red, como picos en el tráfico, que son señales comunes de otros ataques a la red. Al ser un ataque de bajo nivel a la red, la suplantación de ARP puede permanecer sin ser detectada hasta que escale a un problema de red importante.

- Ser por direcciones IPv4 en las redes: Con el advenimiento de las direcciones IPv6, la mayoría de las redes han escogido implementar direcciones IPv4 y IPv6 simultáneamente. Esto se debe a varias razones de red, incluyendo las dificultades en implementar direcciones IPv6 para sistemas heredados. Ya que el ARP permite la comunicación solo para direcciones IPv4 32-bit, varios componentes críticos que dependen de las direcciones IPv4 son ahora vulnerables a ataques de suplantación de ARP.

- Aumentar los vectores de riesgo: La suplantación de ARP ayuda a la exploración de la red al ayudar a los criminales cibernéticos a recopilar información sobre la red, como las direcciones IP y MAC de los dispositivos, las cuales se pueden usar en los ataques. Estas acciones frecuentemente permiten ataques sofisticados, como el secuestro de sesiones, ataques de intermediarios, detección de paquetes y denegación del servicio.

Cómo detectar la suplantación de ARP en 3 pasos sencillos

Sin una herramienta para el análisis de redes avanzada, detectar la suplantación de ARP en su red puede ser tedioso. ManageEngine OpUtils elimina este problema al permitirle obtener notificaciones automáticamente sobre suplantaciones de ARP en tiempo real con su función para la detección de este ataque.

Paso 1: Habilite la visibilidad de la red con OpUtils

Entre más visibilidad tenga de los endpoints y gateways de su red, más efectivamente puede detectar suplantaciones de ARP. Ya que los componentes, tales como routers, switches de layer 3 y servidores de gateway en su red actúan como los puntos de entrada para realizar ataques de suplantación de ARP, supervisar el caché del ARP de estos componentes es vital.

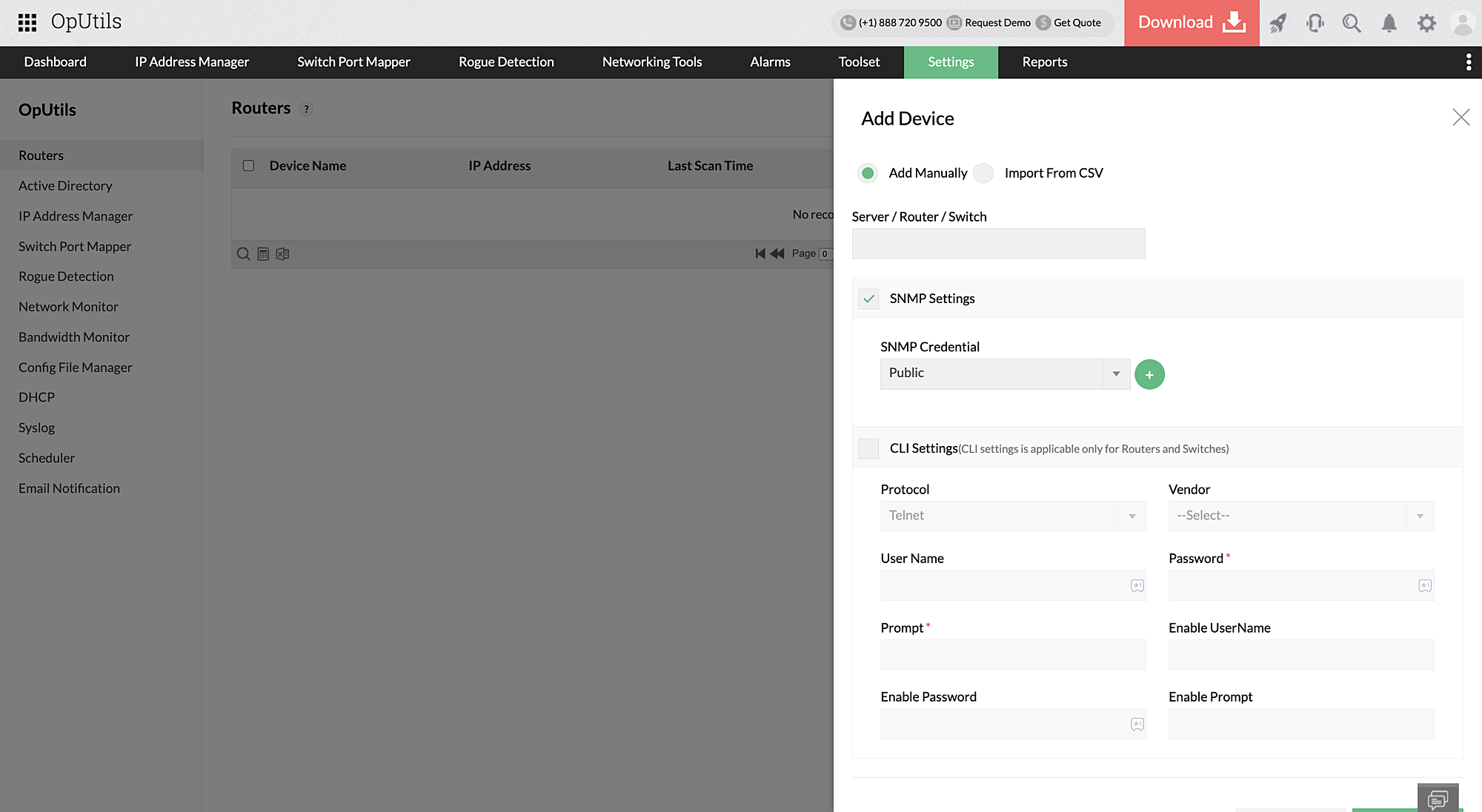

OpUtils le permite supervisar estos componentes con facilidad. Usted puede añadir estos componentes al es especificar manualmente su IP y detalles de configuración de SNMP o a través de una importación masiva con archivos CSV. Una vez haya añadido estos componentes por monitorear, OpUtils empieza a supervisar su caché de ARP en busca de detalles de asociación IP-MAC.

Paso 2: Automatice el análisis de la red para un monitoreo simplificado del caché de ARP

Detectar proactivamente la suplantación de ARP requiere que los administradores de redes analicen constantemente los gateways y routers de la red para supervisar la asociación de direcciones IP a MAC. Ya que el caché de ARP se actualiza cuando los dispositivos de red envían una actualización de la asociación IP a MAC, el análisis periódico de la red es crítico.

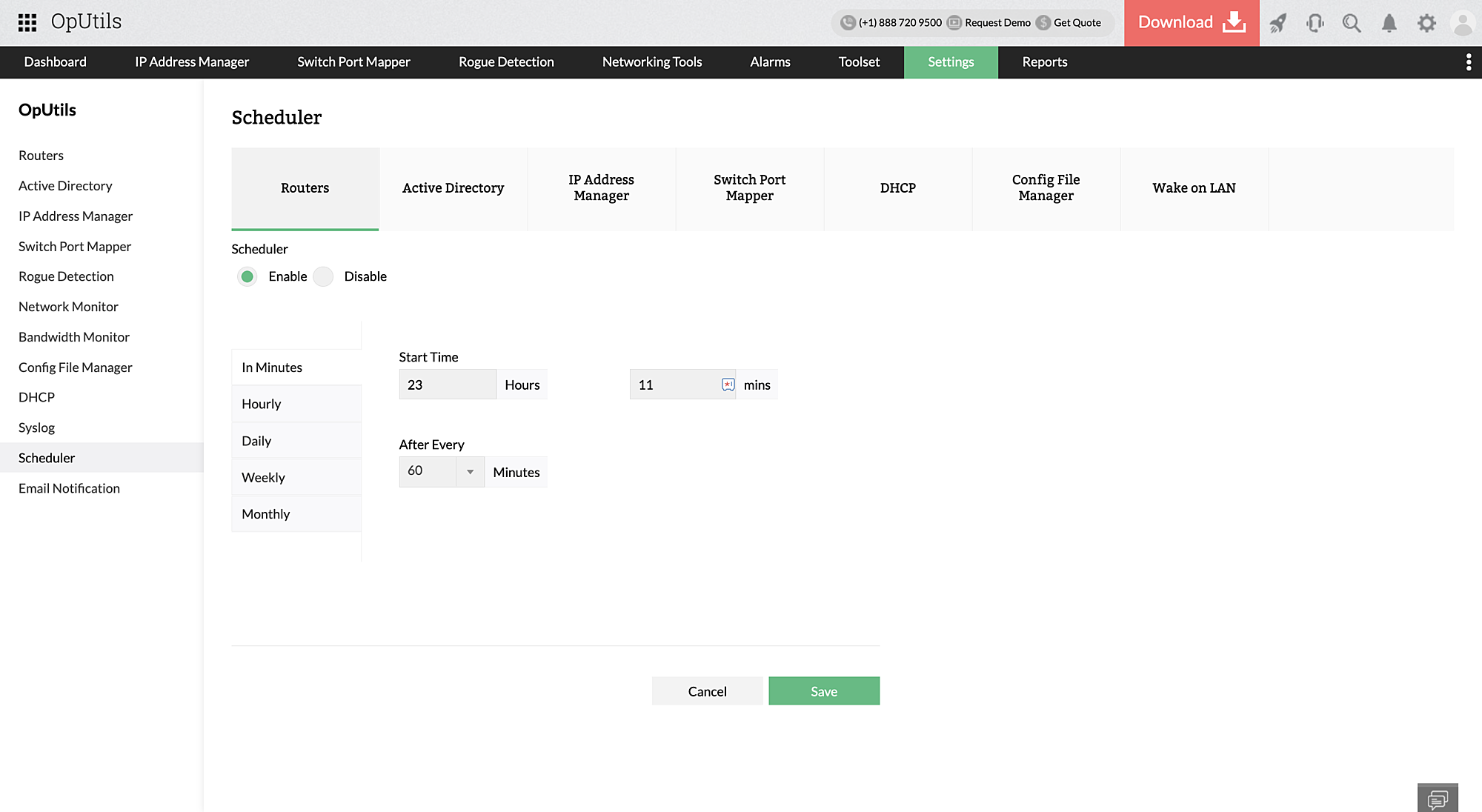

OpUtils simplifica este proceso al ofrecer una función de programación de análisis automático. Al usar la opción Programador, los administradores de redes pueden ajustar cronogramas de análisis personalizados para distintos componentes de red. Una vez se configura el periodo de análisis y se habilita este, OpUtils analiza automáticamente los componentes en los intervalos establecidos. Esto garantiza que el monitoreo de los datos de ARP es proactivo.

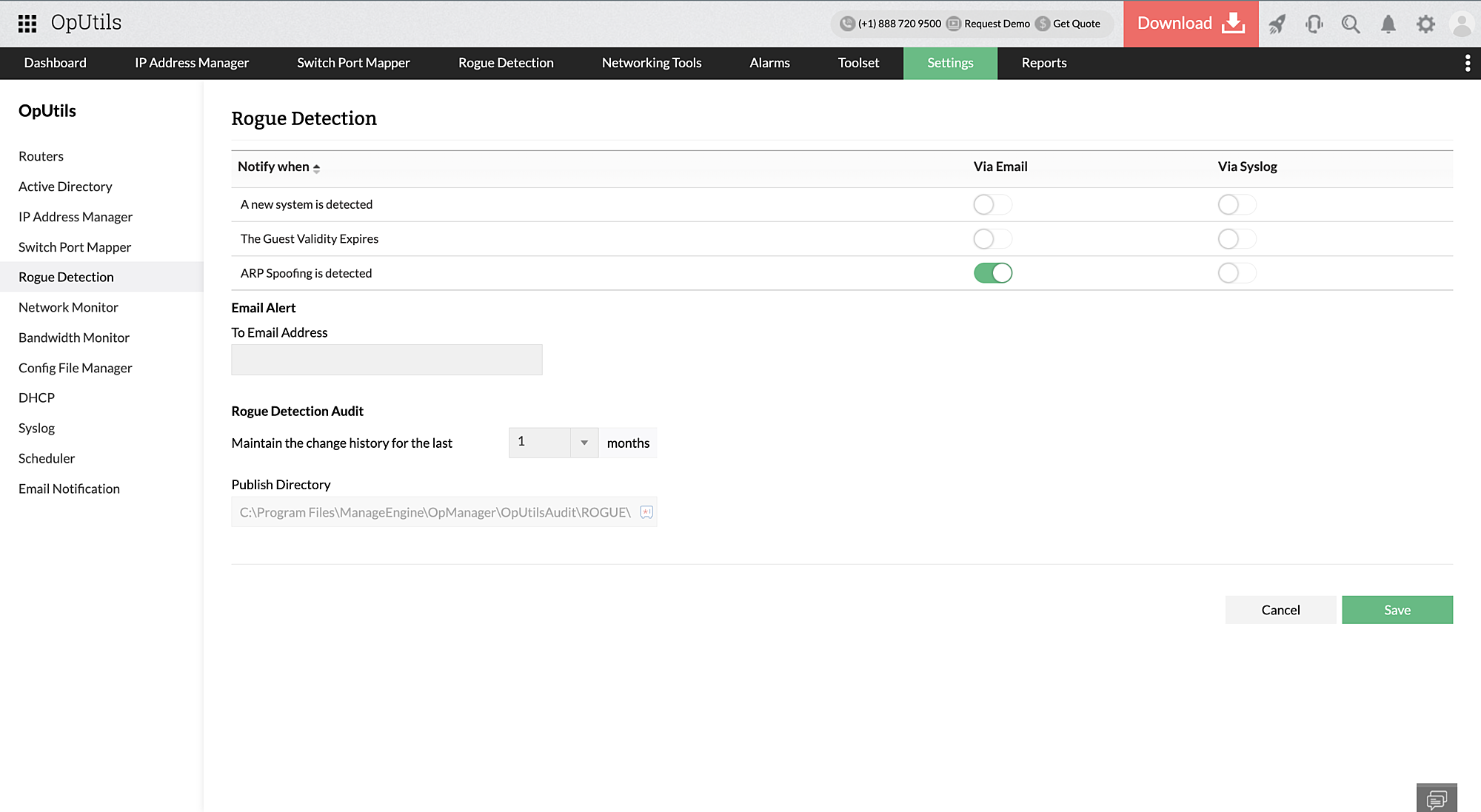

Paso 3: Detecte y encare la suplantación de ARP con un solo clic

Una vez se descubren los componentes de red y se habilita la programación del análisis periódico, detectar la suplantación de ARP está a un clic de distancia con OpUtils. Los administradores de redes, al seleccionar el modo preferido de alertar cuando se detecta la suplantación de ARP, pueden fácilmente permanecer al tanto de ella como y cuando se presente. OpUtils monitoreará su red en busca de suplantaciones de ARP y dará alertas instantáneas al correo electrónico configurado o registrará una entrada en el archivo de syslog.

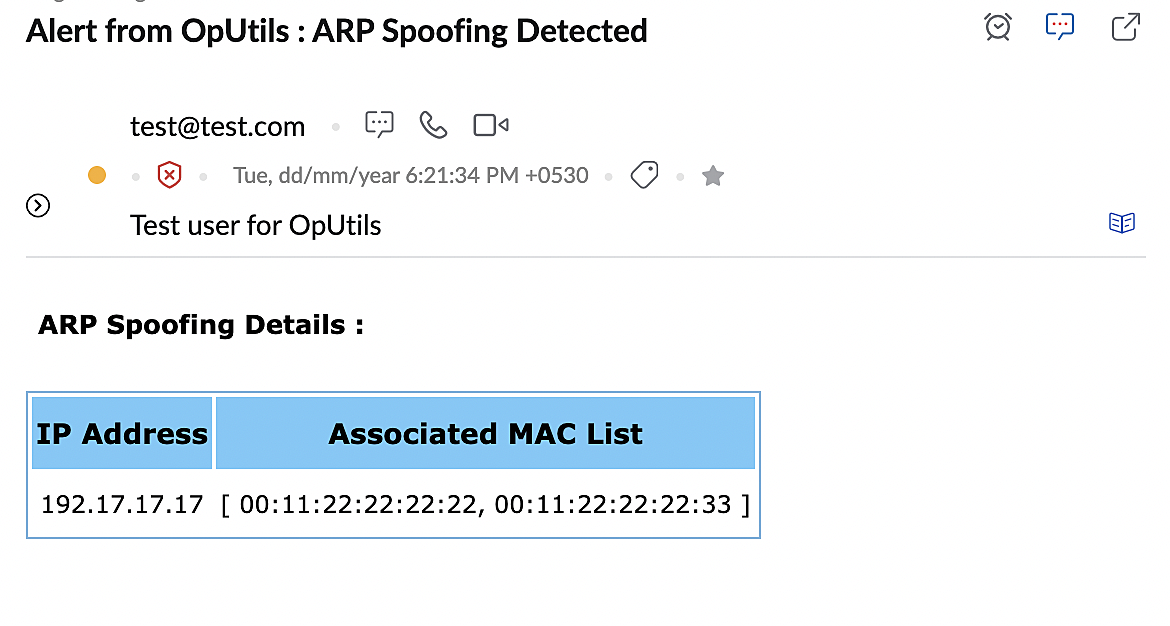

El mensaje de alerta activado a las direcciones de correo electrónico configuradas muestra la IP objetivo del ataque de suplantación de ARP y la dirección MAC que lo perpetuó. Los administradores de redes pueden usar estos detalles para mitigar efectivamente el ataque de suplantación de ARP al tomar medidas de seguridad, como bloquear el puerto de switch que permite el acceso para la dirección MAC, entre otras cosas.

Al descubrir sus componentes de red y automatizar el análisis periódico, los administradores de redes pueden detectar de manera eficiente la suplantación de ARP y aumentar la seguridad de la red con OpUtils.

¡Analice, monitoree y proteja su espacio de direcciones IP con OpUtils!

ManageEngine OpUtils ofrece avanzadas funciones de gestión de direcciones IP y mapeo de puertos de switch que le permiten garantizar un funcionamiento eficiente de la red. Con su módulo de detección y prevención de dispositivos maliciosos ayudando a los administradores de redes a identificar, inspeccionar y enfrentar dispositivos maliciosos que entran en su red, los administradores de redes pueden mantener a raya estos dispositivos. Explore no solo la función para la detección de suplantaciones de ARP, sino también todas las útiles funciones de OpUtils tiene para ofrecer al programar una demostración en tiempo real personalizada con nuestros expertos en productos.

¿Nuevo con OpUtils? ¡Descargue una prueba gratuita de 30 días y explore OpUtils por sí mismo hoy!