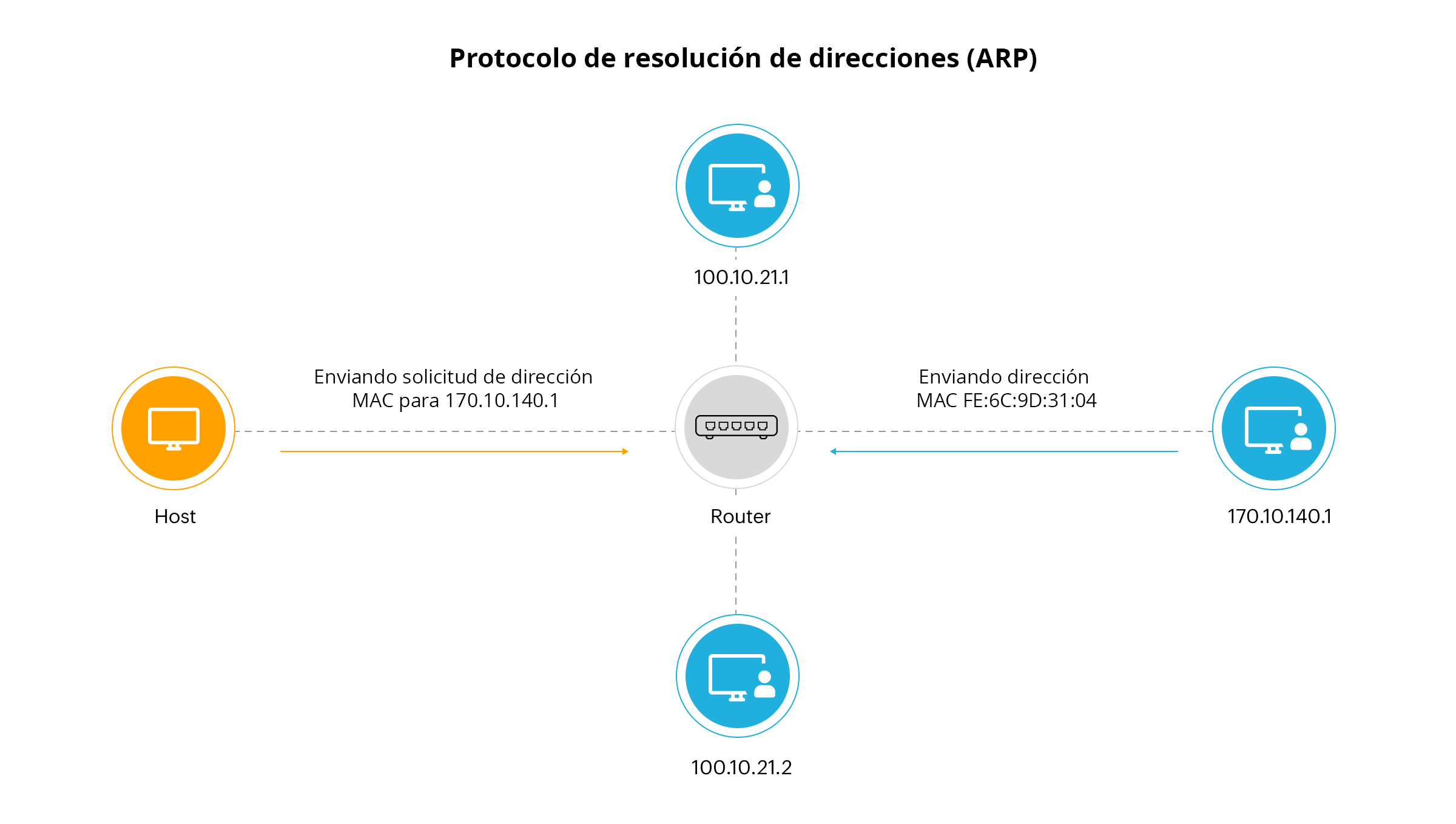

El protocolo de resolución de direcciones (ARP) es un protocolo crítico de capa 2 del conjunto de protocolos de Internet (IP) que traduce las direcciones IP a direcciones de control de acceso a medios (MAC) (IP – MAC). Jugando un papel indispensable en la habilitación de la conectividad de red, ARP permite descubrir y asignar la dirección de hardware de un dispositivo en una red local a sus direcciones IP.

En esta página, explicaremos los conceptos básicos del ARP, incluyendo:

Al resolver las direcciones IP de la capa de enlace de datos a las direcciones MAC de la capa física, el protocolo ARP es utilizado por varios componentes de red para determinar el dispositivo de red de destino basado en la IP especificada. ARP se puede utilizar para detectar la dirección MAC de un dispositivo en la misma red que el remitente. Aunque ayuda a resolver direcciones de capa física, ARP opera en la capa 2 del modelo de interconexión de sistemas abiertos (OSI), que es el enlace de datos o la capa de red.

Los detalles asociados a IP–MAC forman la base para permitir la comunicación de red entre diferentes componentes. Cuando un dispositivo de red requiere enviar un paquete de datos a un dispositivo de destino, necesita la dirección MAC del dispositivo de destino.

El dispositivo primero comprueba su caché ARP para comprobar si tiene la dirección MAC del dispositivo de destino.

Si se encuentra el detalle de la asociación IP–MAC del dispositivo de destino, el dispositivo utiliza este detalle para establecer comunicación con el dispositivo de destino.

Si no se encuentra el detalle de la asociación IP–MAC del dispositivo de destino, el dispositivo debe identificar primero la dirección MAC del dispositivo de destino. Para ello:

Como se mencionó anteriormente, los dispositivos de red dependen de su caché ARP para identificar asociaciones IP–MAC y reenviar paquetes de datos. Cada dispositivo de red, incluidos routers y switches, mantiene una caché ARP que registra una lista de solicitudes ARP recientes y asociaciones IP–MAC identificadas en su red.

Los cachés ARP ayudan a acelerar futuras consultas y solicitudes ARP minimizando la necesidad de una difusión ARP en la red para dispositivos que se comunican con frecuencia. Una entrada de caché ARP normalmente contiene la dirección IP y la dirección MAC de un dispositivo, junto con una marca de tiempo de la última vez que se utilizó la entrada. Dado que las redes cambian dinámicamente, y para evitar entradas anticuadas u obsoletas, la caché ARP debe borrarse periódicamente.

ARP no es una plataforma, sino más bien un protocolo utilizado en redes. Aquí hay algunas plataformas que usan ARP en redes:

Veamos cómo una solución de gestión de direcciones IP utiliza ARP:

Un gestor de direcciones IP eficaz se basa en el seguimiento de cachés o tablas ARP actualizadas en la red. Esto es fundamental para mantener operaciones de red eficientes, ya que confiar en cachés ARP anticuados puede dar lugar a problemas como un rendimiento de red lento. Por lo tanto, aquí hay algunas soluciones ARP que los administradores de red deben garantizar:

Al integrar una herramienta de gestión de direcciones IP con la gestión de caché ARP, los administradores de red pueden tener una imagen más completa de la capa de red y sus asociaciones IP–MAC. Las soluciones IPAM pueden proporcionar visibilidad en tiempo real de la caché ARP, lo que permite a los administradores identificar y resolver rápidamente los problemas.

Además, aprovechar una caché ARP para obtener información sobre las asociaciones IP-MAC en tiempo real en la red puede ayudar a los administradores a evitar problemas como conflictos de direcciones IP y sobre utilización de subredes.

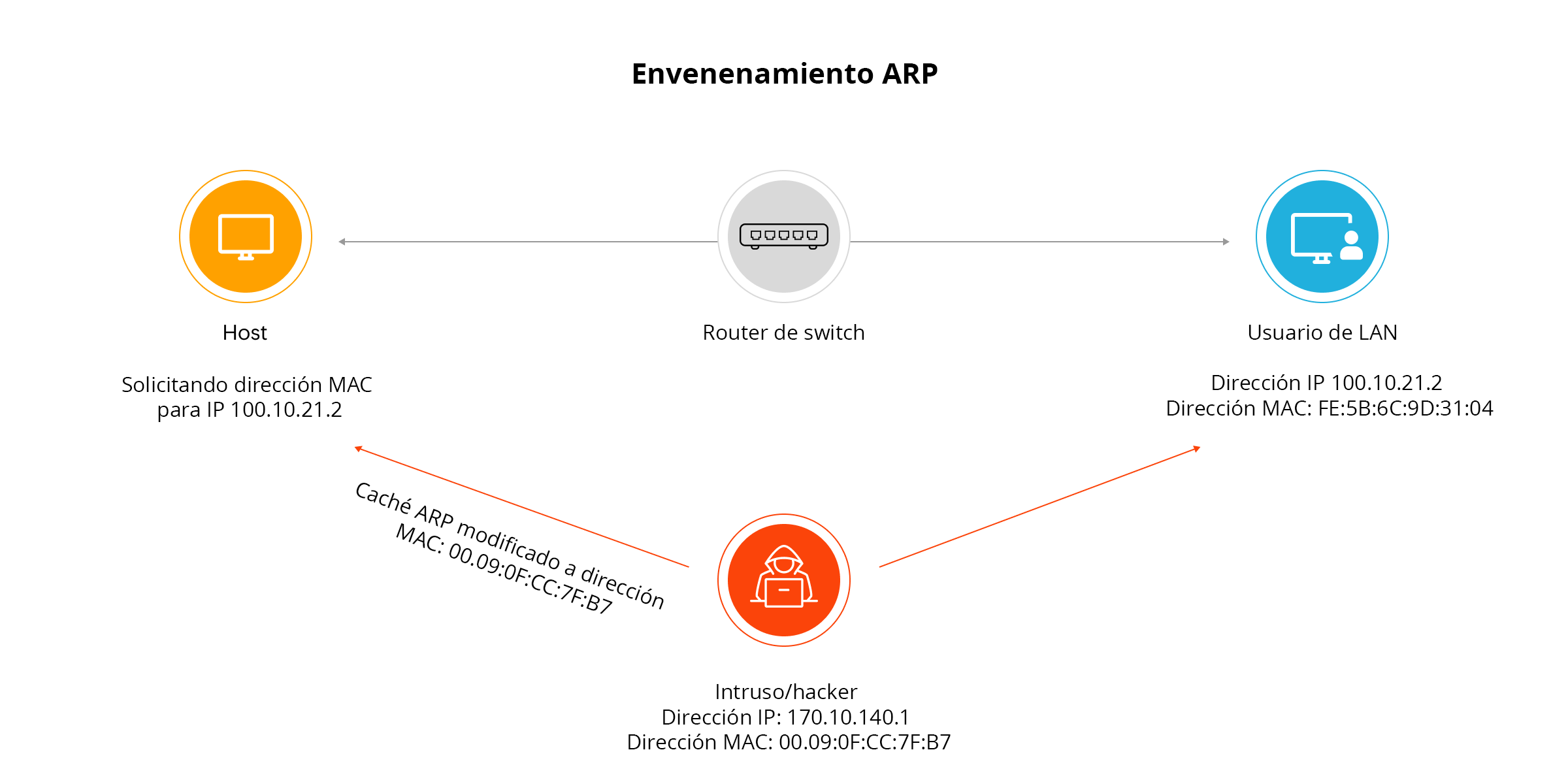

El envenenamiento de caché ARP, también conocido como suplantación ARP o envenenamiento ARP, es una técnica utilizada para interceptar el tráfico de red mediante la manipulación de la caché ARP de un dispositivo objetivo. Para ejecutar el envenenamiento ARP, el atacante, al detectar una transmisión de solicitud ARP, envía una respuesta ARP con su dirección MAC, con el pretexto de que la dirección MAC está asociada con la dirección IP solicitada. El dispositivo de destino, al recibir esta respuesta ARP, actualiza su caché ARP con el detalle de la asociación IP–MAC maliciosa. El dispositivo objetivo enviará paquetes de datos a la dirección MAC del atacante, lo que le permitirá interceptar y modificar los paquetes.

El envenenamiento ARP a menudo permite ataques más complejos. Las redes que admiten políticas de BYOD, IoT y TI invisible deben ser cautelosas, ya que los dispositivos vulnerables pueden llevar a cabo fácilmente ataques de red en estas tecnologías mediante el envenenamiento ARP.

Los dispositivos no autorizados, que entran en la red con el pretexto de ser un dispositivo de usuario de confianza, pueden usar el envenenamiento ARP para interceptar el tráfico de la red y ejecutar varios ataques complejos, incluidos ataques man in the middle, robo de datos e ingestión de malware.

Además, al usar el envenenamiento de caché ARP, un atacante puede redirigir el tráfico de red a un dispositivo no autorizado que controle, en lugar de permitir que el tráfico llegue a su destino previsto. Este dispositivo no autorizado se puede utilizar para lanzar diversos ataques, como espionaje, robo de datos y ataques de denegación de servicio.

Por ejemplo, un atacante puede usar el envenenamiento ARP para interceptar y modificar el tráfico de red entre un dispositivo cliente y un servidor. El atacante puede redirigir el tráfico a un dispositivo falso que controle lanzando un ataque man-in-the-middle. El dispositivo cliente y el servidor desconocen este tráfico manipulado y pueden ejecutar solicitudes de datos confidenciales a través del dispositivo no autorizado.

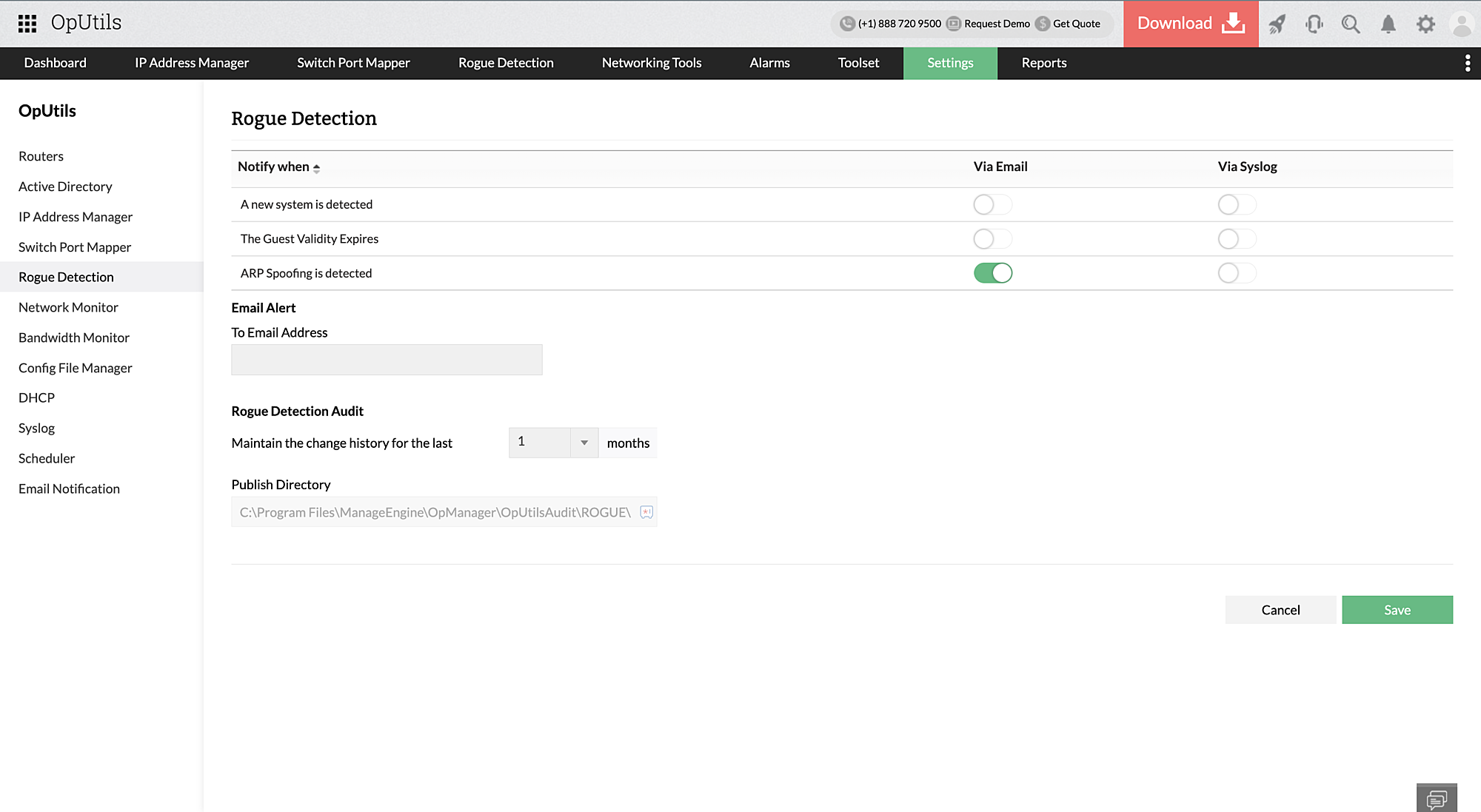

Dada su grave amenaza para la integridad y seguridad de la red, es fundamental identificar y prevenir la suplantación de ARP. Los administradores de red deben implementar una herramienta confiable de detección y prevención de suplantación de ARP para detectar la actividad inusual de ARP y mitigar la suplantación de ARP.

OpUtils es una solución integral de gestión de direcciones IP que ofrece funciones avanzadas para ayudarlo a gestionar eficientemente su espacio de direcciones de red. Con el escaneo IP avanzado de OpUtils y el rastreo IP de los logs ARP de su red, puede gestionar fácilmente sus direcciones IP, subredes y ámbitos del servidor DHCP en tiempo real, y monitorear su red para detectar posibles problemas.

Su módulo de detección y prevención de dispositivos maliciosos detecta y elimina fácilmente los dispositivos no autorizados, evitando que accedan a su red. Además de limitar el acceso malicioso a su red, OpUtils le permite detectar ataques de suplantación ARP en tiempo real y recibir alertas que ayudan a mitigar el envenenamiento ARP al instante.

¿Es nuevo en OpUtils? Descargue una prueba gratuita de 30 días o programe una demostración personalizada con nuestros expertos en productos para obtener más información.