Identifique a los usuarios de Active Directory con contraseñas comprometidas usando PowerShell

El script de PowerShell que se indica a continuación le informará si la contraseña proporcionada ha sido violada anteriormente durante ciberataques. ADSelfService Plus, una solución de gestión de autoservicio de contraseña e inicio de sesión único de Active Directory, ofrece una integración con el servicio "Have I Been Pwned?" para informar a los usuarios si la nueva contraseña proporcionada durante el restablecimiento o cambio de contraseña ha sido violada anteriormente. Aquí hay una comparación entre las maneras de identificar si una contraseña ha sido violada o no utilizando PowerShell y ADSelfService Plus.

Con PowerShell

Install-Script -Name Get-PwnedPassword

Una vez instalado el paquete, ejecute este script para determinar si la contraseña proporcionada ha sido violada o no.

Get-PwnedPassword <enter the password>

Con ADSelfService Plus

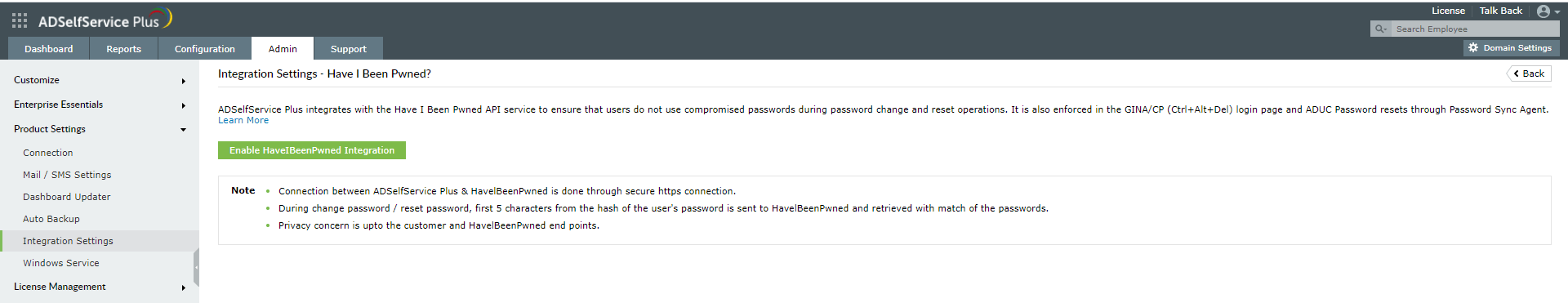

- Vaya a Administración > Ajustes de producto > Ajustes de integración.

- En la sección Ajustes de integración s, haga clic en Have I Been Pwned, y luego en Habilitar Integración con HaveIBeenPwned.

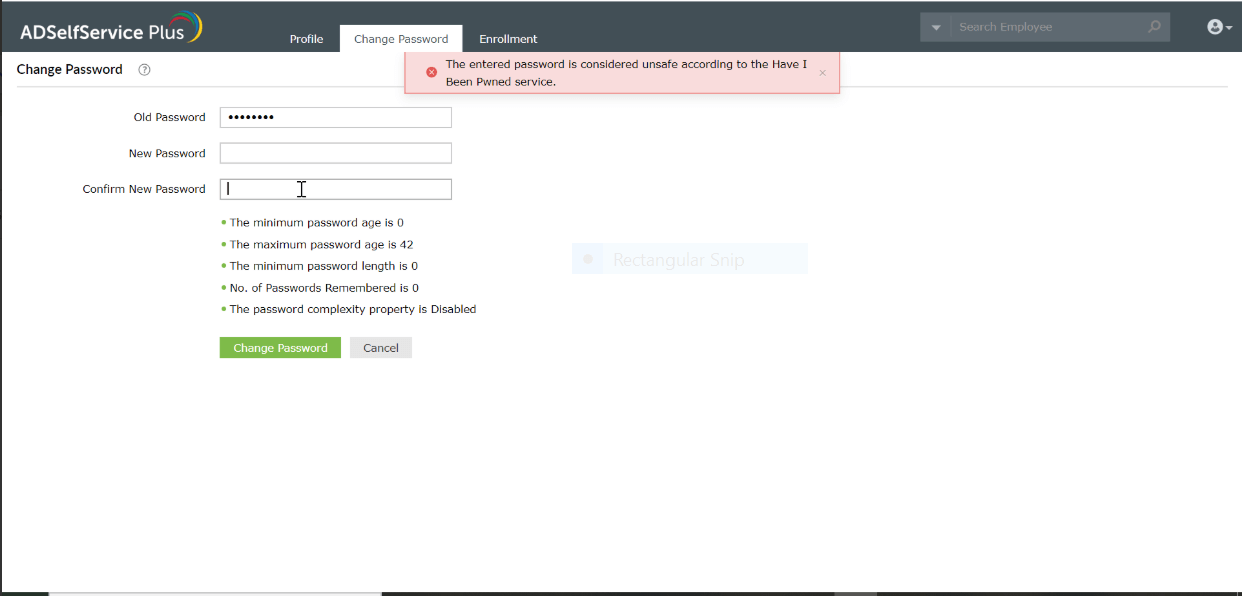

- Una vez que esta integración se realice satisfactoriamente, siempre que un usuario restablezca o cambie su contraseña en ADSelfService Plus, aparecerá un mensaje de error si la nueva contraseña que proporciona ha sido violada.

- Configuración rápida:

La integración de Have I Been Pwned? con ADSelfService Plus se puede habilitar en pocos pasos.

- Controlador de la política de contraseña:

Otra función de ADSelfService Plus que evita que los usuarios creen contraseñas débiles y vulnerables a los hackers es el controlador de la política de contraseña. Con esta función, los administradores pueden crear una política de contraseña personalizada que contenga reglas para poner en la lista negra las contraseñas violadas, evitar patrones comunes y mucho más para garantizar que los usuarios creen contraseñas seguras. Esta política de contraseña se puede aplicar durante los restablecimientos y cambios de contraseñas mediante ADSelfService, los cambios de contraseñas nativos (cambio de contraseña mediante la consola Ctrl+Alt+Supr y restablecimiento de contraseña mediante la consola Active Directory Users and Computers (ADUC)).

Ayude a los usuarios a evitar las contraseñas violadas.

Descargar una prueba gratis por 30 días