EventLog Analyzer موثوق لدى ما يزيد على ...

10000 عميل

إدارة السجلات وما بعدها

- إدارة السجل

الأمني - تدقيق أجهزة

الشبكة - تحليل سجل

التطبيقات - إدارة سجل

الخادم - إدارة الحدث

الأمني - إدارة سجل خادم

الويب - جميع الميزات

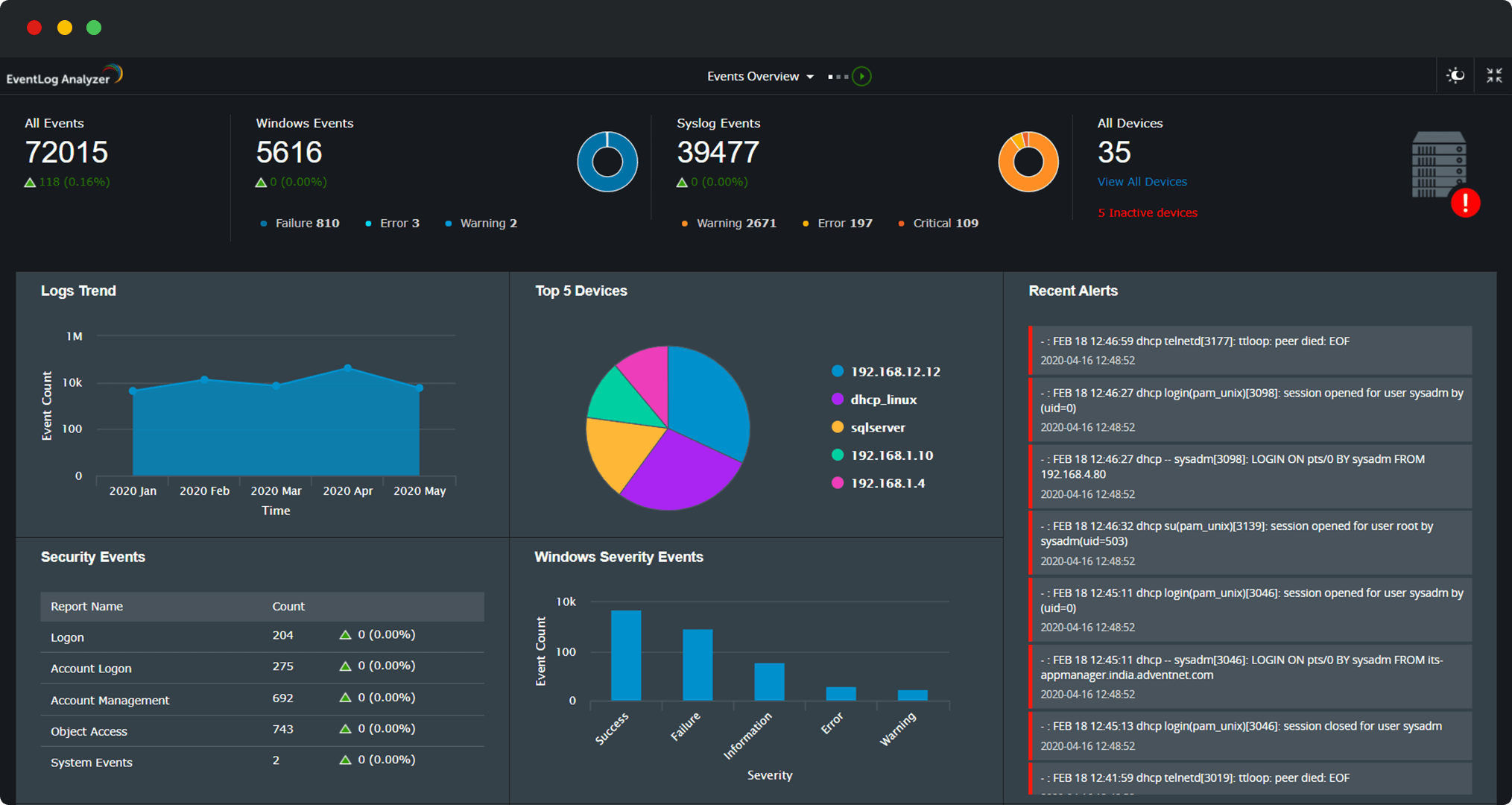

إدارة سجلات الأمان:لا تترك أي سجل دون مراجعة

جمع وإدارة وتحليل وربط والبحث في بيانات السجلات من أكثر من750 مصدرًا مباشرة دون الحاجة إلى إعداد باستخدامجمع السجلات بدون وكيل , جمع السجلات المستند إلى وكيل، و استيراد السجلات بالإضافة إلى ذلك، قم بتحليل أي تنسيق سجل قابل للقراءة البشرية باستخدام EventLog Analyzer’s محلل السجلات المخصص، والذي يقرأ الحقول ويستخرجها تلقائيًا، كما يتيح لك تحديد حقول إضافية لتحليل أفضل لتنسيقات سجلات التطبيقات غير المدعومة أو التابعة لجهات خارجية. أداة EventLog Analyzer المدمجة خادم syslog يقوم تلقائيًا بتكوين وجمع سجلات syslog من أجهزة الشبكة، مما يتيح لك إجراء تحليل syslog وتوفير رؤى متعمقة حول الأحداث الأمنية.

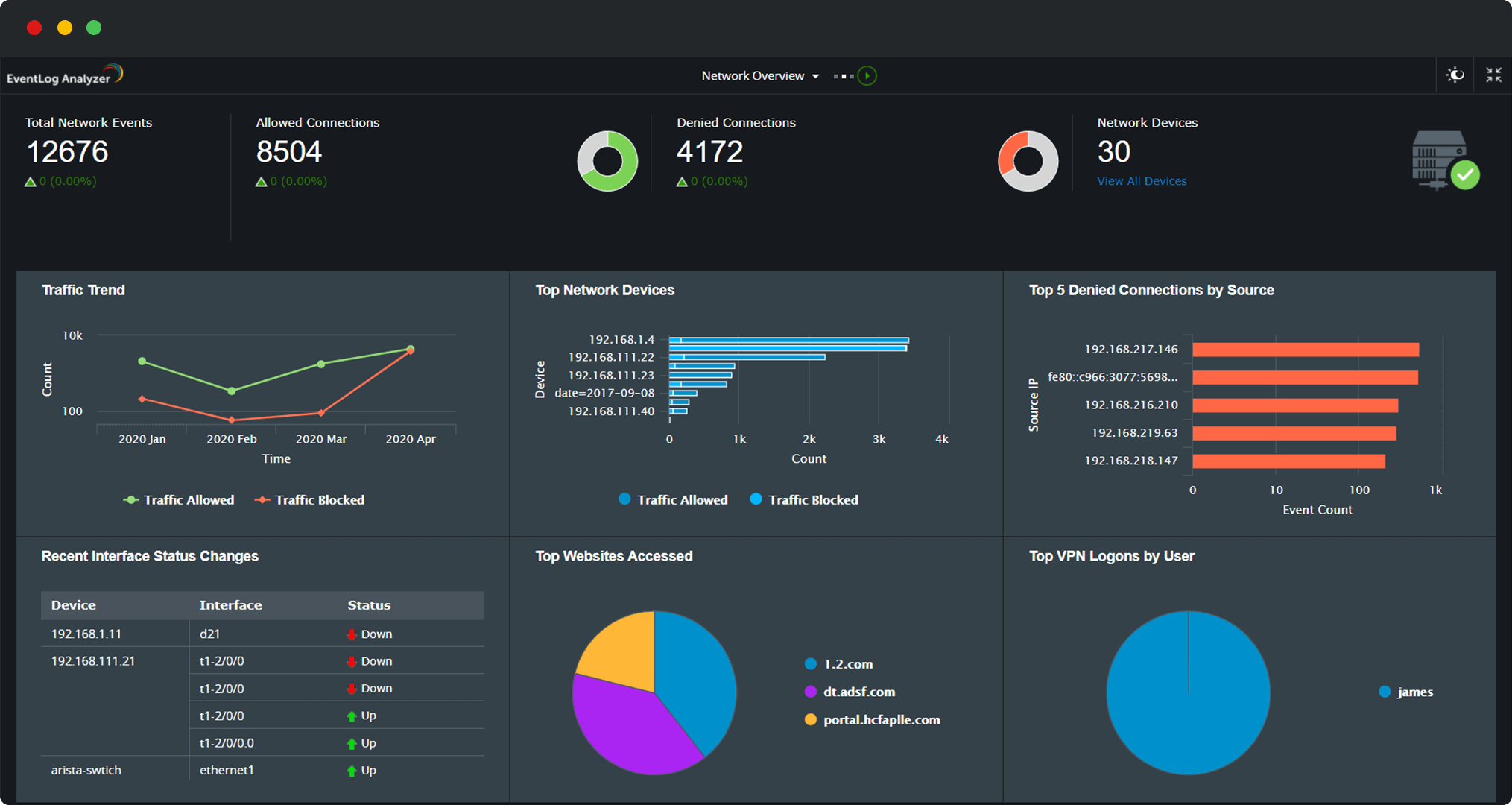

تعرف على المزيدمراقبة أجهزة الشبكة: ابدأ بأمان المحيط

احمِ محيط شبكتك من التسللات من خلال تدقيق بيانات السجلات من أجهزة المحيط، بما في ذلك أجهزة التوجيه, المبدّلات, جدار الحماية, و أنظمة كشف التسلل (IDSs) وأنظمة منع التسلل (IPSs). احصل على رؤى قيّمة حول سياسة أمان الجدار الناري وتغييرات القواعد, ، المسؤول تسجيلات دخول وخروج المستخدم(بما في ذلك محاولات تسجيل الدخول الفاشلة) على الأجهزة المحيطية المهمة،التغييرات على حسابات المستخدمين المهمة, والمزيد. اكتشف حركة المرور الواردة والصادرة من مصادر ضارة وقم بحظرها في الوقت الفعلي باستخدام سير العمل المحدد مسبقًا.

تعرف على المزيدتحليل سجلات التطبيقات: احمِ ما يهمك

راقب التغييرات الهامة، واكتشف سرقة البيانات، وحدد الهجمات، وتابع فترات التوقف في التطبيقات الحيوية لأعمالك، مثل قواعد البيانات وخوادم الويب، من خلال تدقيق سجلات التطبيقات.

EventLog Analyzer هو أداة مراقبة نشاط قاعدة البياناتأداة تساعد في ضمان سرية وسلامة قاعدة البيانات الخاصة بك.

- تدقيق قاعدة بيانات SQL:تتبع أنشطة DML وDDL، وتدقيق تغييرات حسابات المستخدمين وأنشطة خادم SQL، واكتشاف الهجمات مثل حقن SQLاعرض عمليات قفل الحسابات والمزيد.

- تدقيق قاعدة بيانات Oracle راقب وصولات المستخدمين وأنشطتهم، ودقق تغييرات حسابات المسؤول والأنشطة الحرجة على الخوادم، وغير ذلك.

إدارة سجلات الخوادم: ضمان أمان الخادم بالكامل

راقب خوادمك وتتبع التغييرات الحرجة عليها في الوقت الفعلي. قم بإدارة سجلات الخادم لخوادم SQL، والخوادم الطرفية، وخوادم Oracle، وخوادم الطباعة، وغيرها من خوادم الويب. باستخدام آليات الكشف عن التهديدات في EventLog Analyzer، يصبح من الأسهل اكتشاف التهديدات الأمنية المتعلقة بالخوادم، بما في ذلك هجمات فحص المنافذ، والوصول غير المصرح به إلى الحسابات التي تحتوي على بيانات الشركة الحساسة، والأنشطة المشبوهة على الأجهزة. يمكنك أيضًا مراقبة أداء الخادم وحل المشكلات التشغيلية.

تعرف على المزيدإدارة الأحداث الأمنية: راقب الأحداث الأمنية في شبكتك

اجمع وتابع وراقب وقدم تقارير عن الأحداث الأمنية عبر شبكتك. يعد EventLog Analyzer برنامجًا لإدارة الأحداث الأمنية يقوم بتحليل الرؤى المستخلصة من الأحداث الأمنية المكتشفة ويوفر تقنيات استجابة متطورة للتهديدات من خلال تدفقات عمل آلية. يمكنك أيضًا إثبات الامتثال باستخدام قوالب جاهزة للتدقيق للالتزام بلوائح مثل HIPAA وGDPR وPCI-DSS وSOX والمزيد.

تعرف على المزيدإدارة سجلات خوادم الويب

تدقيق وإدارة وتتبع سجلات خوادم الويب

EventLog Analyzer هو أداة لتحليل السجلات تعمل أيضًا كـ:

- محلل سجلات IIS: قم بتدقيق أحداث خادم الويب Microsoft Internet Information Services (IIS)، وأخطاء الأمان، وتغييرات التكوين، وغير ذلك.تعرف على المزيد

- محلل سجلات Apache: راقب أحداث خادم الويب Apache، وأخطاء الأمان، واحصل على رؤى حول الهجمات، والمزيد.تعرف على المزيد

- مدقق سجلات DHCP: تتبّع الأحداث الهامة لخادم DHCP؛ وقم بتدقيق التراخيص الممنوحة أو المُجددة أو المرفوضة، والمزيد.تعرف على المزيد

التحليلات الأمنية وما بعدها

- مراقبة سلامة الملفات (FIM)

- الارتباط

- التحليل الذكي للمخاطر

- إدارة الوقائع

- البحث

- الامتثال

- التحقيق في التهديدات

مراقبة سلامة الملفات ضمان أمن البيانات الحساسة

حماية البيانات الحساسة في مؤسستك من الوصول غير المصرّح به، والتعديلات، والتهديدات الأمنية، والاختراقات. يمكنك تتبع أي تغييرات على الملفات أو المجلدات التي تحتوي على بيانات سرية في الوقت الفعلي- وذلك بالاستعانة بميزة مراقبة سلامة الملفات في EventLog Analyzer- للكشف السريع عن الوقائع الأمنية الحيوية وضمان سلامة البيانات.

التحليل العميق لعمليات الوصول إلى الملفات والمجلدات، وتغييرات الأذونات، وتغييرات قيمة البيانات في خوادم ملفات الويندوز وخوادم لينكس.

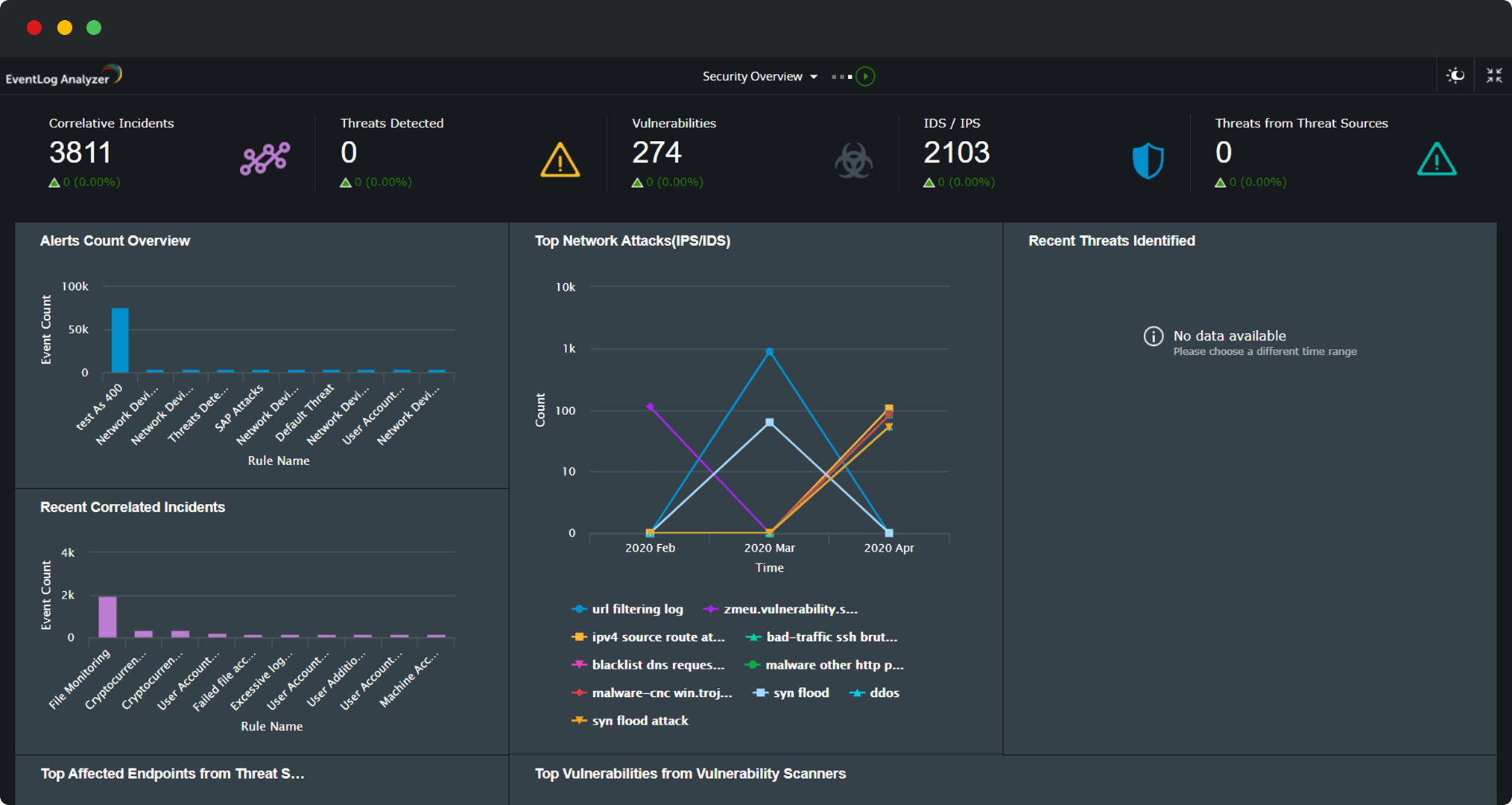

تعرف على المزيدمحرك ربط الأحداث في الوقت الفعلي: قم بربط الأحداث المتفرقة بشكل آمن

اكتشف محاولات الهجوم وتتبّع التهديدات الأمنية المحتملة من خلال ربط بيانات السجلات من الأجهزة عبر الشبكة باستخدام قواعد محددة مسبقًا وأداة إنشاء قواعد ربط مخصصة بالسحب والإفلات. تلقَّ تنبيهات فورية حول التهديدات الأمنية، مثل هجمات القوة الغاشمة، وسرقة البيانات، وهجمات حقن SQL، وتثبيت البرامج المشبوهة، من خلال ربط البيانات من مصادر سجلات مختلفة.

احصل على رؤى حول الأحداث الأمنية التي أدت إلى تفعيل قاعدة ربط في شكل جدول زمني للحوادث. اربط قاعدة ربط أو إجراء بملفات تعريف سير العمل لتحييد التهديد الأمني على الفور.

تعرف على المزيداستخبارات التهديدات المعززة استخدم موجزات التهديدات السياقية لتحسين الأمان

تحديد عناوين IP الضارة أو عناوين URL أو تفاعلات النطاق مع شبكتك في الوقت الفعلي من خلال الربط التلقائي لبيانات السجل من الأجهزة في شبكتك مع مصادر التهديد المفحوصة باستخدام قاعدة بيانات التهديدات العالمية المدمجة والتحليلات المتقدمة للتهديدات.

يتم تحديث منصة استخبارات التهديدات في EventLog Analyzer تلقائيًا يوميًا لمساعدتك على البقاء على اطلاع على التهديدات والدفاع عن شبكتك من أحدث الهجمات. احصل على رؤى حول فئة التهديد، ودرجة سمعة المصدر الضار، والمزيد باستخدام الـ تحليلات التهديدات المتقدمة إضافة

تعرف على المزيدإدارة الحوادث المدمجة استخدم الأتمتة لحل التهديدات

قم بإدارة الحوادث الأمنية بكفاءة وسرّع عملية الحل من خلال تعيين التذاكر تلقائيًا للفنيين أو المسؤولين باستخدام القواعد المحددة مسبقًا. لكل حادث مكتشف، قم برفع التذاكر في أدوات ITSM المركزية من خلال تكامل برامج خدمة المساعدة. سرّع حل التهديدات باستخدام تدفقات العمل التلقائية التي تخفف المخاطر الأمنية فورًا.

تعرف على المزيدمحرك بحث قوي استخدم التحليل الجنائي للكشف عن الثغرات الأمنية

استعرض تيرابايت من بيانات السجلات الخام وابحث بدقة عما تحتاجه باستخدام وظيفة البحث في EventLog Analyzer. قم بإجراء بحث أساسي باستخدام الرموز النائبة والعبارات والمشغلين البوليانيين، بالإضافة إلى عمليات البحث المجمعة وبحث النطاق.

استخدم منشئ الاستعلامات المتقدم لإنشاء استعلامات معقدة تلقائيًا باستخدام خيارات البحث التفاعلية المعتمدة على النقر والمزيد. احفظ نتائج البحث كتقارير حوادث، واحفظ الاستعلامات كملفات تعريف تنبيه لإجراء تحليل فعال لأسباب الجذر ومنع تكرار الهجمات من نفس النوع.

تعرف على المزيدإدارة الامتثال المتكاملة تلبي متطلبات الامتثال بسهولة

بسط تدقيق الامتثال لتكنولوجيا المعلومات باستخدام قوالب تقارير مسبقة لمتطلبات تنظيمية متنوعة، بما في ذلك PCI DSS, HIPAA, FISMA, GDPR, SOX , و ISO 27001. تصدير تقارير الامتثال الشاملة بأي صيغة، تعديل قوالب تقارير تدقيق الامتثال الحالية، أو إنشاء تقارير مخصصة. تقارير الامتثال لتلبية متطلبات اللوائح التقنية المستقبلية. قم بأرشفة بيانات السجلات لفترات زمنية مخصصة لتلبية متطلبات الأرشفة الهامة للسجلات.

تعرف على المزيدوحدة التحقيق السيبراني الموحدة تحقيق والبحث الاستباقي عن التهديدات باستخدام منصة الحوادث

تعزيز الكفاءة في التحقق من الحوادث الأمنية وإجراء التحقيقات المتعمقة في التهديدات من خلال الاستفادة من منصة الحوادث في EventLog Analyzer. تركز هذه المنصة التحليلية المتخصصة على الكيانات الرقمية الأساسية مثل المستخدمين والعمليات ومصادر التهديدات الخارجية، مما يوفر بيانات سياقية إضافية وتقييم المخاطر. يمكن للمستخدمين ببساطة التوجيه والاستفسار عن هذه الكيانات وإضافتها إلى وحدة التحليل أثناء التنقل عبر لوحات التحكم المختلفة في EventLog Analyzer

تتضمن منصة الحوادث (Incident Workbench) التكاملات التالية:

- تحليل سلوك المستخدمين (UEBA) لتحليلات المستخدم (يتطلب تكامل Log360).

- تحليلات التهديد المتقدمة مع تغذيات التهديد الخارجية مثل VirusTotal.

- طرق البحث عن العمليات

أضف عدة ملفات تعريف تحليلية، واحفظ الحالة كدليل في وحدة إدارة الحوادث.

تعرف على المزيدهل تبحث عن حل لإدارة السجلات؟ يتوفر EventLog Analyzer بثلاث إصدارات.

إصدار مجاني

$0لا ينتهي مطلقًا

تنزيل مجاني- يدعم حتى 5 مصادر سجلات فقط

- لا ينتهي مطلقًا

- الجمع والحفظ المركزي للسجلات

- تقارير تستند إلى البحث في السجلات تقارير الامتثال

- تقارير الامتثال

- قدرات تحليل عدلي للسجلات

إصدار Premium

يبدأ بـ $595 سنويًا

جرّبه الآن- يدعم من 10 مصادر سجلات إلى 1,000 مصدر سجلات، بما يشمل،

- الجمع والحفظ المركزي للسجلات

- تقارير تستند إلى البحث في السجلات

- تقارير الامتثال

- قدرات تحليل عدلي للسجلات

إصدار Distributed

يبدأ بـ $2495 سنويًا

جرّبه الآن- يدعم من 50 مصدرً للسجلات حتى عدد غير محدود من مصادر السجلات

- يشمل جميع ميزات الإصدار Premium وجميع عمليات الدعم

- بيئة قابلة للتوسّع

- بنية أداة تجميع مركزية موزعة

- مراقبة لمختلف المواقع الجغرافية

- تقارير خاصة بالموقع

- التسويق لعملاء الويب باستخدام علامة تجارية جديدة فيما يتعلق بآراء العملاء

هل ترغب في إدارة السجلات الخاصة بك في السحابة؟

انقر هنا للمقارنة التفصيلية بين الإصدارين المحلي والسحابي.

هل أنت أحد مقدمي الخدمات الأمنية المُدارة؟ تحقق من إصدار مقدم الخدمات الأمنية المُدارة لـEventLog Analyzer

تعرف على المزيدمراجعات عملاؤنا

تثق الشركات بجميع أحجامها في أداة EventLog Analyzer لإدارة بيانات السجل

بفعالية والامتثال للأوامر التنظيمية وتأمين شبكاتها.

Tim Trerise (IT Manager)

America’s Christian Credit Union

5 أسباب وراء اختيار أداة EventLog Analyzer

معالجة السجلات بسرعة كبيرة

معالجة بيانات السجلات بسرعة 25,000 سجل في الثانية للكشف عن الهجمات في الوقت الفعلي وإجراء تحليل عدلي سريع للحد من أثر الاختراق.

الإدارة الشاملة للسجلات

جمع بيانات السجلات من أكثر من 700 مصدر للسجلات وتحليلها وارتباطها والبحث فيها وحفظها. الاشتمال على محلل مخصص للسجلات بهدف تحليل أي تنسيق للسجلات يمكن للإنسان قراءته.

التدقيق الأمني في الوقت الفعلي

تدقيق سجلات أجهزة محيط الشبكة، وأنشطة المستخدمين، والتغييرات في حساب الخادم، وعمليات وصول المستخدمين، وغير ذلك الكثير بهدف تلبية احتياجات التدقيق الأمني.

الكشف الفوري عن التهديدات والحد منها

كشف التهديدات الأمنية بالاستعانة بآليات كشف التهديدات المتقدمة، مثل تحليل ارتباط الأحداث وموجز التهديدات، والحد منها باستخدام مسارات العمل المؤتمتة.

إدارة الامتثال

تحقيق متطلبات الامتثال التنظيمية بالاستعانة بتقارير الامتثال المُعدة مسبقُا من أجل معايير أمن البيانات في صناعة بطاقات الدفع (PCI DSS)، وقانون إدارة أمن المعلومات الفيدرالي (FISMA)، وقانون جرام-ليتش-بليلي (GLBA)، وقانون ساربينز أوكسلي (SOX)، وقانون قابلية نقل التأمين الصحي والمساءلة (HIPAA)، ومعايير أيزو 27001 (ISO 27001) وغير ذلك الكثير.