Configurar e implementar la política Anti-Ransomware usando Endpoint Central

En este artículo aprenderá sobre

Las políticas Anti-Ransomware son fundamentales para proteger los datos de una organización contra amenazas cibernéticas basadas en cifrado. Estas políticas ayudan a mitigar los ataques de ransomware al permitir una detección proactiva de amenazas y garantizar copias de seguridad seguras de los datos, lo que permite una recuperación rápida en caso de un incidente.

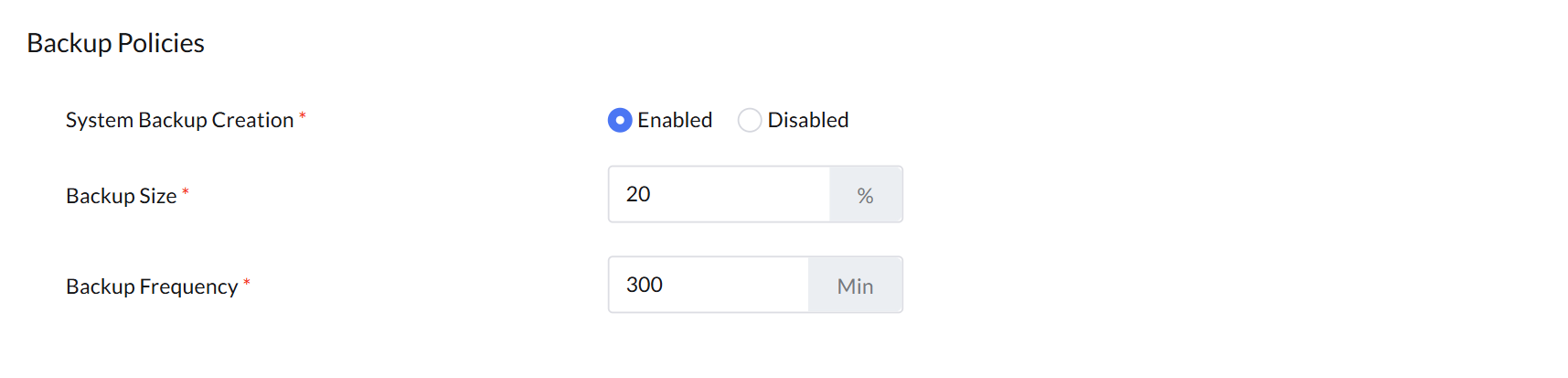

Configuración de políticas de respaldo

- Creación de respaldo del sistema: Esta opción permite la creación de datos de respaldo almacenados en la unidad. Si está deshabilitada, no se generarán respaldos y los datos no podrán recuperarse en caso de un ataque de ransomware.

- Cuota de respaldo: Esta opción permite a los administradores asignar un porcentaje específico [10-20%] del espacio de almacenamiento para respaldos.

- Intervalo de respaldo: Esto define la duración de tiempo [60-300 min] entre respaldos consecutivos.

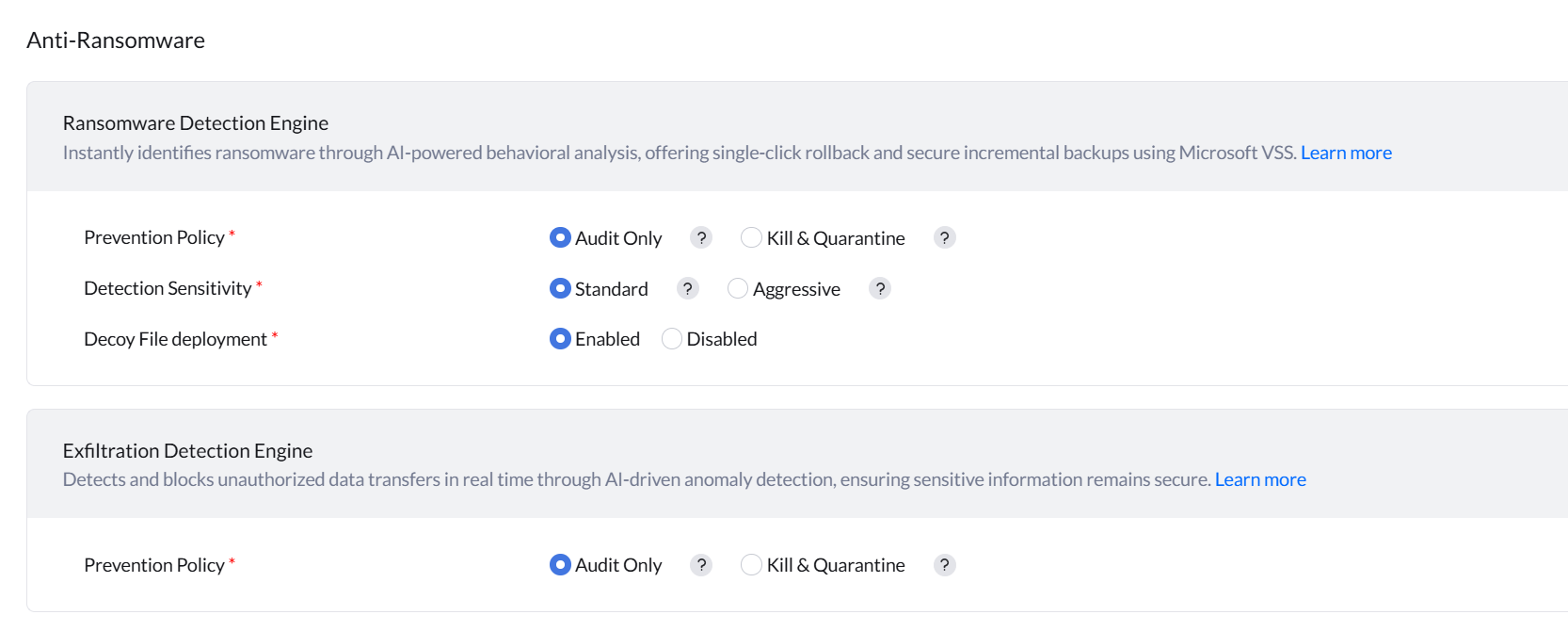

Configuración de políticas de detección de ransomware

- Motor de detección de ransomware:

- Política de prevención:

- Solo auditoría: La configuración de Solo auditoría detecta y alerta a los administradores sobre posibles incidentes de ransomware, lo que la hace ideal para una implementación inicial. Si se confirma que un incidente es un verdadero positivo, los archivos afectados pueden restaurarse con un solo clic.

- Finalizar proceso: La configuración Finalizar proceso termina el ransomware y sus procesos secundarios asociados inmediatamente después de su detección. Si se confirma que el incidente es un verdadero positivo, los archivos afectados pueden restaurarse con un solo clic.

- Sensibilidad de detección:

- Estándar: Esta configuración permite que el motor anti-ransomware proporcione una protección confiable con un enfoque equilibrado, garantizando la seguridad mientras minimiza las interrupciones.

- Agresiva: Esta configuración aplica reglas más estrictas para mejorar la seguridad, pero puede generar más falsos positivos. A menudo se recomienda para evaluación o pruebas debido a sus rigurosos estándares de detección.

- Implementación de archivos señuelo: La implementación de archivos señuelo sirve como trampa para ataques de ransomware. Se colocan archivos ocultos de imagen, texto y documentos en carpetas designadas, y cualquier intento de acceder, modificar o eliminar estos archivos activa una detección inmediata de ransomware, identificando el proceso como una amenaza potencial.

- Política de prevención:

- Motor de detección de exfiltración:

- Política de prevención:

- Solo auditoría: Detecta y alerta al identificar cualquier comportamiento anormal.

- Finalizar y poner en cuarentena: Finaliza instantáneamente los procesos maliciosos y sus procesos secundarios al detectar una transferencia de datos anormal, evitando que los archivos sean exfiltrados.

- Política de prevención: