Gestion intégrée des identités & des accès

Télécharger | DémoSIEM complet et UEBA

Télécharger | DémoGestion et reporting Active Directory

Télécharger | DémoAudit en temps réel Active Directory et UBA

Télécharger | DémoAnalyse et reporting des logs en temps réel

Télécharger | DémoAudit et reporting Exchange Server

Télécharger | DémoRemarque : Le SSO pour les applications est disponible uniquement avec le Endpoint MFA.

ADSelfService Plus utilise le standard sécurisé et largement adopté dans l'industrie Security Assertion Markup Language 2.0 (SAML 2.0) pour fournir le SSO. Il prend également en charge l'authentification multifactorielle lors de la connexion pour garantir la sécurité.

Dans cette page, nous avons couvert :

Il existe deux manières pour les utilisateurs de se connecter à une application ou un service utilisant le SSO.

Ici, le fournisseur d'identité (IdP) fait référence à ADSelfService Plus et le fournisseur de service (SP) fait référence à l'application ou service cloud. Pour initier le SSO, les utilisateurs peuvent commencer soit au niveau de l'IdP, soit du SP.

Dans un SSO initié par l'IdP, les utilisateurs se connectent à la page ADSelfService Plus et cliquent sur une application. L'application s'ouvrira dans un nouvel onglet et les utilisateurs seront automatiquement connectés.

Dans un SSO initié par le SP, lorsque les utilisateurs cliquent sur un lien d'application, ils seront dirigés vers la page de connexion du SP. Après avoir saisi leur nom d'utilisateur ou sélectionné l'option SAML SSO, le SP redirigera les utilisateurs vers l'IdP. Les utilisateurs doivent ensuite se connecter à l'IdP pour accéder au SP.

ADSelfService Plus ne prend en charge qu’un seul de ces flux pour certaines applications.

ADSelfService Plus vous permet de fournir un SSO basé sur Active Directory pour toute application compatible SAML.

|

A B C D E F G H I J K L M N O P Q R S |

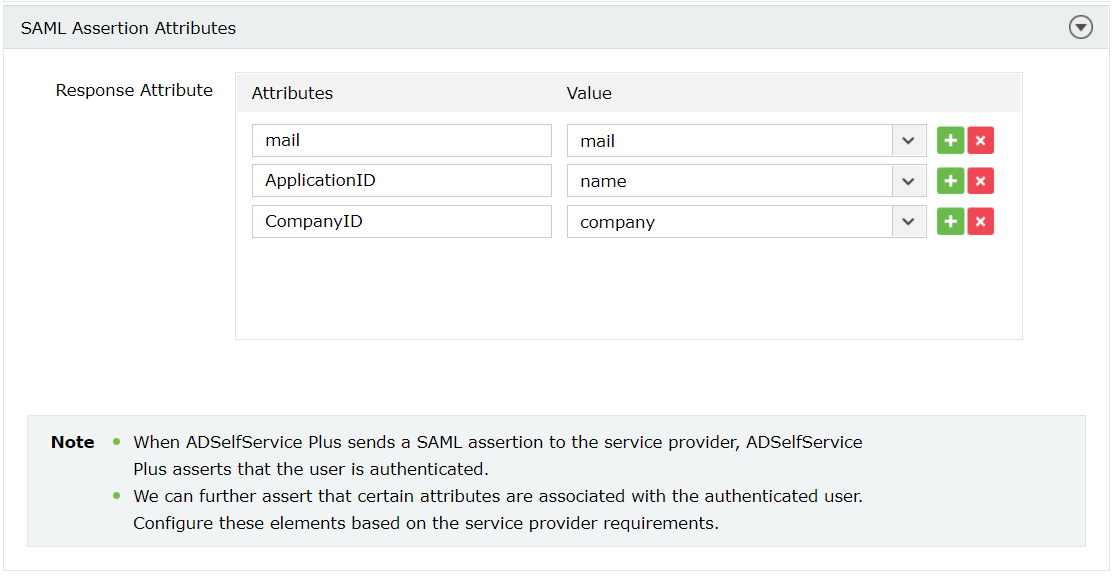

Avec ce paramètre, vous pouvez choisir les attributs à inclure dans le jeton de réponse SAML envoyé au fournisseur de services par ADSelfService Plus pour prouver l’identité d’un utilisateur. Cela est également utile pour la provision à la volée pour les fournisseurs de services qui nécessitent des attributs spécifiques pour finaliser la configuration et ainsi permettre la connexion.

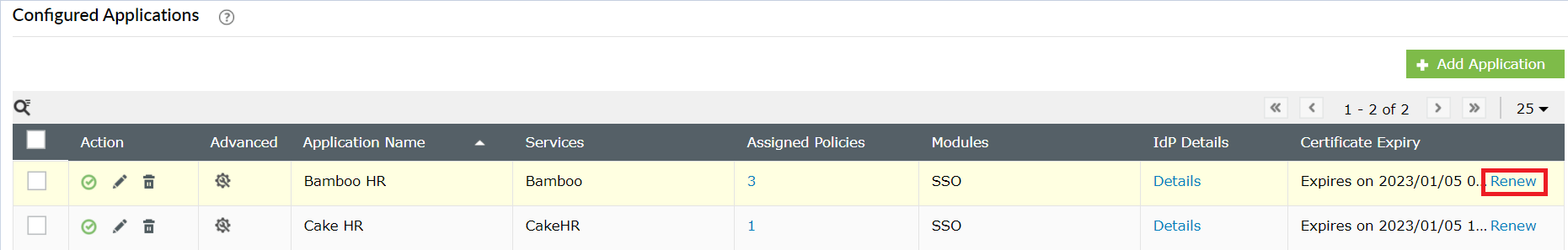

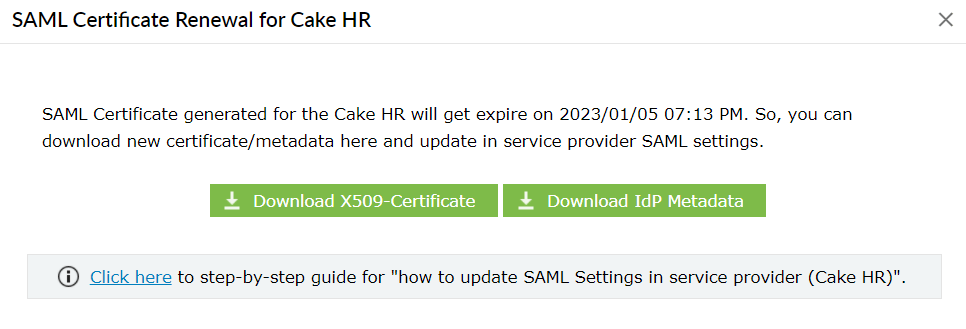

Un certificat SAML est essentiel pour établir une relation de confiance entre le fournisseur d’identité (IdP) et le fournisseur de services (SP). Il garantit que les messages circulent entre le SP et l’IdP attendus. Ce certificat possède une date d’expiration et il est essentiel de renouveler le certificat avant son expiration afin que les utilisateurs ne rencontrent aucun problème d’accès aux applications via la connexion unique.

Votre demande a été soumise à l’équipe d’assistance technique de ADSelfService Plus. Nos techniciens vous assisteront dans les plus brefs délais.

Copyright © 2026, ZOHO Corp. Tous droits réservés.